„Microsoft“ perspėja, kad grėsmės veikėjai vis dažniau piktnaudžiauja išoriniu „Microsoft Teams“ bendradarbiavimu ir pasikliauja teisėtais įrankiais, skirtais prieigai ir šoniniam judėjimui įmonių tinkluose.

Įsilaužėliai apsimeta IT arba pagalbos tarnybos darbuotojais, kad su darbuotojais susisiektų per kryžminius nuomininkus ir apgaudinėja juos, kad jie suteiktų nuotolinę prieigą duomenų vagystės tikslais.

„Microsoft“ pastebėjo daugybę įsibrovimų, susijusių su panašia atakų grandine, kuri naudojo komercinę nuotolinio valdymo programinę įrangą, pvz., „Quick Assist“ ir „RClone“ įrankį failams perkelti į išorinę debesies saugyklos paslaugą.

Technologijų milžinas pažymi, kad tolesnę kenkėjišką veiklą sunku atskirti nuo įprastų operacijų, nes dažnai naudojamos teisėtos programos ir vietiniai administraciniai protokolai.

„Grėsmės subjektai vis dažniau piktnaudžiauja išoriniu „Microsoft Teams“ bendradarbiavimu, kad apsimestų IT ar pagalbos tarnybos darbuotojais ir įtikintų vartotojus suteikti nuotolinę pagalbą“, – teigia „Microsoft“.

„Iš šios pradinės padėties užpuolikai gali panaudoti patikimus įrankius ir vietinius administracinius protokolus, kad galėtų perkelti į šoną visoje įmonėje ir sutvarkyti slaptus duomenis, kad būtų galima juos išfiltruoti – dažnai įsiliejant į įprastinę IT palaikymo veiklą per visą įsibrovimo gyvavimo ciklą“, – pridūrė bendrovė.

Daugiapakopė ataka

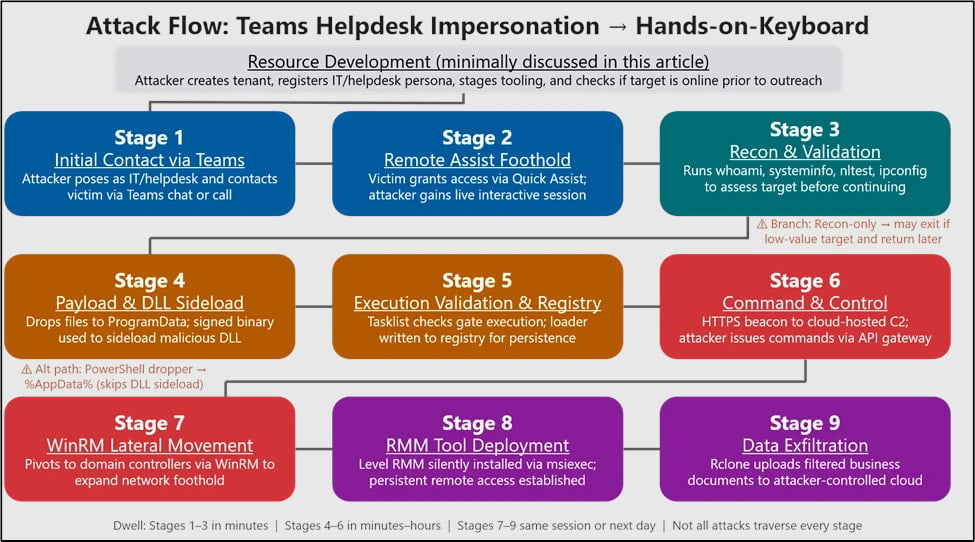

Neseniai paskelbtoje ataskaitoje „Microsoft“ aprašo devynių etapų atakų grandinę, kuri prasideda nuo grėsmės veikėjo susisiekimo su taikiniu per išorinį Teams pokalbį, prisistatant įmonės IT personalo nariu ir pareiškiant, kad reikia išspręsti paskyros problemą arba atlikti saugos naujinimą.

Tikslas yra įtikinti taikinį pradėti nuotolinio palaikymo seansą, dažniausiai naudojant greitąją pagalbą, kuri leidžia užpuolikui tiesiogiai valdyti darbuotojo įrenginį.

Šaltinis: Microsoft

Iš ten užpuolikas atlieka greitą žvalgybą naudodamas komandų eilutę ir „PowerShell“, tikrindamas privilegijas, domeno narystę ir tinklo pasiekiamumą, kad įvertintų šoninio judėjimo galimybę.

Tada jie numeta nedidelį naudingų krovinių paketą į vartotojo rašomas vietas, pvz., ProgramData, ir paleidžia kenkėjišką kodą naudodami patikimą, pasirašytą programą (pvz., „Autodesk“, „Adobe Acrobat/Reader“, „Windows Error Reporting“, duomenų praradimo prevencijos programinę įrangą) naudodami DLL šoninę įkėlimą.

Tokiu būdu sukurtas HTTPS ryšys su komandų ir valdymo sistema (C2) susilieja su įprastu išeinančiu srautu, todėl jį sunkiau aptikti.

Kai infekcija buvo nustatyta ir išlikimas apsaugotas naudojant „Windows“ registro modifikacijas, užpuolikas piktnaudžiauja „Windows Remote Management“ (WinRM), siekdamas judėti į šoną tinkle, taikydamas prie domeno sujungtas sistemas ir didelės vertės turtą, pvz., domeno valdiklius.

Tada jie diegia papildomus nuotolinio valdymo programinės įrangos įrankius pasiekiamose sistemose ir naudoja Rclone arba panašius įrankius, kad rinktų ir išfiltruotų neskelbtinus duomenis į išorinius debesies saugojimo taškus.

Šaltinis: Microsoft

„Microsoft“ pažymi, kad šis išfiltravimo veiksmas yra gana tikslingas, nes naudojami filtrai, skirti sutelkti dėmesį tik į vertingą informaciją, sumažinti perdavimo apimtį ir pagerinti veikimo slaptumą.

„Microsoft“ primena vartotojams, kad pagal numatytuosius nustatymus išorinius „Teams“ kontaktus vertintų kaip nepatikimus, ir rekomenduoja administratoriams apriboti arba atidžiai stebėti nuotolinės pagalbos įrankius ir apriboti „WinRM“ naudojimą valdomose sistemose.

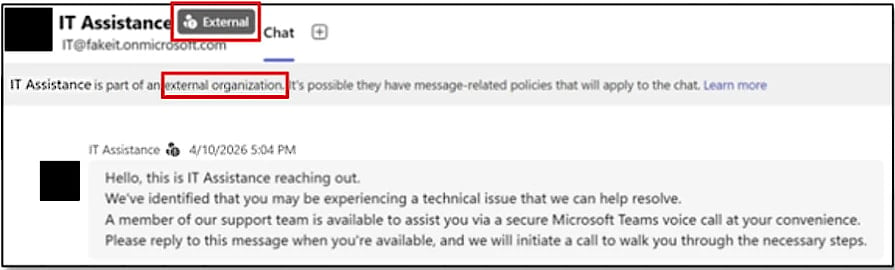

Be to, bendrovė atkreipia dėmesį į „Teams“ saugos įspėjimus, kurie aiškiai pažymi organizacijai nepriklausančių asmenų ryšius ir galimus sukčiavimo bandymus.

AI sujungė keturias nulio dienas į vieną išnaudojimą, kuris aplenkė tiek atvaizdavimo įrenginį, tiek OS smėlio dėžes. Ateina naujų išnaudojimų banga.

Autonominio patvirtinimo aukščiausiojo lygio susitikime (gegužės 12 ir 14 d.) pamatysite, kaip autonominis, daug konteksto patvirtinantis patvirtinimas randa tai, kas yra išnaudojama, įrodo, kad valdikliai galioja, ir uždaro taisymo kilpą.