Grėsmių grupė, stebima kaip UNC6692, naudoja socialinę inžineriją, kad įdiegtų naują, tinkintą kenkėjiškų programų rinkinį pavadinimu „Snow“, kuris apima naršyklės plėtinį, tuneliuką ir užpakalines duris.

Jų tikslas yra pavogti neskelbtinus duomenis po gilaus tinklo kompromiso dėl kredencialų vagystės ir domeno perėmimo.

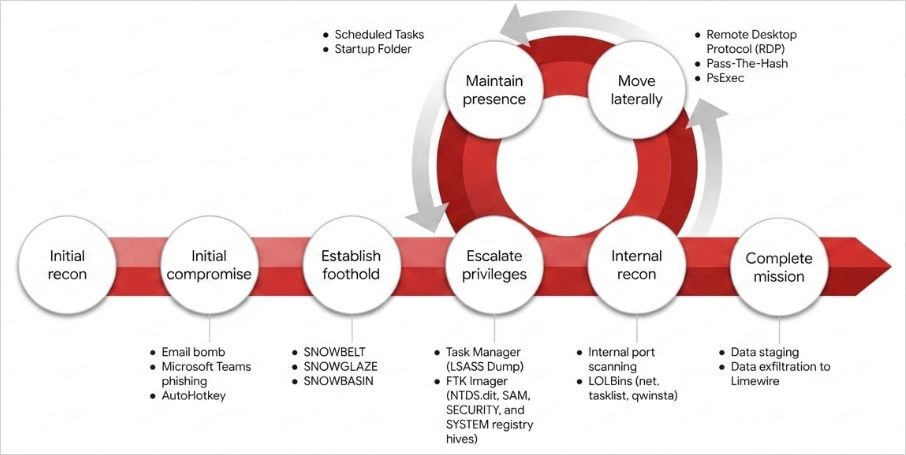

Pasak „Google“ Mandiant tyrėjų, užpuolikas naudoja „el. pašto bombardavimo“ taktiką, kad sukurtų skubą, tada susisiekia su taikiniais per „Microsoft Teams“, prisistatydamas IT pagalbos tarnybos agentais.

Neseniai paskelbtoje „Microsoft“ ataskaitoje pabrėžiamas augantis šios taktikos populiarumas kibernetinių nusikaltimų srityje, apgaudinėjantis vartotojus, kad jie suteiktų užpuolikams nuotolinę prieigą per „Quick Assist“ ar kitus nuotolinės prieigos įrankius.

UNC6692 atveju auka raginama spustelėti nuorodą, kad įdiegtų pataisą, kuri blokuotų el. pašto šiukšles. Tiesą sakant, aukos gauna lašintuvą, kuris vykdo „AutoHotkey“ scenarijus, įkeldamas „SnowBelt“, kenkėjišką „Chrome“ plėtinį.

Šaltinis: Google

Plėtinys vykdomas be galvos esančiame „Microsoft Edge“ egzemplioriuje, todėl auka nieko nepastebi, o suplanuotos užduotys ir paleisties aplanko spartusis klavišas taip pat sukuriami išlikimui.

SnowBelt tarnauja kaip patvarumo mechanizmas ir perdavimo mechanizmas komandoms, kurias operatorius siunčia į Python pagrindu veikiančias galines duris, pavadintas SnowBasin.

Komandos pateikiamos per „WebSocket“ tunelį, sukurtą tunelinio įrankio, vadinamo „SnowGlaze“, kad būtų užmaskuotas ryšys tarp pagrindinio kompiuterio ir komandų ir valdymo (C2) infrastruktūros.

„SnowGlaze“ taip pat palengvina SOCKS tarpinio serverio operacijas, leidžiančias savavališką TCP srautą nukreipti per užkrėstą pagrindinį kompiuterį.

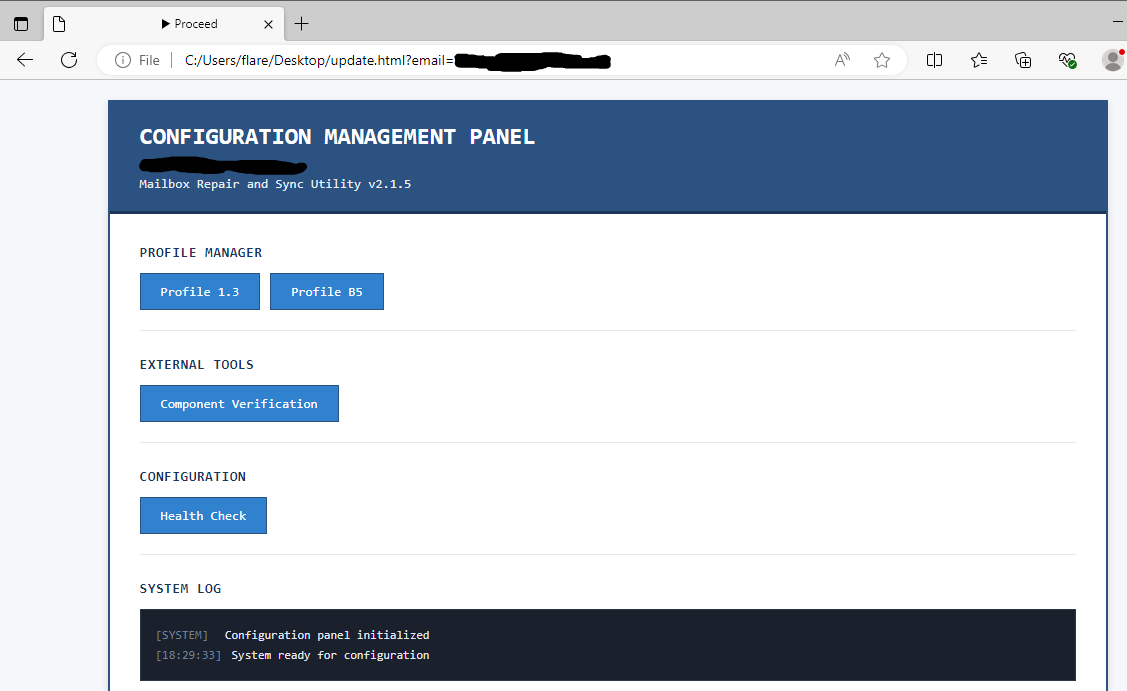

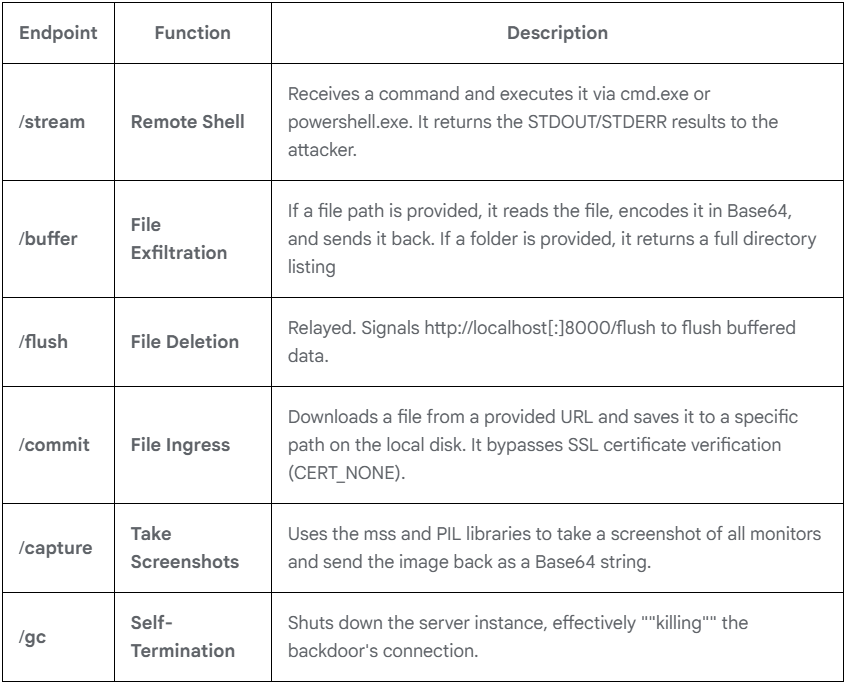

„SnowBasin“ paleidžia vietinį HTTP serverį ir užkrėstoje sistemoje vykdo užpuoliko pateiktas CMD arba „PowerShell“ komandas, perduodamas rezultatus operatoriui per tą patį dujotiekį.

Kenkėjiška programa palaiko nuotolinę prieigą prie apvalkalo, duomenų išfiltravimą, failų atsisiuntimą, ekrano kopijų fiksavimą ir pagrindines failų valdymo operacijas.

Operatorius taip pat gali duoti savaiminio nutraukimo komandą, kad išjungtų pagrindinio kompiuterio užpakalines duris.

Šaltinis: Google

„Mandiant“ nustatė, kad po kompromiso užpuolikai atliko vidinę žvalgybą, ieškojo paslaugų, tokių kaip SMB ir RDP, kad nustatytų papildomus taikinius, ir tada persikėlė į tinklą.

Užpuolikai išmetė LSASS atmintį, kad išgautų kredencialų medžiagą, ir naudojo maišos perdavimo būdus, kad autentifikuotųsi papildomuose pagrindiniuose kompiuteriuose, galiausiai pasiekdami domeno valdiklius.

Paskutiniame atakos etape grėsmės veikėjas panaudojo „FTK Imager“, kad ištrauktų „Active Directory“ duomenų bazę kartu su SYSTEM, SAM ir SECURITY registro aviliais.

Šie failai buvo išfiltruoti iš tinklo naudojant „LimeWire“, todėl užpuolikams buvo suteikta prieiga prie slaptų kredencialų duomenų visame domene.

Šaltinis: Google

Ataskaitoje pateikiami išsamūs kompromiso (IoC) rodikliai ir YARA taisyklės, padedančios aptikti „Snow“ įrankių rinkinį.

AI sujungė keturias nulio dienas į vieną išnaudojimą, kuris aplenkė tiek atvaizdavimo įrenginį, tiek OS smėlio dėžes. Ateina naujų išnaudojimų banga.

Autonominio patvirtinimo aukščiausiojo lygio susitikime (gegužės 12 ir 14 d.) pamatysite, kaip autonominis, daug konteksto patvirtinantis patvirtinimas randa tai, kas yra išnaudojama, įrodo, kad valdikliai galioja, ir uždaro taisymo kilpą.

Pretenduokite į savo vietą