Nauja ataka, pavadinta GPUBreach, gali paskatinti Rowhammer bitų pasikeitimus GPU GDDR6 atmintinėse, kad padidėtų privilegijos ir būtų visiškai pažeista sistema.

GPUBreach sukūrė Toronto universiteto mokslininkų komanda, o visa informacija bus pristatyta balandžio 13 d. Oklande vyksiančiame IEEE saugumo ir privatumo simpoziume.

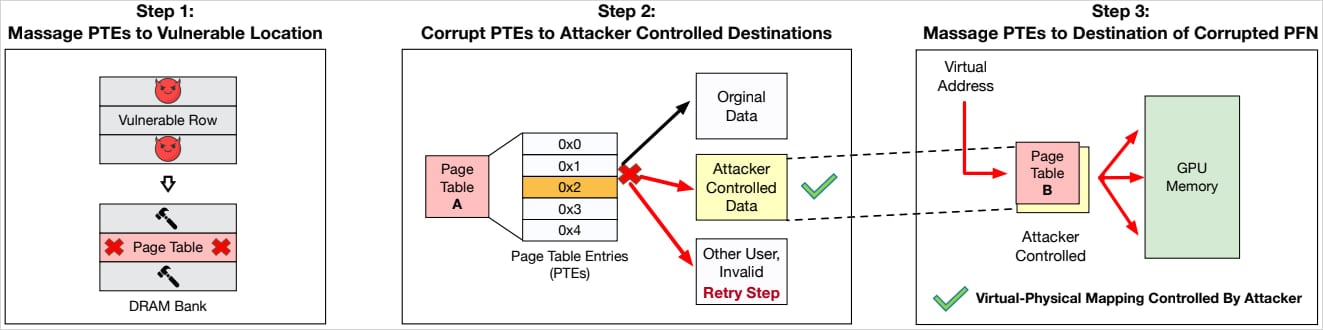

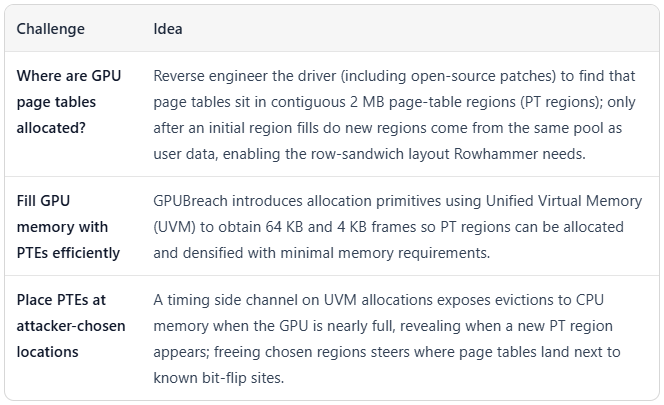

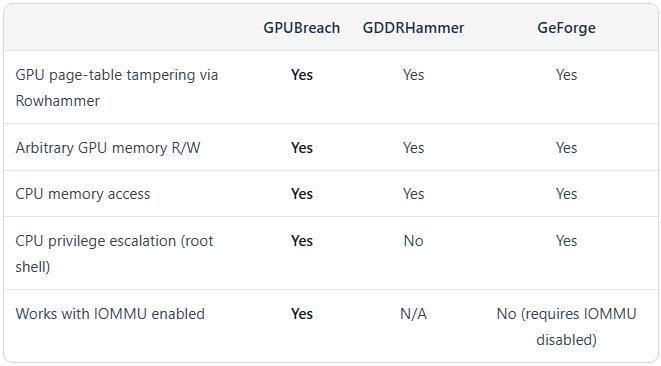

Tyrėjai įrodė, kad „Rowhammer“ sukeltas bitų keitimas GDDR6 gali sugadinti GPU puslapių lenteles (PTE) ir suteikti savavališką GPU atminties skaitymo / rašymo prieigą prie neprivilegijuoto CUDA branduolio.

Tada užpuolikas gali tai sujungti į procesoriaus pusės eskalaciją, naudodamas NVIDIA tvarkyklės atminties saugos klaidas, dėl kurių gali būti visiškai pažeista sistema ir nereikia išjungti įvesties-išvesties atminties valdymo bloko (IOMMU) apsaugos.

Šaltinis: Toronto universitetas

IOMMU yra aparatūros blokas, apsaugantis nuo tiesioginių atminties atakų. Jis valdo ir riboja, kaip įrenginiai pasiekia atmintį, valdydami, kurie atminties regionai yra pasiekiami kiekvienam įrenginiui.

Nepaisant to, kad IOMMU yra veiksminga priemonė prieš daugumą tiesioginės prieigos prie atminties (DMA) atakų, IOMMU nesustabdo GPUBreach.

„GPUBreach rodo, kad GPU Rowhammer atakos gali pereiti nuo duomenų sugadinimo iki tikro privilegijų eskalavimo“, – aiškina tyrėjai.

„Sugadinęs GPU puslapių lenteles, neprivilegijuotas CUDA branduolys gali įgyti savavališką GPU atminties skaitymą / rašymą, o tada sujungti šią galimybę į procesoriaus pusės eskalavimą, išnaudodamas naujai atrastas atminties saugos klaidas NVIDIA tvarkyklėje.

„Rezultatas yra visos sistemos kompromisas iki šakninio apvalkalo, neišjungiant IOMMU, kitaip nei šiuolaikiniai kūriniai, todėl GPUBreach kelia stipresnę grėsmę.

Šaltinis: Toronto universitetas

Tie patys tyrėjai anksčiau demonstravo GPUHammer – pirmąją ataką, rodančią, kad Rowhammer atakos prieš GPU yra praktiškos, todėl NVIDIA įspėjo vartotojus ir pasiūlė aktyvuoti sistemos lygio klaidų taisymo kodo mažinimo funkciją, kad būtų užblokuoti tokie bandymai su GDDR6 atmintimi.

Tačiau GPUBreach perkelia grėsmę į kitą lygį, parodydamas, kad įjungus IOMMU galima ne tik sugadinti duomenis, bet ir įgyti root teises.

Tyrėjai parodė rezultatus naudodami NVIDIA RTX A6000 GPU su GDDR6. Šis modelis plačiai naudojamas kuriant dirbtinį intelektą ir atliekant mokymus.

Šaltinis: Toronto universitetas

Atskleidimas ir švelninimas

2025 m. lapkričio 11 d. Toronto universiteto mokslininkai apie savo išvadas pranešė NVIDIA, Google, AWS ir Microsoft.

„Google“ pripažino ataskaitą ir skyrė tyrėjams 600 USD premiją už klaidas.

NVIDIA pareiškė, kad gali atnaujinti esamą saugos pranešimą nuo 2025 m. liepos mėn., kad įtrauktų naujai atrastas atakos galimybes.

Kaip parodė tyrėjai, vien IOMMU nepakanka, jei GPU valdoma atmintis gali sugadinti patikimos tvarkyklės būseną, todėl vartotojai, kuriems gresia pavojus, turėtų pasikliauti tik ta saugumo priemone.

Klaidų taisymo kodo (ECC) atmintis padeda ištaisyti vieno bito posūkius ir aptikti dvigubo bito poslinkius, tačiau ji nėra patikima prieš kelių bitų apvertimus.

Galiausiai mokslininkai pabrėžė, kad GPUBreach yra visiškai neribotas vartotojų GPU be ECC.

Tyrėjai paskelbs visą savo darbo informaciją, įskaitant techninį dokumentą ir „GitHub“ saugyklą su atkūrimo paketu ir scenarijais, balandžio 13 d.

Automatinis pentestavimas įrodo, kad kelias egzistuoja. BAS įrodo, ar jūsų valdikliai tai sustabdo. Dauguma komandų bėga viena be kitos.

Šiame dokumente pateikiami šeši patvirtinimo paviršiai, parodoma, kur baigiasi aprėptis, ir pateikiami gydytojai trys diagnostiniai klausimai, skirti įvertinti bet kokį įrankį.