Tyrėjai perspėja, kad VECT 2.0 išpirkos reikalaujanti programinė įranga turi problemų, susijusių su šifravimo trūkumais, dėl kurių didesni failai sunaikinami visam laikui, o ne užšifruojami.

VECT buvo reklamuojamas vienoje iš naujausių BreachForums iteracijų, kviečiant registruotus vartotojus tapti filialais ir platinant prieigos raktus asmeniniais pranešimais tiems, kurie susidomėjo.

Tam tikru momentu VECT operatoriai paskelbė apie partnerystę su TeamPCP, grėsmių grupe, atsakinga už naujausius tiekimo grandinės išpuolius, paveikusius Trivy, LiteLLM ir Telnyx, taip pat ataką prieš Europos Komisiją.

Pranešime VECT operatoriai pareiškė, kad jų tikslas buvo išnaudoti tų tiekimo grandinės kompromisų aukas, diegti išpirkos reikalaujančias programas savo aplinkoje, taip pat vykdyti didesnes tiekimo grandinės atakas prieš kitas organizacijas.

.jpg)

Šaltinis: Check Point

Sugedusi išpirkos programa

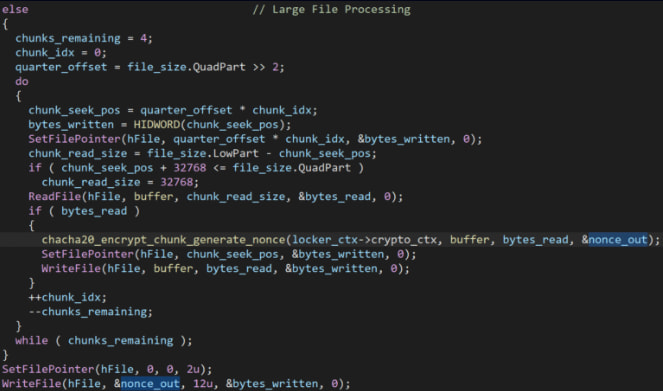

Nors tai yra skirta padidinti didesnių failų šifravimo greitį, nes visi gabalų šifravimai naudoja tą patį atminties buferį nonce išėjimui, kiekvienas naujas nonce perrašo ankstesnįjį.

Apdorojus visus gabalus, atmintyje lieka tik paskutinė sugeneruota dalis ir tik ta dalis įrašoma į diską.

Dėl to vienintelė failo dalis, kurią galima atkurti, yra paskutiniai 25 %, o ankstesnių trijų dalių neįmanoma iššifruoti, nes buvo prarasti neįvykdymai.

Tos prarastos niekšybės taip pat neperduodamos užpuolikui, todėl net jei VECT operatoriai norėtų iššifruoti išpirką mokančių aukų failus, jie to negalėtų.

Šaltinis: Check Point

Nors tai yra skirta padidinti didesnių failų šifravimo greitį, nes visi gabalų šifravimai naudoja tą patį atminties buferį nonce išėjimui, kiekvienas naujas nonce perrašo ankstesnįjį.

Apdorojus visus gabalus, atmintyje lieka tik paskutinė sugeneruota dalis ir tik ta dalis įrašoma į diską.

Dėl to vienintelė failo dalis, kurią galima atkurti, yra paskutiniai 25 %, o ankstesnių trijų dalių neįmanoma iššifruoti, nes buvo prarasti neįvykdymai.

Tos prarastos niekšybės taip pat neperduodamos užpuolikui, todėl net jei VECT operatoriai norėtų iššifruoti išpirką mokančių aukų failus, jie to negalėtų.

.jpg)

Šaltinis: Check Point

Check Point pažymi, kad kadangi dauguma vertingų įmonės failų, įskaitant VM diskus, duomenų bazių failus ir atsargines kopijas, yra didesni nei 128 kb, VECT, kaip duomenų valytuvo, poveikis daugumoje aplinkų gali būti katastrofiškas.

„Esant tik 128 KB ribai, mažesniam nei įprastas el. pašto priedas ar biuro dokumentas, tai, ką kodas klasifikuoja kaip didelį failą, apima ne tik VM diskus, duomenų bazes ir atsargines kopijas, bet ir įprastus dokumentus, skaičiuokles ir pašto dėžutes. Praktiškai beveik nieko, ką aukai norėtų susigrąžinti, nepatenka žemiau šios ribos.

Tyrėjai išsiaiškino, kad visuose VECT 2.0 išpirkos reikalaujančios programinės įrangos variantuose, įskaitant „Windows“, „Linux“ ir „ESXi“, yra ta pati netvarkinga klaida, todėl visais atvejais taikoma ta pati duomenų valymo elgsena.

AI sujungė keturias nulio dienas į vieną išnaudojimą, kuris aplenkė tiek atvaizdavimo įrenginį, tiek OS smėlio dėžes. Ateina naujų išnaudojimų banga.

Autonominio patvirtinimo aukščiausiojo lygio susitikime (gegužės 12 ir 14 d.) pamatysite, kaip autonominis, daug konteksto patvirtinantis patvirtinimas randa tai, kas yra išnaudojama, įrodo, kad valdikliai galioja, ir uždaro taisymo kilpą.

Pretenduokite į savo vietą