Populiaraus „Axios HTTP“ kliento prižiūrėtojai paskelbė išsamų pomirtinį pranešimą, kuriame aprašoma, kaip vienas iš jo kūrėjų buvo nukreiptas socialinės inžinerijos kampanijos, susijusios su Šiaurės Korėjos įsilaužėliais, taikiniu.

Tai įvyko po to, kai grėsmės veikėjai pažeidžia prižiūrėtojo paskyrą, kad npm paketų registre paskelbtų dvi kenkėjiškas „Axios“ versijas (1.14.1 ir 0.30.4), sukeldami tiekimo grandinės ataką.

Šie leidimai įvedė priklausomybę, pavadintą „plain-crypto-js“, kuri įdiegė nuotolinės prieigos Trojos arklys (RAT) „MacOS“, „Windows“ ir „Linux“ sistemose.

Kenkėjiškos versijos buvo pasiekiamos maždaug tris valandas, kol jos buvo pašalintos, tačiau sistemos, kurios jas įdiegė per tą laikotarpį, turėtų būti laikomos pažeistomis, o visi kredencialai ir autentifikavimo raktai turėtų būti pakeisti.

„Axios“ prižiūrėtojai teigė, kad išvalė paveiktas sistemas, iš naujo nustatė visus kredencialus ir įgyvendina pakeitimus, kad išvengtų panašių incidentų.

Nuo to laiko „Google Threat Intelligence Group“ susiejo šią ataką su Šiaurės Korėjos grėsmės veikėjais, kurie sekami kaip UNC1069.

„GTIG priskiria šią veiklą UNC1069, finansiškai motyvuotam Šiaurės Korėjos grėsmės veikėjui, kuris veikia mažiausiai nuo 2018 m., remiantis WAVESHAPER.V2, atnaujintos WAVESHAPER versijos, kurią anksčiau naudojo šis grėsmės veikėjas, naudojimu“, – aiškina „Google“.

„Be to, šioje atakoje naudotų infrastruktūros artefaktų analizė rodo sutapimą su infrastruktūra, kurią UNC1069 naudojo ankstesnėje veikloje.

Nutaikyta į socialinės inžinerijos ataką

Remiantis pomirtiniu tyrimu, kompromisas prasidėjo prieš kelias savaites per tikslinę socialinės inžinerijos ataką prieš pagrindinį projekto prižiūrėtoją Jasoną Saaymaną.

Užpuolikai apsimetė teisėta įmone, klonavo jos prekės ženklą ir įkūrėjų panašumus ir pakvietė prižiūrėtoją į „Slack“ darbo erdvę, skirtą apsimesti įmone. Saaymanas sako, kad „Slack“ serveryje buvo tikroviški kanalai su suplanuota veikla ir netikri profiliai, kurie buvo darbuotojai ir kiti atvirojo kodo prižiūrėtojai.

„Tada jie pakvietė mane į tikrą laisvą darbo vietą. Ši darbo vieta buvo pažymėta įmonėmis ci ir pavadinta įtikinamai”, – paaiškino Saaymanas post mortem.

„Lengvumas buvo labai gerai apgalvotas, jie turėjo kanalus, kuriuose dalijo susietus įrašus, manau, kad susieti įrašai tiesiog nukeliavo į tikrą įmonės paskyrą, bet tai buvo labai įtikinama ir pan. Jie netgi turėjo netikrus įmonės komandos profilius, bet taip pat daugybę kitų oss prižiūrėtojų.

Tada užpuolikai suplanavo susitikimą „Microsoft Teams“, kuriame, atrodo, buvo daug žmonių.

Skambučio metu buvo rodoma techninė klaida, teigianti, kad kažkas sistemoje paseno, todėl prižiūrėtojas turėjo įdiegti Teams naujinimą, kad būtų ištaisyta klaida. Tačiau šis netikras naujinimas iš tikrųjų buvo RAT kenkėjiška programa, kuri grėsmės subjektams suteikė nuotolinę prieigą prie prižiūrėtojo įrenginio, leidžiantį jiems gauti „Axios“ projekto npm kredencialus.

Kiti prižiūrėtojai pranešė apie panašias socialinės inžinerijos atakas, kai grėsmės veikėjai bandė priversti juos įdiegti netikrą Microsoft Teams SDK naujinimą.

Ši ataka panaši į ClickFix ataką, kai aukoms rodomas netikras klaidos pranešimas, o tada raginama atlikti trikčių šalinimo veiksmus, kurie diegia kenkėjiškas programas.

Ši ataka taip pat atspindi ankstesnes kampanijas, apie kurias pranešė „Google“ grėsmių žvalgybos komandos, kuriose Šiaurės Korėjos grėsmių veikėjai, stebėję UNC1069, naudojo tą pačią taktiką, nukreipdami į kriptovaliutų įmones.

Ankstesnėse kampanijose, kurios buvo priskirtos UNC1069 grėsmės veikėjui, grėsmės veikėjai įrenginiuose naudojo papildomus krovinius, tokius kaip užpakalinės durys, atsisiuntimo programos ir informacijos vagystės, skirtos kredencialams, naršyklės duomenims, seansų žetonams ir kitai slaptai informacijai pavogti.

Kadangi užpuolikai gavo prieigą prie autentifikuotų seansų, MFA apsauga buvo veiksmingai apeinama, leidžianti pasiekti paskyras be iš naujo autentifikuoti.

„Axios“ prižiūrėtojai patvirtino, kad ataka nebuvo susijusi su projekto šaltinio kodo modifikavimu, o pasikliovė kenkėjiškos priklausomybės įterpimu į kitaip teisėtus leidimus.

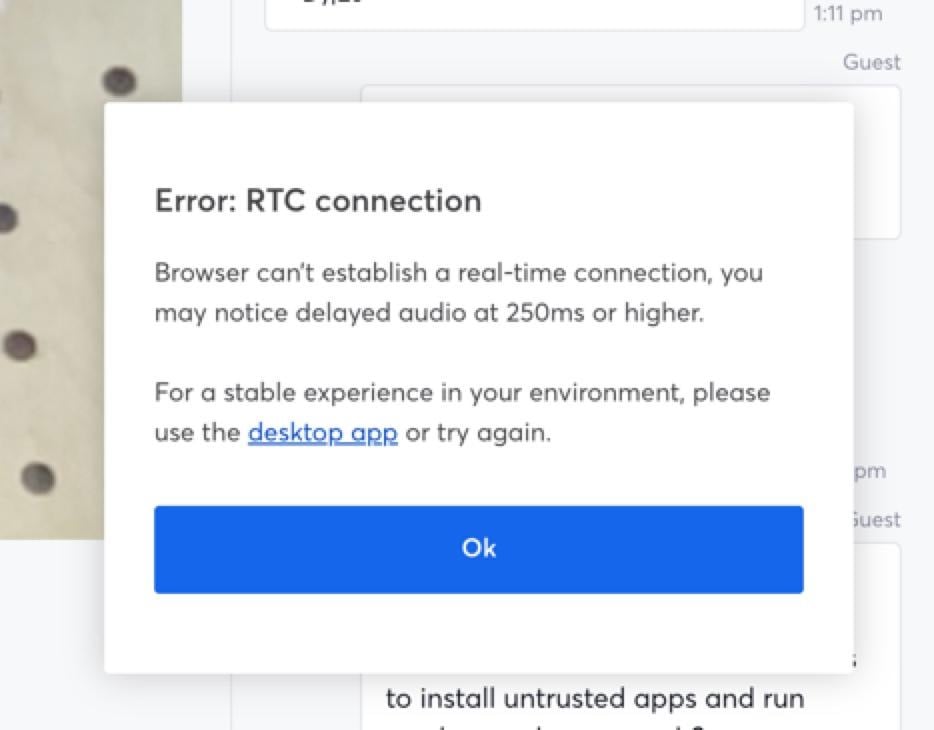

Pelle Wessman, daugelio atvirojo kodo projektų, įskaitant populiariąją „Mocha“ sistemą, prižiūrėtojas „LinkedIn“ paskelbė, kad jis buvo nukreiptas į tą pačią kampaniją, ir pasidalijo netikro RTC ryšio klaidos pranešimo, naudojamo siekiant apgauti taikinius įdiegti kenkėjiškas programas, ekrano kopija.

Šaltinis: Pelle Wessman

Kai Wessmanas atsisakė įdiegti programą, grėsmės veikėjai bandė įtikinti jį paleisti Curl komandą.

„Kai tapo aišku, kad nepaleisiu programos ir mes kalbėjomės pirmyn ir atgal svetainėje ir pokalbių programoje, jie padarė paskutinį beviltišką bandymą ir bandė priversti mane paleisti curl komandą, kuri ką nors atsisiųs ir paleis, tada, kai atsisakiau, jie užgeso ir ištrynė visus pokalbius“, – aiškino Wessman.

Kibernetinio saugumo įmonė „Socket“ taip pat pranešė, kad tai buvo koordinuota kampanija, kuri buvo skirta populiarių Node.js projektų prižiūrėtojams.

Keli kūrėjai, įskaitant plačiai naudojamų paketų prižiūrėtojus ir Node.js pagrindinius bendradarbius, pranešė gavę panašius informavimo pranešimus ir kvietimus į užpuolikų valdomas Slack darbo sritis.

Socket pažymėjo, kad šie prižiūrėtojai yra atsakingi už paketus su milijardais savaitinių atsisiuntimų, parodydami, kad grėsmės veikėjai sutelkė dėmesį į didelio poveikio projektus.

„Nuo tada, kai paskelbėme pirminę axios kompromiso analizę, gilų pasinerimą į paslėptą sprogimo spindulį ir ataskaitą apie prižiūrėtoją, patvirtinantį, kad tai buvo socialinė inžinerija, Node.js ekosistemos prižiūrėtojai išėjo iš medžio darbų ir pranešė, kad juos taikė ta pati socialinės inžinerijos kampanija“, – paaiškino Socket.

„Paskyros dabar apima kai kuriuos plačiausiai priklausomus paketus npm registre ir pačiame Node.js šerdyje, ir kartu jos patvirtina, kad axios nebuvo vienkartinis taikinys. Tai buvo suderintos, keičiamo dydžio atakų modelio, skirto didelio pasitikėjimo ir didelio poveikio atvirojo kodo prižiūrėtojams, dalis.

Socket teigė, kad kampanija buvo vykdoma pagal nuoseklų modelį, kai grėsmės veikėjai pirmiausia susisiekė per tokias platformas kaip „LinkedIn“ ar „Slack“, o tada pakvietė gavėjus į privačias arba pusiau privačias darbo vietas.

Užmezgę ryšį su taikiniu, grėsmės veikėjai suplanavo vaizdo skambučius, kurie kai kuriais atvejais buvo vykdomi per svetaines, apsimetinėjančias „Microsoft Teams“ ir kitomis platformomis.

Šių skambučių metu taikiniams bus rodomas klaidos pranešimas, paskatinęs juos įdiegti „vietinę“ darbalaukio programinę įrangą, kuri veikia geriau, arba paleisti komandas techninėms problemoms išspręsti.

Ta pati žaidimų knyga, naudojama prieš visus šiuos taikinius tuo pačiu laikotarpiu, rodo, kad tai buvo koordinuota kampanija, o ne vienkartinių atakų serija.

„Socket“ tyrėjai teigia, kad tokio tipo tiekimo grandinės atakos tampa vis dažnesnės, o užpuolikai dabar sutelkia dėmesį į plačiai naudojamus paketus, kad sukeltų platų poveikį.

Automatinis pentestavimas įrodo, kad kelias egzistuoja. BAS įrodo, ar jūsų valdikliai tai sustabdo. Dauguma komandų bėga viena be kitos.

Šiame dokumente pateikiami šeši patvirtinimo paviršiai, parodoma, kur baigiasi aprėptis, ir pateikiami gydytojai trys diagnostiniai klausimai, skirti įvertinti bet kokį įrankį.