Nauja ataskaita, pavadinta „BrowserGate“, įspėja, kad „Microsoft“ „LinkedIn“ savo svetainėje naudoja paslėptus „JavaScript“ scenarijus, kad nuskaitytų lankytojų naršykles, ar nėra įdiegtų plėtinių, ir rinktų įrenginio duomenis.

Remiantis „Fairlinked eV“, kuri teigia esanti komercinių „LinkedIn“ vartotojų asociacija, ataskaita, „Microsoft“ platforma į vartotojo sesijas įveda „JavaScript“, kuri tikrina tūkstančius naršyklės plėtinių ir susieja rezultatus su identifikuojamais vartotojų profiliais.

Autorius teigia, kad toks elgesys naudojamas renkant jautrią asmeninę ir įmonės informaciją, nes „LinkedIn“ paskyros yra susietos su tikromis tapatybėmis, darbdaviais ir darbo vaidmenimis.

„LinkedIn nuskaito daugiau nei 200 produktų, kurie tiesiogiai konkuruoja su savo pardavimo įrankiais, įskaitant „Apollo”, „Lusha” ir „ZoomInfo”. Kadangi „LinkedIn” žino kiekvieno vartotojo darbdavį, ji gali nustatyti, kurios įmonės naudoja kokius konkurentų produktus. Tai niekam nežinant ištraukia tūkstančių programinės įrangos kompanijų klientų sąrašus iš savo vartotojų naršyklių”, – sakoma pranešime.

„Tada naudoja tai, ką randa. „LinkedIn” jau išsiuntė vykdymo grėsmes trečiųjų šalių įrankių naudotojams, naudodamas duomenis, gautus per šį slaptą nuskaitymą, kad nustatytų savo taikinius.”

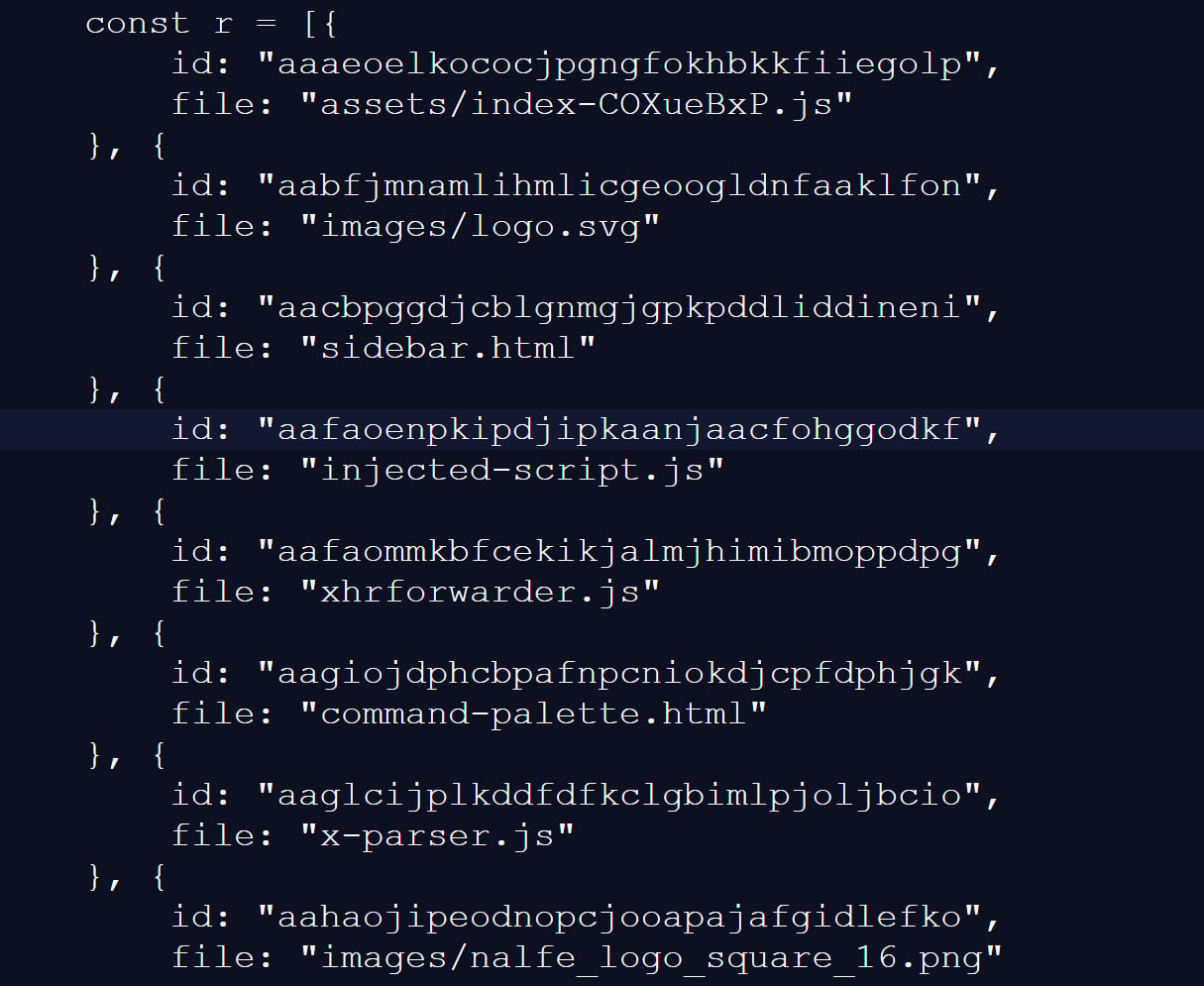

„BleepingComputer“ nepriklausomai patvirtino dalį šių teiginių atlikdami savo bandymus, kurių metu stebėjome „JavaScript“ failą su atsitiktiniu pasirinktu failo pavadinimu, įkeliamą „LinkedIn“ svetainėje.

Šis scenarijus patikrino, ar nėra 6 236 naršyklės plėtinių, bandydamas pasiekti failų išteklius, susietus su konkrečiu plėtinio ID, žinomu metodu, leidžiančiu aptikti, ar plėtiniai yra įdiegti.

Apie šį pirštų atspaudų ėmimo scenarijų anksčiau buvo pranešta 2025 m., tačiau tuo metu jis aptiko tik maždaug 2 000 plėtinių. Kitoje „GitHub“ saugykloje, esančioje prieš du mėnesius, aptikta 3 000 plėtinių, o tai rodo, kad aptiktų plėtinių skaičius ir toliau auga.

Šaltinis: BleepingComputer

Nors daugelis nuskaitomų plėtinių yra susiję su „LinkedIn“, scenarijus taip pat keistai aptiko kalbos ir gramatikos plėtinius, įrankius mokesčių specialistams ir kitas iš pažiūros nesusijusias funkcijas.

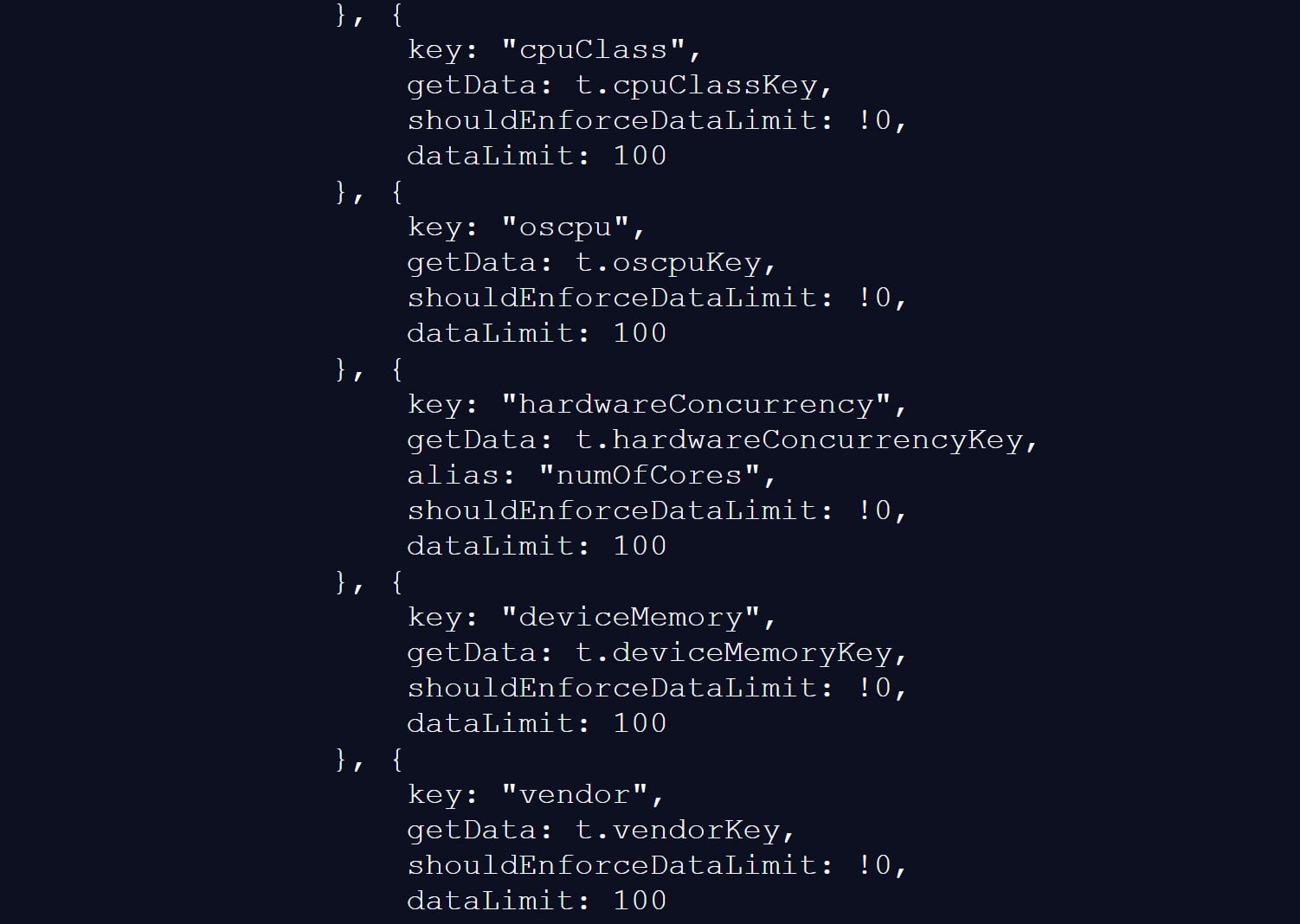

Scenarijus taip pat renka daugybę naršyklės ir įrenginio duomenų, įskaitant procesoriaus branduolių skaičių, turimą atmintį, ekrano skiriamąją gebą, laiko juostą, kalbos nustatymus, akumuliatoriaus būseną, garso informaciją ir saugojimo funkcijas.

Šaltinis: BleepingComputer

„BleepingComputer“ negalėjo patikrinti „BrowserGate“ ataskaitoje pateiktų teiginių apie duomenų naudojimą arba tai, ar jie bendrinami su trečiųjų šalių įmonėmis.

Tačiau panašūs pirštų atspaudų ėmimo būdai anksčiau buvo naudojami kuriant unikalius naršyklės profilius, kurie gali leisti sekti vartotojus visose svetainėse.

„LinkedIn“ neigia įtarimus dėl duomenų naudojimo

„LinkedIn“ neginčija, kad aptinka konkrečius naršyklės plėtinius, sakydama „BleepingComputer“, kad informacija naudojama platformai ir jos naudotojams apsaugoti.

Tačiau bendrovė teigia, kad pranešimą pateikė kažkas, kurio paskyra buvo uždrausta dėl „LinkedIn“ turinio iškrapštymo ir svetainės naudojimo sąlygų pažeidimo.

„Teiginiai, pateikti čia susietoje svetainėje, yra akivaizdžiai neteisingi. Asmeniui, už jas stovinčiam, taikomas paskyros apribojimas dėl „LinkedIn“ paslaugų teikimo sąlygų nuskaitymo ir kitų pažeidimų.

Siekdami apsaugoti savo narių privatumą, jų duomenis ir užtikrinti svetainės stabilumą, ieškome plėtinių, kurie iškrauna duomenis be narių sutikimo arba kitaip pažeidžia LinkedIn paslaugų teikimo sąlygas.

Štai kodėl: kai kuriuose plėtiniuose yra statinių išteklių (vaizdų, „Javascript“), kuriuos galima įtraukti į mūsų tinklalapius. Galime aptikti šių plėtinių buvimą patikrinę, ar tas statinis šaltinio URL yra. Šis aptikimas matomas „Chrome“ kūrėjo pulte. Šiuos duomenis naudojame siekdami nustatyti, kurie plėtiniai pažeidžia mūsų sąlygas, informuoti ir tobulinti mūsų technines apsaugos priemones ir suprasti, kodėl nario paskyra gali gauti per daug kitų narių duomenų, o tai turi įtakos svetainės stabilumui. Mes nenaudojame šių duomenų, kad padarytume išvadą apie slaptą informaciją apie narius.

Dėl papildomo konteksto, keršydami už šios svetainės savininko paskyros apribojimą, jie bandė gauti įsakymą Vokietijoje, teigdami, kad „LinkedIn“ pažeidė įvairius įstatymus. Teismas nutarė juos nepalankiai ir nustatė, kad jų ieškiniai „LinkedIn“ neturi pagrindo, o iš tikrųjų šio asmens duomenų tvarkymo praktika prieštarauja įstatymams.

Deja, tai yra asmens, kuris pralaimėjo teisme, bet siekia pakartotinai bylinėtis viešosios nuomonės teisme, neatsižvelgdamas į tikslumą.

„LinkedIn“ teigia, kad „BrowserGate“ ataskaita kilo dėl ginčo, kuriame dalyvavo su LinkedIn susijusio naršyklės plėtinio „Teamfluence“ kūrėjas, kurį „LinkedIn“ teigia apribojęs dėl platformos sąlygų pažeidimo.

Su „BleepingComputer“ pasidalintuose dokumentuose Vokietijos teismas atmetė kūrėjo prašymą dėl preliminaraus įsakymo, konstatuodamas, kad „LinkedIn“ veiksmai nėra neteisėtas trukdymas ar diskriminacija.

Teismas taip pat nustatė, kad vien automatizuotas duomenų rinkimas gali pažeisti „LinkedIn“ naudojimo sąlygas ir kad jis turi teisę blokuoti paskyras, kad apsaugotų savo platformą.

„LinkedIn“ teigia, kad „BrowserGate“ ataskaita yra bandymas iš naujo ginčyti šį ginčą viešai.

Nepriklausomai nuo pranešimo priežasčių, vienas dalykas yra neginčijamas.

„LinkedIn“ svetainėje naudojamas pirštų atspaudų paėmimo scenarijus, kuris aptinka daugiau nei 6 000 plėtinių, veikiančių „Chromium“ naršyklėje, kartu su kitais duomenimis apie lankytojo sistemą.

Tai ne pirmas kartas, kai įmonės naudoja agresyvius pirštų atspaudų scenarijus, kad aptiktų programas, veikiančias lankytojo įrenginyje.

2021 m. buvo nustatyta, kad „eBay“ naudoja „JavaScript“, kad atliktų automatinį prievadų nuskaitymą lankytojų įrenginiuose, kad nustatytų, ar jie naudoja įvairią nuotolinio palaikymo programinę įrangą.

Nors „eBay“ niekada nepatvirtino, kodėl jie naudoja šiuos scenarijus, buvo plačiai manoma, kad jie buvo naudojami siekiant blokuoti sukčiavimą pažeistuose įrenginiuose.

Vėliau buvo nustatyta, kad daugelis kitų įmonių naudojo tą patį pirštų atspaudų scenarijų, įskaitant Citibank, TD Bank, Ameriprise, Chick-fil-A, Lendup, BeachBody, Equifax IQ connect, TIAA-CREF, Sky, GumTree ir WePay.

Automatinis pentestavimas įrodo, kad kelias egzistuoja. BAS įrodo, ar jūsų valdikliai tai sustabdo. Dauguma komandų bėga viena be kitos.

Šiame dokumente pateikiami šeši patvirtinimo paviršiai, parodoma, kur baigiasi aprėptis, ir pateikiami gydytojai trys diagnostiniai klausimai, skirti įvertinti bet kokį įrankį.