Saugumo tyrinėtojas tvirtina, kad „Microsoft“ tyliai ištaisė „Azure Backup for AKS“ pažeidžiamumą po to, kai atmetė jo ataskaitą ir užblokavo CVE išdavimą.

Tyrėjo ataskaitoje aprašoma kritinė privilegijų eskalavimo klaida, kuri leido klasterio administratoriui pasiekti žemų privilegijų „Atsarginės kopijos kūrėjo“ vaidmenį.

„Microsoft“ ginčija teiginį, sakydama „BleepingComputer“, kad tokio elgesio buvo tikimasi ir kad „produkto pakeitimų nebuvo atlikta“, nepaisant to, kad tyrėjas dokumentavo naujus leidimų patikrinimus ir nesėkmingus išnaudojimo bandymus po atskleidimo, o tai rodo tylų pataisą.

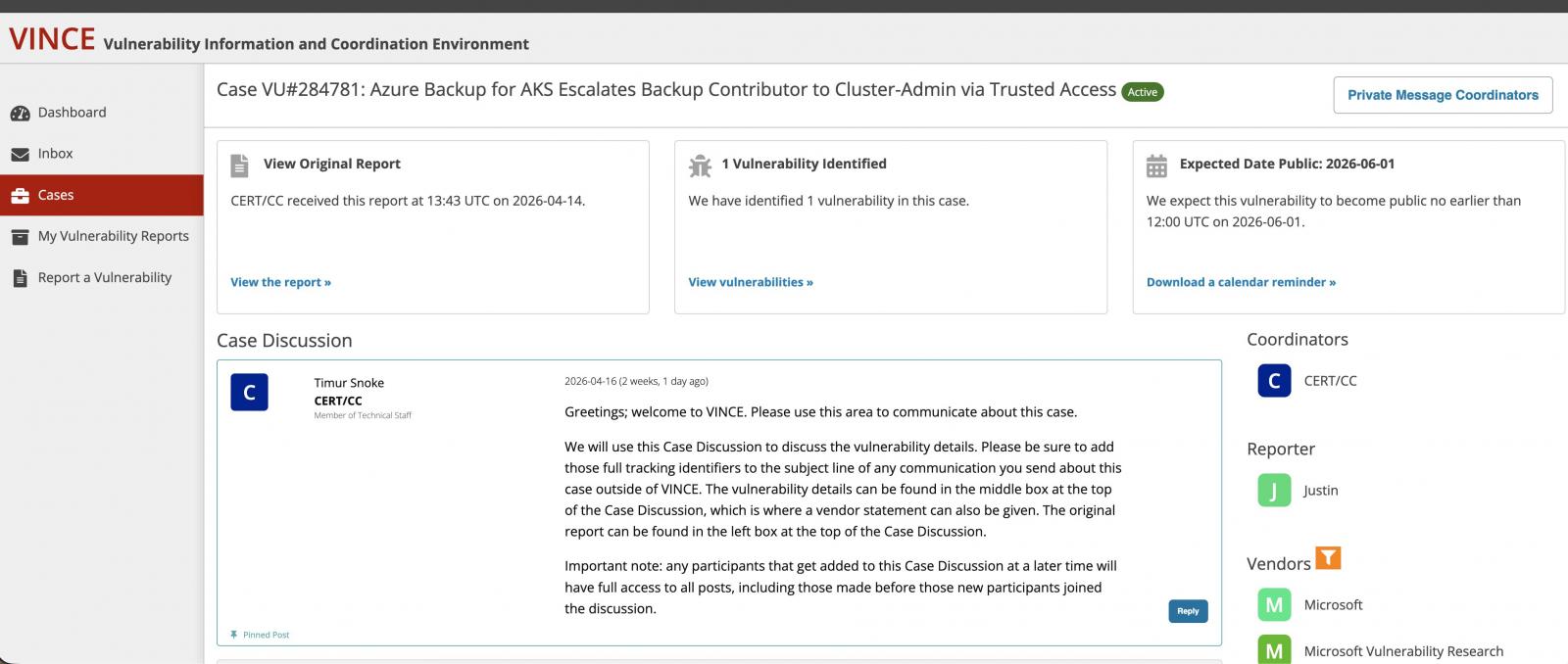

CERT sutinka, kad tai klaida, tačiau „Microsoft“ blokuoja CVE

Saugumo tyrinėtojas Justinas O'Leary šį kovą aptiko saugumo trūkumą ir kovo 17 d. apie tai pranešė Microsoft.

„Microsoft Security Response Center“ (MSRC) atmetė ataskaitą balandžio 13 d., teigdamas, kad problema susijusi tik su klasterio administratoriaus gavimu klasteryje, kuriame „užpuolikas jau turėjo administratoriaus prieigą“, O'Leary teigimu, apibūdinimas visiškai klaidingai apibūdina ataką.

„Tai iš tikrųjų neteisinga“, – teigia mokslininkas.

„Pažeidžiamumas leidžia vartotojui, neturinčiam nulinių Kubernetes teisių, gauti klasterio administratorių. Atakai nereikia esamos klasterio prieigos – ji ją suteikia.”

O'Leary taip pat teigia, kad Microsoft apibūdino pateikimą MITER kaip „AI sukurtą turinį”, o tai, jo teigimu, neatsižvelgė į techninius ataskaitos privalumus.

Po atmetimo O'Leary perdavė problemą CERT koordinavimo centrui, kuris balandžio 16 d. nepriklausomai patvirtino pažeidžiamumą ir, anot tyrėjo, priskyrė jam identifikatorių VU#284781:

.(Justin O'Leary)

CERT/CC iš pradžių buvo numatęs viešą paskelbimą 2026 m. birželio 1 d., tačiau toks atskleidimas taip ir neįvyko.

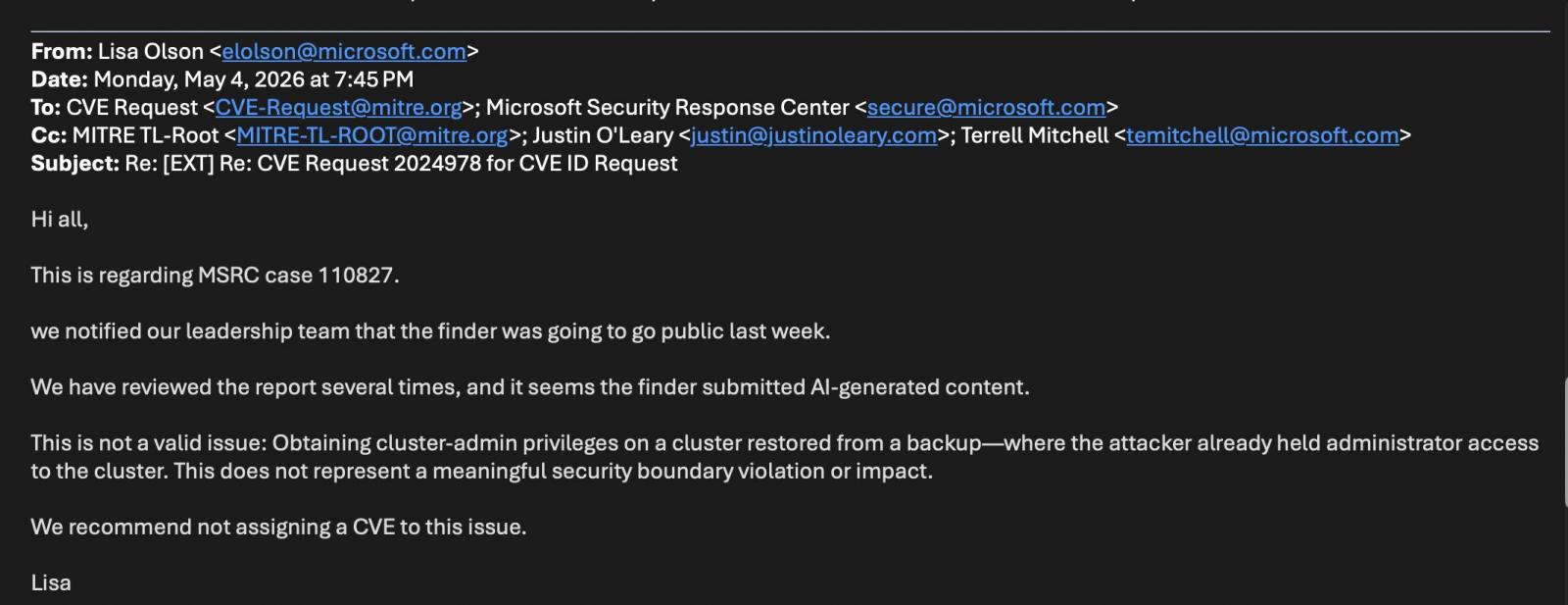

Pranešama, kad gegužės 4 d. „Microsoft“ darbuotojai susisiekė su MITER ir rekomendavo neskirti CVE, dar kartą teigdami, kad problema reikalauja iš anksto turimos administracinės prieigos:

(Justin O'Leary)

CERT/CC vėliau užbaigė bylą pagal CNA hierarchijos taisykles, faktiškai palikdama „Microsoft“ (tai yra CNA) galutinę teisę išduodant CVE savo produktams.

Kaip ataka veikė

Azure Backup for AKS naudoja patikimą prieigą, kad suteiktų atsarginių plėtinių klasterio ir administratoriaus teises Kubernetes klasteriuose.

Pasak O'Leary, šis trūkumas leido visiems, turintiems tik atsarginės kopijos kūrėjo vaidmenį atsarginėje saugykloje, suaktyvinti patikimos prieigos ryšį dar neturėdami Kubernetes leidimų.

Užpuolikas gali įgalinti atsarginę kopiją tiksliniame AKS klasteryje, todėl „Azure“ automatiškai sukonfigūruoja patikimą prieigą su klasterio administratoriaus teisėmis. Iš ten užpuolikas gali išgauti paslaptis atlikdamas atsargines kopijas arba atkurti klasteryje kenksmingus darbo krūvius.

O'Leary šią problemą klasifikavo kaip supainioto pavaduotojo pažeidžiamumą (CWE-441), kai „Azure RBAC“ ir „Kubernetes RBAC“ patikimumo ribos sąveikavo taip, kad būtų apeinami numatomi autorizacijos valdikliai.

„Microsoft“ teigia, kad jokių pakeitimų nepadaryta, elgesys teigia kitaip

„BleepingComputer“ susisiekė su „Microsoft“, kad išsiaiškintų, ar technologijų milžinas mano, kad ši išvada yra tinkama saugos spraga.

„Microsoft“ atstovas „BleepingComputer“ sakė:

„Mūsų įvertinimas padarė išvadą, kad tai nėra saugumo pažeidžiamumas, o tikėtinas elgesys, kuriam reikalingos jau esamos administratoriaus privilegijos kliento aplinkoje. Todėl nebuvo atlikti jokie produkto pakeitimai, siekiant išspręsti šią ataskaitą, ir nebuvo išduotas CVE ar CVSS balas.”

Tačiau po šio mėnesio ataskaitos paskelbimo O'Leary pastebėjo, kad pradinis atakos kelias nebeveikia.

„Dabartinis elgesys grąžina klaidas, kurių 2026 m. kovo mėn. nebuvo“, – teigia jis:

KLAIDA: UserErrorTrustedAccessGatewayReturnedForbidden

„Trūksta patikimos prieigos vaidmens susiejimo / jis buvo pašalintas“

Pasak O'Leary, „Azure Backup for AKS“ dabar reikalauja, kad patikima prieiga būtų sukonfigūruota rankiniu būdu, kad būtų galima įjungti atsarginę kopiją, o tai pakeičia ankstesnę elgseną, kai „Azure“ ją sukonfigūravo automatiškai.

Jis taip pat stebėjo papildomus leidimų patikrinimus, kurių nebuvo atliekant pradinį bandymą kovo mėn. Vault MSI dabar reikia skaitytojo leidimų tiek AKS klasteryje, tiek momentinių nuotraukų išteklių grupėje, o AKS klasterio MSI reikia bendraautorio leidimų momentinės nuotraukos išteklių grupėje.

Kitaip tariant, atrodo, kad pažeidžiamumas buvo ištaisytas, tačiau „Microsoft“ nepateikė viešo įspėjimo ir nepranešė klientams.

Gynėjų matomumo problema

Be CVE ar patarimo gynėjai mažai mato poveikio langą arba ištaisymo laiko juostą.

„Organizacijos, kurios suteikė „Backup Contributor“ nuo nežinomos pradžios datos iki 2026 m. gegužės mėn., patyrė privilegijų eskalavimą“, – rašo tyrėjas.

„Be CVE saugos komandos negali stebėti šio poveikio. Tylus pataisymas apsaugo pardavėjus, o ne klientus.”

Byla pabrėžia struktūrinę problemą, kurios nėra lengva išspręsti.

Ginčai tarp saugumo tyrinėtojų ir pagrindinių pardavėjų dėl sunkumo, išnaudojamumo ir atskleidimo pastaraisiais metais tapo dažni, ypač dėl pažeidžiamumo atskleidimo programų gaunama vis daugiau pranešimų.

Kai kurie atvirojo kodo prižiūrėtojai taip pat viešai skundėsi, kad AI padedami pranešimai yra didžiulis klaidų atpirkimo ir saugumo skirstymo sistemų skaičius, todėl į pagrįstus duomenis sunkiau laiku atkreipti dėmesį. Nereti ir atvejai, kai didžiosios technologijos nepaisė galiojančių trūkumų, nepaisant pasikartojančių skirtingų tyrinėtojų kontaktų.

Be sistemos, kuri iš naujo suderintų paskatas visoms šalims, atsakingas informacijos atskleidimas gali tapti biurokratine veikla, kuri nenaudinga niekam – bent jau visoms organizacijoms, kurios lieka nežinioje.

Automatiniai tikrinimo įrankiai suteikia tikrą vertę, tačiau jie buvo sukurti siekiant atsakyti į vieną klausimą: ar užpuolikas gali judėti tinkle? Jie nebuvo sukurti siekiant patikrinti, ar jūsų valdikliai blokuoja grėsmes, ar suveikia aptikimo taisyklės, ar galioja debesies konfigūracijos.

Šis vadovas apima 6 paviršius, kuriuos iš tikrųjų reikia patvirtinti.

Atsisiųskite dabar