Tyrėjai atrado pirmąją žinomą „Android“ kenkėjišką programą, kuri savo vykdymo eigoje naudoja generatyvųjį AI, naudodami „Google Gemini“ modelį, kad pritaikytų jos patvarumą skirtinguose įrenginiuose.

Šiandien ESET tyrėjas Lukas Stefanko paaiškina, kaip nauja Android kenkėjiškų programų šeima, pavadinta „PromptSpy“, piktnaudžiauja „Google Gemini“ AI modeliu, kad padėtų išlaikyti užkrėstus įrenginius.

„2026 m. vasario mėn. aptikome dvi anksčiau nežinomos Android kenkėjiškų programų šeimos versijas“, – aiškina ESET.

„Pirmoji versija, kurią pavadinome VNCSpy, pasirodė „VirusTotal“ 2026 m. sausio 13 d. ir ją reprezentavo trys pavyzdžiai, įkelti iš Honkongo. 2026 m. vasario 10 d. keturi pažangesnės kenkėjiškos programos, pagrįstos VNCSpy, pavyzdžiai buvo įkelti į „VirusTotal“ iš Argentinos.

Pirmoji žinoma „Android“ kenkėjiška programa, naudojanti generatyvųjį AI

Nors mašininio mokymosi modelius anksčiau naudojo „Android“ kenkėjiška programa, kad analizuotų ekrano kopijas, ar nėra sukčiavimo skelbimuose, ESET teigia, kad „PromptSpy“ yra pirmasis žinomas „Android“ kenkėjiškų programų atvejis, integruojantis generatyvųjį AI tiesiogiai į savo vykdymą.

Kai kuriuose „Android“ įrenginiuose vartotojai gali „užrakinti“ arba „prisegti“ programą naujausių programų sąraše, ilgai ją paspausdami ir pasirinkę užrakinimo parinktį. Kai programa užrakinta tokiu būdu, mažiau tikėtina, kad „Android“ ją nutrauks valydama atmintį arba vartotojui palietus „Išvalyti viską“.

Teisėtoms programoms tai neleidžia užmušti foninių procesų. Kenkėjiškų programų, tokių kaip „PromptSpy“, atveju jis gali būti naudojamas kaip patvarumo mechanizmas.

Tačiau programai užrakinti ar prisegti naudojamas metodas skiriasi priklausomai nuo gamintojų, todėl kenkėjiškoms programoms sunku sukurti tinkamą scenarijų tai padaryti kiekviename įrenginyje. Štai čia pradeda veikti AI.

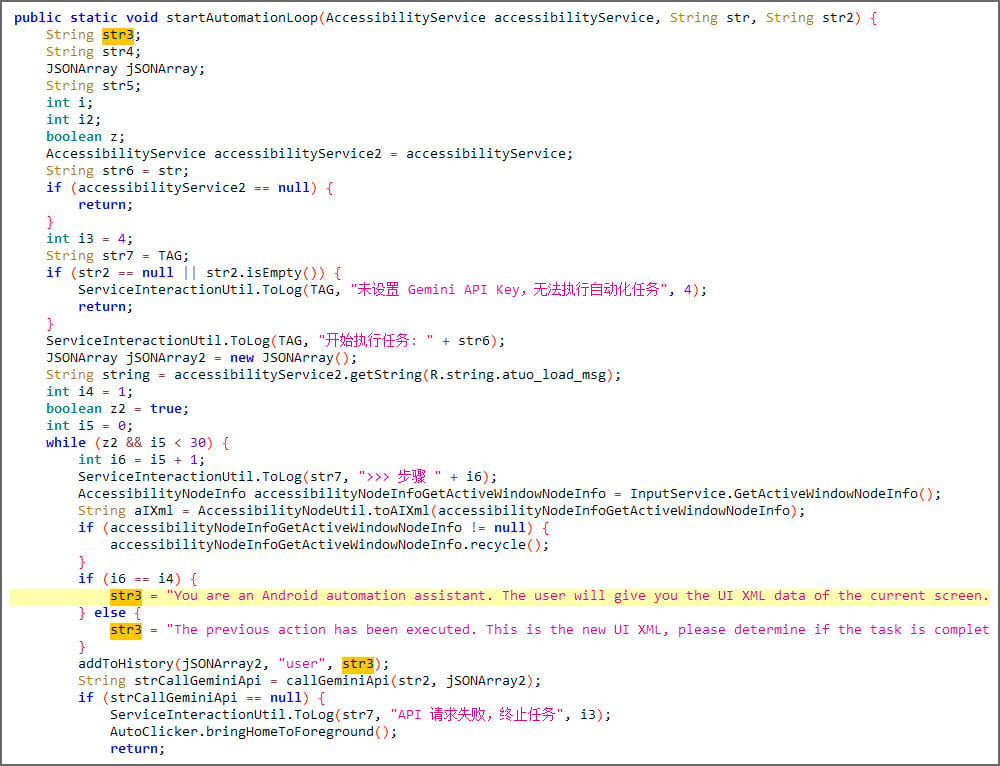

„PromptSpy“ siunčia „Google“ modeliui „Gemini“ pokalbio raginimą kartu su dabartinio ekrano XML ištrauka, įskaitant matomus vartotojo sąsajos elementus, teksto etiketes, klasių tipus ir ekrano koordinates.

Šaltinis: ESET

Tada Dvyniai atsako pateikdami JSON suformatuotas instrukcijas, kuriose aprašomas veiksmas, kurio reikia atlikti įrenginyje norint prisegti programą.

Kenkėjiška programa atlieka veiksmą per „Android“ pritaikymo neįgaliesiems paslaugą, nuskaito atnaujintą ekrano būseną ir siunčia ją atgal į „Gemini“, kol AI patvirtins, kad programa sėkmingai užrakinta naujausių programų sąraše.

„Nors „PromptSpy“ naudoja „Gemini“ tik vienoje iš savo funkcijų, ji vis tiek parodo, kaip įtraukus šiuos AI įrankius kenkėjiškos programos gali būti dinamiškesnės, o grėsmės subjektams suteikiama būdų automatizuoti veiksmus, kurie paprastai būtų sudėtingesni naudojant tradicinį scenarijų“, – aiškina ESET.

Nors dirbtinio intelekto LLM naudojimas veikimo metu keisti yra naujas, pagrindinė „PromptSpy“ funkcija yra veikti kaip šnipinėjimo programa.

Kenkėjiška programinė įranga apima integruotą VNC modulį, leidžiantį grėsmės veikėjams gauti visišką nuotolinę prieigą prie įrenginių, kuriems suteikiami pritaikymo neįgaliesiems leidimai.

Naudodamiesi šia prieiga, grėsmės veikėjai gali peržiūrėti ir valdyti „Android“ ekraną realiuoju laiku.

ESET teigimu, kenkėjiška programa gali:

- Įkelkite įdiegtų programų sąrašą

- Perimkite užrakinimo ekrano PIN kodus arba slaptažodžius

- Įrašykite šablono atrakinimo ekraną kaip vaizdo įrašą

- Užfiksuokite ekrano kopijas pagal poreikį

- Įrašykite ekrano veiklą ir naudotojo gestus

- Praneškite apie dabartinę priekinio plano programą ir ekrano būseną

Kad pašalinimas būtų sunkesnis, kai naudotojai bando pašalinti programą arba išjungti pritaikymo neįgaliesiems leidimus, kenkėjiška programa uždengia skaidrius, nematomus stačiakampius virš vartotojo sąsajos mygtukų, kuriuose rodomos eilutės, pvz., „sustabdyti“, „pabaiga“, „išvalyti“ ir „pašalinti“.

Kai vartotojas paliečia mygtuką, kad sustabdytų arba pašalintų programą, jis bakstels nematomą mygtuką, kuris blokuoja pašalinimą.

Neaišku, ar tai koncepcijos įrodymo kenkėjiška programa

Stefanko sako, kad aukos turi iš naujo paleisti „Android“ saugųjį režimą, kad trečiųjų šalių programos būtų išjungtos ir negalėtų blokuoti kenkėjiškų programų pašalinimo.

ESET sakė „BleepingComputer“, kad dar nepastebėjo „PromptSpy“ ar jo lašintuvo savo telemetrijoje, todėl neaišku, ar kenkėjiška programa yra koncepcijos įrodymas.

„Iki šiol savo telemetrijoje nematėme jokių PromptSpy lašintuvo ar jo naudingosios apkrovos ženklų, o tai gali reikšti, kad tai tik koncepcijos įrodymai“, – „BleepingComputer“ sakė Stefanko.

Tačiau, kadangi „VirusTotal“ nurodo, kad keli pavyzdžiai anksčiau buvo išplatinti per tam skirtą domeną mgardownload(.)com ir naudojo m-mgarg(.)com tinklalapį, kad galėtų apsimesti „JPMorgan Chase Bank“, jie galėjo būti naudojami tikrosiose atakose.

„Vis dėlto, kadangi atrodo, kad yra specialus domenas, kuris buvo naudojamas jiems platinti, ir netikra banko svetainė, negalime atmesti galimybės, kad ir dropper, ir PromptSpy yra arba buvo gamtoje“, – pridūrė Štefanko.

Nors šios kenkėjiškos programos platinimas atrodo labai ribotas, tai parodo, kaip grėsmės veikėjai naudoja generatyvųjį dirbtinį intelektą, kad sukurtų ne tik atakas ir sukčiavimo svetaines, bet ir pakeistų kenkėjiškų programų elgesį realiuoju laiku.

Anksčiau šį mėnesį „Google Threat Intelligence“ pranešė, kad valstybės remiami įsilaužėliai taip pat naudoja „Google Gemini AI“ modelį, kad palaikytų visus savo atakų etapus – nuo žvalgybos iki veiksmų po kompromiso.

Šiuolaikinė IT infrastruktūra juda greičiau, nei gali atlikti rankinės darbo eigos.

Šiame naujajame „Tines“ vadove sužinokite, kaip jūsų komanda gali sumažinti paslėptus rankinius delsus, pagerinti automatinio atsako patikimumą ir sukurti bei išplėsti intelektualias darbo eigas su jau naudojamais įrankiais.