Nauja „GlassWorm“ kenkėjiškų programų ataka per pažeistus „OpenVSX“ plėtinius yra skirta slaptažodžių, kriptografinės piniginės duomenų ir kūrėjo kredencialų bei konfigūracijų vagystei iš „MacOS“ sistemų.

Grėsmių veikėjas gavo prieigą prie teisėto kūrėjo paskyros (oorzc) ir perkėlė kenkėjiškus naujinimus su GlassWorm naudingu apkrovimu keturiems plėtiniams, kurie buvo atsisiųsti 22 000 kartų.

„GlassWorm“ atakos pirmą kartą pasirodė spalio pabaigoje, kai kenkėjiškas kodas buvo paslėptas naudojant „nematomus“ unikodo simbolius, kad pavogtų kriptovaliutų piniginę ir kūrėjo paskyros duomenis. Kenkėjiška programa taip pat palaiko VNC pagrįstą nuotolinę prieigą ir SOCKS tarpinį serverį.

Laikui bėgant ir per kelias atakų bangas „GlassWorm“ paveikė tiek oficialią „Microsoft“ „Visual Studio Code“ rinką, tiek jos atvirojo kodo alternatyvą nepalaikomoms IDE – „OpenVSX“.

Ankstesnėje kampanijoje „GlassWorm“ rodė evoliucijos požymius, taikydamasi „MacOS“ sistemoms, o jos kūrėjai stengėsi įtraukti „Trezor“ ir „Ledger“ programėlių pakeitimo mechanizmą.

Naujoje „Socket“ saugos komandos ataskaitoje aprašoma nauja kampanija, kuri buvo pagrįsta šių plėtinių trojanizavimu:

- oorzc.ssh-tools v0.5.1

- oorzc.i18n-tools-plus v1.6.8

- oorzc.mind-map v1.0.61

- oorzc.scss-to-css-compile v1.3.4

Kenkėjiški atnaujinimai buvo paskelbti sausio 30 d., o „Socket“ praneša, kad plėtiniai buvo nekenksmingi dvejus metus. Tai rodo, kad oorzc paskyra greičiausiai buvo pažeista „GlassWorm“ operatorių.

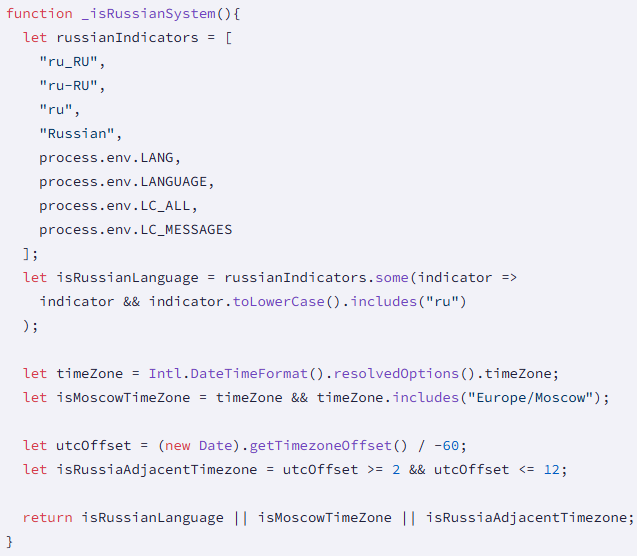

Tyrėjų teigimu, kampanija skirta išskirtinai „macOS“ sistemoms, o instrukcijas iš „Solana“ operacijų atmintinės. Pažymėtina, kad neįtrauktos rusų kalbos sistemos, kurios gali reikšti užpuoliko kilmę.

Šaltinis: Socket

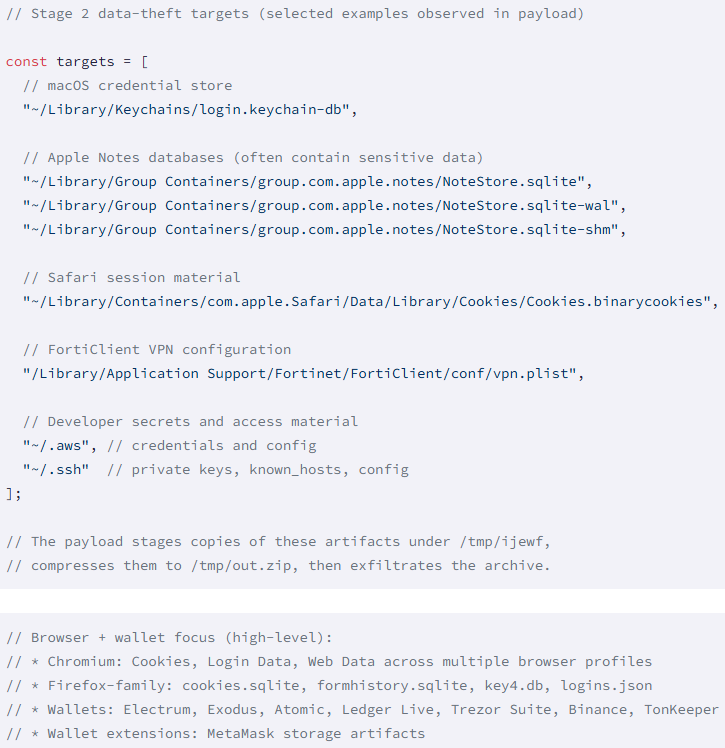

„GlassWorm“ įkelia „macOS“ informacijos vagystę, kuri per „LaunchAgent“ nustato užkrėstų sistemų išlikimą ir leidžia vykdyti prisijungimą.

Jis renka naršyklės duomenis „Firefox“ ir „Chromium“, piniginės plėtinius ir piniginės programas, „MacOS“ raktų pakabuko duomenis, „Apple Notes“ duomenų bazes, „Safari“ slapukus, kūrėjo paslaptis ir dokumentus iš vietinės failų sistemos ir viską išfiltruoja į užpuoliko infrastruktūrą 45.32.150(.)251.

Šaltinis: Socket

„Socket“ pranešė apie paketus „Eclipse Foundation“, „Open VSX“ platformos operatoriui, o saugos komanda patvirtino neteisėtą publikavimo prieigą, atšaukė prieigos raktus ir pašalino kenkėjiškus leidimus.

Vienintelė išimtis yra oorzc.ssh-toolskuris buvo visiškai pašalintas iš Open VSX, nes buvo aptikti keli kenkėjiški leidimai.

Šiuo metu rinkoje esančios paveiktų plėtinių versijos yra švarios, tačiau kenkėjiškas versijas atsisiuntę kūrėjai turėtų visiškai išvalyti sistemą ir pakeisti visas savo paslaptis bei slaptažodžius.

Šiuolaikinė IT infrastruktūra juda greičiau, nei gali atlikti rankinės darbo eigos.

Šiame naujajame „Tines“ vadove sužinokite, kaip jūsų komanda gali sumažinti paslėptus rankinius delsus, pagerinti automatinio atsako patikimumą ir sukurti bei išplėsti intelektualias darbo eigas su jau naudojamais įrankiais.