Šiaurės Korėjos įsilaužėliai piktnaudžiauja „Google“ įrankiu „Find Hub“, kad sektų savo taikinių GPS vietą ir nuotoliniu būdu atkurtų „Android“ įrenginių gamyklinius nustatymus.

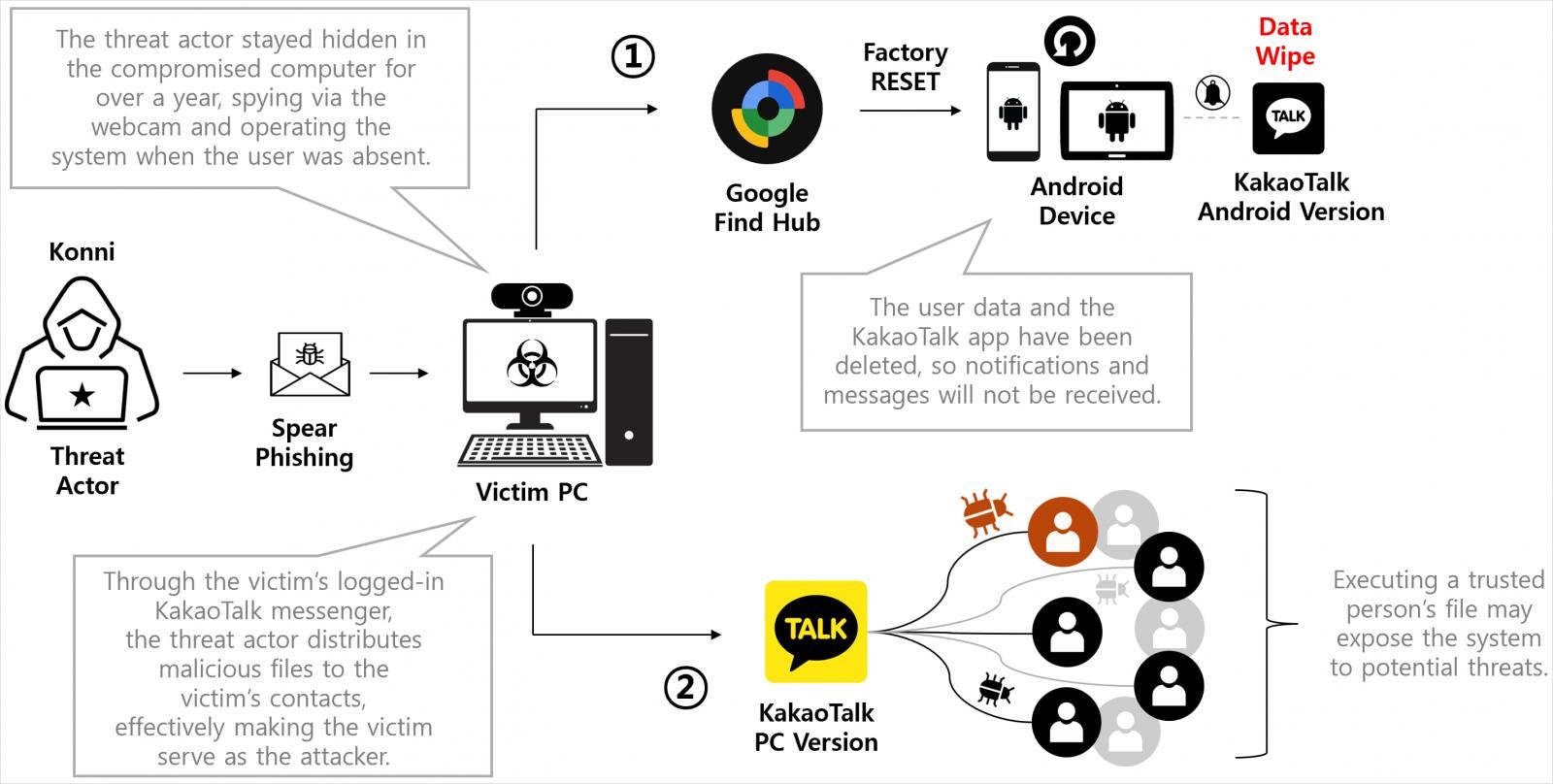

Išpuoliai pirmiausia nukreipti į Pietų Korėjos gyventojus, o pirmiausia kreipiamasi į potencialias aukas per KakaoTalk Messenger – populiariausią momentinių pranešimų programą šalyje.

Pietų Korėjos kibernetinio saugumo sprendimų įmonė „Genians“ susieja kenkėjišką veiklą su KONNI veiklos grupe, kuri „turi persidengiančius tikslus ir infrastruktūrą su Kimsuky ir APT37“.

KONNI paprastai nurodo nuotolinės prieigos įrankį, susietą su Šiaurės Korėjos įsilaužėlių išpuoliais APT37 (ScarCruft) ir Kimsuky (Emerald Sleet) grupėse, kurios buvo nukreiptos į kelis sektorius (pvz., švietimą, vyriausybę ir kriptovaliutą).

Genians teigimu, KONNI kampanija užkrečia kompiuterius nuotolinės prieigos Trojos arkliais, kurie įgalina jautrių duomenų išfiltravimą.

„Android“ įrenginių nuvalymas atliekamas siekiant izoliuoti aukas, ištrinti atakų pėdsakus, atidėti atkūrimą ir nutildyti saugos įspėjimus. Tiksliau, atstačius aukas atjungiamos nuo KakaoTalk kompiuterio seansų, kuriuos užpuolikai užgrobia po valymo, kad paskistų į savo taikinių kontaktus.

Infekcijos grandinė

Genians analizuota KONNI kampanija nukreipta į aukas per sukčiavimo pranešimus, kurie apgaudinėja Pietų Korėjos nacionalinę mokesčių tarnybą, policiją ir kitas agentūras.

Kai auka įvykdo skaitmeniniu būdu pasirašytą MSI priedą (arba .ZIP, kuriame yra jis), failas iškviečia įdėtą install.bat ir an klaida.vbs scenarijus, naudojamas kaip apgaulė, siekiant suklaidinti vartotoją su netikra „kalbos paketo klaida“.

GPGB suaktyvina AutoIT scenarijų (IoKITr.au3), kuris nustato įrenginio patvarumą per suplanuotą užduotį. Scenarijus paima papildomus modulius iš komandų ir valdymo (C2) taško ir suteikia grėsmės veikėjams nuotolinę prieigą, klaviatūros registravimą ir papildomas naudingos apkrovos įvedimo galimybes.

Genians praneša, kad antrinės naudingos apkrovos, kurias nuskaito scenarijus, yra RemcosRAT, QuasarRAT ir RftRAT.

Šie įrankiai naudojami aukos „Google“ ir „Naver“ paskyrų kredencialams gauti, kurie leidžia jiems prisijungti prie taikinių „Gmail“ ir „Naver“ pašto, pakeisti saugos nustatymus ir ištrinti žurnalus, rodančius kompromisą.

„Find Hub“ naudojimas įrenginiams nustatyti iš naujo

Iš pažeistos „Google“ paskyros užpuolikas atidaro „Google Find Hub“, kad gautų registruotus „Android“ įrenginius ir pateiktų užklausą dėl jų GPS vietos.

„Find Hub“ yra numatytasis „Android“ įrankis „Rasti mano įrenginį“, leidžiantis vartotojams nuotoliniu būdu rasti, užrakinti ar net ištrinti „Android“ įrenginius praradus ar pavogtus.

Genianso atlikta kelių nukentėjusių kompiuterių sistemų ekspertizė atskleidė, kad užpuolikas nuvalė taikinio įrenginį naudodamas „Find Hub“ nuotolinio nustatymo iš naujo komandą.

„Tyrimas nustatė, kad rugsėjo 5 d. rytą grėsmių veikėjas sukompromitavo ir piktnaudžiavo Pietų Korėjos konsultanto KakaoTalk paskyra, kuri specializuojasi psichologinės pagalbos teikime Šiaurės Korėjos perbėgėliams jaunimui, ir išsiuntė kenkėjišką failą, užmaskuotą kaip „malšinimo nuo streso programa“, tikram perbėgusiam studentui“, – teigia Genians tyrinėtojai.

Tyrėjai teigia, kad įsilaužėliai naudojo GPS sekimo funkciją, kad pasirinktų laiką, kada jų taikinys buvo lauke ir mažiau pajėgus skubiai reaguoti į situaciją.

Šaltinis: Genians Security

Atakos metu grėsmės veikėjas vykdė nuotolinio atstatymo komandas visuose registruotuose „Android“ įrenginiuose. Dėl to kritiniai duomenys buvo visiškai ištrinti. Užpuolikas tris kartus įvykdė trynimo komandas, o tai neleido atkurti ir naudoti įrenginių ilgesnį laiką.

Kai mobiliojo ryšio įspėjimai buvo neutralizuoti, užpuolikas naudojo aukos prisijungusio KakaoTalk kompiuterio seansą jau pažeistame kompiuteryje, kad platintų kenkėjiškus failus aukos kontaktams.

Rugsėjo 15 d. Geniansas pastebėjo dar vieną išpuolį prieš atskirą auką, naudodamas tą patį metodą.

Norint blokuoti šias atakas, rekomenduojama apsaugoti Google paskyras įjungiant kelių veiksnių autentifikavimą ir užtikrinant greitą prieigą prie atkūrimo paskyros.

Gavę failus į „Messenger“ programas, prieš atsisiųsdami / atidarydami visada stenkitės patikrinti siuntėjo tapatybę paskambinę jiems tiesiogiai.

Genianso ataskaitoje pateikiama techninė naudotos kenkėjiškos programos analizė, taip pat su tiriama veikla susijusių pavojaus rodiklių (IoC) sąrašas.

Atnaujinimas 11/11 – „Google“ atstovas išsiuntė „BleepingComputer“ toliau pateiktą komentarą dėl to, kas išdėstyta pirmiau.

„Šioje atakoje nebuvo išnaudoti jokie „Android“ ar „Find Hub“ saugos trūkumai. Ataskaitoje nurodoma, kad šiai tikslinei atakai, norint pavogti „Google“ paskyros kredencialus ir piktnaudžiauti teisėtomis „Find Hub“ (anksčiau „Find My Device“) funkcijomis, šioje tikslinėje atakoje buvo reikalinga. užsiregistruoti į Papildomos apsaugos programą, kad „Google“ užtikrintų didžiausią paskyros saugumą. – „Google“ atstovas spaudai.

MCP (Model Context Protocol) tampant LLM prijungimo prie įrankių ir duomenų standartu, saugos komandos sparčiai dirba, kad šios naujos paslaugos būtų saugios.

Šiame nemokamame apgaulės lape aprašomos 7 geriausios praktikos, kurias galite pradėti naudoti jau šiandien.