„Microsoft“ išbando naują „Defender“ galinio taško galimybes, kurios blokuos srautą į ir iš jų neatrastų galinių taškų iki užpuolikų šoninio tinklo judėjimo bandymų ir iš jų.

Kaip bendrovė atskleidė anksčiau šią savaitę, tai pasiekiama, kai yra įrenginių, kurie dar turi būti atrasti ar įjungti į „Defender“, IP adresus.

Redmondas sako, kad naujoji funkcija neleis grėsmės veikėjams plisti į kitus neprispaudžiamus įrenginius, blokuodama gaunamą ir išeinantį ryšį su įrenginiais, naudojant turimus IP adresus.

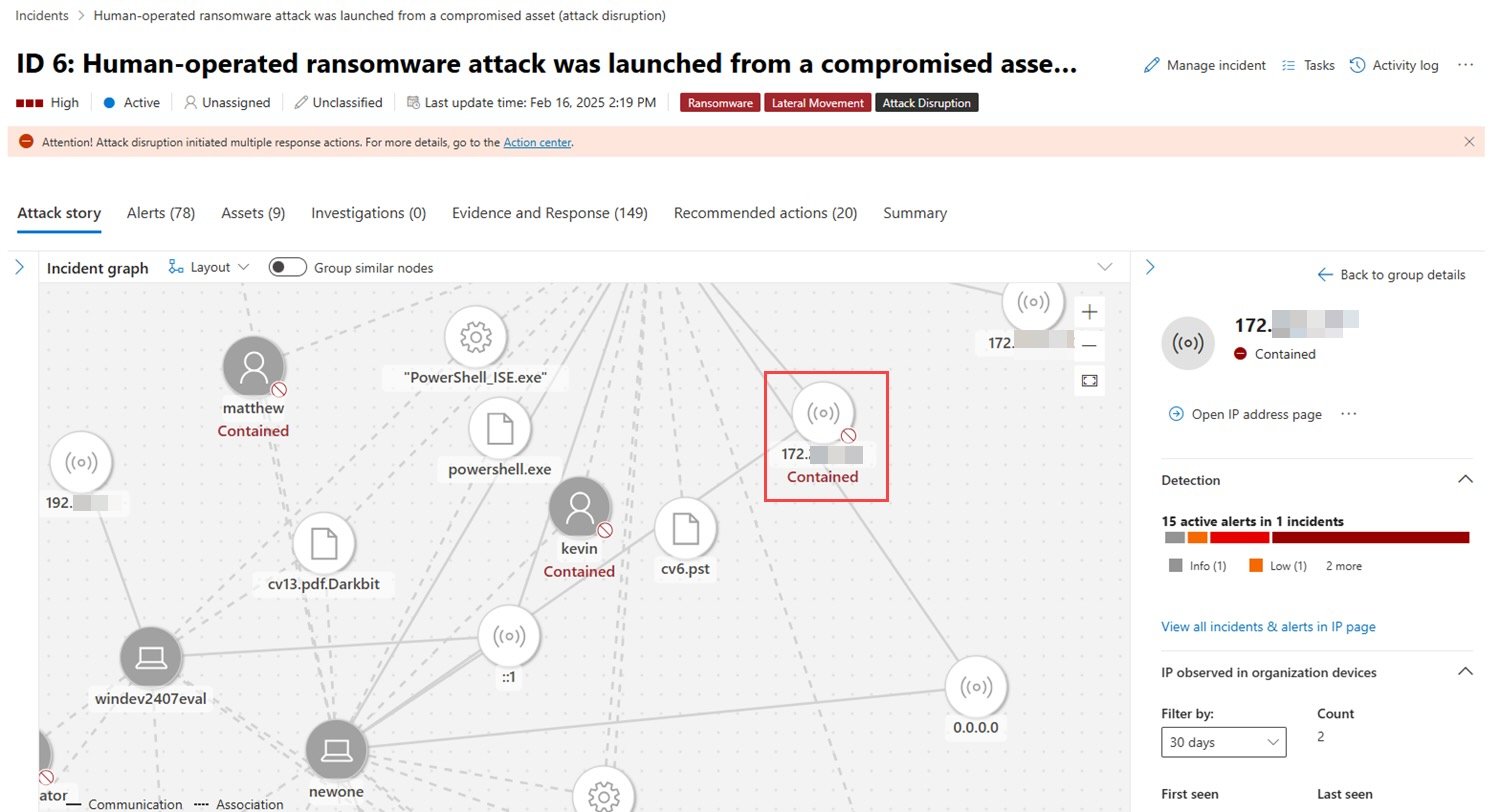

„Su IP adresu, susijusiu su neatrastais įrenginiais ar įrenginiais, kurie nėra įtraukti į„ Defender for Endpoint “, automatiškai atliekamas dėl automatinio atakos sutrikimo. Taikoma IP politika automatiškai blokuoja kenkėjišką IP adresą, kai„ Defender for Endpoint “nustato IP adresą, kad būtų susietas su neatrastiniu įrenginiu arba įrenginiu, kuris nėra įjungtas”, – aiškina „Microsoft“.

„Dėl automatinio atakos sutrikimo,„ Defender “galutiniam taškui kaltina kenksmingą įrenginį, nustato įrenginio vaidmenį, kad būtų galima pritaikyti atitikimo politiką, kad automatiškai būtų kritinis turtas. Granulė izoliacija atliekama blokuojant tik konkrečius prievadus ir ryšių kryptis.”

Ši nauja funkcija bus prieinama „Defender“ įrenginiams „Endpoint-Onboarded“, kuriuose veikia „Windows 10“, „Windows 2012 R2“, „Windows 2016“ ir „Windows Server 2019+“.

Administratoriai taip pat gali bet kada sustabdyti IP adreso izoliaciją, atkurdami jo ryšį su tinklu„ Veiksmas „Veiksmų centre“ ir „Undo“ pasirinkimas skraidyme.

Nuo 2022 m. Birželio mėn. „Endpoint“ gynėjas taip pat sugebėjo izoliuoti nulaužtus ir nevaldomus „Windows“ įrenginius, blokuodamas visus komunikacijas su kompromituojamais įrenginiais ir iš jų, kad užpuolikai nesiskirstų per aukų tinklus.

„Microsoft“ taip pat pradėjo tikrinti įrenginio izoliacijos palaikymą „Defender“, skirtą „Endpoint“ „Linux“ įrenginiuose, o galimybė 2023 m. Spalio mėn. Pasiekė bendrą „MacOS“ ir „Linux“ prieinamumą.

Tą patį mėnesį bendrovė atskleidė, kad „Endpoint“ gynėjas taip pat galėtų atskirti kompromisines vartotojų sąskaitas, kad užblokuotų šoninį judėjimą rankose ant „Keyboard“ išpirkos programų atakų, naudojant automatinį atakos sutrikimą.

Remdamiesi 14 m kenkėjiškų veiksmų analize, atraskite 10 geriausių „MitRAT ATT & CK“ metodų, esančių už 93% išpuolių ir kaip ginti nuo jų.