Naujas „TrickMo Android“ bankininkystės kenkėjiškos programos variantas, pateikiamas kampanijose, skirtose naudotojams visoje Europoje, pristato naujas komandas ir naudoja atvirąjį tinklą (TON) slaptam komandų ir valdymo ryšiui.

„TrickMo“ bankininkas pirmą kartą buvo pastebėtas 2019 m. rugsėjį ir toliau aktyviai vystėsi, nuo tada nuolat gaudamas atnaujinimus.

2024 m. spalio mėn. „Zimperium“ išanalizavo 40 kenkėjiškų programų variantų, perduodamų per 16 lašintuvų, bendraujančių su 22 skirtingomis komandų ir valdymo (C2) infrastruktūromis ir nukreiptais į slaptus duomenis, priklausančius vartotojams visame pasaulyje.

Naujausią variantą atrado ThreatFabric, kuris seka jį kaip „Trickmo.C“. Tyrėjai šią versiją stebėjo nuo sausio mėnesio.

Šiandien paskelbtoje ataskaitoje „ThreatFabric“ teigia, kad kenkėjiška programa yra užmaskuota kaip „TikTok“ arba srautinio perdavimo programėlės ir yra skirta Prancūzijos, Italijos ir Austrijos vartotojų bankininkystės ir kriptovaliutų piniginėms.

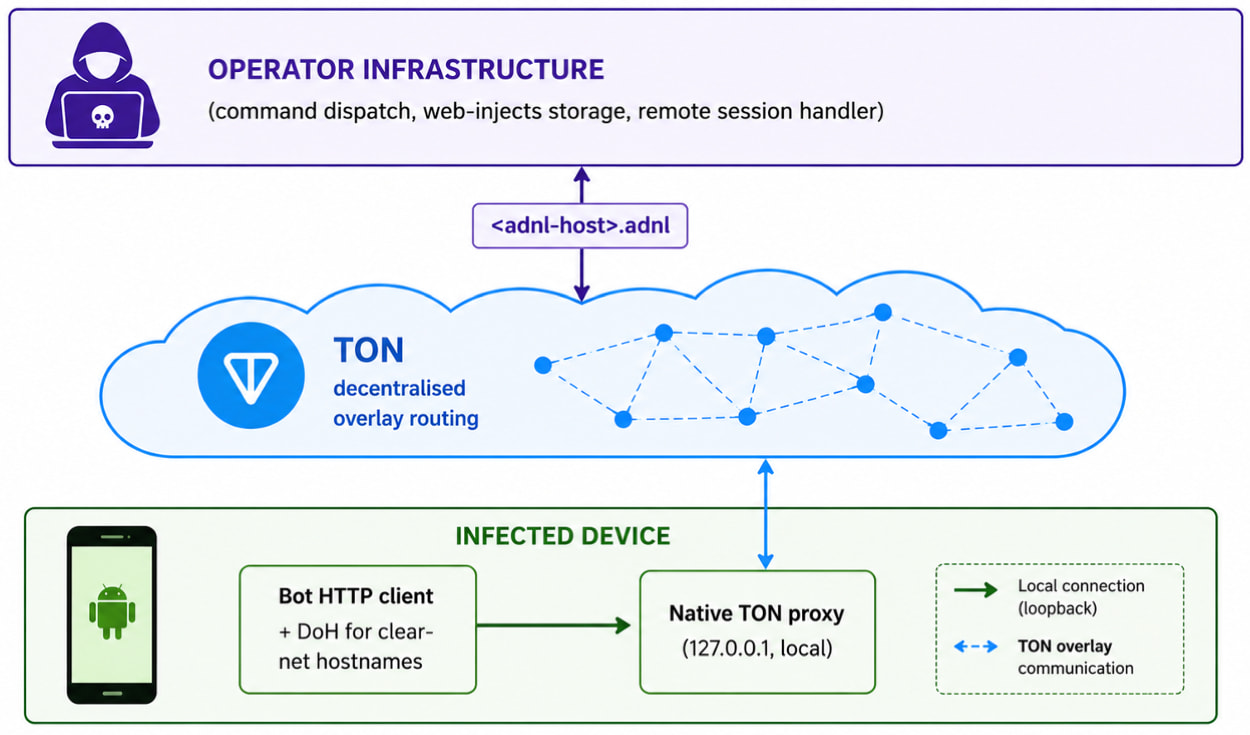

Pagrindinė naujovė dabartiniame variante yra TON pagrįstas ryšys su operatoriumi, kuris naudoja .ADNL adresus, nukreiptus per įterptą vietinį TON tarpinį serverį, veikiantį užkrėstame įrenginyje.

TON yra decentralizuotas peer-to-peer tinklas, iš pradžių sukurtas aplink Telegram ekosistemą, leidžiantis įrenginiams susisiekti su žiniatinkliu per užšifruotą perdangos tinklą, o ne viešai rodomus interneto serverius.

TON vietoj įprasto domeno naudoja 256 bitų identifikatorių, kuris paslepia IP adresą ir ryšio prievadą, todėl tikrą serverio infrastruktūrą sunkiau identifikuoti, blokuoti ar panaikinti.

„Tradiciniai domenų panaikinimai iš esmės yra neveiksmingi, nes operatoriaus galutiniai taškai nepriklauso nuo viešosios DNS hierarchijos, o egzistuoja kaip TON .adnl tapatybės, išspręstos pačiame perdangos tinkle“, – aiškina ThreatFabric.

„Srauto modelio aptikimas tinklo pakraštyje mato tik TON srautą, kuris yra užšifruotas ir neatskiriamas nuo bet kurios kitos TON įgalintos programos išeinančio srauto.

Šaltinis: ThreatFabric

„TrickMo“ galimybės

„TrickMo“ yra dviejų pakopų modulinė kenkėjiška programa: prieglobos APK, kuris veikia kaip įkėlimo ir atkaklumo sluoksnis, ir vykdymo metu atsisiųstas APK modulis, įgyvendinantis įžeidžiančią funkciją.

Kenkėjiška programa taikosi į banko kredencialus per sukčiavimo perdangas, atlieka klaviatūros registravimą, ekrano įrašymą ir tiesioginį ekrano transliavimą, SMS perėmimą, vienkartinių pranešimų slopinimą, mainų srities modifikavimą, pranešimų filtravimą ir ekrano kopijų fiksavimą.

ThreatFabric praneša, kad naujasis variantas prideda šias komandas ir galimybes:

- garbanoti

- dnsLookup

- ping

- telnet

- traceroute

- SSH tuneliavimas

- nuotolinis prievado persiuntimas

- vietinis uosto peradresavimas

- autentifikuotas SOCKS5 tarpinio serverio palaikymas

Tyrėjai taip pat pastebėjo „Pine runtime hooking“ sistemą, kuri anksčiau buvo naudojama tinklo ir „Firebase“ operacijoms perimti, tačiau šiuo metu ji neaktyvi, nes neįdiegti kabliukai.

„TrickMo“ taip pat deklaruoja plačius NFC leidimus ir praneša apie NFC galimybes telemetrijoje, tačiau tyrėjai nerado jokios aktyvios NFC funkcijos.

„Android“ naudotojams patariama atsisiųsti programinę įrangą tik iš „Google Play“, apriboti telefonuose įdiegtų programų skaičių, naudoti tik patikimų leidėjų programėles ir užtikrinti, kad „Play Protect“ visada būtų aktyvi.

AI sujungė keturias nulio dienas į vieną išnaudojimą, kuris aplenkė tiek atvaizdavimo įrenginį, tiek OS smėlio dėžes. Ateina naujų išnaudojimų banga.

Autonominio patvirtinimo aukščiausiojo lygio susitikime (gegužės 12 ir 14 d.) pamatysite, kaip autonominis, daug konteksto patvirtinantis patvirtinimas randa tai, kas yra išnaudojama, įrodo, kad valdikliai galioja, ir uždaro taisymo kilpą.

Pretenduokite į savo vietą