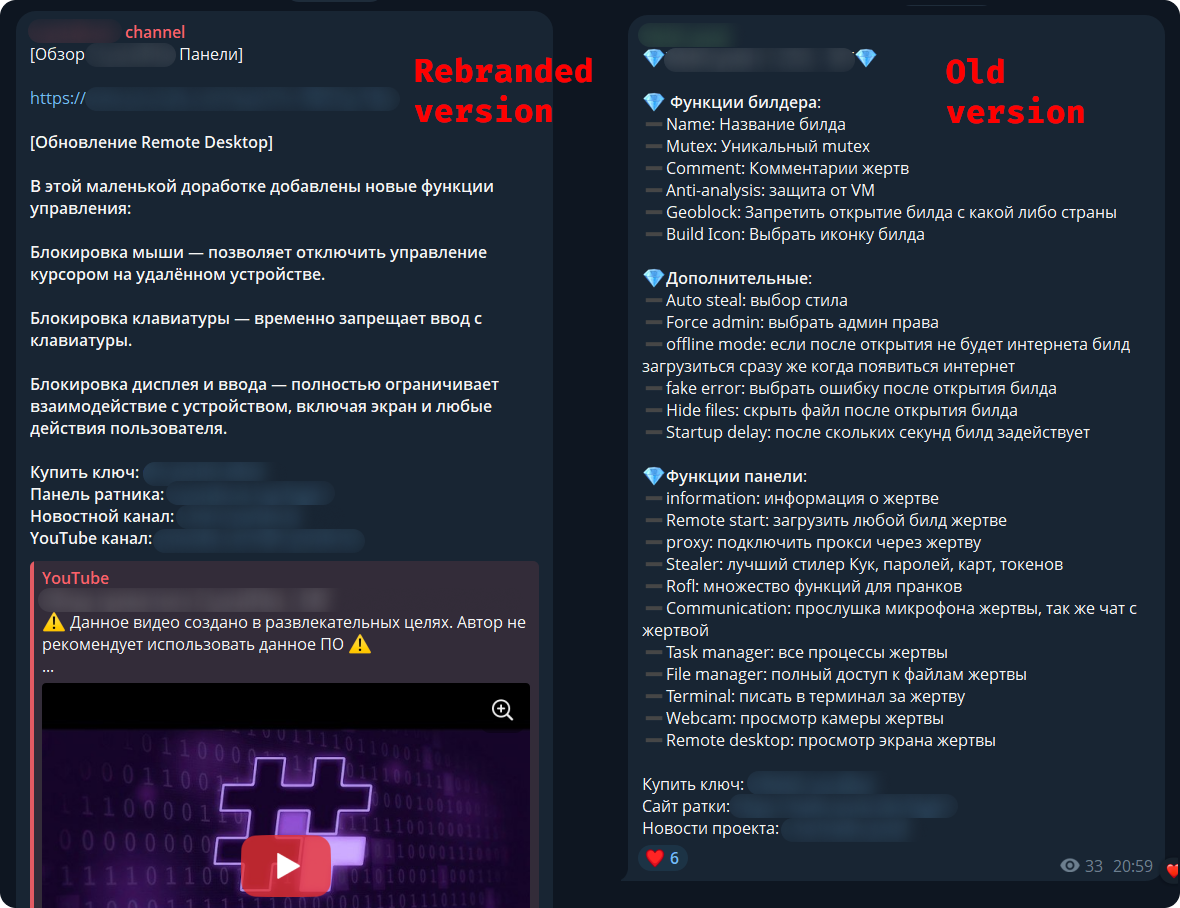

„Telegram“ reklamuojama nauja kenkėjiška programa, vadinama „CrystalRAT“, siūlanti nuotolinę prieigą, duomenų vagystę, klaviatūros registravimą ir iškarpinės užgrobimo galimybes.

Kenkėjiška programa pasirodė sausio mėnesį su daugiapakopiu prenumeratos modeliu. Be „Telegram“ kanalo, „MaaS“ taip pat buvo reklamuojamas „YouTube“ per tam skirtą rinkodaros kanalą, kuriame buvo demonstruojamos jo galimybės.

„Kaspersky“ tyrėjai šiandien paskelbtoje ataskaitoje teigia, kad kenkėjiška programa turi didelių panašumų su „WebRAT“ („Salat Stealer“), įskaitant tą patį skydelio dizainą, „Go“ kodą ir panašią robotais paremtą pardavimo sistemą.

„CrystalX“ taip pat apima platų išdaigų funkcijų sąrašą, skirtą erzinti vartotoją arba sutrikdyti jo darbą. Nepaisant „linksmos“ pusės, „CrystalX“ siūlo daugybę duomenų vagysčių galimybių.

Šaltinis: Kaspersky

CrystalX RAT detalės

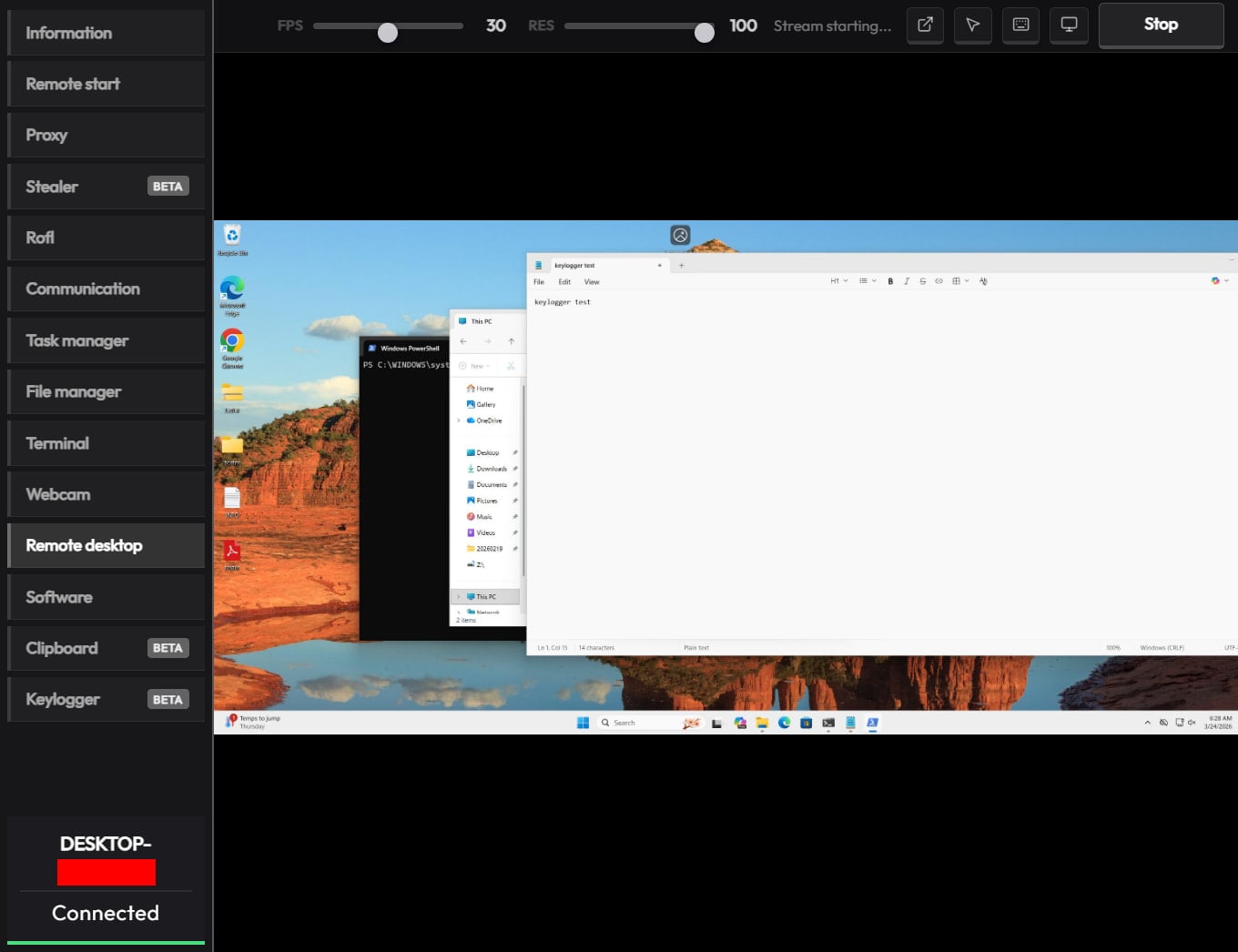

„Kaspersky“ teigia, kad kenkėjiška programa suteikia vartotojui patogų valdymo skydelį ir automatizuotą kūrimo įrankį, palaikantį tinkinimo parinktis, įskaitant geografinį blokavimą, vykdomųjų programų tinkinimą ir antianalizės funkcijas (apsaugos nuo derinimo, VM aptikimo, tarpinio serverio aptikimo ir kt.).

Sugeneruoti naudingieji kroviniai yra suglaudinami zlib ir užšifruojami naudojant ChaCha20 simetrinį srauto šifrą apsaugai.

Kenkėjiška programa prisijungia prie komandų ir valdymo (C2) per WebSocket ir siunčia informaciją apie pagrindinį kompiuterį profiliavimui ir infekcijos stebėjimui.

„CrystalX“ informacijos stealer komponentas, kurį „Kaspersky“ nustatė, kad jis laikinai išjungtas, nes ruošiamasi naujovinti, skirtas „Chromium“ naršyklėms per „ChromeElevator“ įrankį, „Yandex“ ir „Opera“. Be to, įrankis renka duomenis iš darbalaukio programų, tokių kaip „Steam“, „Discord“ ir „Telegram“.

Nuotolinės prieigos modulis gali būti naudojamas komandoms vykdyti per CMD, įkelti/atsisiųsti failus, naršyti failų sistemoje ir valdyti įrenginį realiu laiku per įmontuotą VNC.

Kenkėjiška programa taip pat elgiasi kaip šnipinėjimo programa, nes gali užfiksuoti vaizdo ir garso įrašą iš mikrofono.

Galiausiai, „CrystalX“ turi klavišų kaupiklį, kuris realiuoju laiku perduoda klavišų paspaudimus į C2, ir kirpimo įrankį, kuris naudoja reguliariąsias išraiškas, kad aptiktų piniginės adresus iškarpinėje ir pakeistų juos užpuoliko pateiktais.

Šaltinis: Kaspersky

Į mišinį įtraukite šiek tiek „linksmybės“.

„CrystalX“ išskiria perpildytoje MaaS erdvėje yra gausus išdaigų funkcijų rinkinys.

„Kaspersky“ teigimu, kenkėjiška programa užkrėstuose įrenginiuose gali atlikti šiuos veiksmus:

- pakeisti darbalaukio foną

- keisti ekrano orientaciją įvairiais kampais

- priverstinis sistemos išjungimas

- perdaryti pelės mygtukus

- išjungti įvesties įrenginius (klaviatūrą / pelę / monitorių)

- rodyti netikrus pranešimus

- pakeisti žymeklio padėtį ekrane

- paslėpti įvairius komponentus (darbalaukio piktogramas, užduočių juostą, užduočių tvarkytuvę ir komandų eilutės vykdomąjį failą)

- pateikti užpuoliko ir aukos pokalbio langą

Nors pirmiau nurodytos funkcijos nepagerina kibernetinių nusikaltėlių atakos pajamų gavimo galimybių, jos neabejotinai padaro produktą išskirtinį ir gali paskatinti vaikus ir žemos kvalifikacijos/pradinio lygio grėsmių veikėjus užsiprenumeruoti.

Kita pokštų funkcijų priežastis gali būti manipuliavimas auka ar net blaškymasis, kol duomenų vagystės moduliai veikia fone.

Siekiant sumažinti kenkėjiškų programų užkrėtimo riziką, naudotojams patariama būti atsargiems sąveikaujant su internetiniu turiniu ir vengti atsisiųsti programinės įrangos ar laikmenos iš nepatikimų ar neoficialių šaltinių.

Automatinis pentestavimas įrodo, kad kelias egzistuoja. BAS įrodo, ar jūsų valdikliai tai sustabdo. Dauguma komandų bėga viena be kitos.

Šiame dokumente pateikiami šeši patvirtinimo paviršiai, parodoma, kur baigiasi aprėptis, ir pateikiami gydytojai trys diagnostiniai klausimai, skirti įvertinti bet kokį įrankį.