Su Kinija susijęs pažangus nuolatinės grėsmės veikėjas, pažymėtas UAT-9244, nuo 2024 m. taikosi į telekomunikacijų paslaugų teikėjus Pietų Amerikoje, pažeidžiant „Windows“, „Linux“ ir pažangiausius tinklo įrenginius.

„Cisco Talos“ tyrėjų teigimu, priešas yra glaudžiai susijęs su „FamousSparrow“ ir „Tropic Trooper“ įsilaužėlių grupėmis, tačiau yra stebimas kaip atskira veiklos grupė.

Šis vertinimas yra labai patikimas ir pagrįstas panašiais įrankiais, taktika, metodais ir procedūromis (TTP) bei viktimologija, stebima grėsmės veikėjams priskiriamų išpuolių metu.

Tyrėjai pažymi, kad nors UAT-9244 turi tą patį tikslinį profilį kaip ir Salt Typhoon, jie negalėjo sukurti tvirto ryšio tarp dviejų veiklos grupių.

Nauja kenkėjiška programa, skirta telekomunikacijų tinklams

Tyrėjai išsiaiškino, kad kampanijoje buvo naudojamos trys anksčiau nedokumentuotos kenkėjiškų programų šeimos: TernDoor, Windows backdoor; „PeerTime“, „Linux“ užpakalinės durys, naudojančios „BitTorrent“; ir BruteEntry, žiaurios jėgos skeneris, kuriantis tarpinio serverio infrastruktūrą (ORB).

„TernDoor“ yra įdiegtas naudojant DLL šoninį įkėlimą, naudojant teisėtą vykdomąjį failą wsprint.exe įkelti kenkėjišką kodą iš BugSplatRc64.dll, kuris iššifruoja ir vykdo galutinę naudingąją apkrovą atmintyje (įterptą į msiexec.exe).

Kenkėjiška programinė įranga turi įterptąją „Windows“ tvarkyklę WSPrint.sys, kuri naudojama procesams nutraukti, sustabdyti ir atnaujinti.

Patvarumas pasiekiamas atliekant suplanuotas užduotis ir „Windows“ registro pakeitimus, kurie taip pat naudojami suplanuotai užduočiai paslėpti.

Be to, TernDoor gali vykdyti komandas per nuotolinį apvalkalą, vykdyti savavališkus procesus, skaityti / rašyti failus, rinkti sistemos informaciją ir savarankiškai pašalinti.

„PeerTime“ yra ELF „Linux“ užpakalinės durys, skirtos kelioms architektūroms (ARM, AARCH, PPC, MIPS), o tai rodo, kad ji buvo sukurta taip, kad pakenktų daugeliui įterptųjų sistemų ir tinklo įrenginių, naudojamų telekomunikacijų aplinkoje.

Šaltinis: Cisco Talos

„Cisco Talos“ dokumentavo dvi „PeerTime“ versijas. Vienas variantas parašytas C/C++, o kitas – Rust pagrindu. Tyrėjai taip pat pastebėjo supaprastintas kinų derinimo stygas instrumento arba dvejetainėje sistemoje, kuri yra jo kilmės rodiklis.

Jo naudingoji apkrova iššifruojama ir įkeliama į atmintį, o jo procesas pervadinamas, kad atrodytų teisėtas.

„PeerTime“, ELF pagrįstas peer-to-peer (P2P) užpakalinės durys, naudoja „BitTorrent“ protokolą komandų ir valdymo (C2) ryšiui, atsisiunčia ir vykdo naudingąsias apkrovas iš lygiaverčių programų ir naudoja „BusyBox“ failams rašyti pagrindiniame kompiuteryje.

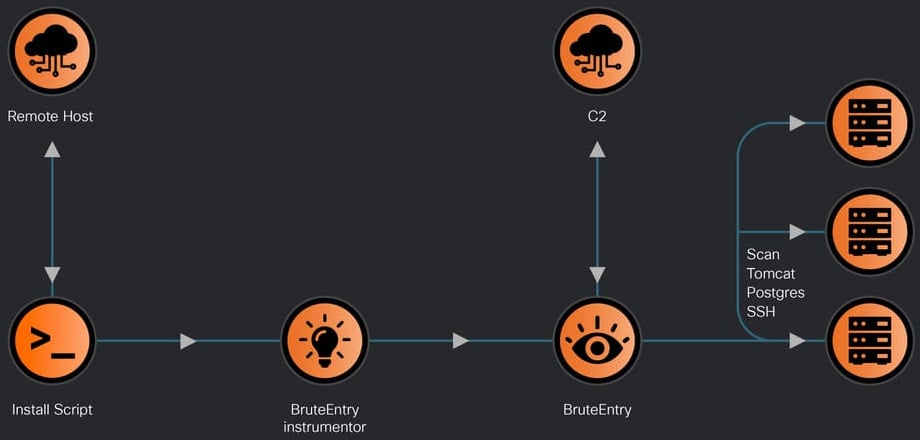

Galiausiai yra „BruteEntry“, kurią sudaro „Go“ pagrindu veikiantis instrumentinis arba dvejetainis failas ir brutalią prievartą skatinantis komponentas. Jo vaidmuo yra paversti pažeistus įrenginius nuskaitymo mazgais, žinomais kaip operacinės perdavimo dėžės (ORB).

Šaltinis: Cisco Talos

Užpuolikas naudoja BruteEntry veikiančius įrenginius, kad ieškotų naujų taikinių ir prieiga prie SSH, Postgres ir Tomcat. Bandymo prisijungti rezultatai siunčiami atgal į C2 su užduoties būsena ir pastabomis.

Šiandienos techninėje ataskaitoje „Cisco Talos“ tyrėjai pateikia išsamią informaciją apie trijų kenkėjiškų programų dalių galimybes, jų diegimą ir atkaklumą.

„Cisco Talos“ tyrėjai išvardijo su pastebėta UAT-9244 veikla susijusius kompromiso (IoC) rodiklius, kuriuos gynėjai gali panaudoti anksti aptikdami ir blokuodami šias atakas.

Kenkėjiškos programos tampa išmanesnės. „Red Report 2026“ atskleidžia, kaip naujos grėsmės naudoja matematiką, kad aptiktų smėlio dėžes ir pasislėptų matomoje vietoje.

Atsisiųskite mūsų 1,1 milijono kenkėjiškų pavyzdžių analizę, kad sužinotumėte 10 geriausių metodų ir sužinotumėte, ar jūsų saugos paketas yra apakintas.