Su Kinija susiję APT24 įsilaužėliai trejus metus trukusioje šnipinėjimo kampanijoje naudojo anksčiau nedokumentuotą kenkėjišką programą BadAudio, kuri neseniai perėjo prie sudėtingesnių atakų metodų.

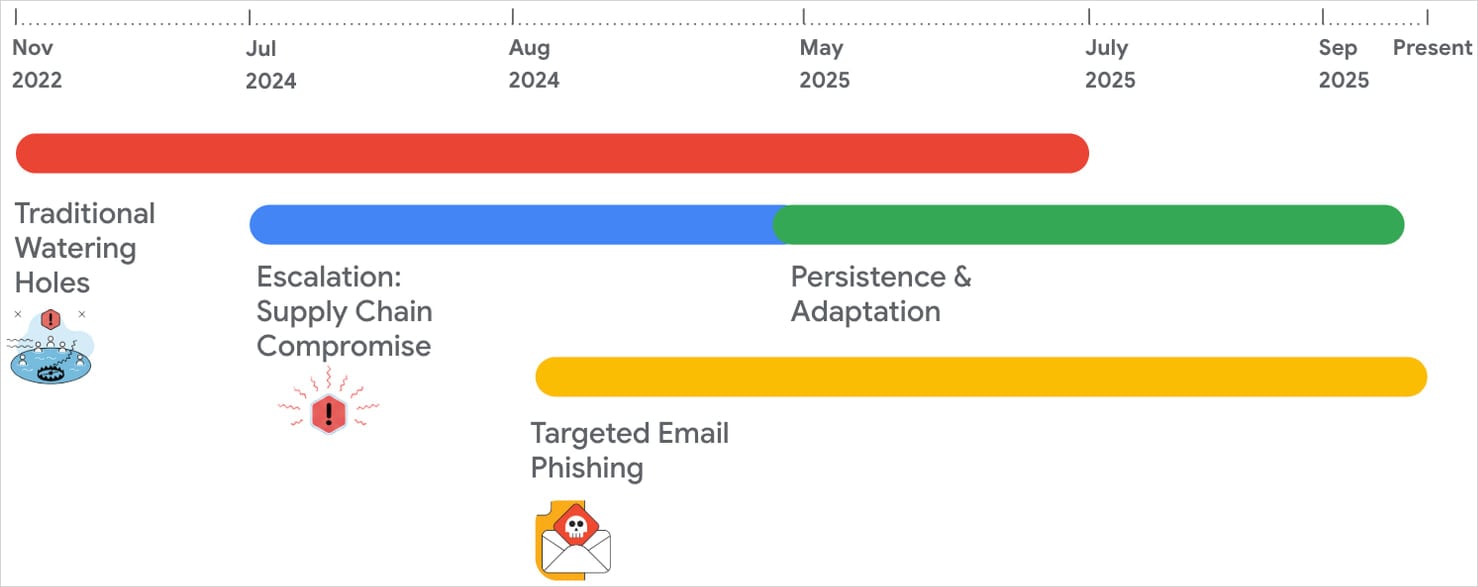

Nuo 2022 m. kenkėjiška programa aukoms buvo siunčiama įvairiais būdais, įskaitant slaptą sukčiavimą, tiekimo grandinės kompromisą ir atakas.

Kampanijos raida

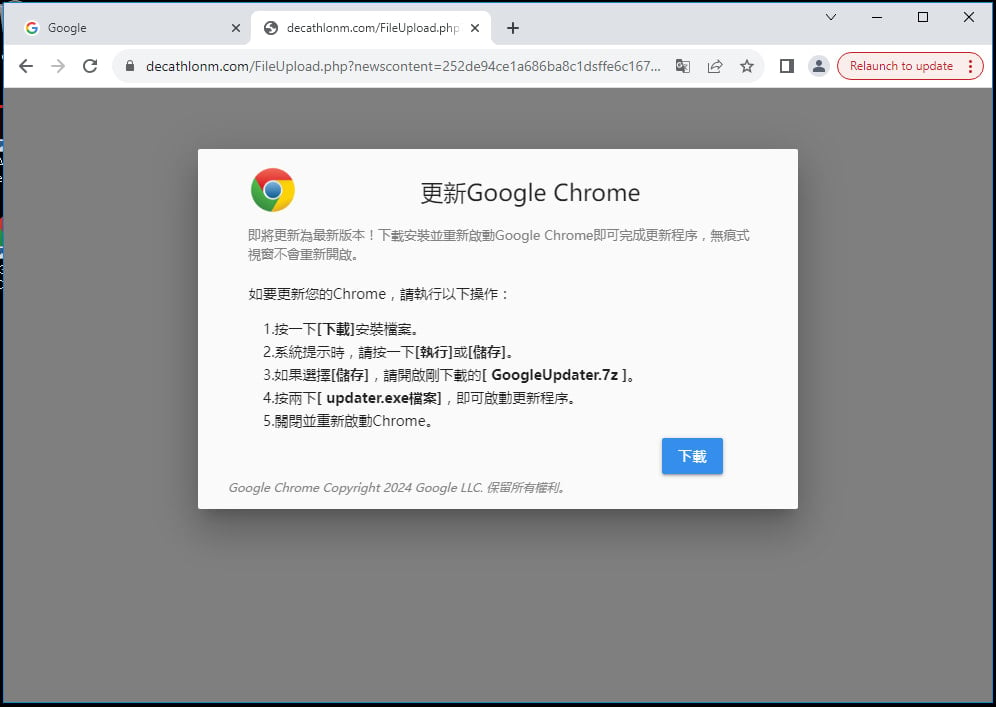

Nuo 2022 m. lapkričio mėn. iki mažiausiai 2025 m. rugsėjo mėn. APT24 pakenkė daugiau nei 20 teisėtų viešųjų svetainių iš įvairių domenų, kad įterštų kenkėjišką „JavaScript“ kodą, kuris atrinkdavo dominančius lankytojus – daugiausia dėmesio buvo skirta „Windows“ sistemoms.

„Google Threat Intelligence Group“ (GTIG) tyrėjai teigia, kad scenarijus paėmė pirštų atspaudus lankytojams, kurie buvo laikomi taikiniais, ir įkėlė netikrą programinės įrangos naujinimo iškylantįjį langą, kad paskatintų juos atsisiųsti „BadAudio“.

Šaltinis: Google

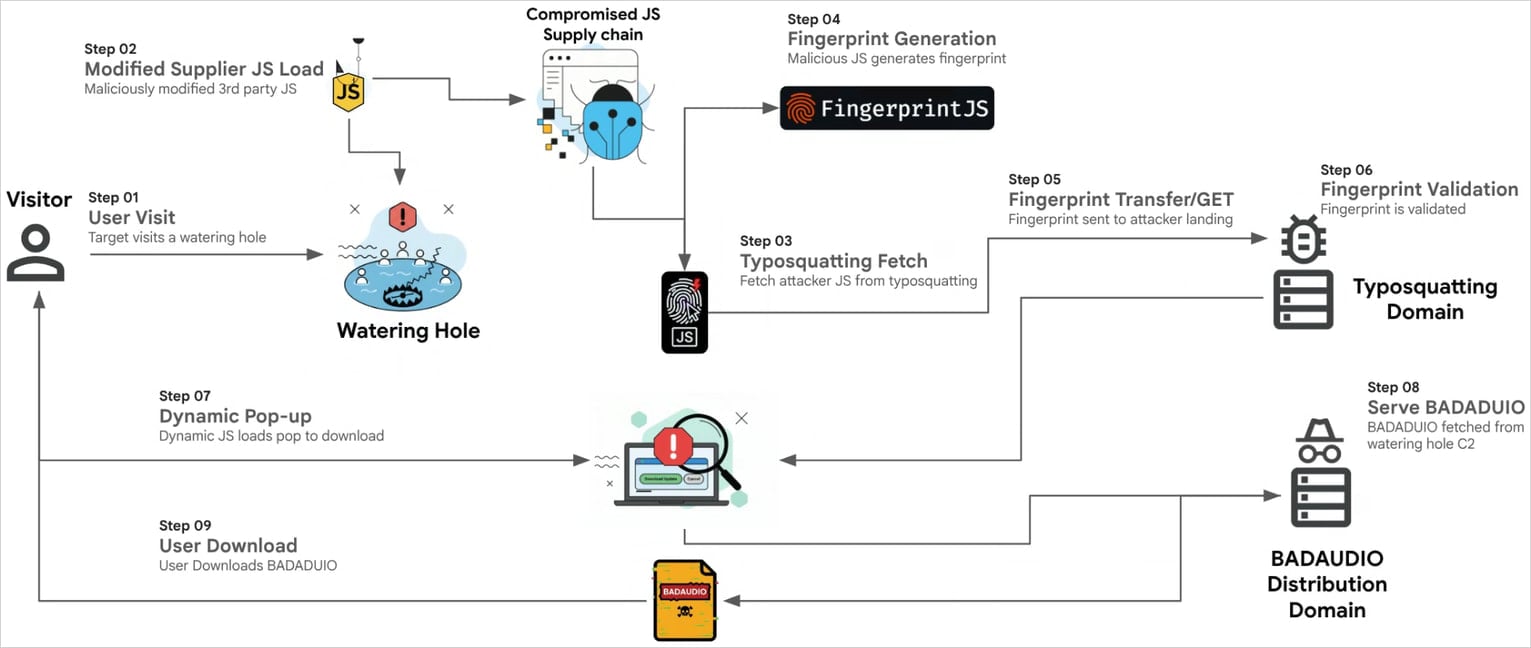

Nuo 2024 m. liepos mėn. APT24 kelis kartus pakenkė skaitmeninės rinkodaros įmonei Taivane, teikiančiai „JavaScript“ bibliotekas klientų svetainėms.

Taikydami šią taktiką, užpuolikai įterpė kenkėjišką „JavaScript“ į plačiai naudojamą biblioteką, kurią įmonė platino, ir užregistravo domeno pavadinimą, kuris apsimeta teisėtu turinio pristatymo tinklu (CDN). Tai leido užpuolikui pažeisti daugiau nei 1000 domenų.

Nuo 2024 m. pabaigos iki 2025 m. liepos mėn. APT24 pakartotinai pakenkė tai pačiai rinkodaros įmonei, įvesdama kenkėjišką, užtemdytą „JavaScript“ į modifikuotą JSON failą, kuris buvo įkeltas atskiru „JavaScript“ failu iš to paties pardavėjo.

Kai jis buvo įvykdytas, jis paėmė kiekvieno svetainės lankytojo pirštų atspaudus ir nusiųsdavo base64 koduotą ataskaitą į užpuolikų serverį, leidžiančią jiems nuspręsti, ar atsakys kito etapo URL.

Šaltinis: Google

Lygiagrečiai, nuo 2024 m. rugpjūčio mėn., APT24 pradėjo sukčiavimo operacijas, per kurias buvo pristatyta „BadAudio“ kenkėjiška programinė įranga, naudojant viliojimo el. laiškus, kurie apsimeta gyvūnų gelbėjimo organizacijomis.

Kai kuriuose šių atakų variantuose APT24 naudojo teisėtas debesies paslaugas, pvz., „Google“ diską ir „OneDrive“, platindamas kenkėjiškas programas, o ne savo serverius. Tačiau „Google“ teigia, kad daugelis bandymų buvo aptikti, o pranešimai atsidūrė šlamšto dėžutėje.

Tačiau stebimais atvejais el. laiškuose buvo stebėjimo pikselių, patvirtinančių, kada gavėjai juos atidarė.

Šaltinis: Google

BadAudio kenkėjiškų programų įkroviklis

Remiantis GTIG analize, „BadAudio“ kenkėjiška programa yra labai užtemdyta, kad būtų išvengta aptikimo ir trukdoma saugumo tyrinėtojams atlikti analizę.

Vykdymas pasiekiamas naudojant DLL paieškos užsakymo užgrobimą – techniką, leidžiančią teisėtai programai įkelti kenkėjišką naudingą apkrovą.

„Kenkėjiška programinė įranga sukurta su valdymo srauto išlyginimu – sudėtinga užmaskavimo technika, kuri sistemingai išardo natūralią, struktūrizuotą programos logiką“, – šiandien pranešime aiškina GTIG.

„Šis metodas pakeičia linijinį kodą keletu atjungtų blokų, kuriuos valdo centrinis „dispečeris“ ir būsenos kintamasis, verčia analitikus rankiniu būdu atsekti kiekvieną vykdymo kelią ir gerokai apsunkina tiek automatizuotų, tiek rankinių atvirkštinės inžinerijos pastangas.

Kai „BadAudio“ vykdomas tiksliniame įrenginyje, jis renka pagrindinę sistemos informaciją (pagrindinio kompiuterio pavadinimą, vartotojo vardą, architektūrą), užšifruoja informaciją naudodamas kieto kodo AES raktą ir siunčia ją kieto kodo komandų ir valdymo (C2) adresu.

Tada jis atsisiunčia AES užšifruotą naudingą apkrovą iš C2, iššifruoja ją ir vykdo atmintyje, kad būtų išvengta išvengimo naudojant DLL šoninį įkėlimą.

Bent vienu atveju „Google“ mokslininkai stebėjo „Cobalt Strike Beacon“ įdiegimą per „BadAudio“ – plačiai piktnaudžiaujama skverbties testavimo sistema.

Tyrėjai pabrėžia, kad jie negalėjo patvirtinti Cobalt Strike Beacon buvimo kiekvienu jų analizuotu atveju.

Reikėtų pažymėti, kad nepaisant to, kad „BadAudio“ buvo naudojamas trejus metus, APT24 taktika pavyko jį iš esmės nepastebėti.

Iš aštuonių GTIG tyrėjų ataskaitoje pateiktų pavyzdžių daugiau nei 25 antivirusiniai varikliai VirusTotal nuskaitymo platformoje pažymėjo tik du kaip kenkėjiškus. Likusius pavyzdžius, kurių sukūrimo data yra 2022 m. gruodžio 7 d., aptinka iki penkių saugos sprendimų.

GTIG teigia, kad APT24 evoliuciją link slaptesnių atakų lemia grėsmės veikėjo operatyviniai pajėgumai ir jo „gebėjimas nuolatiniam ir prisitaikančiam šnipinėjimui“.

Tai biudžetinis sezonas! Daugiau nei 300 CISO ir saugumo lyderių pasidalijo, kaip planuoja, išleidžia ir nustato prioritetus ateinantiems metams. Šioje ataskaitoje pateikiamos jų įžvalgos, leidžiančios skaitytojams palyginti strategijas, nustatyti naujas tendencijas ir palyginti savo prioritetus artėjant 2026 m.

Sužinokite, kaip aukščiausio lygio lyderiai investicijas paverčia išmatuojamu poveikiu.