Dvi naujos „Spyware“ kampanijos, kurias tyrėjai vadina „Precisy“ ir „Tospy“, suviliojo „Android“ vartotojus suklastotais atnaujinimais ar papildiniais, skirtais „Signal“ ir „Totok“ pranešimų programoms, kad pavogtų neskelbtinus duomenis.

Norėdami suteikti kenkėjiškiems failams teisėtumo jausmą, grėsmės aktorius juos išplatino per svetaines, kurios apsimetinėjo dviem komunikacijos platformomis.

„Signal“ yra populiarus užšifruotas „Messenger“ nuo galo iki galo su daugiau nei 100 milijonų atsisiuntimų į „Google Play“.

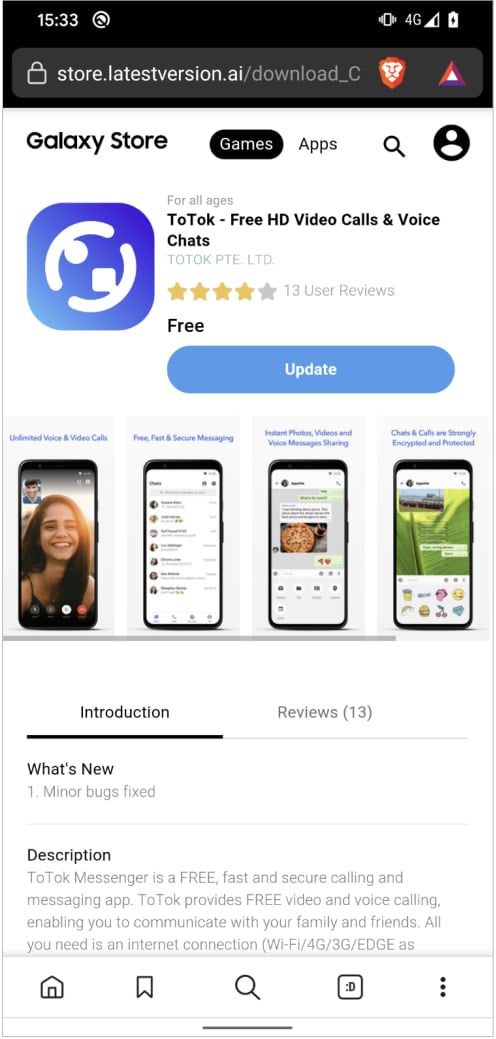

„Totok“ sukūrė JAE įsikūrusi dirbtinio intelekto bendrovė „G42“ ir 2019 m. Buvo išmesta iš „Apple“ ir „Google“ programų parduotuvių, po įtarimų, kad buvo JAE vyriausybės šnipinėjimo priemonė.

Šiuo metu „Totok“ galima atsisiųsti iš savo oficialios svetainės ir trečiųjų šalių programų parduotuvių.

Slaptas ir atkaklumas

Kibernetinio saugumo bendrovės „ESET“ tyrėjai birželio mėn. Atrado „Klesionią“ kampaniją, tačiau jie mano, kad veikla galėjo būti pradėta nuo mažiausiai 2024 m., Remiantis jų analize, kenksmingos kampanijos nukreiptos į Jungtinių Arabų Emyratų vartotojus.

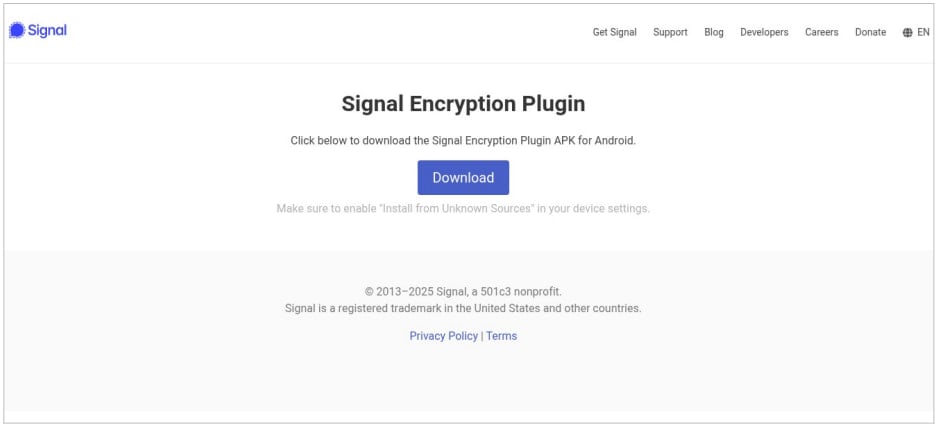

Tyrimo metu jie atrado „dvi anksčiau neturinčias dokumentų neturinčias šnipinėjimo programų šeimas“, kurios apsimeta signalo šifravimo papildiniu ir „Totok“ programos variantas, nė vienas iš jų neegzistuoja.

„Spyware“ kampanijos operatorius išplatino kenksmingus APK failus per tinklalapius, kurie apsimetinėjo oficialia signalo svetaine (https: //signal.ct (.) Ws ir https: //encreption-plug-in-signal.com-a (.) Net/) ir „Samsung Galaxy“ parduotuvė („Store.Latestersion“ (.) AI ir https: //store.appupdate (.) ai).

Šaltinis: ESET

„Bleepingcomputer“ bandė pasiekti apgaulingą svetainę, tačiau dauguma jų buvo neprisijungę ir viena nukreipta į oficialią „Totok“ svetainę.

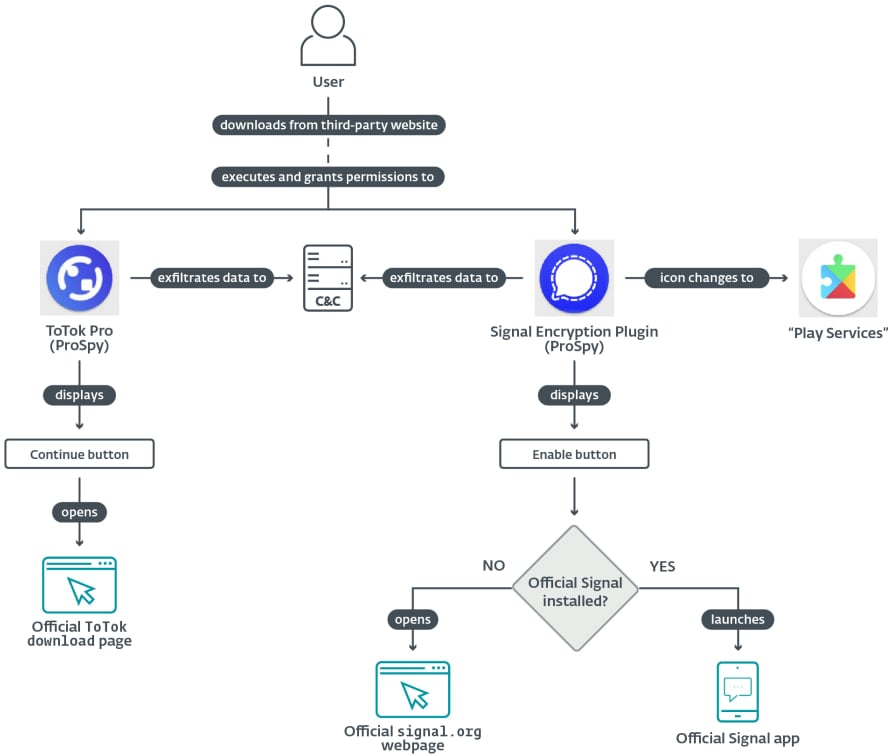

Vykdant „Trangled“ kenkėjiškų programų pavyzdžiai prašo prieigos prie kontaktų sąrašo, SMS ir failų, kurie yra tipiški „Messenger“ programų leidimai.

Kai aktyvus įrenginyje, kenkėjiška programinė įranga išseko šiuos duomenis:

- Informacija apie įrenginį (aparatinė įranga, operacinė sistema, IP adresas)

- saugomi SMS tekstai, kontaktų sąrašas

- Failai (garsas, dokumentai, vaizdai, vaizdo įrašai)

- „Totok“ atsarginiai failai

- Įdiegtų programų sąrašas

Norėdami išlikti paslėptas, signalo šifravimo papildinyje pagrindiniame ekrane naudojama „Play Services“ piktograma ir etiketė. Be to, bakstelėjus piktogramą, bus atidaryta teisėtos „Google Play“ paslaugų programos informacijos ekranas.

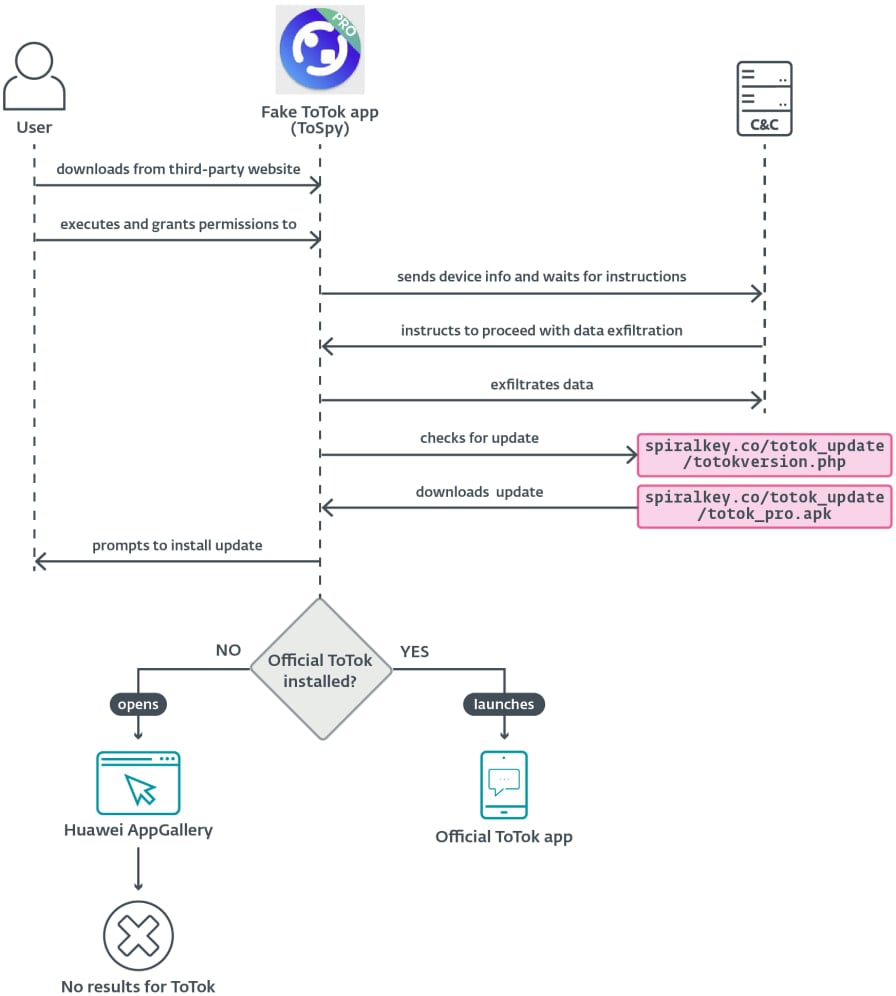

Žemiau pateiktoje diagramoje paaiškinta, kaip veikia trūksta kompromisų. Grėsmė stengėsi išvengti įtarimų vartotojo įtarimų, nukreipiant juos į oficialią atsisiuntimo svetainę, kai įrenginyje trūko teisėtos programos.

Šaltinis: ESET

„Tospy“ kampanija galėjo kilti 2022 m.

Remiantis tyrimais, „Tospy“ kampanija vis dar tęsiama, remiantis aktyvia komandos ir kontrolės (C2) infrastruktūros būsena.

ESET pažymi, kad ši veikla gali kilti dar 2022 m., Nes jie rado kelis rodiklius, nurodančius tą laikotarpį: kūrėjo sertifikatas, sukurtas 2022 m. Gegužės 24 d., Domenas, naudojamas platinimui, ir C2, registruotas tais metais gegužės 18 d.

Šaltinis: ESET

Šioje kampanijoje išplatinta netikra „Totok“ programa skatina aukas suteikti kontaktinius ir saugojimo prieigos leidimus ir renka susijusius duomenis, daugiausia dėmesio skiriant dokumentams, vaizdams, vaizdo įrašams ir „Totok“ pokalbių atsarginėms kopijoms (.ttkmbackup failai).

ESET ataskaitoje pažymima, kad visi išsekę duomenys pirmiausia užšifruojami naudojant AES simetrinį šifravimo algoritmą CBC režime.

„Stealth“ „Tospy“ paleidžia tikrąją „Totok“ programą, kai ji bus atidaryta, jei ją galima įsigyti įrenginyje.

Jei programos nėra, kenkėjiška programinė įranga bando atidaryti „Huawei AppGallery“ (arba teisėtą programą, arba numatytąją žiniatinklio naršyklę), kad vartotojas galėtų gauti oficialią „Totok“ programą.

Šaltinis: ESET

Abi šnipinėjimo programos šeimos naudoja tris užkrėstų prietaisų atkaklumo mechanizmus:

- Piktnaudžiavimas „AlarmManager“ „Android System“ API automatiškai paleisti automatiškai, jei užmušamas.

- Naudokite priekinio plano paslaugą su nuolatiniais pranešimais, kad sistema ją traktuoja kaip aukšto prioriteto procesą.

- Registrai, kad gautumėte „boot_completed“ transliavimo įvykius, kad jis galėtų iš naujo paleisti šnipinėjimo programą, kai įrenginys paleis iš naujo be vartotojo sąveikos.

ESET pasidalino išsamiu kompromiso (TOC), susijusių su trankybinėmis ir Tospy kampanijomis, rodiklių sąrašą, tačiau priskyrimas išlieka neįtikinamas.

„Android“ vartotojams rekomenduojama atsisiųsti programas tik iš oficialių ar patikimų saugyklų arba tiesiogiai iš leidėjo žiniatinklio. Jie turėtų išlaikyti „Play Protect Service“ aktyvią savo įrenginyje, kad išjungtų jau žinomas grėsmes.

Prisijunkite prie Pažeidimo ir puolimo modeliavimo viršūnių susitikimas ir patirti Saugumo patvirtinimo ateitis. Išgirsti iš geriausių ekspertų ir pažiūrėkite, kaip AI varomas Bas Keičiasi pažeidimo ir puolimo modeliavimas.

Nepraleiskite įvykio, kuris suformuos jūsų saugumo strategijos ateitį