Europos Sąjungos kibernetinio saugumo tarnyba (CERT-EU) Europos Komisijos įsilaužimą iš debesies priskyrė TeamPCP grėsmių grupei, teigdama, kad dėl to įvyko pažeidimas atskleidė mažiausiai 29 kitų Sąjungos subjektų duomenis.

Europos Komisija apie incidentą viešai paskelbė kovo 27 d., kai „BleepingComputer“ pasiekė patvirtinimo, kad buvo pažeista pagrindinės Europos Sąjungos vykdomosios institucijos „Amazon“ debesų aplinka.

Dvi dienas anksčiau Komisija pranešė CERT-EU apie įsilaužimą, sakydama, kad jos kibernetinio saugumo operacijų centras nebuvo įspėtas apie netinkamą API naudojimą, galimą paskyros pažeidimą ar bet kokį neįprastą tinklo srautą iki kovo 24 d., praėjus penkioms dienoms po pirminio įsibrovimo.

Kovo 10 d. TeamPCP panaudojo pažeistą Amazon Web Services API raktą su valdymo teisėmis per kitas Europos Komisijos AWS paskyras (pavogtas per „Trivy“ tiekimo grandinės ataką), kad pažeistų Komisijos „Amazon“ debesies aplinką.

Kitame atakos etape jie naudojo TruffleHog (debesijos kredencialų nuskaitymo ir patvirtinimo įrankį), kad ieškotų papildomų paslapčių, tada prie esamo vartotojo prisegė naujai sukurtą prieigos raktą, kad išvengtų aptikimo prieš atlikdami tolesnę žvalgybą ir vogdami duomenis.

„TeamPCP“ buvo susieta su tiekimo grandinės atakomis, nukreiptomis į kelias kitas kūrėjo kodo platformas, tokias kaip „GitHub“, „PyPi“, „NPM“ ir „Docker“.

Kibernetinių nusikaltimų gauja taip pat sukompromitavo „LiteLLM PyPI“ paketą per ataką, kuri paveikė dešimtis tūkstančių įrenginių, naudodama „TeamPCP Cloud Stealer“ informaciją vagiančią kenkėjišką programą.

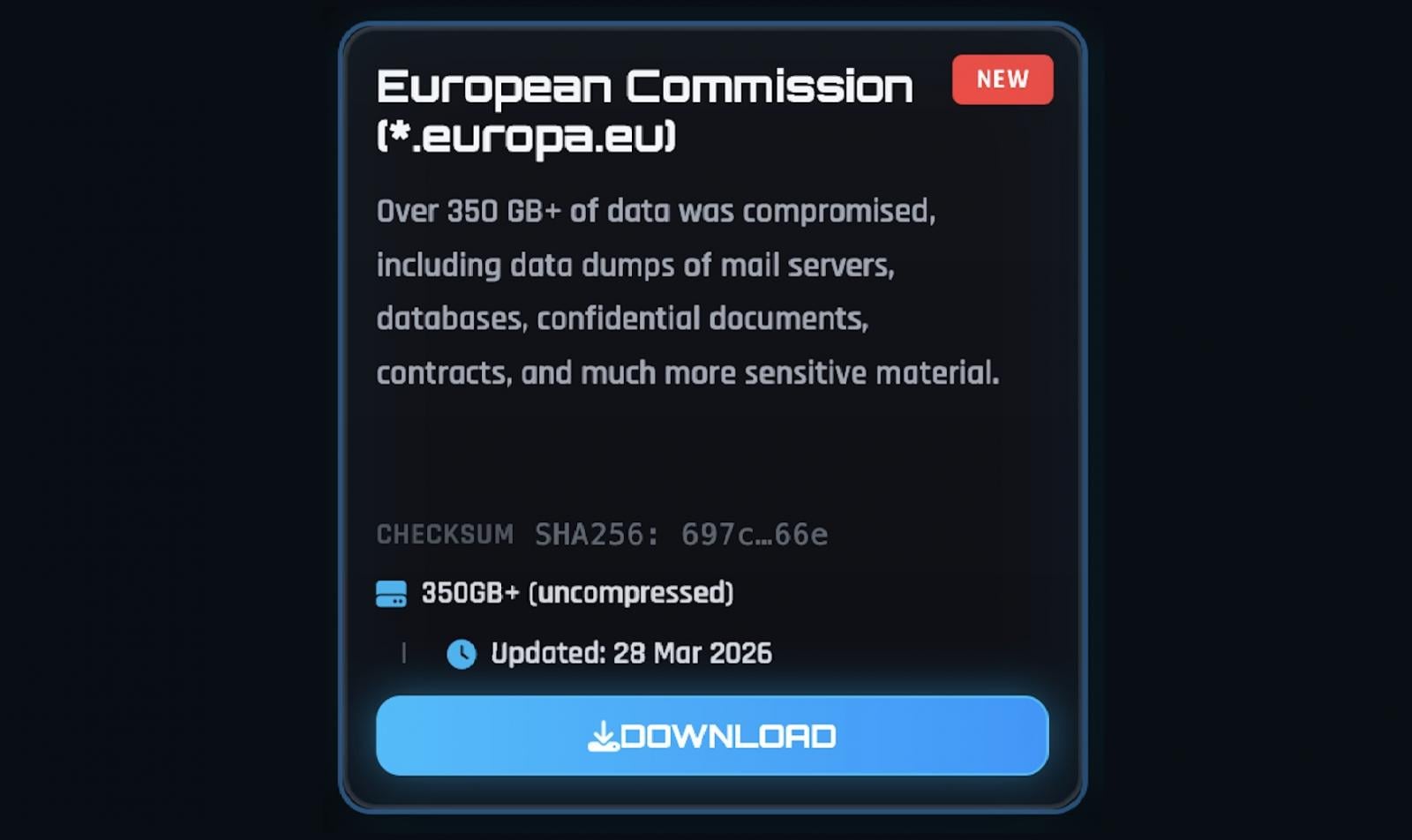

„ShinyHunters“ tamsiajame žiniatinklyje nutekino duomenis

Kovo 28 d. duomenų prievartavimo grupė „ShinyHunters“ paskelbė pavogtą duomenų rinkinį savo tamsioje žiniatinklio nutekėjimo svetainėje kaip 90 GB dokumentų archyvą (apie 340 GB nesuglaudintą), kuriame yra vardai, el. pašto adresai ir el. pašto turinys.

CERT-EU analizė patvirtino, kad grėsmės veikėjai pavogė dešimtis tūkstančių failų, kuriuose yra asmeninė informacija, naudotojų vardai, el. pašto adresai ir el. pašto turinys, ir kad dėl to kilęs duomenų saugumo pažeidimas gali turėti įtakos 42 vidiniams Europos Komisijos klientams ir mažiausiai 29 kitiems Sąjungos subjektams, besinaudojantiems žiniatinklio prieglobos paslauga europa.eu.

„Grėsmės veikėjas panaudojo pažeistą AWS paslaptį, kad išfiltruotų duomenis iš paveiktos debesų aplinkos. Išfiltruoti duomenys yra susiję su svetainėmis, priglobtomis iki 71 žiniatinklio prieglobos paslaugos „Europa“ kliento: 42 vidiniams Europos Komisijos klientams ir mažiausiai 29 kitiems Sąjungos subjektams“, – ketvirtadienį pranešė CERT-EU.

„Paskelbto duomenų rinkinio analizė iki šiol patvirtino, kad yra asmens duomenų, įskaitant vardų, pavardžių, naudotojų vardų ir el. pašto adresų sąrašus, daugiausia iš Europos Komisijos svetainių, bet galbūt susijusių su kelių Sąjungos subjektų naudotojais“, – pridūrė jis.

„Duomenų rinkinyje taip pat yra mažiausiai 51 992 failai, susiję su siunčiamuoju el. laišku, kurių bendras dydis yra 2,22 GB. Dauguma jų yra automatiniai pranešimai, kuriuose yra mažai turinio arba jo nėra. Tačiau „atmetimo” pranešimuose, kurie yra atsakymai į gaunamus vartotojų pranešimus, gali būti originalaus naudotojo pateikto turinio, todėl gali kilti asmens duomenų poveikio rizika.”

CERT-EU pridūrė, kad dėl šio incidento nė viena svetainė nebuvo pašalinta iš interneto ir nebuvo sugadinta ir nebuvo aptiktas joks šoninis judėjimas į kitas Komisijos AWS paskyras.

Nors išfiltruotų duomenų bazių ir failų analizė vyksta ir greičiausiai užtruks „daug laiko“, Komisija apie tai pranešė atitinkamoms duomenų apsaugos institucijoms ir tiesiogiai bendrauja su paveiktais subjektais.

Vasario mėnesį Europos Komisija atskleidė dar vieną duomenų pažeidimą, kai sužinojo, kad buvo įsilaužta į mobiliųjų įrenginių valdymo platformą, naudojamą darbuotojų įrenginiams valdyti.

Automatinis pentestavimas įrodo, kad kelias egzistuoja. BAS įrodo, ar jūsų valdikliai tai sustabdo. Dauguma komandų bėga viena be kitos.

Šiame dokumente pateikiami šeši patvirtinimo paviršiai, parodoma, kur baigiasi aprėptis, ir pateikiami gydytojai trys diagnostiniai klausimai, skirti įvertinti bet kokį įrankį.