Informacijos vagystė, pavadinta VoidStealer, naudoja naują metodą, kad apeitų „Chrome“ taikomųjų programų šifravimą (ABE) ir išgautų pagrindinį raktą, skirtą slaptiems naršyklėje saugomiems duomenims iššifruoti.

Naujasis metodas yra slaptesnis ir remiasi aparatūros lūžio taškais, kad būtų galima išgauti v20_master_key, naudojamą tiek šifravimui, tiek iššifravimui, tiesiai iš naršyklės atminties, nereikalaujant privilegijų eskalavimo ar kodo įvedimo.

„Gen Digital“, pagrindinės bendrovės, kuri gamina „Norton“, „Avast“, „AVG“ ir „Avira“ prekės ženklus, ataskaitoje pažymima, kad tai pirmas atvejis, kai gamtoje pastebėtas informacijos vagystė naudoja tokį mechanizmą.

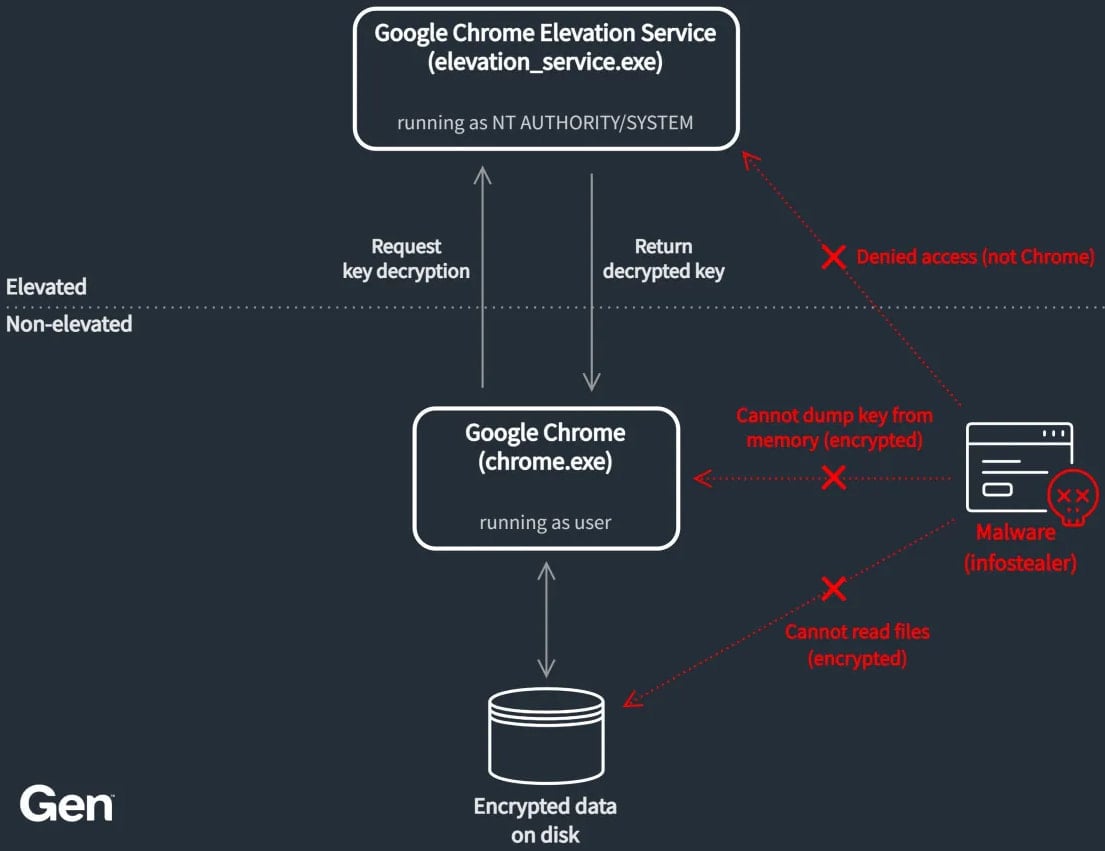

„Google“ pristatė ABE naršyklėje „Chrome 127“, išleistoje 2024 m. birželio mėn., kaip naują slapukų ir kitų neskelbtinų naršyklės duomenų apsaugos mechanizmą. Tai užtikrina, kad pagrindinis raktas liktų užšifruotas diske ir jo negalima atkurti naudojant įprastą vartotojo lygio prieigą.

Norint iššifruoti raktą, užklausos teikimo procesui patvirtinti reikalinga „Google Chrome Elevation Service“, kuri veikia kaip SISTEMA.

Šaltinis: Gen Digital

Tačiau šią sistemą aplenkė kelios infostealer kenkėjiškų programų šeimos ir ji netgi buvo demonstruojama atvirojo kodo įrankiuose. Nors „Google“ įdiegė pataisymus ir patobulinimus, kad blokuotų šiuos aplinkkelius, pranešama, kad naujos kenkėjiškų programų versijos ir toliau buvo sėkmingos naudojant kitus metodus.

„VoidStealer yra pirmasis gamtoje pastebėtas informacijos vagystė, pritaikanti naują derintuvu pagrįstą Application-Bound Encryption (ABE) apėjimo techniką, kuri panaudoja aparatinės įrangos lūžio taškus, kad ištrauktų v20_master_key tiesiai iš naršyklės atminties“, – sako Vojtěchas Krejsa, „Gen Digital“ grėsmių tyrinėtojas.

VoidStealer yra kenkėjiškų programų kaip paslaugos (MaaS) platforma, reklamuojama tamsiuosiuose interneto forumuose mažiausiai nuo 2025 m. gruodžio vidurio. Kenkėjiška programa pristatė naują ABE apėjimo mechanizmą 2.0 versijoje.

.webp)

Šaltinis: Gen Digital

Pagrindinio rakto vagystė

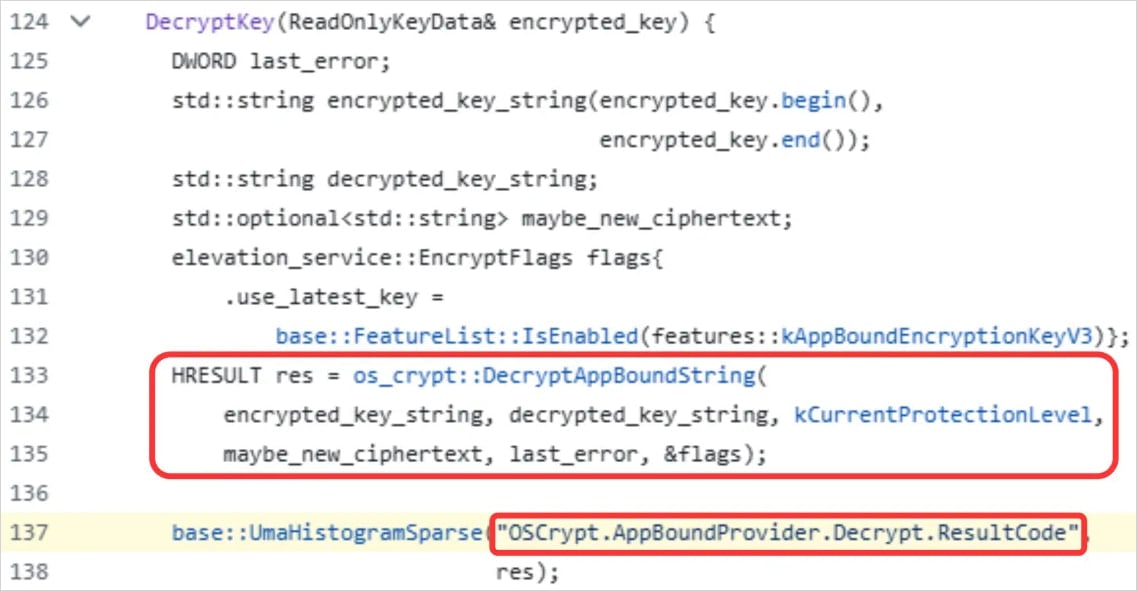

„VoidStealer“ triukas, norint išgauti pagrindinį raktą, yra nukreipti trumpą momentą, kai „Chrome“. v20_master_key trumpai yra atmintyje paprasto teksto būsenos iššifravimo operacijų metu.

Konkrečiai, VoidStealer paleidžia sustabdytą ir paslėptą naršyklės procesą, prideda jį kaip derinimo priemonę ir laukia, kol bus įkeltas tikslinės naršyklės DLL (chrome.dll arba msedge.dll).

Įkeliant, jis nuskaito DLL, ieškodamas konkrečios eilutės ir ją nurodančios LEA instrukcijos, naudodamas tos instrukcijos adresą kaip aparatinės įrangos lūžio taško tikslą.

Šaltinis: Gen Digital

Tada jis nustato tą lūžio tašką esamose ir naujai sukurtose naršyklės gijose, laukia, kol jis suaktyvės paleidžiant, kol naršyklė iššifruoja apsaugotus duomenis, tada nuskaito registrą, kuriame yra žymeklis į paprastą tekstą. v20_master_key ir ištraukia jį naudodami „ReadProcessMemory“.

„Gen Digital“ paaiškina, kad idealus laikas kenkėjiškajai programai tai padaryti yra naršyklės paleidimo metu, kai programa anksti įkelia ABE apsaugotus slapukus, priversdama iššifruoti pagrindinį raktą.

Tyrėjai paaiškino, kad „VoidStealer“ greičiausiai neišrado šios technikos, o perėmė ją iš atvirojo kodo projekto „ElevationKatz“, kuris yra „ChromeKatz“ slapukų šalinimo įrankių rinkinio dalis, parodanti „Chrome“ trūkumus.

Nors kode yra tam tikrų skirtumų, panašu, kad įdiegimas pagrįstas ElevationKatz, kuris buvo prieinamas daugiau nei metus.

„BleepingComputer“ susisiekė su „Google“ prašydama pakomentuoti šį apėjimo metodą, kurį naudoja grėsmės veikėjai, tačiau atsakymo nebuvo paskelbta.

Kenkėjiškos programos tampa išmanesnės. „Red Report 2026“ atskleidžia, kaip naujos grėsmės naudoja matematiką, kad aptiktų smėlio dėžes ir pasislėptų matomoje vietoje.

Atsisiųskite mūsų 1,1 milijono kenkėjiškų pavyzdžių analizę, kad sužinotumėte 10 geriausių metodų ir sužinotumėte, ar jūsų saugos paketas yra apakintas.