„Google“ API raktai, skirti tokioms paslaugoms kaip Žemėlapiai, įterpti į prieinamą kliento kodą, gali būti naudojami norint autentifikuoti „Gemini AI“ asistentą ir pasiekti privačius duomenis.

Tyrėjai aptiko beveik 3000 tokių raktų, nuskaitydami įvairių sektorių organizacijų ir net „Google“ interneto puslapius.

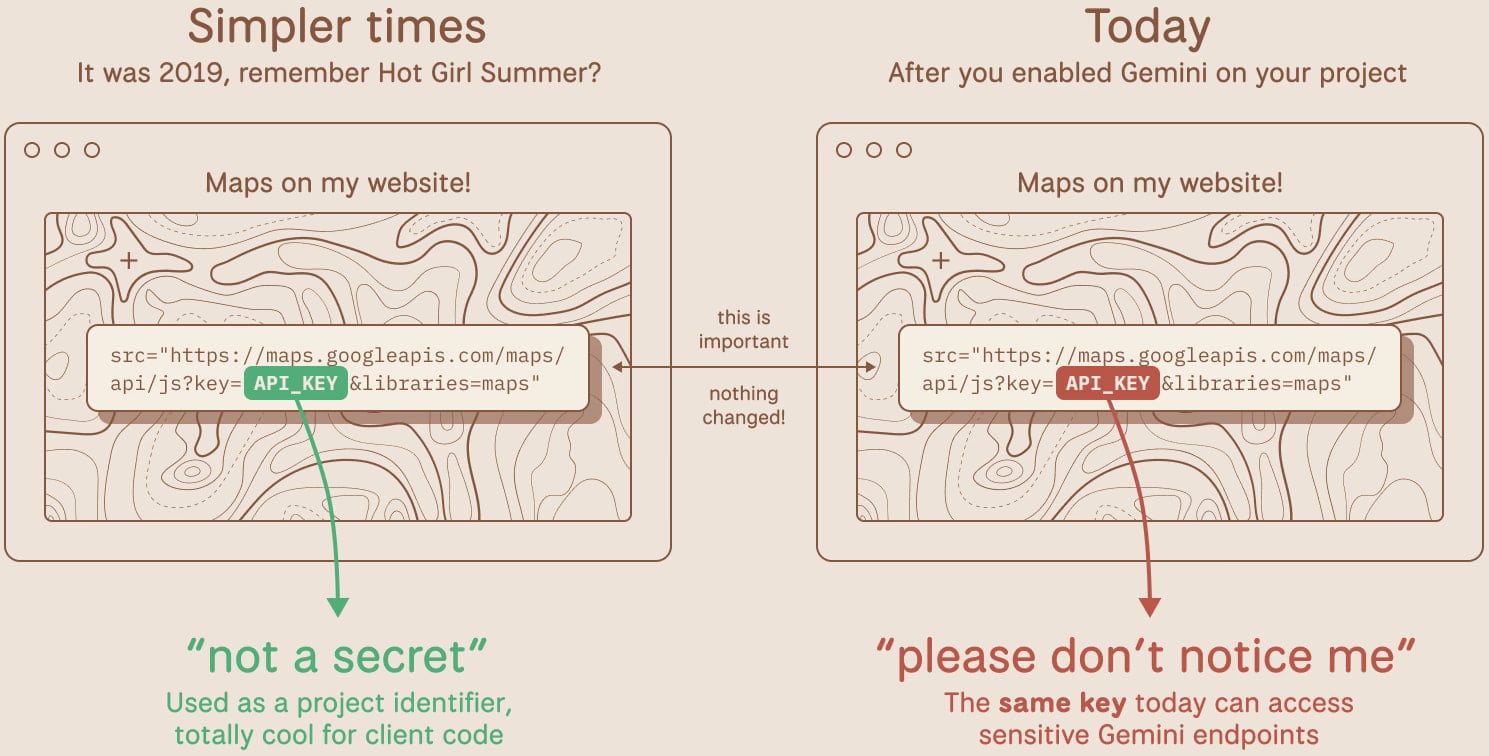

Problema kilo, kai „Google“ pristatė savo „Gemini“ asistentą, o kūrėjai projektuose pradėjo įgalinti LLM API. Prieš tai „Google Cloud“ API raktai nebuvo laikomi neskelbtinais duomenimis ir galėjo būti atskleisti internete be rizikos.

Kūrėjai gali naudoti API raktus norėdami išplėsti projekto funkcionalumą, pvz., įkelti Žemėlapius į svetainę ir bendrinti vietą, norėdami įterpti „YouTube“, stebėti naudojimą arba „Firebase“ paslaugas.

Kai buvo pristatytas „Gemini“, „Google Cloud“ API raktai taip pat veikė kaip „Google“ AI asistento autentifikavimo kredencialai.

„TruffleSecurity“ tyrėjai aptiko problemą ir perspėjo, kad užpuolikai gali nukopijuoti API raktą iš svetainės puslapio šaltinio ir pasiekti privačius duomenis, pasiekiamus per „Gemini“ API paslaugą.

Kadangi Gemini API naudojimas nėra nemokamas, užpuolikas gali pasinaudoti prieiga ir atlikti API skambučius savo naudai.

„Priklausomai nuo modelio ir konteksto lango, grėsmės veikėjas, maksimaliai išnaudojantis API skambučius, gali sugeneruoti tūkstančius dolerių mokesčių per dieną vienoje aukos paskyroje“, – teigia „Truffle Security“.

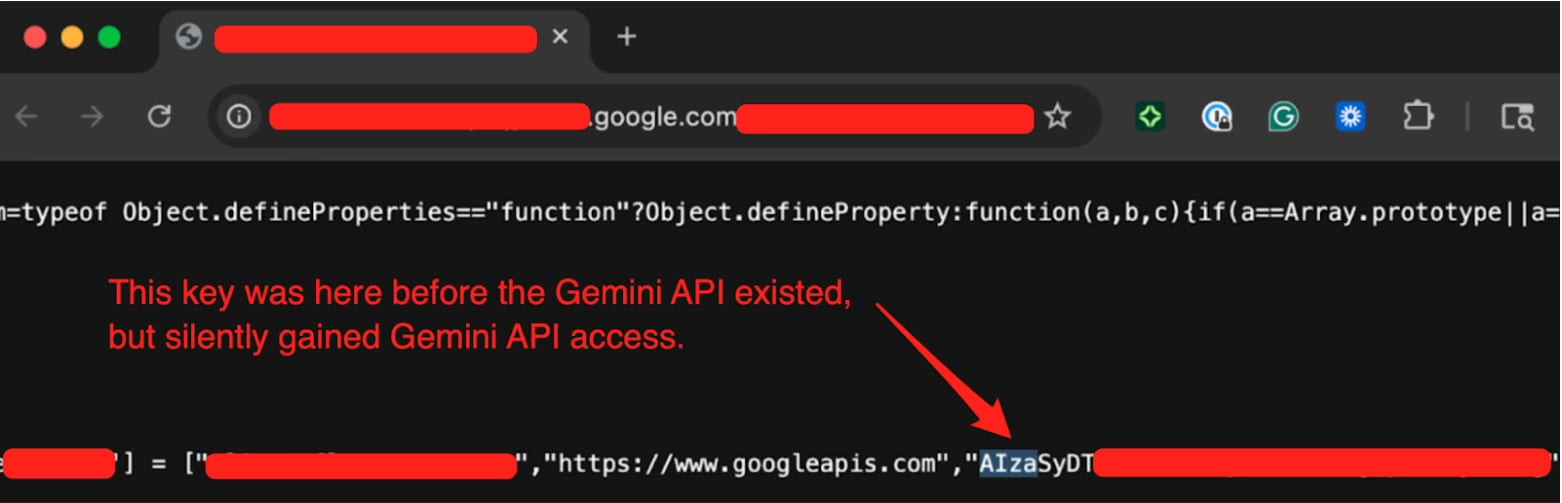

Tyrėjai perspėja, kad šie API raktai jau daugelį metų buvo eksponuojami viešajame „JavaScript“ kode, o dabar jie staiga įgijo pavojingesnių privilegijų, niekam nepastebėdami.

„TruffleSecurity“ nuskaitė 2025 m. lapkričio mėn. „Common Crawl“ duomenų rinkinį, reprezentatyvų daugelio populiariausių svetainių momentinį vaizdą, ir rado daugiau nei 2800 tiesioginių „Google“ API raktų, viešai atskleistų jų kode.

Tyrėjų teigimu, kai kuriuos raktus naudojo didžiosios finansų institucijos, saugos įmonės ir įdarbinimo įmonės. Jie pranešė apie problemą „Google“, pateikdami pavyzdžius iš jos infrastruktūros.

Vienu atveju API raktas, veikiantis kaip identifikatorius, buvo įdiegtas mažiausiai nuo 2023 m. vasario mėn. ir buvo įterptas į „Google“ produkto viešai prieinamos svetainės puslapio šaltinį.

Šaltinis: TruffleSecurity

„Truffle Security“ išbandė raktą paskambinusi „Gemini“ API /modeliai galutinis taškas ir galimų modelių sąrašas.

Tyrėjai apie problemą „Google“ pranešė praėjusių metų lapkričio 21 d. Po ilgo pasikeitimo 2026 m. sausio 13 d.

„BleepingComputer“ pranešime „Google“ sako, kad ji žino apie ataskaitą ir „bendradarbiavo su tyrėjais, kad išspręstų šią problemą“.

„Jau įgyvendinome aktyvias priemones, skirtas aptikti ir blokuoti nutekėjusius API raktus, kurie bando pasiekti Gemini API“, „Google“ atstovas sakė „BleepingComputer“.

„Google“ nurodė, kad naujiems „AI Studio“ raktams pagal numatytuosius nustatymus bus taikoma tik „Gemini“, nutekėję API raktai bus užblokuoti, kad jie negalėtų pasiekti „Gemini“, o aptikus nutekėjimą bus siunčiami aktyvūs pranešimai.

Kūrėjai turėtų patikrinti, ar jų projektuose įgalinta „Gemini“ (generacinės kalbos API), ir patikrinti visus API raktus savo aplinkoje, kad nustatytų, ar jų nėra viešai, ir nedelsdami juos pakeisti.

Tyrėjai taip pat siūlo naudoti „TruffleHog“ atvirojo kodo įrankį, kad aptiktų gyvus, atvirus raktus kode ir saugyklose.

Šiuolaikinė IT infrastruktūra juda greičiau, nei gali atlikti rankinės darbo eigos.

Šiame naujajame „Tines“ vadove sužinokite, kaip jūsų komanda gali sumažinti paslėptus rankinius delsus, pagerinti automatinio atsako patikimumą ir sukurti bei išplėsti intelektualias darbo eigas su jau naudojamais įrankiais.