Grėsmių žvalgybos stebėjimai rodo, kad vienas grėsmės veikėjas yra atsakingas už didžiąją dalį aktyvaus dviejų „Ivanti Endpoint Manager Mobile“ (EPMM) spragų, stebimų CVE-2026-21962 ir CVE-2026-24061, išnaudojimo.

Saugumo problemos buvo pažymėtos kaip aktyviai išnaudotos nulinės dienos atakose Ivanti saugumo patarimuose, kur bendrovė taip pat paskelbė karštąsias pataisas.

Abu trūkumai gavo kritinį sunkumo įvertinimą ir leidžia užpuolikui įvesti kodą be autentifikavimo, todėl pažeidžiamose sistemose vykdomas nuotolinis kodo vykdymas (RCE).

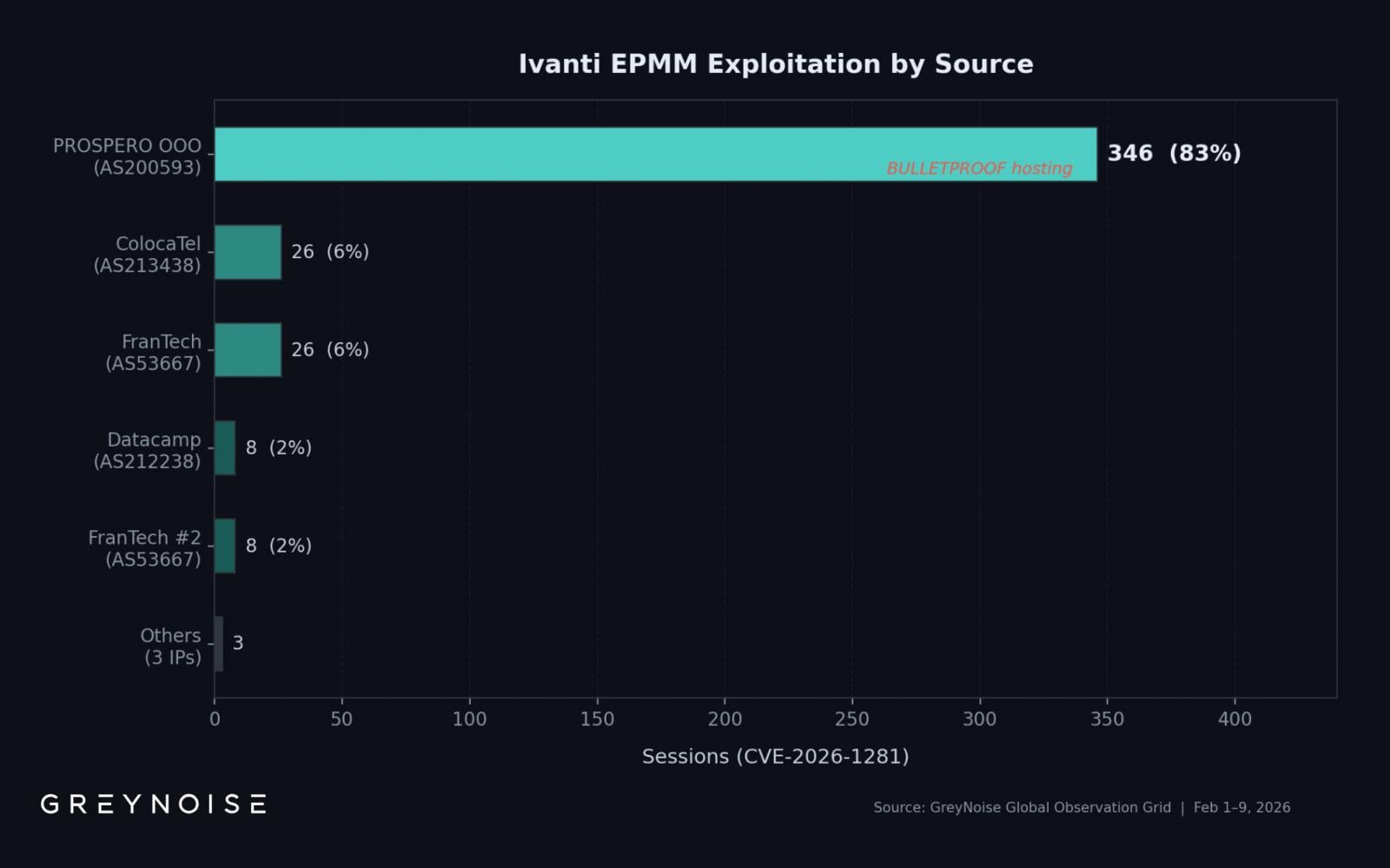

Vienas neperšaunamos infrastruktūros IP adresas yra atsakingas už daugiau nei 83 % išnaudojimo veiklos, susijusios su dviem pažeidžiamumu, teigia į grėsmes orientuota interneto žvalgybos bendrovė „GreyNoise“.

Nuo vasario 1 iki 9 d. stebėjimo platforma stebėjo 417 išnaudojimo seansų, kilusių iš 8 unikalių šaltinio IP adresų, kurių centre buvo CVE-2026-21962 ir CVE-2026-24061.

Didžiausia apimtis – 83 % – gaunama iš 193(.)24(.)123(.)42, kurią priglobia PROSPERO OOO (AS200593), kurią „Censys“ analitikai pažymėjo kaip neperšaunamą autonominę sistemą, naudojamą įvairiems programinės įrangos produktams.

Šaltinis: GreyNoise

Staigus šuolis įvyko vasario 8 d., kai per vieną dieną buvo užfiksuoti 269 seansai. „GreyNoise“ pažymėjo, kad šis skaičius yra beveik 13 kartų didesnis už 22 seansų dienos vidurkį.

Iš 417 išnaudojimo seansų 354 (85 %) naudojo OAST tipo DNS atgalinius iškvietimus, kad patikrintų komandų vykdymo galimybes, nurodant pradinę prieigos tarpininko veiklą.

Įdomu tai, kad keli paskelbti kompromiso (IoC) rodikliai apima „Windscribe“ VPN IP adresus (185(.)212(.)171(.)0/24), esančius GreyNoise telemetrijoje kaip nuskaitančius „Oracle WebLogic“ egzempliorius, bet ne „Ivanti“ išnaudojimo veiklą.

Tyrėjai pažymi, kad PROSPERO OOO IP adresas, kurį jie matė, „nėra plačiai paskelbtuose TOK sąrašuose, o tai reiškia, kad gynėjams, blokuojantiems tik paskelbtus rodiklius, greičiausiai trūksta dominuojančio išnaudojimo šaltinio“.

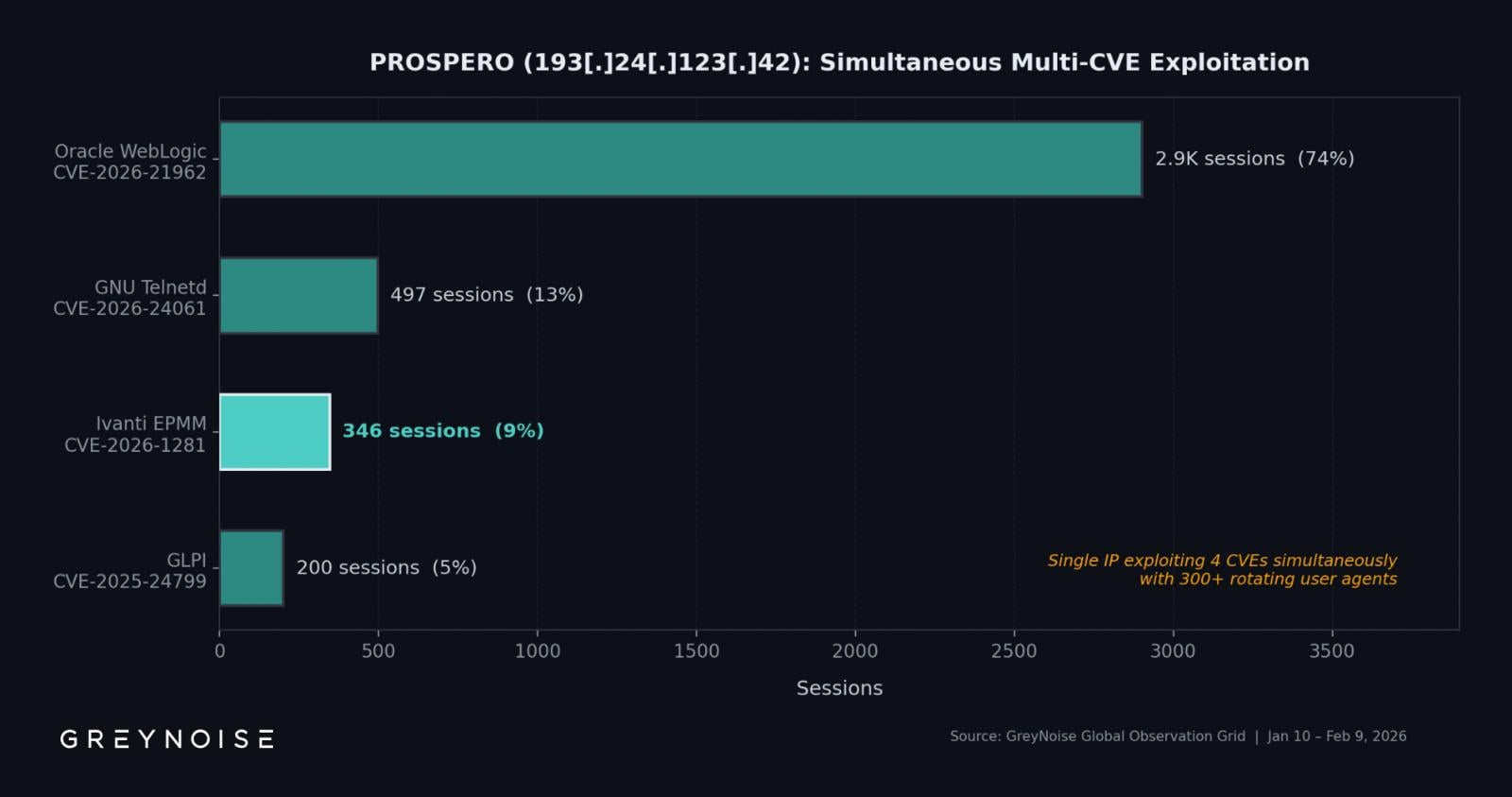

Šis IP neapsiriboja „Ivanti“ taikymu, nes jis vienu metu išnaudojo dar tris pažeidžiamumus: „Oracle WebLogic“ CVE-2026-21962, GNU Inetutils Telnetd CVE-2026-24061 ir GLPI CVE-2025-24799.

„Oracle WebLogic“ trūkumas turėjo liūto dalį seansų apimtyje, o likusiems buvo 2902 seansai, o po jo sekė Telnetd leidimas su 497 seansais.

Išnaudojimo veikla atrodo visiškai automatizuota, sukasi tarp trijų šimtų vartotojų agentų.

Šaltinis: GreyNoise

„Ivanti“ CVE-2026-1281 ir CVE-2026-1340 pataisymai nėra nuolatiniai. Kompanija pažadėjo visus pataisymus išleisti pirmąjį šių metų ketvirtį, išleisdama EPMM 12.8.0.0 versiją.

Iki tol rekomenduojama naudoti RPM paketus 12.x.0.x EPMM versijoms 12.5.0.x, 12.6.0.x ir 12.7.0.x, o RPM 12.x.1.x EPMM versijoms 12.5.1.0 ir 12.6.1.0.

Pardavėjas pažymi, kad konservatyviausias būdas yra sukurti pakaitinį EPMM egzempliorių ir perkelti visus duomenis. Instrukcijas, kaip tai padaryti, rasite čia.

Atnaujinimas 2/15 – Ivanti atstovas išsiuntė „BleepingComputer“ šį pareiškimą:

„Ivanti rekomendacija išlieka ta pati: klientai, kurie dar nepataisė pataisos, turėtų tai padaryti nedelsdami, o tada peržiūrėti savo prietaisą, ar nėra jokių išnaudojimo požymių, kurie galėjo atsirasti prieš pataisymą. Pleistras yra veiksmingiausias būdas užkirsti kelią eksploatacijai, nepaisant to, kaip keičiasi IOC laikui bėgant, ypač kai yra pasiekiamas POC. Patikslinimas nereikalauja prastovių, o „Ivantidel“ užtrunka tik sekundę. kompromisas, techninė analizė atskleidimo metu ir išnaudojimo aptikimo scenarijus, sukurtas kartu su NCSC NL, ir toliau palaiko klientus, kai reaguojame į šią grėsmę. – Ivanti atstovas spaudai

Šiuolaikinė IT infrastruktūra juda greičiau, nei gali atlikti rankinės darbo eigos.

Šiame naujajame „Tines“ vadove sužinokite, kaip jūsų komanda gali sumažinti paslėptus rankinius delsus, pagerinti automatinio atsako patikimumą ir sukurti bei išplėsti intelektualias darbo eigas su jau naudojamais įrankiais.