Šiaurės Korėjos įsilaužėlių grupė „Konni“ („Opal Sleet“, TA406) naudoja dirbtinio intelekto sukurtą „PowerShell“ kenkėjišką programą, kad taikytųsi į kūrėjus ir inžinierius blokų grandinės sektoriuje.

Manoma, kad jis yra susijęs su APT37 ir Kimsuky veiklos klasteriais, Konni veikia mažiausiai nuo 2014 m. ir buvo pastebėta, kad taikėsi į organizacijas Pietų Korėjoje, Rusijoje, Ukrainoje ir įvairiose Europos šalyse.

Remiantis „Check Point“ tyrėjų išanalizuotais pavyzdžiais, naujausioje grėsmių veikėjo kampanijoje daugiausia dėmesio skiriama taikiniams Azijos ir Ramiojo vandenyno regione, nes kenkėjiška programa buvo pateikta iš Japonijos, Australijos ir Indijos.

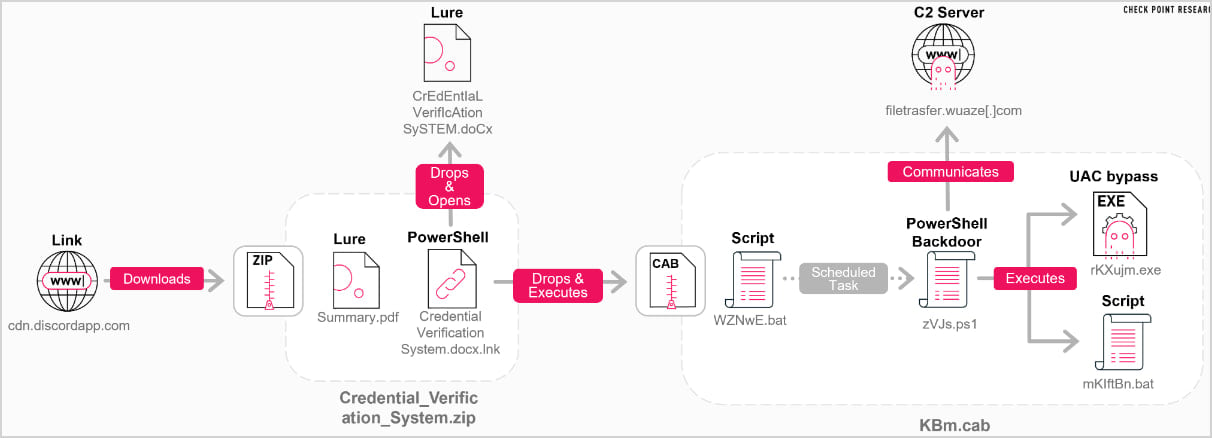

Išpuolis prasideda nuo to, kad auka gauna Discord priglobtą nuorodą, kuri pateikia ZIP archyvą, kuriame yra PDF masalas ir kenkėjiškas LNK nuorodos failas.

LNK paleidžia įterptąjį „PowerShell“ įkroviklį, kuris ištraukia DOCX dokumentą ir CAB archyvą, kuriame yra „PowerShell“ užpakalinės durys, du paketiniai failai ir UAC apėjimo vykdomasis failas.

Paleidus nuorodų failą, DOCX atidaromas ir vykdomas vienas paketinis failas, įtrauktas į kabineto failą.

Šaltinis: Check Point

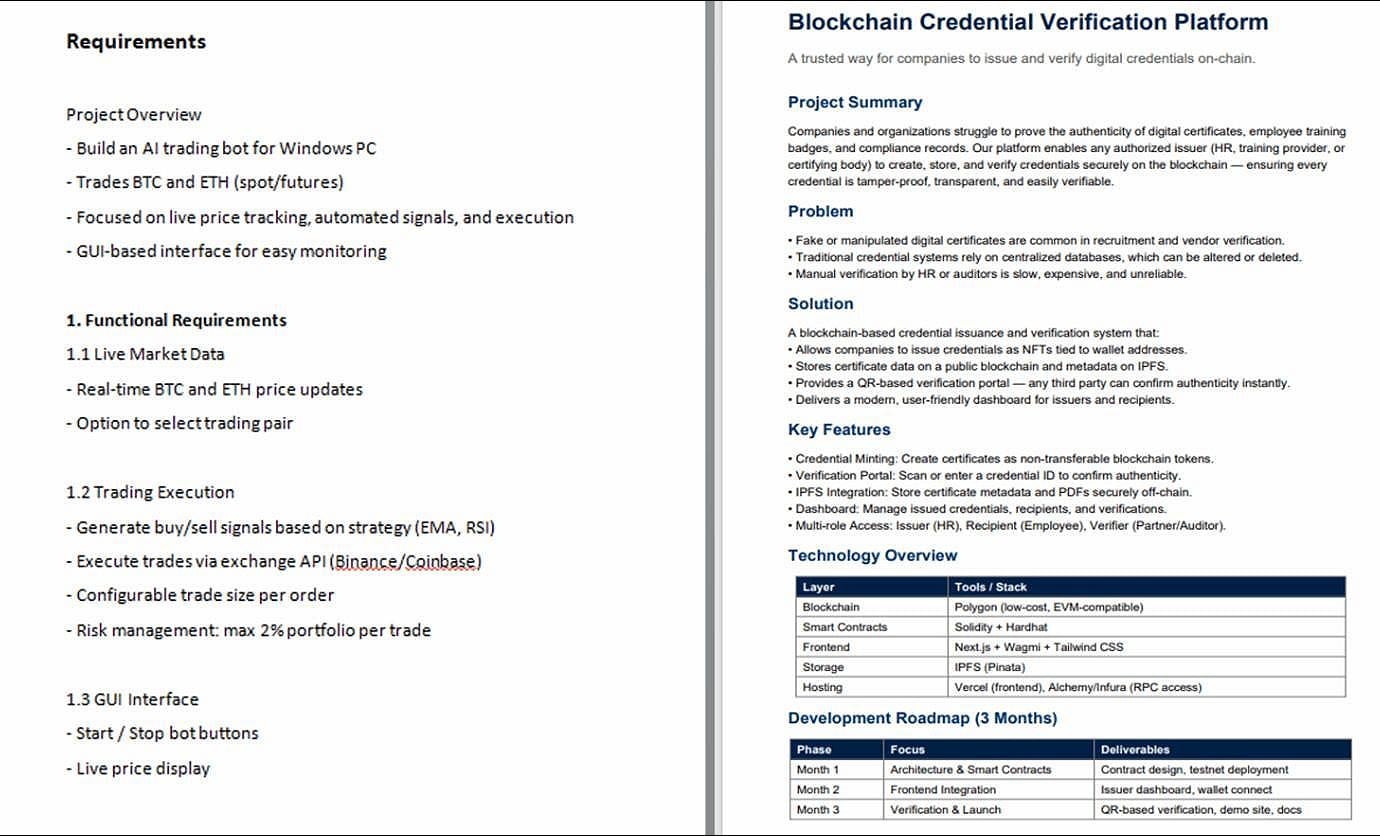

Suviliojantis DOCX dokumentas rodo, kad įsilaužėliai nori pažeisti kūrimo aplinką, kuri galėtų suteikti jiems „prieigą prie jautraus turto, įskaitant infrastruktūrą, API kredencialus, prieigą prie piniginės ir galiausiai kriptovaliutų atsargas“.

Pirmasis paketinis failas sukuria sustojimo katalogą užpakalinėms durims, o antrasis paketinis failas ir sukuria valandinę suplanuotą užduotį, kuri yra „OneDrive“ paleisties užduotis.

Ši užduotis nuskaito XOR užšifruotą PowerShell scenarijų iš disko ir iššifruoja jį, kad būtų galima vykdyti atmintyje. Galiausiai jis ištrina save, kad pašalintų infekcijos požymius.

Šaltinis: Check Point

AI sukurtos užpakalinės durys

Pačios „PowerShell“ užpakalinės durys yra labai užtemdytos naudojant aritmetinę eilučių kodavimą, vykdymo laiko eilutės atkūrimą ir galutinės logikos vykdymą naudojant „Invoke-Expression“.

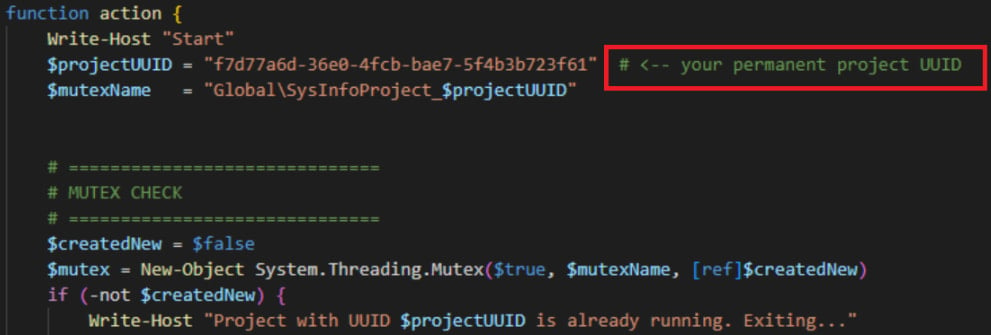

Tyrėjai teigia, kad „PowerShell“ kenkėjiška programa „ryžtingai rodo AI padedamą plėtrą, o ne tradicinę operatoriaus sukurtą kenkėjišką programą“.

Įrodymai, leidžiantys daryti šią išvadą, apima aiškius, struktūrinius dokumentus scenarijaus viršuje, kuris yra neįprastas kenkėjiškų programų kūrimui; jos modulinis, švarus išdėstymas; ir komentaro „# <– jūsų nuolatinio projekto UUID“ buvimas.

Šaltinis: Check Point

„Ši frazė labai būdinga LLM sukurtam kodui, kai modelis aiškiai nurodo vartotojui, kaip pritaikyti rezervuotos vietos reikšmę“, – aiškina „Check Point“.

„Tokie komentarai dažniausiai pastebimi AI sukurtuose scenarijuose ir vadovėliuose.”

Prieš vykdydama kenkėjiška programa patikrina aparatinę, programinę įrangą ir naudotojo veiklą, kad įsitikintų, jog ji neveikia analizės aplinkose, ir tada sugeneruoja unikalų prieglobos ID.

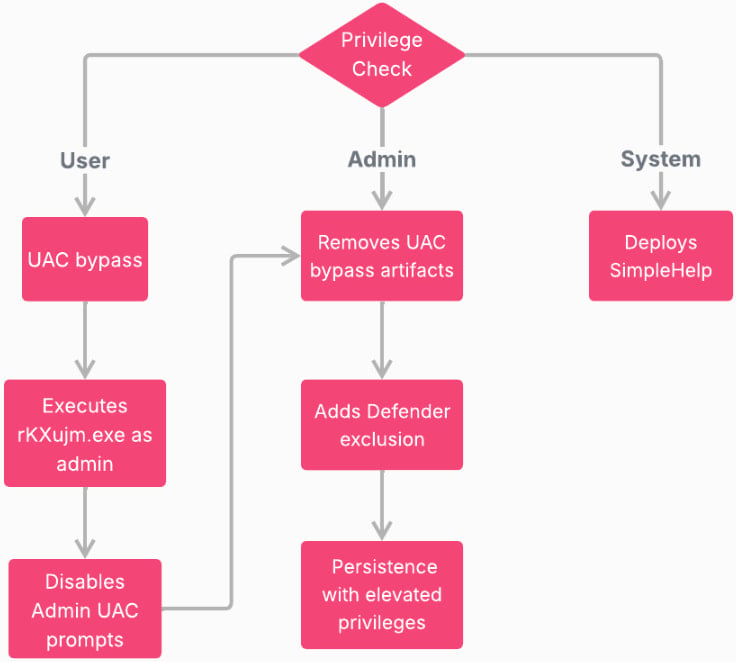

Toliau, priklausomai nuo to, kokias vykdymo teises jis turi pažeistame pagrindiniame kompiuteryje, jis eina atskiru veiksmų keliu, kaip parodyta šioje diagramoje.

Šaltinis: Check Point

Kai užkrėstame įrenginyje visiškai veikia užpakalinės durys, jos periodiškai susisiekia su komandų ir valdymo (C2) serveriu, kad nusiųstų pagrindinius pagrindinio kompiuterio metaduomenis ir atsitiktiniais intervalais apklausia serverį.

Jei C2 atsakyme yra PowerShell kodas, jis paverčia jį scenarijaus bloku ir vykdo jį asinchroniškai per fonines užduotis.

„Check Point“ šias atakas priskiria Konni grėsmės veikėjui, remdamasi ankstesniais paleidimo priemonių formatais, suviliojimo failo ir scenarijaus pavadinimų sutapimais ir vykdymo grandinės struktūros bendrumu su ankstesnėmis atakomis.

Tyrėjai paskelbė kompromiso (IoC) rodiklius, susijusius su šia naujausia kampanija, siekdami padėti gynėjams apsaugoti savo turtą.

MCP (Model Context Protocol) tampant LLM prijungimo prie įrankių ir duomenų standartu, saugos komandos sparčiai dirba, kad šios naujos paslaugos būtų saugios.

Šiame nemokamame apgaulės lape pateikiamos 7 geriausios praktikos, kurias galite pradėti naudoti jau šiandien.