Įsilaužėliai pradėjo išnaudoti kritinį Marimo atvirojo kodo reaktyviosios Python nešiojamojo kompiuterio platformos pažeidžiamumą praėjus vos 10 valandų po jo viešo atskleidimo.

Trūkumas leidžia nuotoliniu būdu vykdyti kodą be autentifikavimo Marimo 0.20.4 ir senesnėse versijose. Jis buvo stebimas kaip CVE-2026-39987, o „GitHub“ įvertino jį kritiniu 9,3 balo iš 10.

Anot debesų saugos bendrovės „Sysdig“ tyrėjų, užpuolikai sukūrė išnaudojimą iš kūrėjo patarime pateiktos informacijos ir nedelsdami pradėjo ją naudoti atakoms, kurios išfiltravo neskelbtiną informaciją.

Marimo yra atvirojo kodo Python nešiojamojo kompiuterio aplinka, kurią paprastai naudoja duomenų mokslininkai, ML/AI praktikai, tyrinėtojai ir kūrėjai, kuriantys duomenų programas ar prietaisų skydelius. Tai gana populiarus projektas, kuriame yra 20 000 GitHub žvaigždžių ir 1 000 šakučių.

CVE-2026-39987 sukelia WebSocket galutinis taškas „/terminal/ws“, atskleidžiantis interaktyvų terminalą be tinkamų autentifikavimo patikrų, leidžiančių prisijungti iš bet kurio neautentifikuoto kliento.

Tai suteikia tiesioginę prieigą prie pilno interaktyvaus apvalkalo, veikiančio su tomis pačiomis privilegijomis kaip ir Marimo procesas.

Marimo atskleidė trūkumą balandžio 8 d., o vakar išleido 0.23.0 versiją, kad ją pašalintų. Kūrėjai pažymėjo, kad trūkumas turi įtakos naudotojams, kurie įdiegė Marimo kaip redaguojamą užrašų knygelę, ir tuos, kurie redagavimo režimu įvedė Marimo į bendrą tinklą naudodami –host 0.0.0.0.

Išnaudojimas laukinėje gamtoje

Pasak Sysdig, per pirmąsias 12 valandų po to, kai buvo atskleista informacija apie pažeidžiamumą, 125 IP adresai pradėjo žvalgybos veiklą.

Mažiau nei 10 valandų po atskleidimo tyrėjai pastebėjo pirmąjį bandymą išnaudoti kredencialų vagystę.

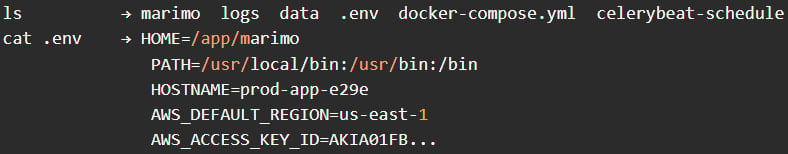

Pirmiausia užpuolikas patikrino pažeidžiamumą prisijungdamas prie /terminal/ws galutinio taško ir vykdydamas trumpą scenarijų seką, kad patvirtintų nuotolinio komandos vykdymą, atsijungdamas per kelias sekundes.

Netrukus po to jie vėl prisijungė ir pradėjo rankinę žvalgybą, duodami pagrindines komandas, tokias kaip pwd, whoami ir ls, kad suprastų aplinką, o po to sekė katalogų naršymo bandymai ir su SSH susijusių vietų patikrinimai.

Tada užpuolikas sutelkė dėmesį į kredencialų rinkimą, iš karto taikydamas į .env failą ir ištraukdamas aplinkos kintamuosius, įskaitant debesies kredencialus ir programos paslaptis. Tada jie bandė perskaityti papildomus failus darbiniame kataloge ir toliau ieškojo SSH raktų.

Šaltinis: Sysdig

Visas kredencialų prieigos etapas buvo baigtas per mažiau nei tris minutes, pažymima šios savaitės Sysdig ataskaitoje.

Maždaug po valandos užpuolikas grįžo antrai išnaudojimo seansui naudodamas tą pačią išnaudojimo seką.

Tyrėjai teigia, kad atrodo, kad už atakos slypi „metodinis operatorius“, turintis praktinį požiūrį, o ne automatizuoti scenarijai, daugiausia dėmesio skiriantis didelės vertės tikslams, pvz., .env kredencialų ir SSH raktų vagystei.

Užpuolikai nebandė įdiegti atkaklumo, įdiegti kriptovaliutų ar užpakalinių durų, o tai rodo greitą, slaptą operaciją.

„Marimo“ vartotojams rekomenduojama nedelsiant atnaujinti į 0.23.0 versiją, stebėti „WebSocket“ ryšius su „/terminal/ws“, apriboti išorinę prieigą per užkardą ir pasukti visas atskleistas paslaptis.

Jei naujovinti neįmanoma, veiksminga priemonė yra visiškai užblokuoti arba išjungti prieigą prie galutinio taško „/terminal/ws“.

Automatinis pentestavimas įrodo, kad kelias egzistuoja. BAS įrodo, ar jūsų valdikliai tai sustabdo. Dauguma komandų bėga viena be kitos.

Šiame dokumente pateikiami šeši patvirtinimo paviršiai, parodoma, kur baigiasi aprėptis, ir pateikiami gydytojai trys diagnostiniai klausimai, skirti įvertinti bet kokį įrankį.