JAV kibernetinio saugumo ir infrastruktūros saugumo agentūra (CISA) įsakė vyriausybinėms agentūroms iki ketvirtadienio pataisyti savo Citrix NetScaler įrenginius nuo aktyviai išnaudojamo pažeidžiamumo.

Kelios kibernetinio saugumo įmonės pažymėjo, kad trūkumas (CVE-2026-3055) kelia padidintą išnaudojimo riziką po to, kai Citrix kovo 23 d. išleido saugos naujinimus, atkreipdamas dėmesį į techninį panašumą su plačiai naudojamomis „CitrixBleed“ ir „CitrixBleed2“ saugos problemomis.

Saugos klaida kyla dėl nepakankamo įvesties patvirtinimo, kurį gali panaudoti neautentifikuoti nuotoliniai užpuolikai, kad pavogtų slaptą informaciją iš Citrix ADC arba Citrix Gateway įrenginių, sukonfigūruotų kaip SAML tapatybės teikėjai (IDP).

Kibernetinio saugumo įmonė „Watchtowr“ taip pat pastebėjo, kad pažeidžiamumu jau buvo piktnaudžiaujama laukinėmis dienomis po to, kai „Citrix“ išleido pataisas, perspėdami, kad užpuolikai gali jį panaudoti norėdami pavogti administratoriaus autentifikavimo sesijos ID, o tai gali sudaryti sąlygas visiškai perimti nepataisytus „NetScaler“ įrenginius.

Nors „Citrix“ jau ragino klientus pataisyti „NetScaler“ egzempliorius ir išleido išsamias gaires, kaip nustatyti pažeidžiamus įrenginius, bendrovė dar turi patvirtinti, kad CVE-2026-3055 atakos tęsiasi.

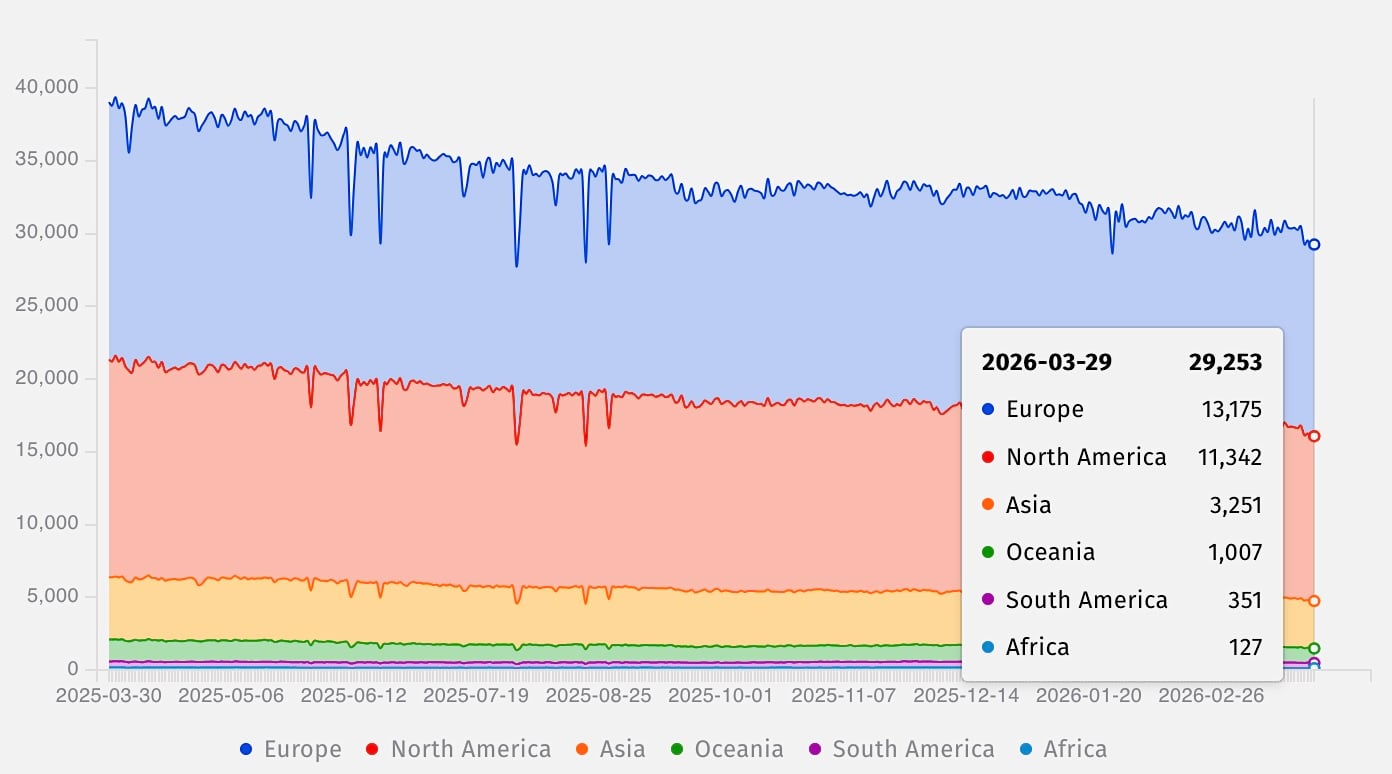

„Shadowserver“ šiuo metu stebi beveik 30 000 „NetScaler ADC“ įrenginių ir daugiau nei 2 300 „Gateway“ atvejų, rodomų internete. Tačiau nėra informacijos apie tai, kiek jų naudoja pažeidžiamas konfigūracijas arba jau buvo pataisyta.

Pirmadienį CISA įtraukė CVE-2026-3055 pažeidžiamumą į žinomų išnaudotų pažeidžiamumų (KEV) katalogą, nurodydama federalinės civilinės vykdomosios valdžios (FCEB) agentūroms iki ketvirtadienio, balandžio 2 d., apsaugoti pažeidžiamus Citrix įrenginius, kaip nurodyta privalomojoje veiklos direktyvoje (BOD-01) 22.

„Tokio tipo pažeidžiamumas yra dažnas kenkėjiškų kibernetinių veikėjų atakų vektorius ir kelia didelį pavojų federalinei įmonei“, – perspėjo kibernetinio saugumo agentūra. „Taikykite švelninimo priemones pagal pardavėjo instrukcijas, laikykitės taikomų BOD 22-01 gairių debesijos paslaugoms arba nutraukite produkto naudojimą, jei mažinimo priemonės nepasiekiamos.

Nors BOD 22-01 taikomas tik JAV federalinėms agentūroms, CISA paragino visus gynėjus, įskaitant privačiojo sektoriaus atstovus, teikti pirmenybę CVE-2026-3055 pataisymui ir kuo greičiau apsaugoti savo organizacijų įrenginius.

2025 m. rugpjūčio mėn. CISA taip pat pažymėjo, kad „CitrixBleed2“ yra aktyviai išnaudojama, suteikdama federalinėms agentūroms vieną dieną savo sistemoms apsaugoti. Kritinis Citrix Bleed Netscaler trūkumas taip pat buvo išnaudotas kaip nulinė diena daugelio įsilaužėlių grupių, siekdamos pažeisti aukšto lygio technologijų įmones (pvz., „Boeing“) ir vyriausybines organizacijas, o 2023 m. spalį buvo pataisytos.

Iš viso JAV kibernetinio saugumo agentūra 23 „Citrix“ pažeidžiamumus pažymėjo kaip išnaudojamus laukinėje gamtoje, iš kurių šeši buvo panaudoti išpirkos reikalaujančių programų atakoms.

Automatinis pentestavimas įrodo, kad kelias egzistuoja. BAS įrodo, ar jūsų valdikliai tai sustabdo. Dauguma komandų bėga viena be kitos.

Šiame dokumente pateikiami šeši patvirtinimo paviršiai, parodoma, kur baigiasi aprėptis, ir pateikiami gydytojai trys diagnostiniai klausimai, skirti įvertinti bet kokį įrankį.