Finansiškai motyvuota grėsmių grupė, pavadinta „Dyzelino sūkurys“, vagia JAV ir Europos krovinių gabenimo ir logistikos operatorių kredencialus per sukčiavimo atakas naudojant 52 domenus.

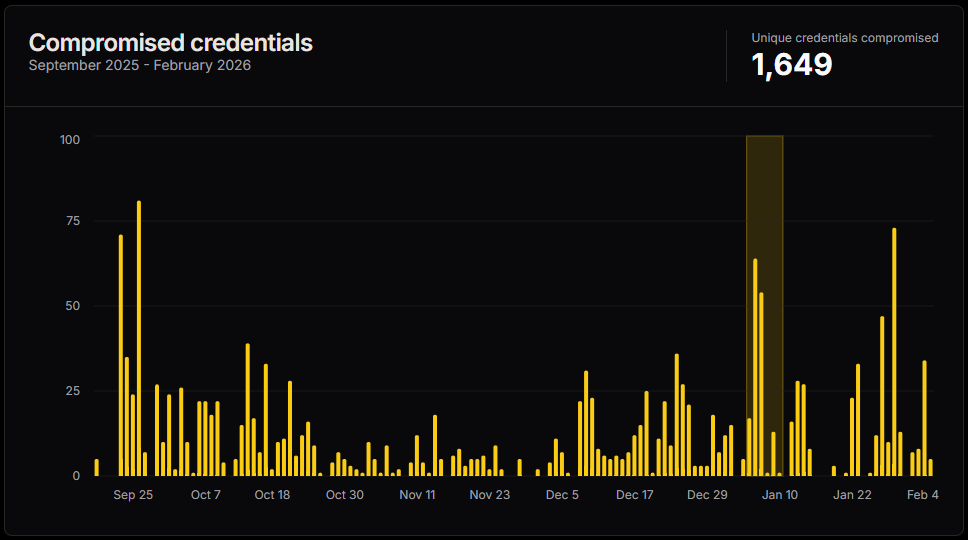

Per kampaniją, kuri vykdoma nuo 2025 m. rugsėjo mėn., grėsmės veikėjas pavogė 1 649 unikalius kredencialus iš platformų ir paslaugų teikėjų, svarbių krovinių gabenimo pramonei.

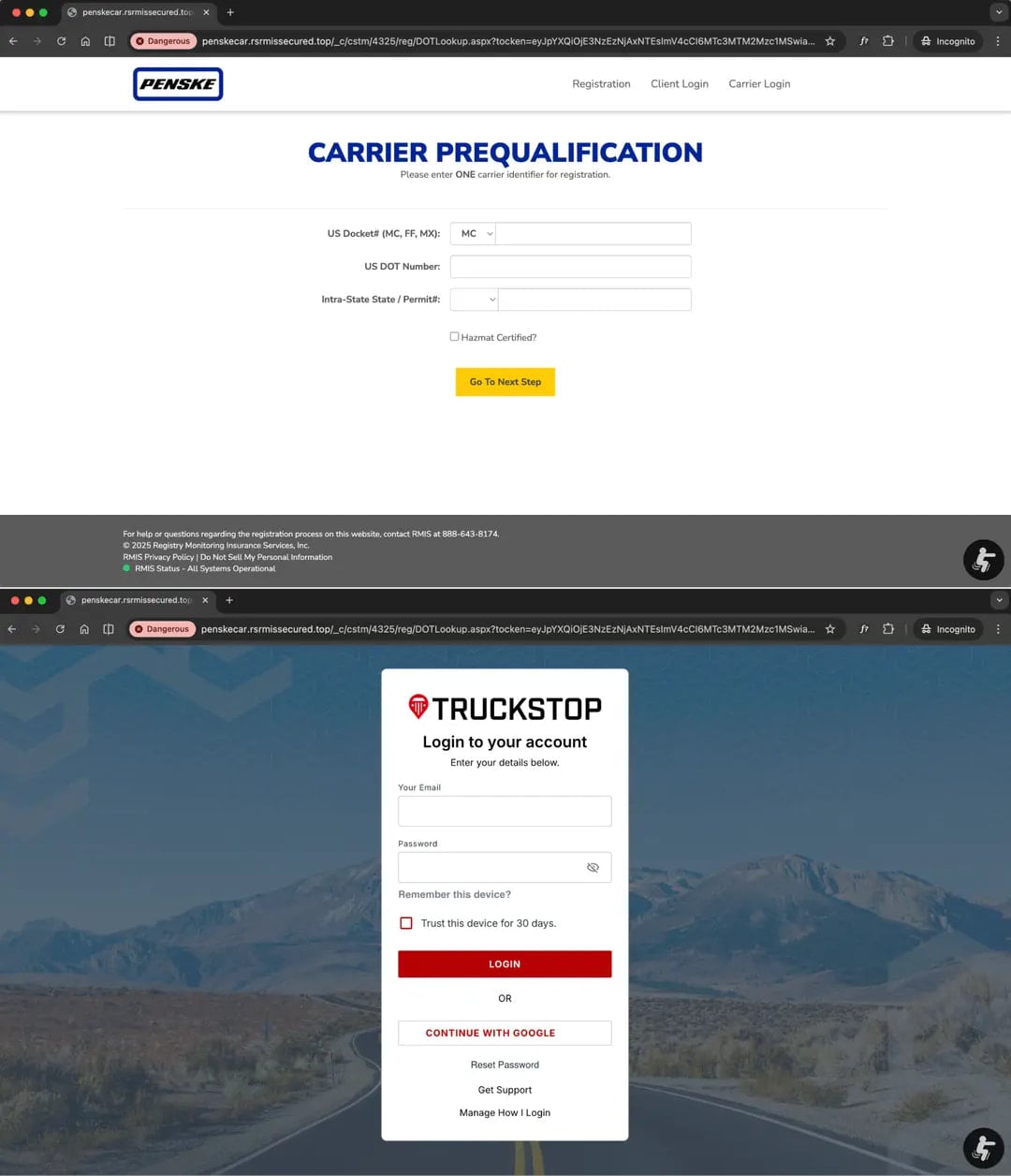

Kai kurios „Diesel Vortex“ aukos yra „DAT Truckstop“, „TIMOCOM“, „Teleroute“, „Penske Logistics“, „Girteka“ ir „Electronic Funds Source“ (EFS).

Tyrėjai iš typosquatting stebėjimo platformos Have I Been Squatted atskleidė kampaniją po to, kai rado atvirą saugyklą, kurioje yra SQL duomenų bazė iš sukčiavimo projekto, kurį grėsmės veikėjas pavadino Global Profit ir pardavė kitiems kibernetiniams nusikaltėliams pavadinimu MC Profit Always.

Į saugyklą taip pat buvo įtrauktas failas su „Telegram Webhook“ žurnalais, kurie atskleidė ryšį tarp sukčiavimo paslaugų operatorių. Remdamiesi vartojama kalba, mokslininkai mano, kad Diesel Vortex yra armėniškai kalbantis veikėjas, susijęs su Rusijos infrastruktūra.

„Have I Been Squatted“ analizės pastangas papildė tokenizacijos infrastruktūros tiekėjas Ctrl-Alt-Intel, kuris sujungė taškus tarp operatorių, infrastruktūros ir jungčių su įvairiomis įmonėmis naudojant atvirojo kodo intelektą.

Ilgoje techninėje ataskaitoje apsaugos nuo klaidų teikėjas teigia, kad atskleidė beveik 3500 pavogtų kredencialų porų, iš kurių 1649 buvo unikalios.

Šaltinis: Ar I Been Squatted

Tyrėjai teigia, kad taip pat rado nuorodą į grupės nario sukurtą minčių žemėlapį, kuriame aprašoma „labai organizuota operacija“ su skambučių centru, pašto pagalba, programuotojų pareigomis ir personalu, atsakingu už vairuotojų, vežėjų ir logistikos kontaktų paiešką.

Be to, žemėlapyje buvo pateikta išsami informacija apie įsigijimo kanalus, apimančius DAT One prekyvietę, el. pašto kampanijas, sukčiavimą, patvirtinantį tarifus, ir įvairių veiklos lygių pajamas.

„(Diesel Vortex) grupė sukūrė specialią sukčiavimo infrastruktūrą platformoms, kurias kasdien naudoja krovinių brokeriai, krovinių gabenimo įmonės ir tiekimo grandinės operatoriai. Tai buvo pakrovimo lentos, automobilių parko valdymo portalai, degalų kortelių sistemos ir krovinių biržos“, – sako Have I Been Squatted tyrinėtojai.

„Šios platformos yra didelės sandorių apimties sankirtoje, o tikslinė darbo jėga paprastai nėra pagrindinis įmonės saugumo programų dėmesys, o operatoriai tai aiškiai žinojo.

Atakos apima sukčiavimo el. laiškų siuntimą tikslams per sukčiavimo rinkinio pašto dėžutę, naudojant Zoho SMTP ir Zeptomail bei kirilicų homoglifų triukus siuntėjo ir temos laukuose, kad būtų išvengta saugos filtrų.

Per atakas taip pat buvo panaudotas sukčiavimas balsu ir įsiskverbimas į „Telegram“ kanalus, kuriuose dažnai lankosi krovinių gabenimo ir logistikos darbuotojai.

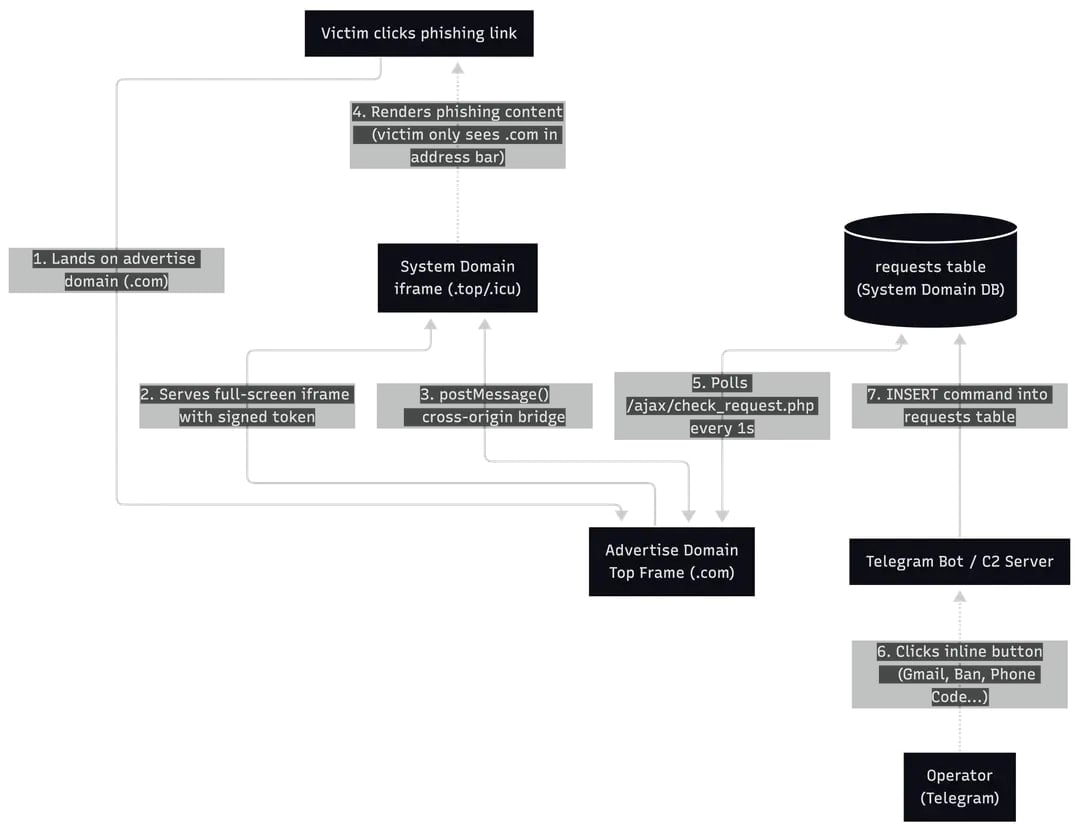

Kai auka spustelėja sukčiavimo nuorodą, ji patenka į minimalų HTML puslapį „.com“ domene su viso ekrano „iframe“, kuris įkelia sukčiavimo turinį, o po to sistemos domene (.top/.icu) vyksta 9 etapų maskavimo procesas.

Sukčiavimo puslapiai yra tikslinių logistikos platformų pikselių lygio klonai. Priklausomai nuo tikslo, jie gali užfiksuoti kredencialus, leidimų duomenis, MC/DOT numerius, RMIS prisijungimo duomenis, PIN kodus, dviejų veiksnių autentifikavimo kodus, saugos žetonus, mokėjimo sumas, gavėjų vardus ir čekių numerius.

Šaltinis: Ar I Been Squatted

Sukčiavimo procesą tiesiogiai kontroliuoja operatorius, kuris nusprendžia, kada patvirtinti veiksmus ir suaktyvinti kitas fazes per „Telegram“ robotus.

Galimi veiksmai apima „Google“, „Microsoft Office 365“ ir „Yahoo, 2FA“ metodų slaptažodžio užklausą, nukentėjusiojo nukreipimą ar net blokavimą seanso viduryje.

Šaltinis: Ar I Been Squatted

Tyrėjai teigia, kad „Diesel Vortex“ operacija, įskaitant skydų ir sukčiavimo domenus bei „GitLab“ saugyklas, buvo sutrikdyta po suderintų veiksmų, kuriuose dalyvavo „GitLab“, „Cloudflare“, „Google Threat Intelligence“, „CrowdStrike“ ir „Microsoft Threat Intelligence Center“.

Savo ruožtu „Ctrl-Alt-Intel“ atliko OSINT tyrimą, pradedant operatorių „Telegram“ pokalbiais armėnų kalba apie krovinio ar lėšų vagystę ir el. pašto adresą.

Kartu su domeno pavadinimu, esančiu sukčiavimo skydelio šaltinio kode, mokslininkai atskleidė ryšius su asmenimis ir įmonėmis Rusijoje, užsiimančiomis didmenine prekyba, transportavimu ir sandėliavimu.

Tyrėjai pažymėjo, kad „tas pats el. pašto adresas, naudojamas registruoti sukčiavimo infrastruktūrą, rodomas (Rusijos) įmonių dokumentuose, skirtuose logistikos įmonėms, veikiančioms toje pačioje vertikalioje padėtyje, kuriai taikosi Diesel Vortex“.

Remdamiesi neatskleistais įrodymais, mokslininkai nustatė, kad „Diesel Vortex“ pavogė kredencialus, taip pat koordinavo veiklą, susijusią su apsimetinėjimu kroviniais, pašto dėžutės pažeidimu ir dvigubu tarpininkavimu arba krovinio nukreipimu.

Dvigubas tarpininkavimas reiškia pavogtų vežėjo tapatybių naudojimą kroviniams užsakyti, o paskui krovinių perskirstymą arba nukreipimą, o tai leidžia siųsti prekes į apgaulingus atsiėmimo punktus, kad jas būtų galima pavogti.

Išsamius kompromiso (IoC) rodiklius, įskaitant tinklą, telegramą, infrastruktūrą, el. pašto adresus ir kriptovaliutų adresus, galite rasti ataskaitos Have I Been Squatted apačioje.

Šiuolaikinė IT infrastruktūra juda greičiau, nei gali atlikti rankinės darbo eigos.

Šiame naujajame „Tines“ vadove sužinokite, kaip jūsų komanda gali sumažinti paslėptus rankinius delsus, pagerinti automatinio atsako patikimumą ir sukurti bei išplėsti intelektualias darbo eigas su jau naudojamais įrankiais.