„Intelexa“ šnipinėjimo programa „Predator“ gali paslėpti „iOS“ įrašymo indikatorius, o operatoriams slapta perduodama kameros ir mikrofono tiekimą.

Kenkėjiška programa nenaudoja jokio „iOS“ pažeidžiamumo, bet naudoja anksčiau gautą branduolio lygio prieigą prie užgrobimo sistemos indikatorių, kurie kitu atveju atskleistų jos stebėjimo veiklą.

„Apple“ pristatė įrašymo indikatorius „iOS 14“ būsenos juostoje, kad įspėtų vartotojus, kai naudojama kamera arba mikrofonas, atitinkamai rodydami žalią arba oranžinį tašką.

JAV sankcionuota stebėjimo įmonė „Intelexa“ sukūrė komercinę „Predator“ šnipinėjimo programą ir pristatė ją atakoms, kurios išnaudojo „Apple“ ir „Chrome“ nulinės dienos trūkumus ir per 0 paspaudimo užkrėtimo mechanizmus.

Nors jo gebėjimas slopinti kameros ir mikrofono aktyvumo rodiklius yra gerai žinomas, buvo neaišku, kaip mechanizmas veikė.

Šaltinis: Jamf

Kaip Predator slepia įrašą

Mobiliųjų įrenginių valdymo įmonės „Jamf“ tyrėjai išanalizavo „Predator“ pavyzdžius ir dokumentavo su privatumu susijusių rodiklių slėpimo procesą.

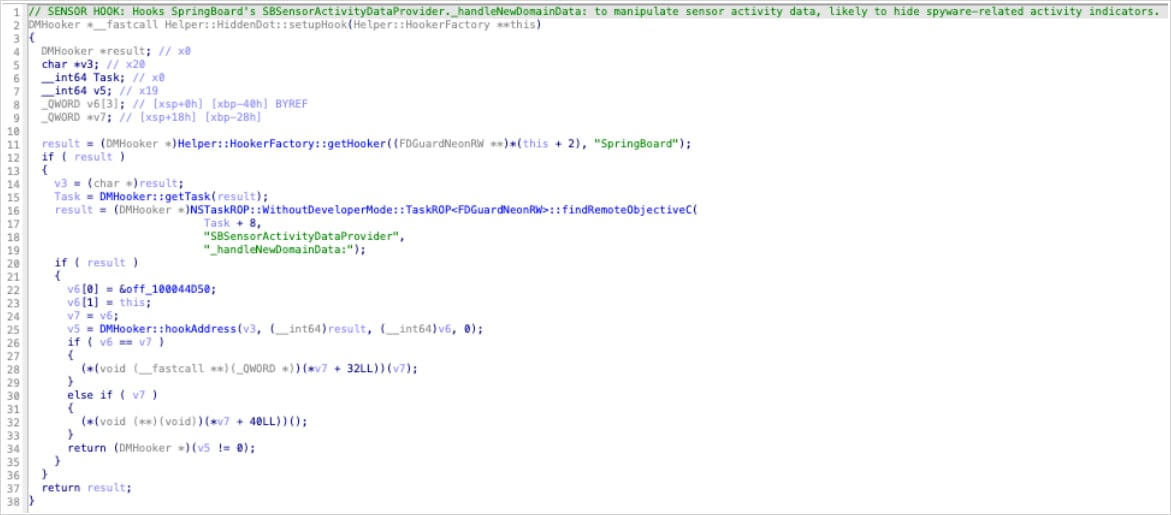

Anot Jamf, „Predator“ paslepia visus įrašymo indikatorius „iOS 14“, naudodama vieną „HiddenDot::setupHook()“ funkciją „SpringBoard“ viduje ir iškviečia metodą, kai pasikeičia jutiklio veikla (aktyvinus kamerą ar mikrofoną).

Jį perimdama „Predator“ neleidžia jutiklių veiklos naujiniams pasiekti vartotojo sąsajos sluoksnį, todėl žalias ar raudonas taškas niekada neužsidega.

„Tikslinis metodas _handleNewDomainData: iškviečiamas iOS, kai pasikeičia jutiklio veikla – įsijungia kamera, suaktyvėja mikrofonas ir pan.“, – aiškina Jamf mokslininkai.

„Naudodamas šį vienintelį metodą, Predator perima VISUS jutiklių būsenos atnaujinimus, kol jie pasiekia indikatoriaus rodymo sistemą.

Šaltinis: Jamf

Kablys veikia panaikindamas objektą, atsakingą už jutiklių atnaujinimus (SBSensorActivityDataProvider programoje SpringBoard). „Objective-C“ iškvietimai į nulinį objektą tyliai ignoruojami, todėl „SpringBoard“ niekada neapdoroja kameros ar mikrofono aktyvinimo ir nepasirodo joks indikatorius.

Kadangi SBSensorActivityDataProvider kaupia visą jutiklio veiklą, šis vienas kabliukas išjungia ir kameros, ir mikrofono indikatorius.

Tyrėjai taip pat rado „negyvą kodą“, kuris bandė tiesiogiai prijungti „SBRecordingIndicatorManager“. Tačiau jis nevykdomas ir greičiausiai yra ankstesnis kūrimo kelias, kurio atsisakyta ir buvo pasirinktas geresnis metodas, perimantis jutiklio duomenis prieš srovę.

VoIP įrašų, kuriuos taip pat palaiko „Predator“, atveju atsakingam moduliui trūksta indikatorių slopinimo mechanizmo, todėl jis pasikliauja „HiddenDot“ funkcija slaptam.

Jamf toliau paaiškina, kad prieiga prie kameros įgalinama per atskirą modulį, kuris nustato vidines kameros funkcijas, naudojant ARM64 instrukcijų modelio atitikimą ir rodyklės autentifikavimo kodo (PAC) peradresavimą, kad būtų išvengta fotoaparato leidimo patikrinimų.

Jei būsenos juostoje neužsidega indikatoriai, įprastam vartotojui šnipinėjimo programų veikla lieka visiškai paslėpta.

Jamf pažymi, kad techninė analizė atskleidžia kenkėjiškų procesų požymius, tokius kaip netikėti atminties atvaizdai arba išimčių prievadai „SpringBoard“ ir „mediaserverd“, lūžio taškais pagrįsti kabliukai ir garso failai, kuriuos „mediaserverd“ įrašė neįprastais keliais.

„BleepingComputer“ susisiekė su „Apple“ su prašymu pakomentuoti „Jamf“ išvadas, tačiau bendrovė niekada neatsakė.

Šiuolaikinė IT infrastruktūra juda greičiau, nei gali atlikti rankinės darbo eigos.

Šiame naujajame „Tines“ vadove sužinokite, kaip jūsų komanda gali sumažinti paslėptus rankinius delsus, pagerinti automatinio atsako patikimumą ir sukurti bei išplėsti intelektualias darbo eigas su jau naudojamais įrankiais.