„Crazy ransomware“ gaujos narys piktnaudžiauja teisėta darbuotojų stebėjimo programine įranga ir „SimpleHelp“ nuotolinio palaikymo įrankiu, kad išlaikytų pastovumą įmonių tinkluose, išvengtų aptikimo ir pasiruoštų išpirkos reikalaujančių programų diegimui.

Pažeidimus pastebėjo „Huntress“ tyrėjai, tyrę kelis incidentus, kai grėsmės subjektai įdiegė „Net Monitor for Employees Professional“ kartu su „SimpleHelp“, kad gautų nuotolinę prieigą prie pažeisto tinklo, kartu derindami su įprasta administracine veikla.

Vieno įsibrovimo metu užpuolikai įdiegė „Net Monitor for Employees Professional“ naudodami „Windows Installer“ priemonę msiexec.exe, leisdami jiems įdiegti stebėjimo agentą pažeistose sistemose tiesiai iš kūrėjo svetainės.

Įdiegus įrankis leido užpuolikams nuotoliniu būdu peržiūrėti aukos darbalaukį, perkelti failus ir vykdyti komandas, taip veiksmingai užtikrinant visišką interaktyvią prieigą prie pažeistų sistemų.

Užpuolikai taip pat bandė įjungti vietinio administratoriaus paskyrą naudodami šią komandą:

net user administrator /active:yes

Siekdami perteklinio patvarumo, užpuolikai atsisiuntė ir įdiegė „SimpleHelp“ nuotolinės prieigos klientą naudodami „PowerShell“ komandas, naudodami failų pavadinimus, panašius į teisėtą Visual Studio vshost.exe.

Tada buvo vykdomas naudingasis krovinys, leidžiantis užpuolikams išlaikyti nuotolinę prieigą, net jei darbuotojų stebėjimo įrankis buvo pašalintas.

„SimpleHelp“ dvejetainis failas kartais buvo užmaskuotas naudojant failų pavadinimus, kurie neva yra susiję su „OneDrive“:

C:\ProgramData\OneDriveSvc\OneDriveSvc.exe

Užpuolikai naudojo stebėjimo programinę įrangą, kad nuotoliniu būdu vykdytų komandas, perduotų failus ir stebėtų sistemos veiklą realiuoju laiku.

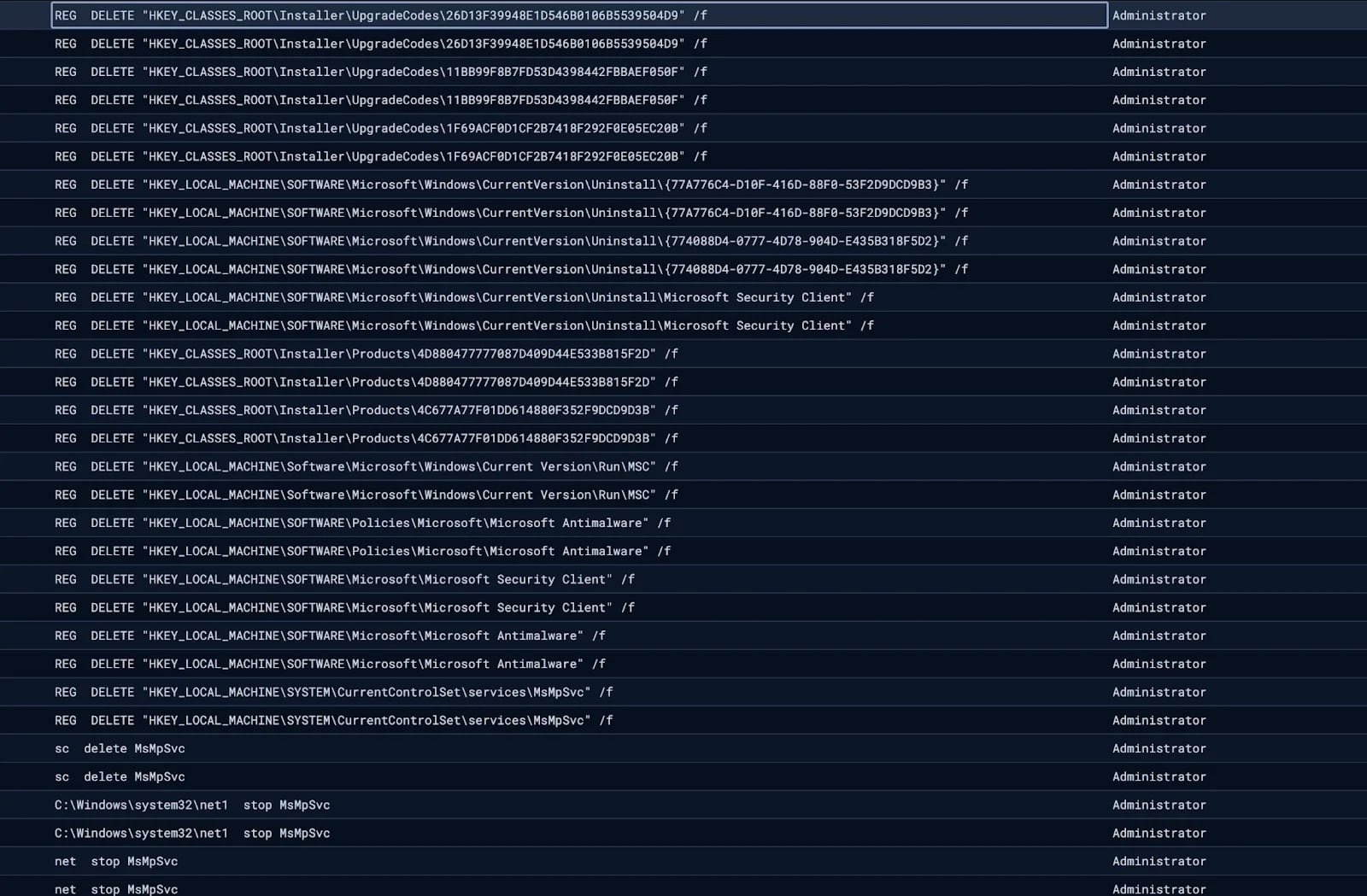

Tyrėjai taip pat pastebėjo, kad užpuolikai išjungė „Windows Defender“, bandydami sustabdyti ir ištrinti susijusias paslaugas.

Šaltinis: Huntress

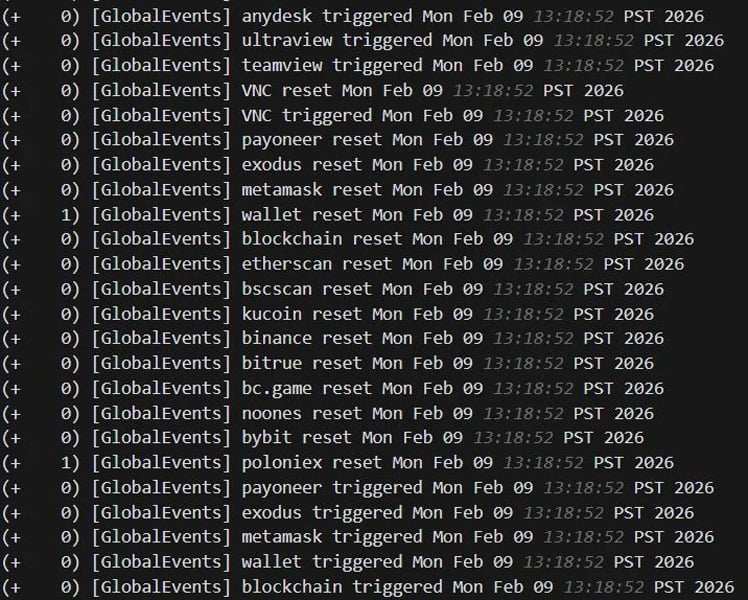

Vieno incidento metu įsilaužėliai sukonfigūravo stebėjimo taisykles programoje „SimpleHelp“, kad įspėtų juos, kai įrenginiai pasiekia kriptovaliutų pinigines arba naudojo nuotolinio valdymo įrankius ruošdamiesi išpirkos reikalaujančių programų diegimui ir galimai kriptovaliutų vagystei.

„Žurnaluose rodoma, kad agentas nuolat perjungia su kriptovaliuta susijusių raktinių žodžių suaktyvinimo ir nustatymo iš naujo įvykius, įskaitant piniginės paslaugas (metamask, exodus, wallet, blockchain), mainus (binance, bybit, kucoin, bitrue, poloniex, bc.game, noones), blokų grandinės tyrinėtojus (etherscan, mokėjimo platformą) ir bscsntressoneer.

„Be šių, agentas taip pat stebėjo nuotolinės prieigos įrankių raktinius žodžius, įskaitant RDP, anydesk, ultraview, teamview ir VNC, galinčius nustatyti, ar kas nors aktyviai jungiasi prie įrenginio.

Šaltinis: Huntress

Naudojant kelis nuotolinės prieigos įrankius užpuolikai buvo pertekliniai, užtikrinant, kad jie išlaikytų prieigą, net jei vienas įrankis buvo aptiktas arba pašalintas.

Nors tik vienas incidentas paskatino Crazy ransomware įdiegimą, Huntress mano, kad už abiejų incidentų slypi tas pats grėsmės veikėjas.

„Tas pats failo pavadinimas (vhost.exe) ir persidengianti C2 infrastruktūra buvo pakartotinai panaudoti abiem atvejais, o tai rodo, kad už abiejų įsibrovimų yra vienas operatorius arba grupė“, – aiškina Huntress.

Teisėtų nuotolinio valdymo ir stebėjimo įrankių naudojimas vis dažniau naudojamas įsibrovus išpirkos reikalaujančioms programoms, nes šie įrankiai leidžia užpuolikams įsilieti į teisėtą tinklo srautą.

Huntress perspėja, kad organizacijos turėtų atidžiai stebėti, ar neteisėtai neįdiegti nuotolinio stebėjimo ir palaikymo įrankiai.

Be to, kadangi abu pažeidimai buvo įgalinti dėl pažeistų SSL VPN kredencialų, organizacijos turi taikyti MFA visoms nuotolinės prieigos paslaugoms, naudojamoms prieigai prie tinklo.

Šiuolaikinė IT infrastruktūra juda greičiau, nei gali atlikti rankinės darbo eigos.

Šiame naujajame „Tines“ vadove sužinokite, kaip jūsų komanda gali sumažinti paslėptus rankinius delsus, pagerinti automatinio atsako patikimumą ir sukurti bei išplėsti intelektualias darbo eigas su jau naudojamais įrankiais.