Valstybės remiama grėsmių grupė sukompromitavo dešimtis vyriausybės ir ypatingos svarbos infrastruktūros objektų tinklų 37 šalyse, vykdydama pasaulinio masto operacijas, pavadintas „Šešėlinėmis kampanijomis“.

Praėjusių metų lapkričio–gruodžio mėnesiais aktorius taip pat vykdė žvalgybinę veiklą, nukreiptą į valdžios institucijas, susijusias su 155 šalimis.

Pasak „Palo Alto Networks“ padalinio 42 padalinio, grupė veikia mažiausiai nuo 2024 m. sausio mėn. ir yra didelis pasitikėjimas, kad ji veikia iš Azijos. Kol bus galima nustatyti galutinį priskyrimą, tyrėjai seka aktorių kaip TGR-STA-1030/UNC6619.

„Šešėlinių kampanijų“ veikla visų pirma skirta vyriausybės ministerijoms, teisėsaugos, sienų kontrolės, finansų, prekybos, energetikos, kasybos, imigracijos ir diplomatinėms agentūroms.

42 skyriaus tyrėjai patvirtino, kad atakos sėkmingai paveikė mažiausiai 70 vyriausybinių ir ypatingos svarbos infrastruktūros organizacijų 37 šalyse.

Tai apima organizacijas, užsiimančias prekybos politika, geopolitiniais klausimais ir rinkimais Amerikoje; kelių Europos valstybių ministerijos ir parlamentai; Iždo departamentas Australijoje; vyriausybę ir ypatingos svarbos infrastruktūrą Taivane.

Šaltinis: 42 skyrius

Šalių, kuriose veikia tikslinės arba pažeistos organizacijos, sąrašas yra platus ir sutelktas į tam tikrus regionus, kuriuose tam tikras laikas, kurį, atrodo, nulėmė konkretūs įvykiai.

Tyrėjai teigia, kad per JAV vyriausybės uždarymą 2025 m. spalį grėsmės veikėjas parodė didesnį susidomėjimą skenavimo subjektais visoje Šiaurės, Centrinėje ir Pietų Amerikoje (Brazilijoje, Kanadoje, Dominikos Respublikoje, Gvatemaloje, Hondūre, Jamaikoje, Meksikoje, Panamoje ir Trinidade ir Tobage).

Likus 30 dienų iki nacionalinių rinkimų, buvo aptikta reikšminga žvalgybos veikla prieš „mažiausiai 200 IP adresų, kuriuose yra Hondūro vyriausybės infrastruktūra“, nes abu kandidatai pareiškė norą atkurti diplomatinius ryšius su Taivanu.

42 skyrius vertina, kad grėsmės grupė sukompromitavo šiuos subjektus:

- Brazilijos Kasyklų ir energetikos ministerija

- su kasyba susijusio Bolivijos subjekto tinklas

- dvi Meksikos ministerijos

- vyriausybės infrastruktūra Panamoje

- IP adresas, kurio geografinė vieta yra Venezolana de Industria Tecnológica įmonė

- susikompromitavo vyriausybės subjektai Kipre, Čekijoje, Vokietijoje, Graikijoje, Italijoje, Lenkijoje, Portugalijoje ir Serbijoje

- Indonezijos aviakompanija

- keli Malaizijos vyriausybės departamentai ir ministerijos

- Mongolijos teisėsaugos institucija

- pagrindinis tiekėjas Taivano elektros įrangos pramonėje

- Tailando vyriausybės departamentas (tikriausiai dėl ekonominės ir tarptautinės prekybos informacijos)

- ypatingos svarbos infrastruktūros objektai Kongo Demokratinėje Respublikoje, Džibutyje, Etiopijoje, Namibijoje, Nigeryje, Nigerijoje ir Zambijoje

42 skyrius taip pat mano, kad TGR-STA-1030/UNC6619 taip pat bandė prisijungti per SSH prie infrastruktūros, susijusios su Australijos iždo departamentu, Afganistano finansų ministerija ir Nepalo Ministro Pirmininko biuru bei Ministrų Taryba.

Be šių kompromisų, mokslininkai rado įrodymų, rodančių žvalgybos veiklą ir bandymus įsilaužti į kitų šalių organizacijas.

Jie sako, kad aktorius nuskenavo infrastruktūrą, susijusią su Čekijos vyriausybe (armiją, policiją, parlamentą, vidaus reikalų, finansų, užsienio reikalų ministerijas ir prezidento svetainę).

Grėsmių grupė taip pat bandė prisijungti prie Europos Sąjungos infrastruktūros, taikydamasi daugiau nei 600 IP prieglobos *.europa.eu domenai. 2025 m. liepos mėn. grupė sutelkė dėmesį į Vokietiją ir inicijavo ryšius su daugiau nei 490 IP adresų, kuriuose buvo valdomos vyriausybinės sistemos.

Šešėlių kampanijų puolimo grandinė

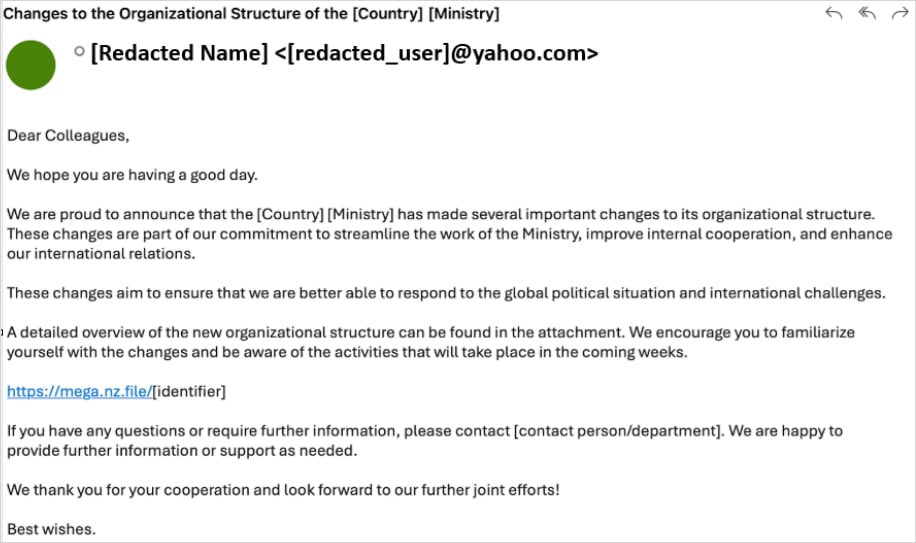

Ankstyvosios operacijos buvo susijusios su labai specialiai pritaikytais sukčiavimo el. laiškais, siunčiamais vyriausybės pareigūnams, o jaukuose dažniausiai buvo minimos ministerijos vidaus pertvarkos pastangos.

El. laiškuose buvo įterptos nuorodos į kenkėjiškus archyvus su lokalizuotu pavadinimu, priglobtą Mega.nz saugyklos paslaugoje. Suspaustuose failuose buvo kenkėjiškų programų įkroviklis Diaoyu ir nulinio baito PNG failas pavadinimu pic1.png.

Šaltinis: 42 skyrius

42 skyriaus tyrėjas nustatė, kad „Diaoyu“ krautuvas atneštų „Cobalt Strike“ naudingąsias apkrovas ir „VShell“ valdymo ir valdymo sistemą (C2) tam tikromis sąlygomis, kurios prilygsta analizės vengimo patikrinimams.

„Neskaitant aparatinės įrangos reikalavimo, kad horizontali ekrano skiriamoji geba būtų didesnė nei 1440, mėginys atlieka konkretaus failo (pic1.png) jo vykdymo kataloge priklausomybės nuo aplinkos patikrinimą“, – teigia mokslininkai.

Jie paaiškina, kad nulinio baito vaizdas veikia kaip failo vientisumo patikrinimas. Jei jos nėra, kenkėjiška programa nutrūksta prieš patikrindama pažeistą pagrindinį kompiuterį.

Kad išvengtų aptikimo, įkroviklis ieško vykdomų procesų iš šių saugos produktų: „Kaspersky“, „Avira“, „Bitdefender“, „Sentinel One“ ir „Norton“ („Symantec“).

Be sukčiavimo, TGR-STA-1030/UNC6619 taip pat išnaudojo mažiausiai 15 žinomų pažeidžiamumų, kad pasiektų pradinę prieigą. 42 skyriuje nustatyta, kad grėsmės veikėjas pasinaudojo SAP Solution Manager, Microsoft Exchange Server, D-Link ir Microsoft Windows saugos problemomis.

Naujas Linux rootkit

„Shadow Campaigns“ veiklai naudojamas TGR-STA-1030/UNC6619 įrankių rinkinys yra platus ir apima žiniatinklio apvalkalus, tokius kaip „Behinder“, „Godzilla“ ir „Neo-reGeorg“, taip pat tinklo tuneliavimo įrankius, tokius kaip „GO Simple Tunnel“ (GOST), „Fast Reverse Proxy Server“ (FRPS) ir IOX.

Tačiau mokslininkai taip pat atrado tinkintą Linux branduolio eBPF rootkit, pavadintą „ShadowGuard“, kuris, jų nuomone, yra unikalus TGR-STA-1030/UNC6619 grėsmės veikėjui.

„eBPF užpakalines duris labai sunku aptikti, nes jos veikia tik labai patikimoje branduolio erdvėje“, – aiškina mokslininkai.

„Tai leidžia jiems manipuliuoti pagrindinėmis sistemos funkcijomis ir audito žurnalais, kol saugos įrankiai ar sistemos stebėjimo programos gali matyti tikrus duomenis.

„ShadowGuard“ slepia kenkėjiškų procesų informaciją branduolio lygiu, slepia iki 32 PID nuo standartinių „Linux“ stebėjimo įrankių, naudojant syscall perėmimą. Jis taip pat gali pasislėpti nuo neautomatinio patikrinimo failų ir katalogų, pavadintų swsecret.

Be to, kenkėjiška programinė įranga turi mechanizmą, leidžiantį jos operatoriui apibrėžti procesus, kurie turėtų likti matomi.

Šešėlinėse kampanijose naudojama infrastruktūra remiasi į aukas nukreiptais serveriais su teisėtais VPS tiekėjais JAV, Singapūre ir JK, taip pat perdavimo serveriais, skirtais srautui užtemdyti, ir gyvenamųjų tarpinių serverių arba „Tor“ tarpinio serverio naudojimui.

Tyrėjai pastebėjo, kad naudojami C2 domenai, kurie atrodo pažįstami taikiniui, pvz., .gouv aukščiausio lygio plėtinys prancūzakalbėse šalyse arba dog3rj(.)tech atakų Europos erdvėje srityje.

„Gali būti, kad domeno vardas gali būti nuoroda į „DOGE Jr“, kuris Vakarų kontekste turi keletą reikšmių, pavyzdžiui, JAV vyriausybės efektyvumo departamento ar kriptovaliutos pavadinimo“, – aiškina mokslininkai.

Pagal 42 skyrių, TGR-STA-1030/UNC6619 yra subrendęs šnipinėjimo veikėjas, kuris teikia pirmenybę strateginei, ekonominei ir politinei žvalgybai ir jau paveikė dešimtis vyriausybių visame pasaulyje.

42 skyriaus ataskaitoje pateikiami kompromiso (IoC) rodikliai ataskaitos apačioje, padedantys gynėjams aptikti ir blokuoti šias atakas.

Šiuolaikinė IT infrastruktūra juda greičiau, nei gali atlikti rankinės darbo eigos.

Šiame naujajame „Tines“ vadove sužinokite, kaip jūsų komanda gali sumažinti paslėptus rankinius delsus, pagerinti automatinio atsako patikimumą ir sukurti bei išplėsti intelektualias darbo eigas su jau naudojamais įrankiais.