Vokietijos vidaus žvalgybos agentūra perspėja apie įtariamus valstybės remiamus grėsmių veikėjus, nukreiptus į aukšto rango asmenis sukčiavimo išpuoliuose per susirašinėjimo programėles, tokias kaip „Signal“.

Atakos sujungia socialinę inžineriją su teisėtomis savybėmis, kuriomis siekiama pavogti duomenis iš politikų, karininkų, diplomatų ir tiriamųjų žurnalistų Vokietijoje ir visoje Europoje.

Saugumo patarimas grindžiamas žvalgybos duomenimis, kuriuos renka Federalinė Konstitucijos apsaugos tarnyba (BfV) ir Federalinė informacijos saugumo tarnyba (BSI).

„Ypatingas šios atakos kampanijos bruožas yra tai, kad nenaudojama jokios kenkėjiškos programos, taip pat neišnaudojami techniniai susirašinėjimo paslaugų pažeidžiamumai“, – informuoja abi agentūros.

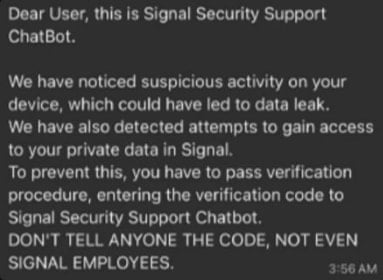

Remiantis patarimu, užpuolikai tiesiogiai susisiekia su taikiniu, apsimesdami, kad yra žinučių siuntimo tarnybos palaikymo komanda arba palaikymo pokalbių robotas.

„Tikslas yra slapta gauti prieigą prie asmeninių ir grupinių pokalbių, taip pat nukentėjusių asmenų kontaktų sąrašų.

Yra dvi šių atakų versijos: viena, kuri visiškai perima paskyrą, ir kita, kuri susieja paskyrą su užpuoliko įrenginiu, kad galėtų stebėti pokalbių veiklą.

Pirmajame variante užpuolikai apsimeta „Signal“ palaikymo tarnyba ir siunčia netikrą saugos įspėjimą, kad sukurtų skubos jausmą.

Tada taikinys yra apgautas, kad pasidalytų savo signalo PIN arba SMS patvirtinimo kodu, kuris leidžia užpuolikams užregistruoti paskyrą jų valdomame įrenginyje. Tada jie užgrobia paskyrą ir užrakina auką.

Šaltinis: BSI

Antruoju atveju užpuolikas naudoja tikėtiną apgaulę, kad įtikintų taikinį nuskaityti QR kodą. Taip piktnaudžiaujama teisėta „Signal“ susieto įrenginio funkcija, leidžiančia pridėti paskyrą prie kelių įrenginių (kompiuterio, planšetinio kompiuterio, telefono).

Rezultatas yra tai, kad aukos paskyra yra suporuota su įrenginiu, kurį valdo blogas veikėjas, kuris gauna prieigą prie pokalbių ir kontaktų nepakeldamas jokių vėliavėlių.

Šaltinis: BSI

Nors „Signal“ pateikia visų prie paskyros prijungtų įrenginių sąrašą Nustatymai > Susieti įrenginiai, vartotojai retai tai tikrina.

Buvo pastebėta, kad tokios atakos įvyksta „Signal“, tačiau biuletenis įspėja, kad „WhatsApp“ taip pat palaiko panašias funkcijas ir gali būti piktnaudžiaujama tokiu pačiu būdu.

Praėjusiais metais „Google“ grėsmių tyrinėtojai pranešė, kad QR kodų susiejimo techniką naudojo Rusijos valstybinės grėsmių grupės, tokios kaip „Sandworm“.

Ukrainos kompiuterinių avarijų reagavimo komanda (CERT-UA) panašias atakas priskyrė Rusijos įsilaužėliams, nukreiptas į WhatsApp paskyras.

Tačiau daugelis grėsmių veikėjų, įskaitant kibernetinius nusikaltėlius, nuo to laiko taikė techniką tokiose kampanijose kaip „GhostPairing“, kad užgrobtų paskyras dėl sukčiavimo ir sukčiavimo.

Vokietijos valdžios institucijos siūlo vartotojams vengti atsakyti į signalo pranešimus iš tariamų palaikymo paskyrų, nes pranešimų platforma niekada nesusisiekia su vartotojais tiesiogiai.

Vietoj to, šių pranešimų gavėjams rekomenduojama užblokuoti šias paskyras ir apie jas pranešti.

Kaip papildomą saugumo veiksmą „Signal“ naudotojai gali įjungti parinktį „Registracijos užraktas“ skiltyje „Nustatymai“ > „Paskyra“. Kai bus aktyvus, „Signal“ paprašys jūsų nustatyto PIN kodo, kai kas nors bandys užregistruoti jūsų telefono numerį programoje.

Be PIN kodo signalo paskyros registracija kitame įrenginyje nepavyksta. Kadangi kodas yra būtinas registruojantis, jį praradus galite prarasti prieigą prie paskyros.

Taip pat primygtinai rekomenduojama, kad naudotojai reguliariai peržiūrėtų įrenginių, turinčių prieigą prie signalo paskyros, sąrašą, esantį skiltyje „Nustatymai“ → „Susieti įrenginiai“, ir pašalinti neatpažintus įrenginius.

Šiuolaikinė IT infrastruktūra juda greičiau, nei gali atlikti rankinės darbo eigos.

Šiame naujajame „Tines“ vadove sužinokite, kaip jūsų komanda gali sumažinti paslėptus rankinius delsus, pagerinti automatinio atsako patikimumą ir sukurti bei išplėsti intelektualias darbo eigas su jau naudojamais įrankiais.