Grėsmių veikėjas, žinomas kaip Zestix, pasiūlė parduoti įmonės duomenis, pavogtus iš dešimčių įmonių, greičiausiai pažeidus jų ShareFile, Nextcloud ir OwnCloud egzempliorius.

Kibernetinių nusikaltimų žvalgybos bendrovės „Hudson Rock“ teigimu, pradinė prieiga galėjo būti gauta naudojant kredencialus, surinktus naudojant informaciją vagiančių kenkėjiškų programų, tokių kaip „RedLine“, „Lumma“ ir „Vidar“, įdiegtų darbuotojų įrenginiuose.

Trys informacijos vagystės paprastai platinamos per piktnaudžiavimo kampanijas arba ClickFix atakas. Šio tipo kenkėjiškos programos dažniausiai nukreiptos į žiniatinklio naršyklių saugomus duomenis (kredencialus, kredito korteles, asmeninę informaciją), pranešimų siuntimo programas ir kriptovaliutų pinigines.

Grėsmės veikėjas, turintis galiojančius kredencialus, gali gauti neteisėtą prieigą prie paslaugos, pvz., failų dalijimosi platformų, kai trūksta kelių veiksnių autentifikavimo (MFA) apsaugos.

Šiandien paskelbtoje ataskaitoje Hudsonas Rokas pažymi, kad kai kurie iš analizuotų pavogtų kredencialų buvo kriminalinėse duomenų bazėse daugelį metų, o tai rodo, kad nepavyko jų pasukti arba panaikinti aktyvias sesijas net ir po ilgesnio laiko.

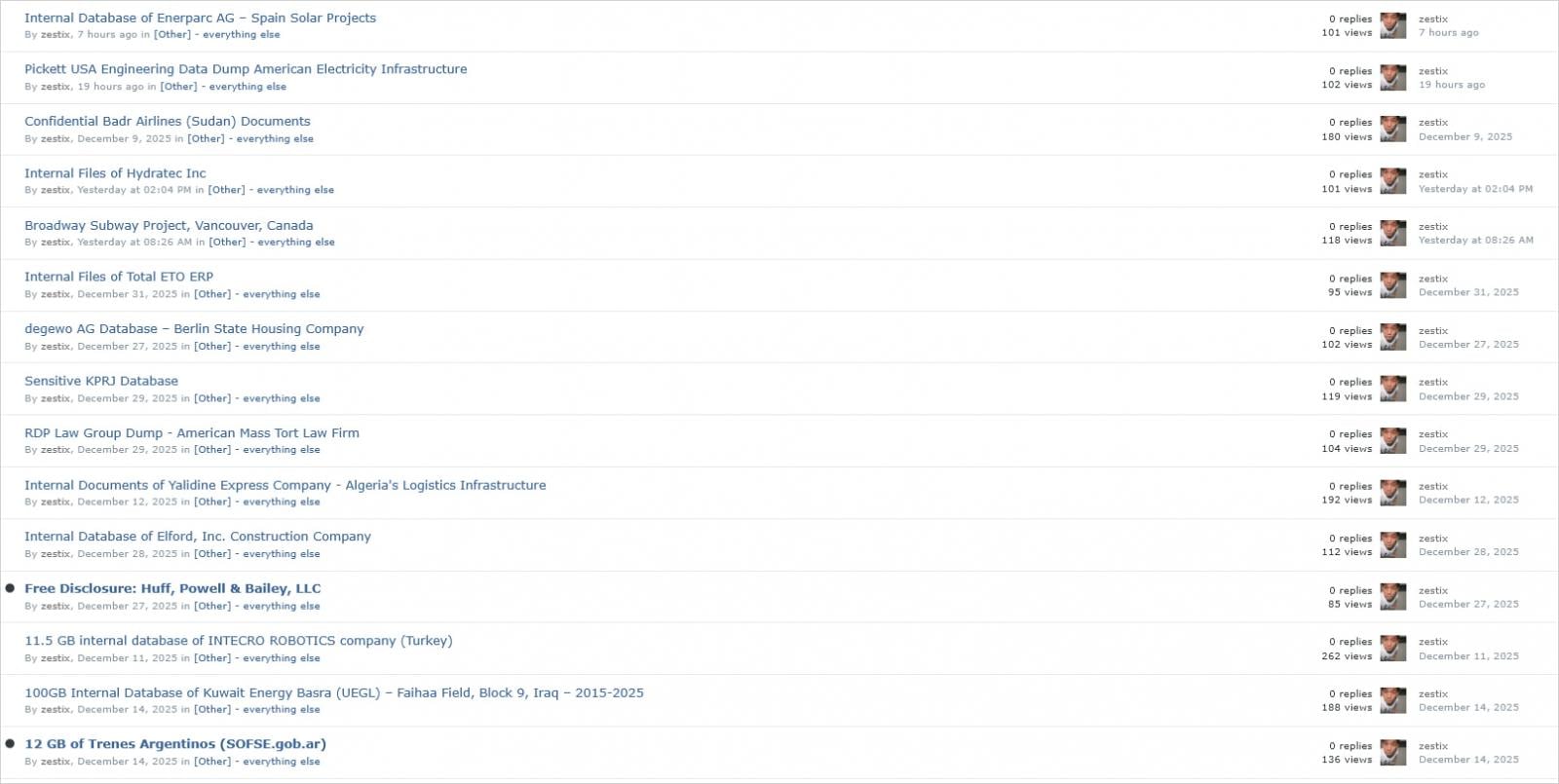

Skelbiami keli pažeidimai

„Hudson Rock“ teigia, kad „Zestix“ veikia kaip pradinis prieigos tarpininkas (IAB) požeminiuose forumuose, parduodantis prieigą prie didelės vertės įmonių debesijos platformų.

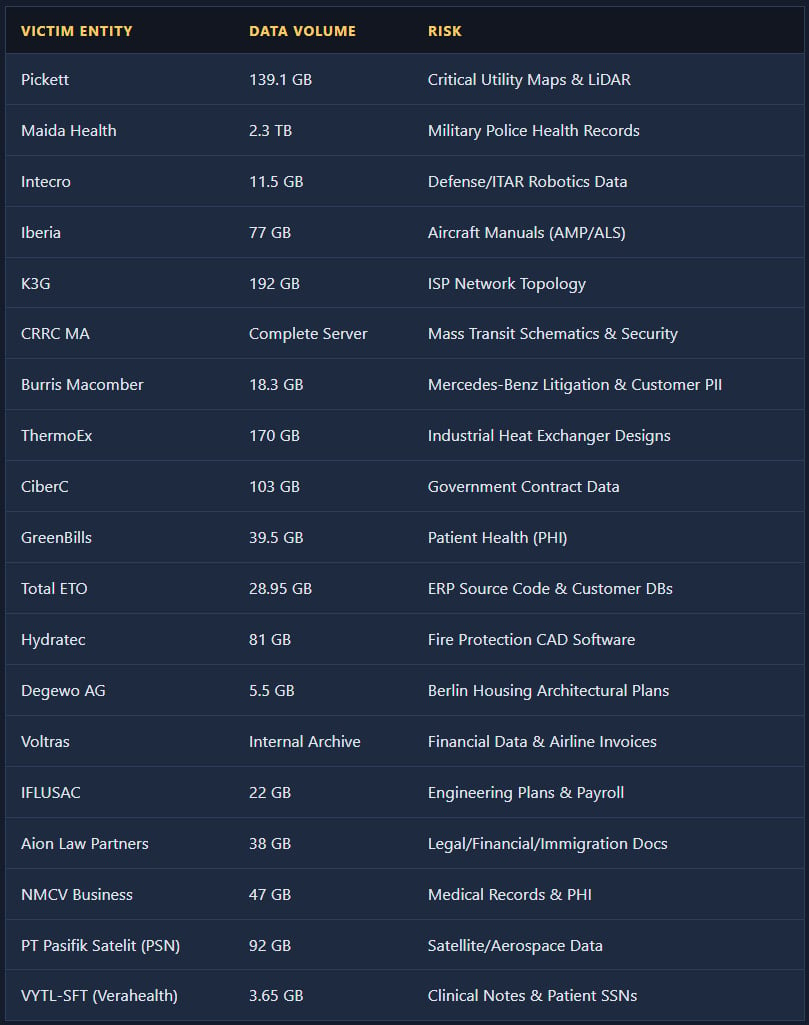

Kibernetinio saugumo įmonė teigia, kad užpuolikai pažeidė ShareFile, Nextcloud ir ownCloud aplinkas, kurias naudoja organizacijos įvairiuose sektoriuose, įskaitant aviaciją, gynybą, sveikatos priežiūrą, komunalines paslaugas, masinį tranzitą, telekomunikacijas, teisinę, nekilnojamojo turto ir vyriausybę.

Šaltinis: Hudson Rock

Išnagrinėjęs „infostealer“ žurnalus „konkrečiai ieškodamas įmonės debesies URL (ShareFile“, „Nextcloud“), grėsmės veikėjas prisijungia prie failų dalijimosi paslaugų naudodamas galiojantį vartotojo vardą ir slaptažodį, kai MFA neaktyvi.

„Hudson Rock“ teigia, kad tiksliai nustatė galimus pažeidimo taškus, koreliuodamas „infostealer“ duomenis iš savo platformos su viešai prieinamais vaizdais, metaduomenimis ir atvirojo kodo informacija.

Bent 15 iš analizuotų atvejų kibernetinio saugumo įmonė nustatė, kad informacijos vagystės surinko darbuotojų kredencialus, skirtus debesies failų dalijimosi paslaugoms.

Svarbu pažymėti, kad šis patikrinimas yra vienašalis ir nėra viešo saugumo pažeidimo patvirtinimo iš listinguojamų įmonių. Viena išimtis galėtų būti „Iberia“, nors jos naujausias atskleidimas nebūtinai yra susijęs su Hudson Rock išvadomis.

„Zestix“ pasiūlė parduoti pavogtus duomenų kiekius, kurių dydis svyruoja nuo dešimčių gigabaitų iki kelių terabaitų, teigdamas, kad apima orlaivių priežiūros vadovus ir laivyno duomenis, gynybos ir inžinerijos failus, klientų duomenų bazes, sveikatos įrašus, masinio tranzito schemas, komunalinių paslaugų LiDAR žemėlapius, IPT tinklo konfigūracijas, palydovinio projekto duomenis, ERP šaltinio kodą, vyriausybės sutartis ir teisinius dokumentus.

Daugelis tariamai pavogtų failų gali sukelti organizacijoms saugumo, privatumo ir pramoninio šnipinėjimo pavojų, o atskleistos vyriausybės sutartys gali kelti susirūpinimą nacionaliniu saugumu.

Šaltinis: Hudson Rock

Hudsonas Rokas rado papildomą 30 aukų rinkinį, kurį Zestix parduoda slapyvardžiu „Sentap“, tačiau tyrėjai to nepatvirtino tokiu pačiu būdu.

Tyrėjai praneša, kad, be išvardytų aukų, jų grėsmių žvalgybos duomenys rodo, kad debesų poveikis yra platesnė, sisteminė problema, kylanti dėl to, kad organizacijos nesilaiko geros saugumo praktikos.

Jie praneša, kad nustatė tūkstančius užkrėstų kompiuterių, įskaitant kai kuriuos iš Deloitte, KPMG, Samsung, Honeywell ir Walmart.

Hudson Rock papasakojo „BleepingComputer“, kad pranešė apie tai „ShareFile“ ir taip pat įspės „Nextcloud“ ir „OwnCloud“ apie patikrintas ekspozicijas, kad jie galėtų imtis atitinkamų veiksmų.

Nesvarbu, ar valote senus raktus, ar nustatote AI sugeneruoto kodo apsauginius turėklus, šis vadovas padės jūsų komandai saugiai kurtis nuo pat pradžių.

Gaukite sukčiavimo lapą ir pašalinkite spėliones iš paslapčių valdymo.