Atnaujinimas: straipsnis atnaujintas, kad atspindėtų, kad ShinyHunters teigia, kad jie nedalyvavo šioje veikloje. Atnaujinome savo istoriją ir pavadinimą.

Su „Išsibarsčiusiais Lapsus$ Medžiotojais“ (SLH) siejami grėsmės veikėjai tvirtina, kad pažeidė kibernetinio saugumo įmonės „Resecurity“ sistemas ir pavogė vidinius duomenis, o „Resecurity“ teigia, kad užpuolikai pasiekė tik tyčia panaudotą medaus puodą, kuriame buvo suklastota informacija, naudojama jų veiklai stebėti.

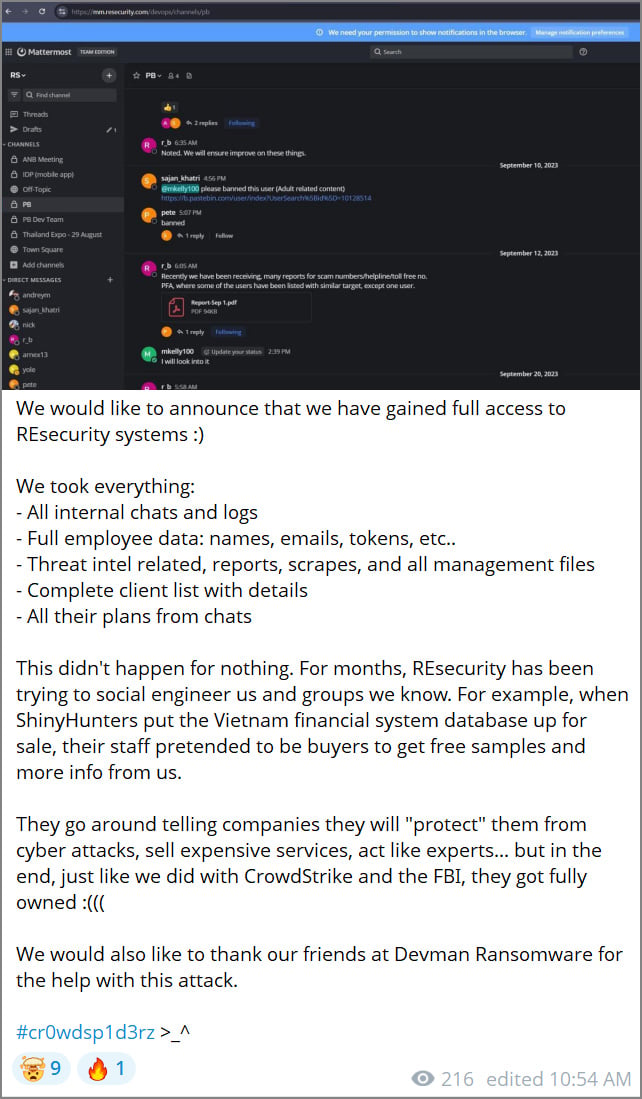

Šiandien grėsmės veikėjai „Telegram“ paskelbė tariamo pažeidimo ekrano kopijas, tvirtindami, kad pavogė darbuotojų duomenis, vidinius ryšius, grėsmės žvalgybos ataskaitas ir klientų informaciją.

„Norėtume pranešti, kad gavome visišką prieigą prie RESecurity sistemų“, – „Telegram“ rašė grupė, teigdama, kad pavogė „visus vidinius pokalbius ir žurnalus“, „visus darbuotojų duomenis“, „su grėsme susijusias ataskaitas“ ir „visą klientų sąrašą su informacija“.

Šaltinis: BleepingComputer

Įrodydami savo teiginius, grėsmės veikėjai paskelbė ekrano kopijas, kurios, jų teigimu, buvo pavogtos iš „Resecurity“, įskaitant „Mattermost“ bendradarbiavimo pavyzdį, kuriame rodomas „Security“ darbuotojų ir „Pastebin“ darbuotojų bendravimas dėl kenksmingo turinio, talpinamo teksto bendrinimo platformoje.

Grėsmės veikėjai, dėl tariamo ShinyHunters, Lapsus$ ir Scattered Spider grėsmių veikėjų sutapimo save vadinantys „Išsklaidytais Lapsus$ Hunters“, teigė, kad išpuolis buvo kerštas už, jų teigimu, „Resecurity“ bandymus socialiai suplanuoti grupę ir sužinoti daugiau apie jos veiklą.

Grėsmių subjektai teigia, kad saugumo tarnybos darbuotojai apsimetė pirkėjais per tariamą Vietnamo finansų sistemos duomenų bazę, ieškodami nemokamų pavyzdžių ir papildomos informacijos.

Paskelbus šį straipsnį, ShinyHunters atstovas BleepingComputer pasakė, kad jie nedalyvauja šioje veikloje. Nors ShinyHunters visada tvirtino, kad yra „Scattered Lapsus$ Hunters“ dalis, jie teigia, kad nedalyvavo šioje atakoje.

Šia informacija atnaujinome savo straipsnį.

Jei turite kokios nors informacijos apie šį incidentą ar kitas neatskleistas atakas, galite susisiekti su mumis konfidencialiai naudodami signalą 646-961-3731 arba el. pašto adresu tips@bleepingcomputer.com.

Apsauga sako, kad tai buvo medaus puodas

„Resecurity“ ginčija grėsmės veikėjo teiginius, teigdama, kad tariamai pažeistos sistemos nėra jos teisėtos gamybos infrastruktūros dalis, o buvo „medaus puodas“, skirtas pritraukti ir stebėti grėsmės veikėjus.

„BleepingComputer“ susisiekus su „Resecurity“ dėl ieškinio, jie pasidalino gruodžio 24 d. paskelbta ataskaita, kurioje bendrovė teigia, kad 2025 m. lapkričio 21 d. pirmą kartą aptiko grėsmės veikėją, tiriantį jų viešai atskleistas sistemas.

Bendrovė teigia, kad jos DFIR komanda anksti nustatė žvalgybos rodiklius ir užregistravo kelis su veikėju susietus IP adresus, įskaitant tuos, kurie kilę iš Egipto ir Mullvad VPN paslaugų.

„Resecurity“ teigė, kad į tai reagavo įdiegdama „medaus puodo“ paskyrą izoliuotoje aplinkoje, kuri leido grėsmės veikėjui prisijungti ir sąveikauti su sistemomis, kuriose yra netikrų darbuotojų, klientų ir mokėjimo duomenų, kol ją stebi tyrėjai.

Medaus puodas yra sąmoningai atskleista, stebima sistema arba paskyra, skirta užpuolikams privilioti, leidžiant juos stebėti ir analizuoti bei rinkti žvalgybos informaciją apie jų veiklą nerizikuojant tikrais duomenimis ar infrastruktūra.

Bendrovė teigia, kad medaus puodą užpildė sintetiniais duomenų rinkiniais, sukurtais taip, kad jie būtų labai panašūs į realaus pasaulio verslo duomenis. Tai apėmė daugiau nei 28 000 sintetinių vartotojų įrašų ir daugiau nei 190 000 sintetinių mokėjimo operacijų įrašų, abu sugeneruoti iš oficialaus Stripe API formato.

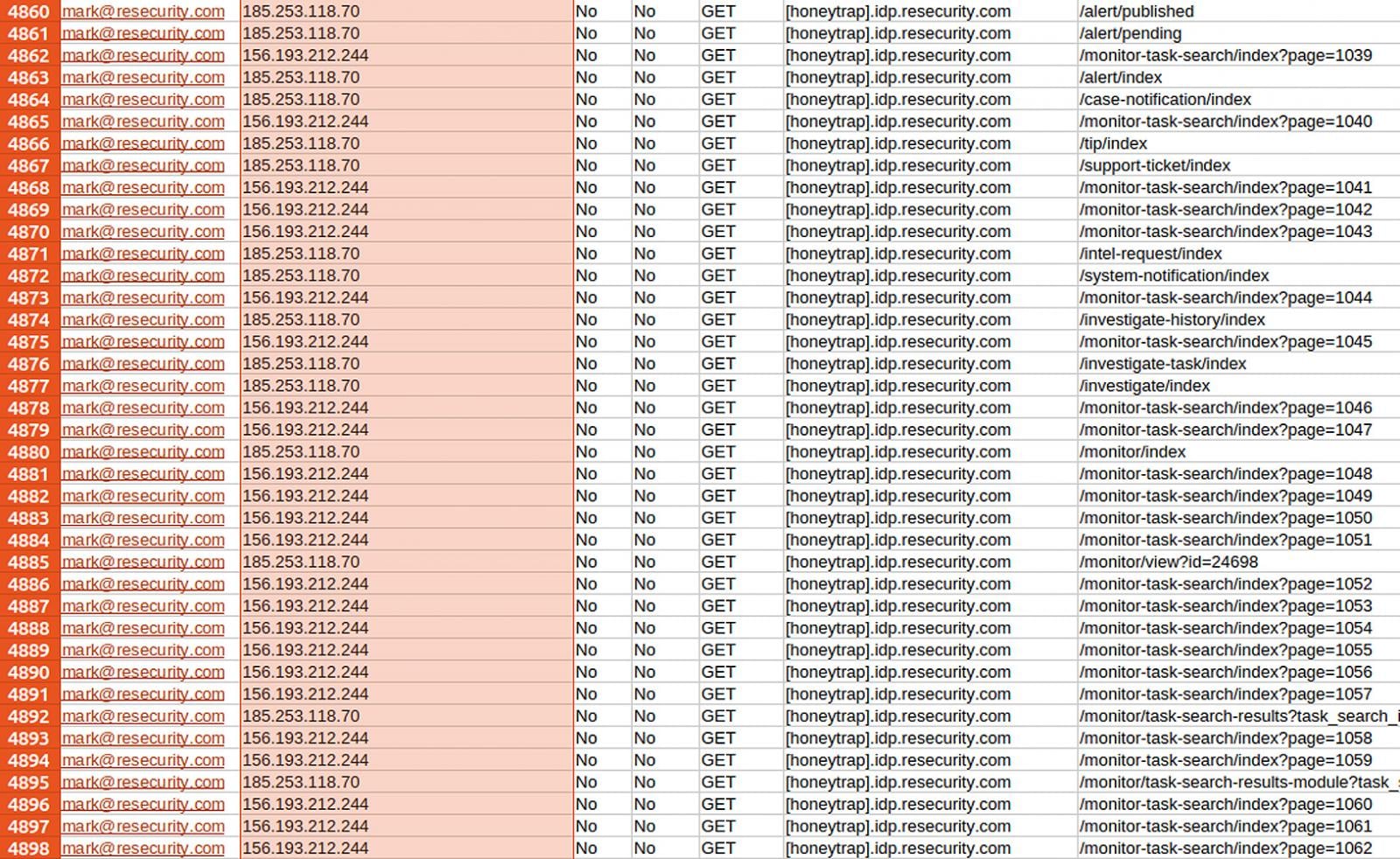

„Resecurity“ teigimu, grėsmės veikėjas pradėjo bandyti automatizuoti duomenų išfiltravimą gruodžio 12–24 d., sugeneruodamas daugiau nei 188 000 užklausų, naudodamas daug gyvenamųjų tarpinių IP adresų.

Šios veiklos metu bendrovė teigia rinkusi telemetriją apie užpuoliko taktiką, metodus ir infrastruktūrą.

Šaltinis: Resecurity

„Resecurity“ teigia, kad užpuolikas kelis kartus trumpam atskleidė patvirtintus IP adresus dėl tarpinio serverio ryšio gedimų ir kad informacija buvo pranešta teisėsaugai.

Pastebėjusi papildomą veiklą, „Resecurity“ teigia, kad pridėjo daugiau netikrų duomenų rinkinių, kad ištirtų užpuoliko elgesį, dėl kurio atsirado papildomų OPSEC gedimų ir susiaurėjo grėsmės veikėjo infrastruktūra.

Įmonė teigia, kad vėliau nustatė serverius, naudojamus automatizuoti ataką per gyvenamuosius tarpinius serverius, ir pasidalijo žvalgybos informacija su teisėsauga.

„Kai veikėjas buvo nustatytas naudojant turimą tinklo žvalgybos informaciją ir laiko žymes, užsienio teisėsaugos organizacija, „Resecurity“ partnerė, pateikė prašymą dėl grėsmės veikėjo šaukimo į teismą“, – sako „Resecurity“.

Rašymo metu grėsmės veikėjai nepateikė jokių papildomų įrodymų, tik paskelbė naują „Telegram“ įrašą, kuriame teigiama, kad netrukus bus pateikta daugiau informacijos.

„Puiki žalos kontrolė Apsauga. Daugiau informacijos netrukus!“, – rašoma „Telegram“ įraše.

Nesvarbu, ar valote senus raktus, ar nustatote AI sugeneruoto kodo apsauginius turėklus, šis vadovas padės jūsų komandai saugiai kurtis nuo pat pradžių.

Gaukite sukčiavimo lapą ir pašalinkite spėliones iš paslapčių valdymo.