Prorusiška programišių grupė „CyberVolk“ paleido išpirkos reikalaujančią programinę įrangą kaip paslaugą (RaaS), pavadintą „VolkLocker“, kuri patyrė rimtų diegimo trūkumų, todėl aukos galėjo nemokamai iššifruoti failus.

Pasak „SentinelOne“ mokslininkų, ištyrusių naują išpirkos reikalaujančių programų šeimą, šifruotojas dvejetainėje sistemoje naudoja užkoduotą pagrindinį raktą, kuris taip pat yra parašytas paprastu tekstu paslėptame faile paveiktuose kompiuteriuose.

Tai leidžia tikslinėms įmonėms naudoti raktą failams iššifruoti nemokamai, o tai kenkia „VolkLocker“ potencialui kibernetinių nusikaltimų srityje.

Hacktyvizmas ir elektroniniai nusikaltimai

Pranešama, kad „CyberVolk“ yra Indijoje įsikūręs prorusiškas įsilaužėlių kolektyvas, veiklą pradėjęs praėjusiais metais, pradėdamas paskirstytas paslaugų atsisakymo ir išpirkos reikalaujančių programų atakas prieš valstybinius ir vyriausybinius subjektus, kurie prieštarauja Rusijai arba palaiko Ukrainą.

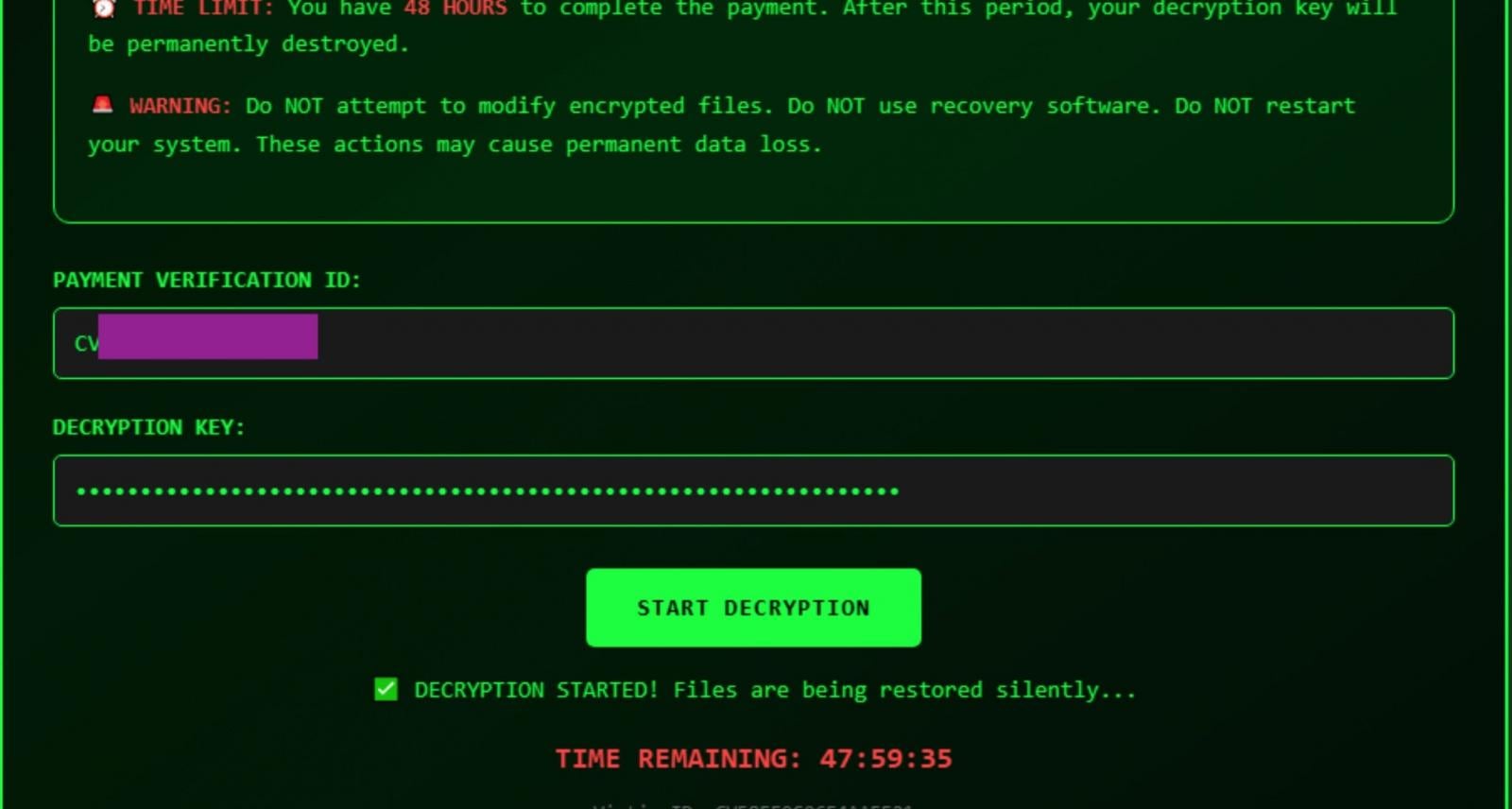

Nors grupė buvo sutrikdyta per „Telegram“, 2025 m. rugpjūčio mėn. ji grįžo su nauja „RaaS“ programa „VolkLocker“ („CyberVolk 2.x“), kuri skirta ir „Linux“ / „VMware ESXi“, ir „Windows“ sistemoms.

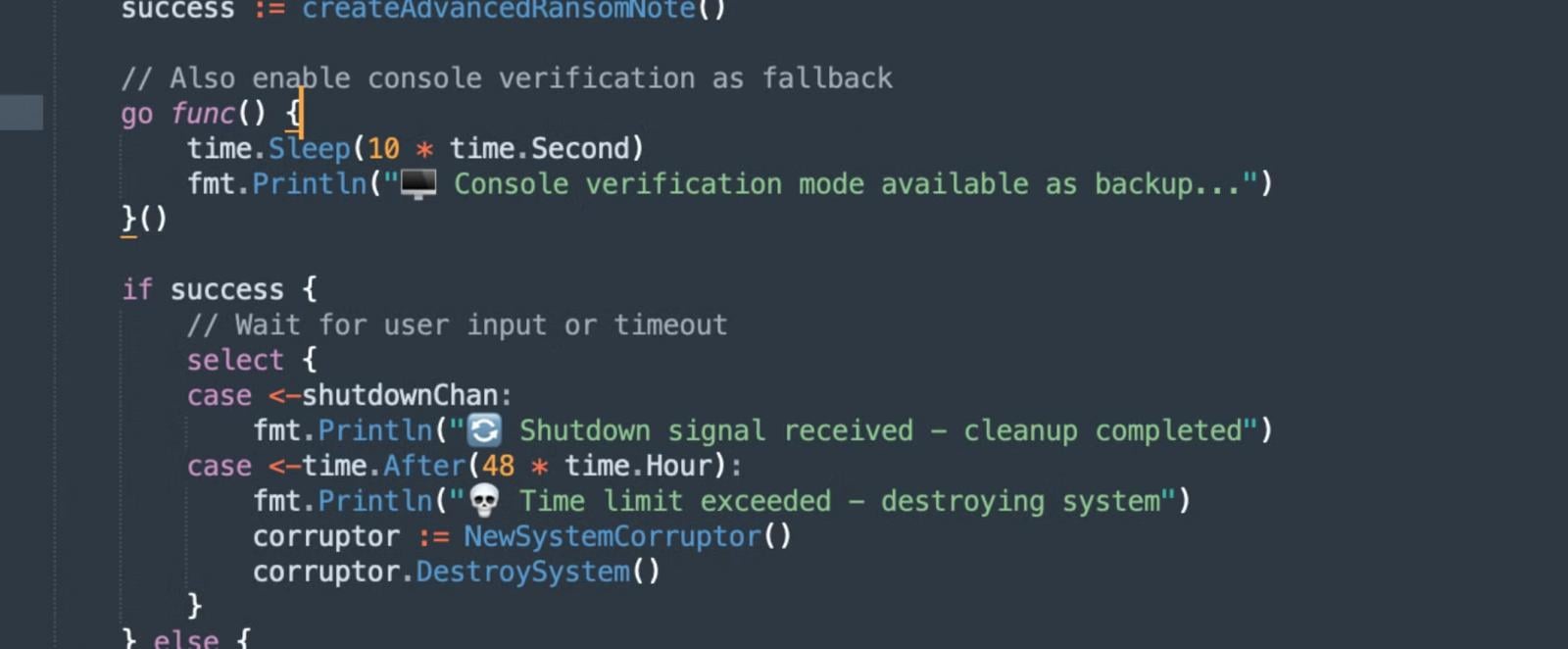

Įdomi „VolkLocker“ savybė yra „Golang“ laikmačio funkcijos naudojimas kode, kuris, pasibaigus jos galiojimo laikui arba įvedus neteisingą raktą į HTML išpirkos reikalaujančių programų užrašą, suaktyvina vartotojo aplankų (Dokumentų, Atsisiuntimų, Paveikslėlių ir Darbalaukio) išvalymą.

Šaltinis: SentinelOne

Prieiga prie „RaaS“ kainuoja nuo 800 iki 1100 USD už vieną OS architektūrą arba 1600–2200 USD už abi.

Pirkėjai gali pasiekti „Telegram“ kūrėjo robotą, kad pritaikytų šifruotoją ir gautų sugeneruotą naudingą apkrovą.

2025 m. lapkritį ta pati grėsmių grupė pradėjo reklamuoti nuotolinės prieigos Trojos arklys ir klavišų kaupiklį, kurių abiejų kaina yra 500 USD.

Šaltinis: SentinelOne

Kritinis kriptovaliutų trūkumas

„VolkLocker“ naudoja AES-256 GCM (Galois / Counter Mode) šifravime su 32 bitų pagrindiniu raktu, gautu iš 64 simbolių šešioliktainės eilutės, įterptos į dvejetainį elementą.

Atsitiktinis 12 baitų nonce naudojamas kaip kiekvieno failo inicijavimo vektorius (IV), ištrinant originalų failą ir prie užšifruotos kopijos pridedant .locked arba .cvolk failo plėtinį.

Problema ta, kad VolkLocker naudoja tą patį pagrindinį raktą, kad užšifruotų visus nukentėjusios sistemos failus, ir tas pats raktas taip pat įrašomas į paprasto teksto failą (system_backup.key) aplanke %TEMP%.

„Kadangi išpirkos reikalaujanti programa niekada neištrina šio atsarginio rakto failo, aukos gali bandyti atkurti failą, ištraukdamos iš failo reikiamas reikšmes“, – aiškina SentinelOne.

„Paprasto teksto rakto atsarginė kopija greičiausiai yra bandomasis artefaktas, netyčia išsiųstas gamybos versijose.

Šaltinis: SentinelOne

Nors šis trūkumas gali padėti visoms esamoms aukoms, „VolkLocker“ kriptografinio trūkumo atskleidimas greičiausiai paskatins grėsmės veikėjus ištaisyti klaidą ir užkirsti kelią jai piktnaudžiauti ateityje.

Manoma, kad geriausia praktika neatskleisti išpirkos reikalaujančių programų trūkumų, kol grėsmės veikėjas aktyviai vykdo operaciją, o dalytis jais privačiai su teisėsaugos ir išpirkos reikalaujančiomis derybų firmomis, kurios gali privačiai padėti aukoms.

„BleepingComputer“ susisiekė su „SentinelOne“, kad paklaustų apie savo sprendimą viešai atskleisti „VolkLocker“ silpnumą, o atstovas atsiuntė toliau pateiktą paaiškinimą:

„Priežastis, dėl kurios mes nedvejojome, yra ta, kad tai nėra pagrindinis šifravimo trūkumas, o veikiau bandomasis artefaktas, kurį nekompetentingi operatoriai netyčia pristato į kai kuriuos gamybos įrenginius ir nėra patikimas iššifravimo mechanizmas, išskyrus tuos atvejus. Tai labiau atspindi ekosistemą, kurią „CyberVolk RaaS“ bando įjungti per šią. – SentinelOne atstovas spaudai

Sugedęs IAM yra ne tik IT problema – poveikis skleidžiasi visame versle.

Šiame praktiniame vadove aprašoma, kodėl tradicinė IAM praktika neatitinka šiuolaikinių reikalavimų, pateikiami pavyzdžiai, kaip atrodo „geras“ IAM, ir paprastas kontrolinis sąrašas, kaip sukurti keičiamo dydžio strategiją.