„CyberCriminals“ piktnaudžiauja patikima „Microsoft“ pasirašymo platforma kenkėjiškų programų „Code-Sight“ vykdomosioms medžiagoms su trumpalaikiais trijų dienų sertifikatais.

Grėsmės aktoriai ilgai ieškojo kodo pasirašymo sertifikatų, nes jie gali būti naudojami pasirašyti kenkėjiškas programas, kad jie pasirodytų iš teisėtos įmonės.

Pasirašyta kenkėjiška programinė įranga taip pat turi pranašumą, nes gali būti apeinami saugos filtrai, kurie paprastai užblokuotų nepasirašytus vykdomuosius elementus arba bent jau su jais elgtųsi mažiau įtarimais.

„Holy Grail“ grėsmės veikėjams yra gauti išplėstinį patvirtinimo (EV) kodekso sertifikatus, nes jie automatiškai įgyja padidėjusį pasitikėjimą iš daugelio kibernetinio saugumo programų dėl griežtesnio patikrinimo proceso. Manoma, kad dar svarbiau, kad EV sertifikatai įgyja „SmartScreen“ reputacijos padidėjimą ir padeda apeiti įspėjimus, kurie paprastai būtų rodomi nežinomiems failams.

Tačiau gali būti sunku gauti EV kodų-dainų sertifikatus, reikalaujant, kad jie būtų pavogti iš kitų bendrovių, arba grėsmės veikėjams įsteigti padirbtus verslus ir išleisti tūkstančius dolerių. Be to, kai sertifikatas bus naudojamas kenkėjiškų programų kampanijoje, jis paprastai atšaukiamas, todėl jis yra nenaudojamas būsimoms atakoms.

Piktnaudžiavimas „Microsoft“ patikima pasirašymo paslauga

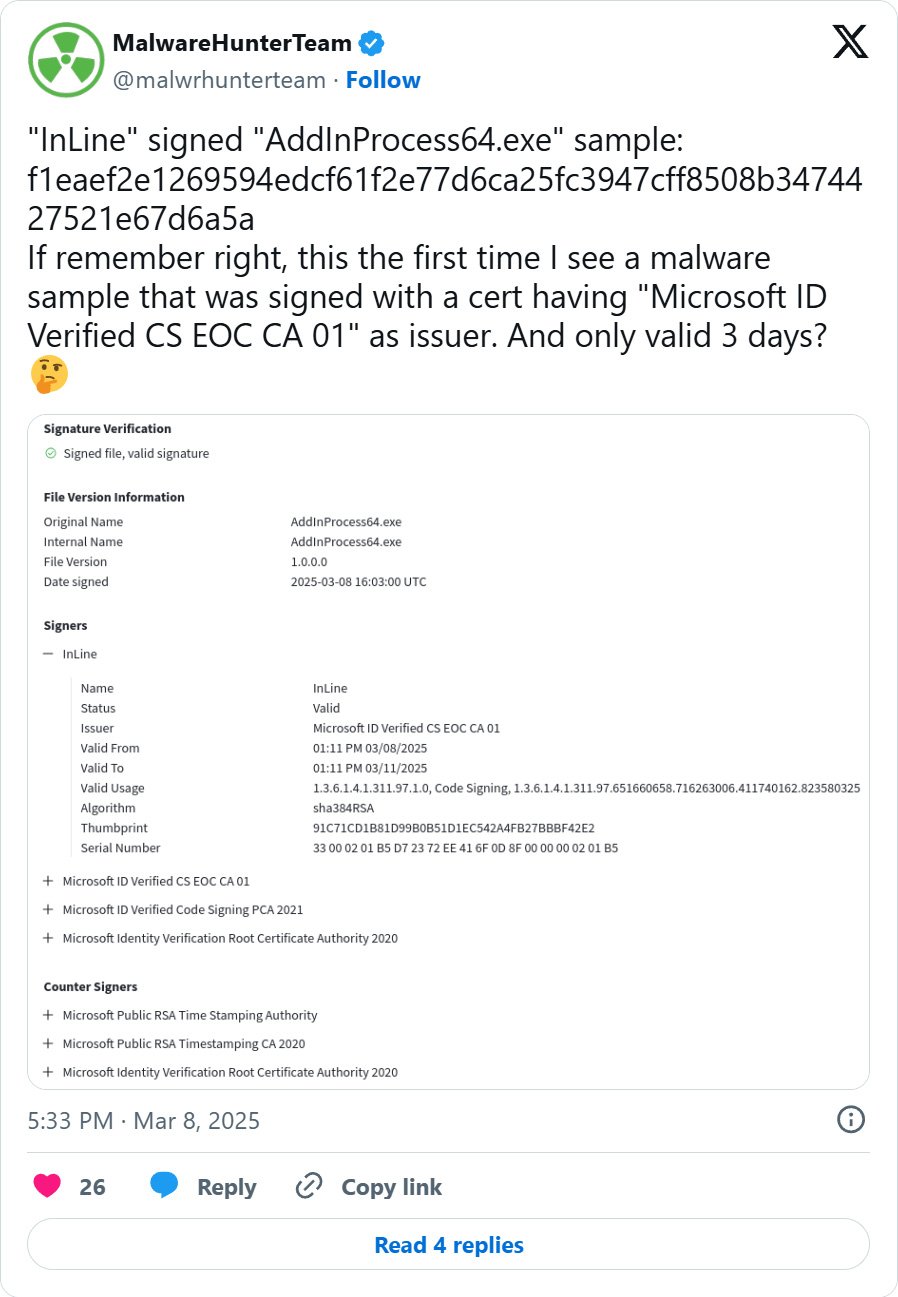

Neseniai kibernetinio saugumo tyrėjai matė grėsmės veikėjus, naudojančius „Microsoft“ patikimos pasirašymo paslaugą, kad pasirašytų savo kenkėjišką programą su trumpalaikiais trijų dienų kodo pasirašymo pažymėjimais.

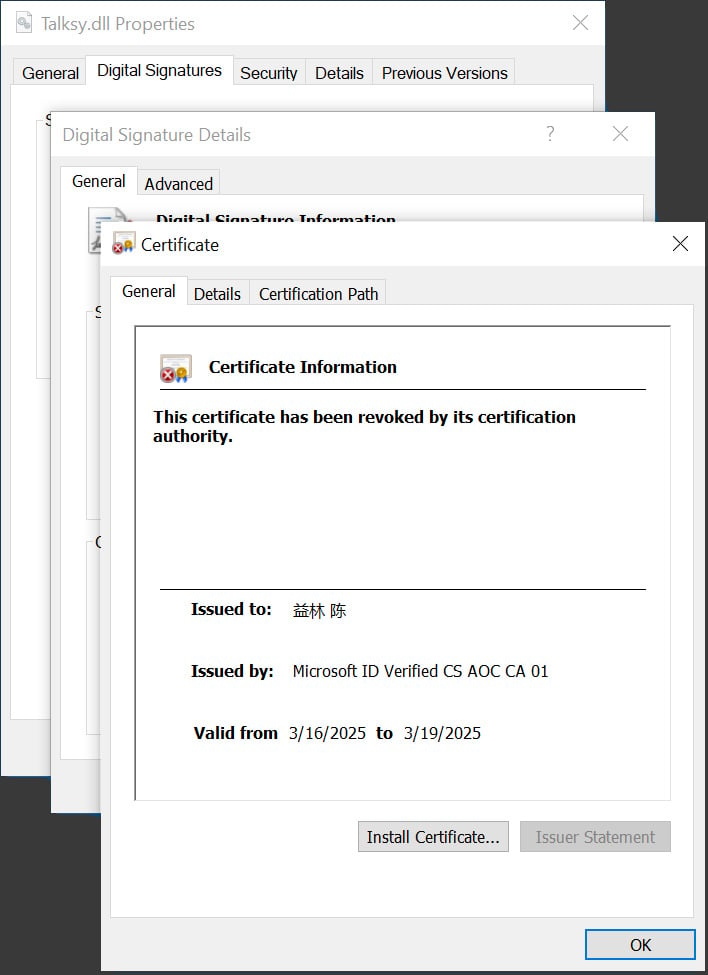

Šie kenkėjiškų programų pavyzdžiai pasirašo „Microsoft ID patvirtinta CS EOC CA 01“, o sertifikatas galioja tik tris dienas. Nors pažymėjimo galiojimo laikas pasibaigia praėjus trims dienoms po išdavimo, svarbu pažymėti, kad su juo pasirašytos vykdomosios programos vis tiek bus laikomos galiojančiomis, kol emitentas panaikins pažymėjimą.

Nuo to laiko kiti tyrėjai ir „Bleepingcomputer“ rado daugybę kitų pavyzdžių, naudojamų vykstančiose kenkėjiškų programų kampanijose, įskaitant tuos, kurie buvo naudojami „Crazy Evil“ „Tabers“ kriptovaliutų vagysčių kampanijoje (VIRUSTOTAL) ir „Lumma Vairer“ („Virustotal“) kampanijose.

Šaltinis: „BleepingComputer“

„Microsoft“ patikima pasirašymo paslauga, paleista 2024 m., Ir yra debesų pagrindu sukurta paslauga, leidžianti kūrėjams lengvai pasirašyti „Microsoft“ programas.

„Patikimas pasirašymas yra išsami kodo pasirašymo paslauga, turinti intuityvią patirtį kūrėjams ir IT profesionalams, kuriems remia„ Microsoft “valdoma sertifikavimo tarnyba“, – rašoma „Microsoft“ pranešime apie paslaugą.

„Ši paslauga remia ir viešojo, ir privačiojo pasitikėjimo pasirašymo scenarijus ir apima laiko žymėjimo paslaugą.”

Platformoje yra 9,99 USD mėnesio prenumeratos paslauga, skirta palengvinti kūrėjams pasirašyti savo vykdomuosius failus, kartu siūlydama papildomą saugumą.

Šis padidėjęs saugumas yra pasiekiamas naudojant trumpalaikius pažymėjimus, kuriuos galima lengvai atšaukti piktnaudžiaujant ir niekada neišduodant pažymėjimų tiesiogiai kūrėjams, neleidžiant jiems pavogti pažeidimo.

„Microsoft“ taip pat sako, kad per patikimos pasirašymo paslaugą išduoti pažymėjimai suteikia panašų „Smartscreen“ reputacijos padidėjimą vykdomaisiais elementais, kuriuos pasirašė jos paslauga.

„Patikimas pasirašymo parašas užtikrina, kad jūsų programa būtų pasitikima teikiant pagrindinę reputaciją išmaniajame ekrane, vartotojo režimo pasitikėjimą„ Windows “ir„ Integrity Check Signature “patvirtinimo atitiktį“, – rašoma DUK patikimoje pasirašymo svetainėje.

Siekdama apsaugoti nuo piktnaudžiavimo, „Microsoft“ šiuo metu leidžia išduoti sertifikatus tik tuo atveju, jei jie versle dirbo trejus metus.

Tačiau asmenys gali pasirašyti ir būti lengviau patvirtinami, jei jiems viskas gerai, kai jų vardu išduodami pažymėjimai.

Paprastesnis kelias

Kibernetinio saugumo tyrinėtojas ir kūrėjas, žinomas kaip „SqublyDoo“, kuris daugelį metų stebi kenkėjiškų programų kampanijas, piktnaudžiaudamas sertifikaais, „Bleepingcomputer“ sakė, kad, jų manymu, grėsmės veikėjai pereina prie „Microsoft“ paslaugų teikimo iš patogumo.

„Manau, kad yra keletas pokyčių priežasčių. Ilgą laiką buvo standartinis EV sertifikatų naudojimas, tačiau„ Microsoft “paskelbė apie EV sertifikatų pakeitimus”, – „BleepingComputer“ pasakojo „SquilcableDoo“.

„Tačiau EV sertifikatų pakeitimai niekam tikrai nėra aiškūs: ne sertifikatų teikėjams, o ne užpuolikai. Tačiau dėl šių galimų pakeitimų ir aiškumo trūkumo tik užpuoliko poreikiams gali būti pakankamas kodų pasirašymo sertifikatas.”

„Šiuo atžvilgiu„ Microsoft “sertifikatų patikrinimo procesas yra žymiai lengvesnis nei EV sertifikatų patikrinimo procesas: Dėl dviprasmiškumo per EV sertifikatus prasminga naudoti„ Microsoft “sertifikatus.”

„Bleepingcomputer“ susisiekė su „Microsoft“ dėl piktnaudžiavimo ir jam buvo pasakyta, kad bendrovė naudoja grėsmės žvalgybos stebėjimą, kad surastų ir atšauktų sertifikatus, kokie jie yra.

„Mes naudojame„ Active Great Intelligence Monitorting “, kad nuolat ieškome piktnaudžiavimo ar piktnaudžiavimo savo pasirašymo paslauga“, – „Microsoft“ pasakojo „Bleepingcomputer“.

„Kai aptinkame grėsmes, mes nedelsdami sušvelniname tokius veiksmus kaip platus sertifikatų atšaukimas ir sąskaitos sustabdymas. Kenkėjiškų programų pavyzdžius, kuriais jūs pasidalinote, nustato mūsų antimalware produktai ir mes jau ėmėmės veiksmų atšaukti sertifikatus ir užkirsti kelią tolesniam piktnaudžiavimui sąskaita.”

Remdamiesi 14 m kenkėjiškų veiksmų analize, atraskite 10 geriausių „MitRAT ATT & CK“ metodų, esančių už 93% išpuolių ir kaip ginti nuo jų.